安装安全代理 - 使用场景

为工作站部署 Bitdefender终端安全工具 远程部署

要成功部署 Bitdefender终端安全工具 到目标系统,需满足以下先决条件:

-

操作系统要求

-

目标终端必须满足最低系统要求。

部分终端可能需要安装最新的操作系统服务包,或释放磁盘空间。

列出不符合要求的终端清单,以便将其排除在管理范围之外。

-

通过Linux中继部署代理时,还需满足以下附加条件:

-

中继终端必须已安装Samba软件包(

smbclient)4.1.0或更高版本,以及samba-client依赖项和samba-common软件包,以及net二进制文件/命令来部署Windows代理。注意

该

net二进制文件/命令通常随samba-client和/或samba-common软件包提供。在某些Linux发行版(如CentOS 7.4)上,net命令仅在安装完整Samba套件(Common + Client + Server)时才会安装。请确保您的Relay端点具备可用的net命令。 -

目标Windows端点必须启用管理共享和网络共享功能。

-

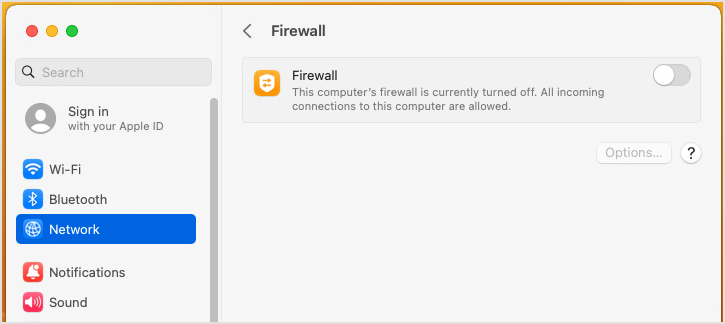

目标Linux和macOS端点必须启用SSH并关闭防火墙。

-

-

-

管理员权限

安装需要管理员权限。请确保您已准备好所有端点所需的凭据。

-

对于工作组中的目标端点 ,请使用具有管理员权限的用户凭据。

-

对于已加入Active Directory域的目标计算机 ,请使用属于 域用户 组且同时是目标计算机本地 管理员 组成员的用户凭据,或使用 域管理员 组成员的账户。此外,请确保该用户不是 受保护用户 组的成员。

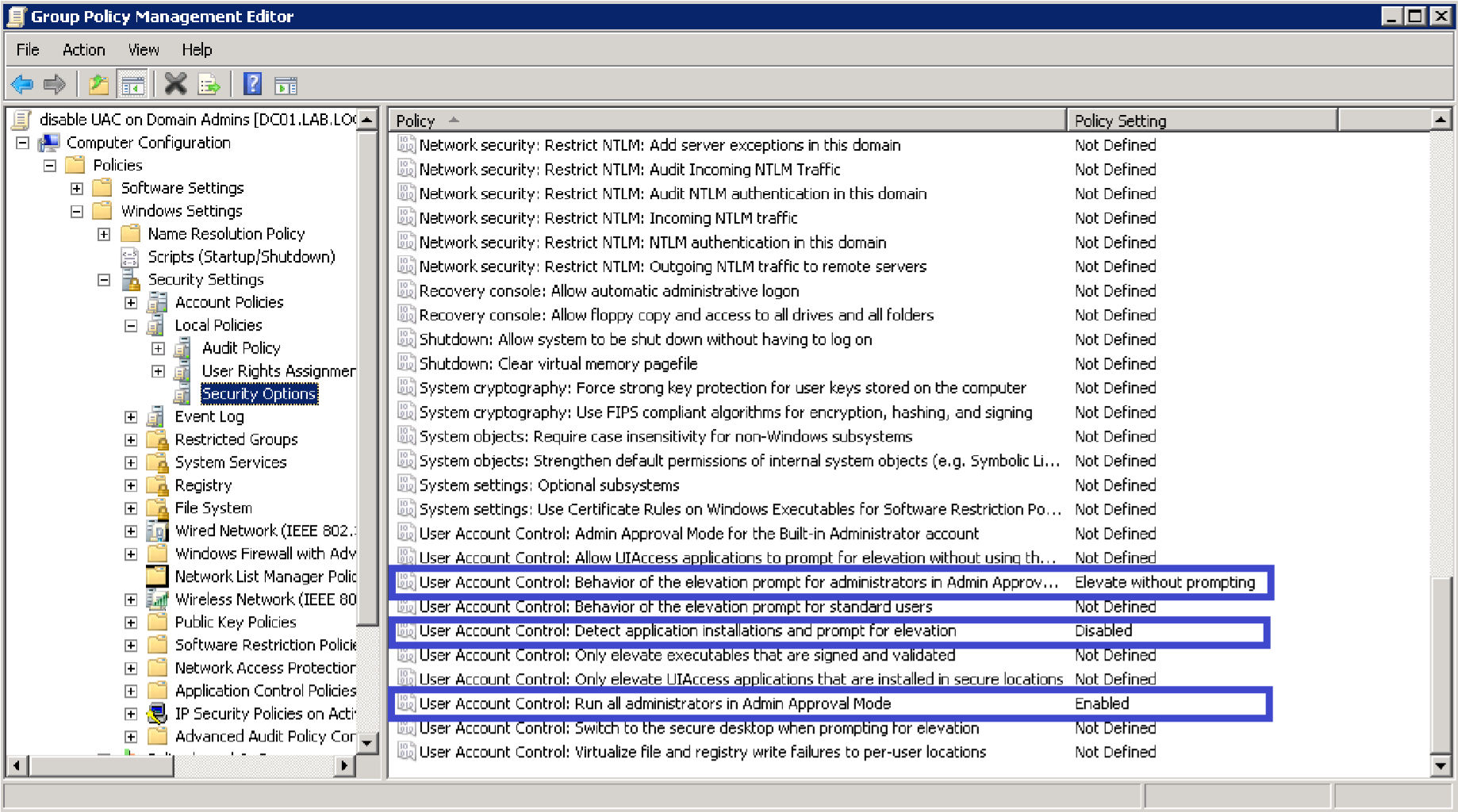

若管理员需配置任务并为属于域管理员安全组的用户提供部署凭据,可通过配置以下组策略设置来应用该安全组:

[计算机配置->策略->Windows设置->安全设置->本地策略->安全选项]策略

设置

用户账户控制: 管理员在管理员批准模式下的提升提示行为

无需提示直接提升

用户账户控制: 检测应用程序安装并提示提升

禁用

用户账户控制: 在管理员批准模式下运行所有管理员

启用

注意

作为安全最佳实践,部署周期完成后请将设置恢复为默认值。关于 用户访问控制 (UAC)默认配置,请参阅 微软官方文章 .

-

对于Windows部署器和目标设备 ,当部署使用目标设备的本地用户账户时,该用户必须是目标设备本地 管理员组 的成员。此外,必须禁用任何限制目标设备远程操作的UAC设置。

要禁用远程限制,请将注册表键

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\LocalAccountTokenFilterPolicy的值设置为1。 -

对于Linux或macOS目标设备 ,用于部署的用户账户必须存在于

sudoers文件中。

-

-

连接性要求

必须配置防火墙以允许通过以下端口的通信,这些端口由安全组件使用,在所有需要管理且需与 GravityZone 设备建立网络连接的工作站和服务器上开放:

-

8443 :该端口用于 GravityZone 控制台与 Bitdefender终端安全工具 之间的通信。所有网络计算机必须允许此端口通行。

-

7074 :该端口用于通过 Bitdefender终端安全工具中继 .

注意

这些端口不得被网络中任何其他应用程序占用。

建议为中继服务器配置静态IP地址。若未设置静态IP,请使用机器主机名。

-

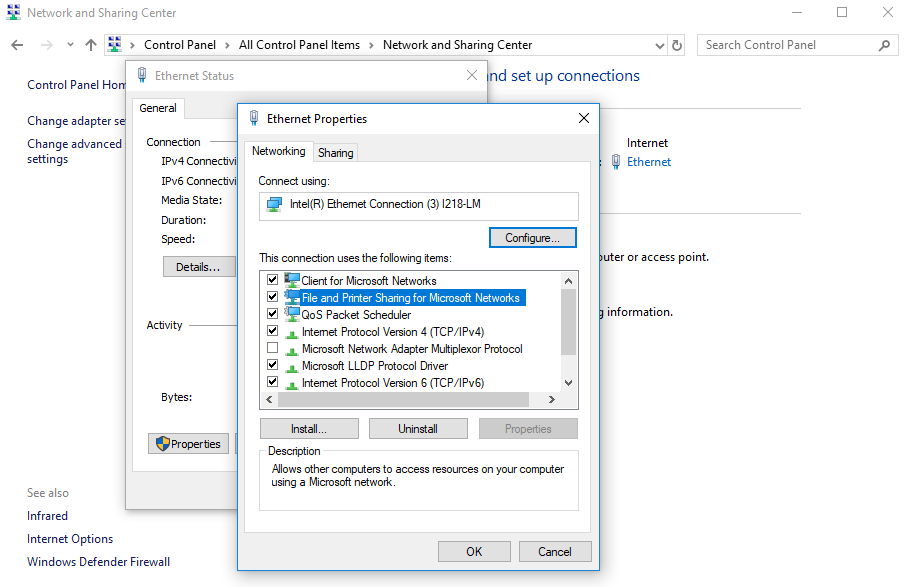

确保已启用 文件和打印机共享 协议。该服务使用TCP端口 139 , 445 及UDP端口 137 , 138 。要验证 文件和打印机共享 协议是否启用,您需要:

-

前往 开始 > 控制面板 > 网络和共享中心 .

-

识别已建立的网络连接并点击它。

-

点击 属性 .

-

注意

为确保连接成功:

-

禁用Windows防火墙,或配置其允许通过 文件和打印机共享 协议的流量。要禁用Windows防火墙,请打开 控制面板 > Windows防火墙 并点击 关闭。

-

允许ICMP流量(以便能成功PING通工作站)。

要检查工作站是否正确配置,必须:

-

PING对应工作站。

-

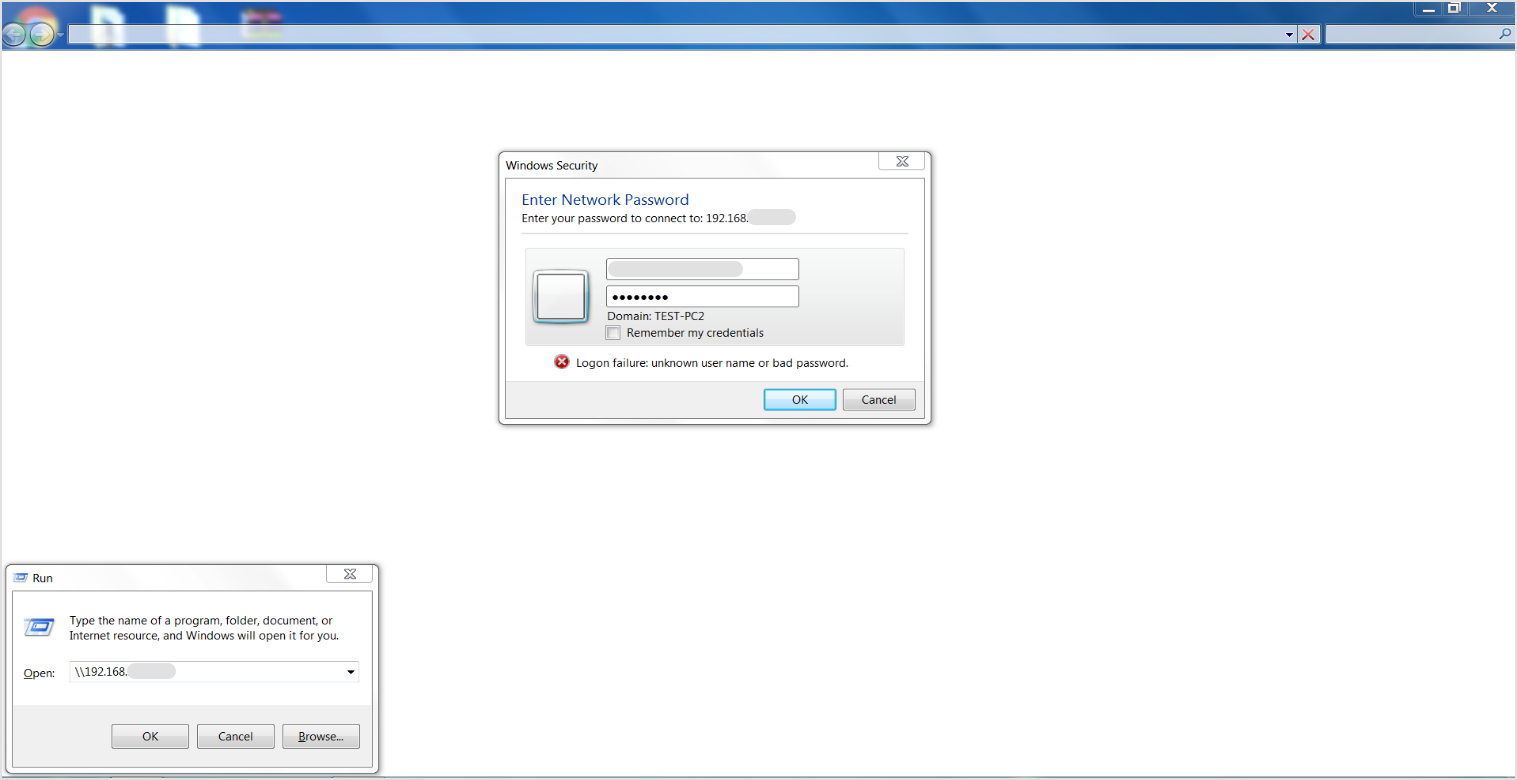

尝试登录管理共享。

-

-

第三方安全软件移除

从计算机上卸载(不仅是禁用)现有反恶意软件、防火墙或互联网安全软件。在终端上同时运行安全代理与其他安全软件可能影响其运行并导致系统重大问题。

许多不兼容的安全程序在安装时会自动检测并移除。

要了解更多信息并查看 Bitdefender端点安全工具 检测到的安全软件列表(适用于Windows 7/Windows Server 2008 R2及更高版本操作系统),请参阅 与 Bitdefender端点安全工具 .

若要在已安装 Bitdefender 如果您想在已安装了 Mac 版 Bitdefender Endpoint Security Tools 的计算机上部署安全代理,必须先手动卸载后者。有关指导步骤,请参阅 在装有 Mac 版 Bitdefender .

BEST 的远程部署 针对 Linux 上的 Oracle - SAP

本节提供了如何通过远程方式部署 BEST (Linux 上的 Oracle - SAP)的方法。

在 Linux Oracle 系统上,由于 SFTP 服务的限制,无法通过 SSH 进行远程部署。同样的问题也出现在 Unbreakable Oracle 系统上。

解决方法:

-

编辑

sshd_config -

查找以以下内容开头的行:

Subsystem -

注释该行并添加以下内容:

Subsystemsftpinternal-sftp

为 Bitdefender Endpoint Security Tools

创建卸载密码

概述 在某些情况下,具有管理员权限的用户可能会卸载 ( ( ),导致系统处于无保护状态。

您可以通过在 GravityZone 控制中心 .

警告

BEST for Linux v7 目前不支持卸载密码功能。

设置密码

您必须为以下情况设置卸载密码:

新部署

为保护未来接入的终端,请在部署前通过安装包设置卸载密码。

通过安装包设置卸载密码的步骤:

-

登录 GravityZone 控制中心 .

-

通过左侧菜单进入 网络 页面。

-

点击 安装包 分区。

-

选择需要安装的安装包或 创建新安装包 .

-

在 设置 中勾选 设置卸载密码 复选框。

-

输入符合复杂度要求的密码。

-

点击 保存

使用此安装包部署 BEST 至终端。该密码将阻止用户后续卸载客户端。

现有安装

您可以通过策略保护网络中已有的终端。编辑应用于终端的策略以设置卸载密码。

若需为环境中共享同一策略的不同终端组配置多个密码,请使用安装包的卸载密码设置功能。

通过策略配置卸载密码的步骤:

-

登录 GravityZone 控制中心 .

-

从左侧菜单进入 策略 页面。

-

选择已应用于终端的策略。

若当前应用的是默认策略,则需创建并分配新策略。

-

进入 常规 > 设置 页面。

-

在 卸载密码配置 区域,勾选 设置卸载密码 复选框。

-

输入符合复杂度要求的密码。

-

点击 保存 .

确保将策略应用到目标终端。

注意

应用策略时,请确认已配置卸载密码。应用新策略将替换安全代理上的所有现有设置。

部署 Bitdefender终端安全工具 到已安装 Bitdefender Mac版杀毒软件

本文说明如何将 Bitdefender终端安全工具 商业版部署到已安装 Bitdefender Mac版杀毒软件个人版的设备。

若选择用 Bitdefender 终端安全工具替代Mac版杀毒软件 Bitdefender Endpoint Security Tools ,请注意需先手动卸载个人版产品才能部署后者。

这是因为 Bitdefender Mac版杀毒软件具备防篡改模块,该组件会阻止任何影响产品完整性的外部操作,导致无法通过静默部署或手动安装完成卸载。

要在已安装 Bitdefender终端安全工具 的设备上部署 Bitdefender Mac版杀毒软件,请按以下步骤操作:

-

手动移除 Bitdefender Mac版杀毒软件使用 Bitdefender 卸载工具。

有时,标准的 Bitdefender 卸载工具可能失效,或 Bitdefender Mac版杀毒软件未存在于默认位置。此时必须使用磁盘工具。

-

重启您的Mac。

-

部署 Bitdefender终端安全工具 时,请按照 此处 .

通过Jamf Pro安装 Bitdefender终端安全工具 Jamf Pro(原Casper Suite)是专为Apple平台开发的macOS和iOS管理软件。它提供包构建、库存管理、镜像管理、远程镜像、远程更新、iOS移动设备管理等广泛功能,以及自动化支持的强大框架。

本文介绍如何通过Jamf Pro在macOS电脑上安装

Bitdefender终端安全工具 通过Jamf Pro 10.x安装 Bitdefender终端安全工具

本节描述如何通过Jamf Pro 10.x远程部署 Bitdefender终端安全工具

准备工作 安装完 Bitdefender终端安全工具

后

用户需批准其Mac上的 Bitdefender系统扩展 用户必须在其Mac上批准 Bitdefender 系统扩展。在用户批准 Bitdefender 扩展之前,部分功能将无法使用。详情请参阅 Bitdefender 系统扩展在macOS中被阻止 .

作为管理员,您可以通过在移动设备管理工具(如Jamf Pro)中将 Bitdefender 扩展加入白名单来预先批准这些扩展,从而避免用户干预。详情请参阅 在Jamf Pro 10.x中白名单 Bitdefender 扩展 .

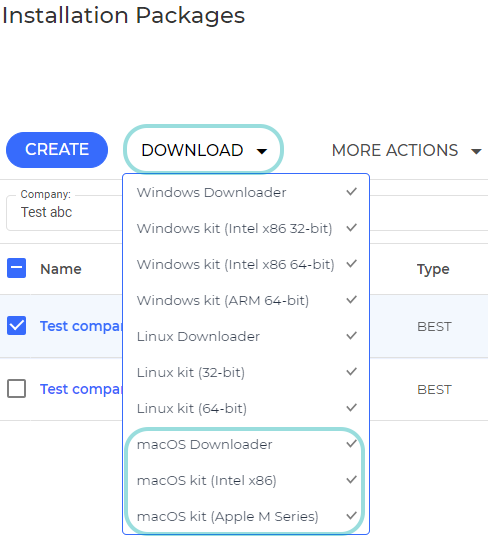

要通过Jamf Pro安装,您有以下选项:

-

使用macOS Downloader ,该工具会检测处理器架构并自动下载安装适用于Intel或Apple M1的对应工具包。

推荐在混合处理器环境中使用此选项以节省您的时间和精力。

-

手动下载并安装完整的macOS工具包 ,注意根据处理器架构(Intel或Apple)选择正确的安装包。

注意

-

以下步骤基于Jamf Pro 10.5版本界面描述。后续版本的Jamf Pro界面可能有所不同。

-

本节截图仅为示意,实际界面可能因Jamf Pro版本和设置而异。

您可以使用 macOS Downloader 来安装 Bitdefender端点安全工具 在配备Intel或Apple处理器的计算机上。在此场景中,macOS下载器会在安装过程中自动下载完整套件。

注意

目标计算机必须能够访问 GravityZone 或中继服务器才能下载macOS套件。

-

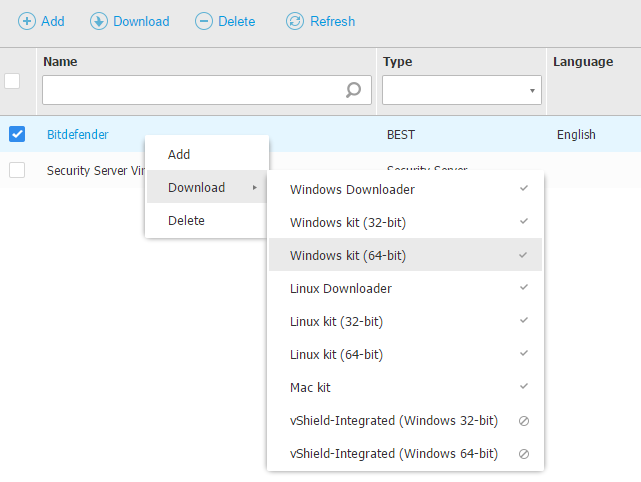

在 GravityZone 控制中心 中,请确保已在 网络 > 安装包

-

点击 下载 位于页面上方。

-

从下拉菜单中选择 macOS下载器 并将

setup_downloader.dmg文件保存至本地。 -

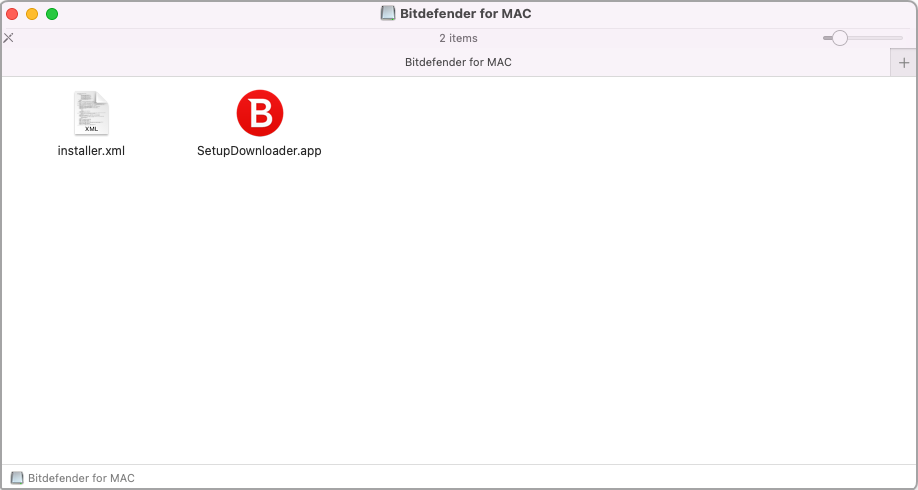

双击

setup_downloader.dmg以查看内容。

-

将

SetupDownloader.app与installer.xml同时拖入文件夹。例如:/Users/Shared. -

将包含文件的文件夹拖入Jamf Composer,创建DMG或PKG格式的安装文件。

-

登录Jamf Pro。

-

在控制台右上角点击 设置 。确保计算机具有 用户批准的MDM 状态。

-

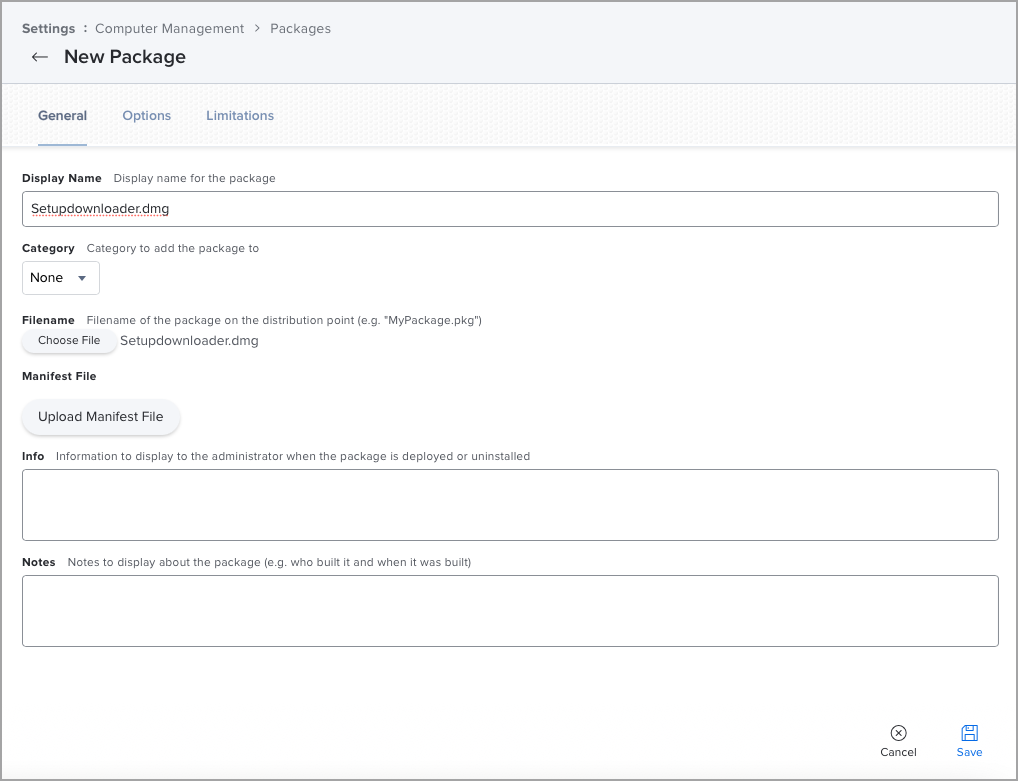

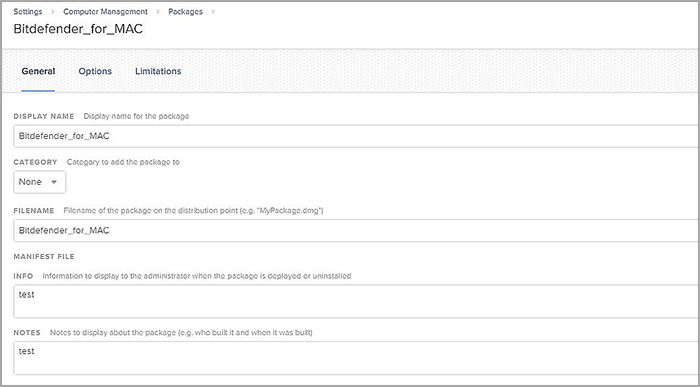

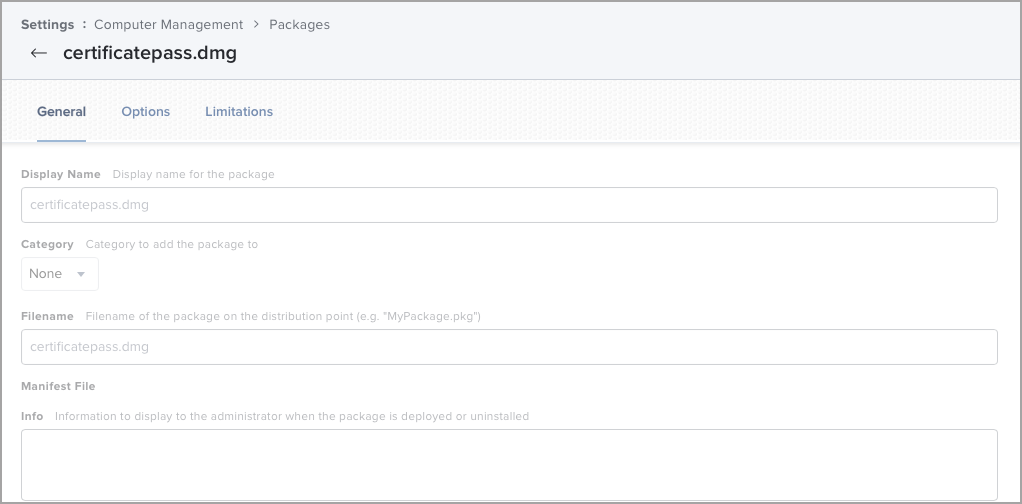

点击 计算机管理 ,然后选择 软件包 .

在 通用 标签页中,可编辑 显示名称 字段。

-

将安装文件上传至Jamf Pro。

-

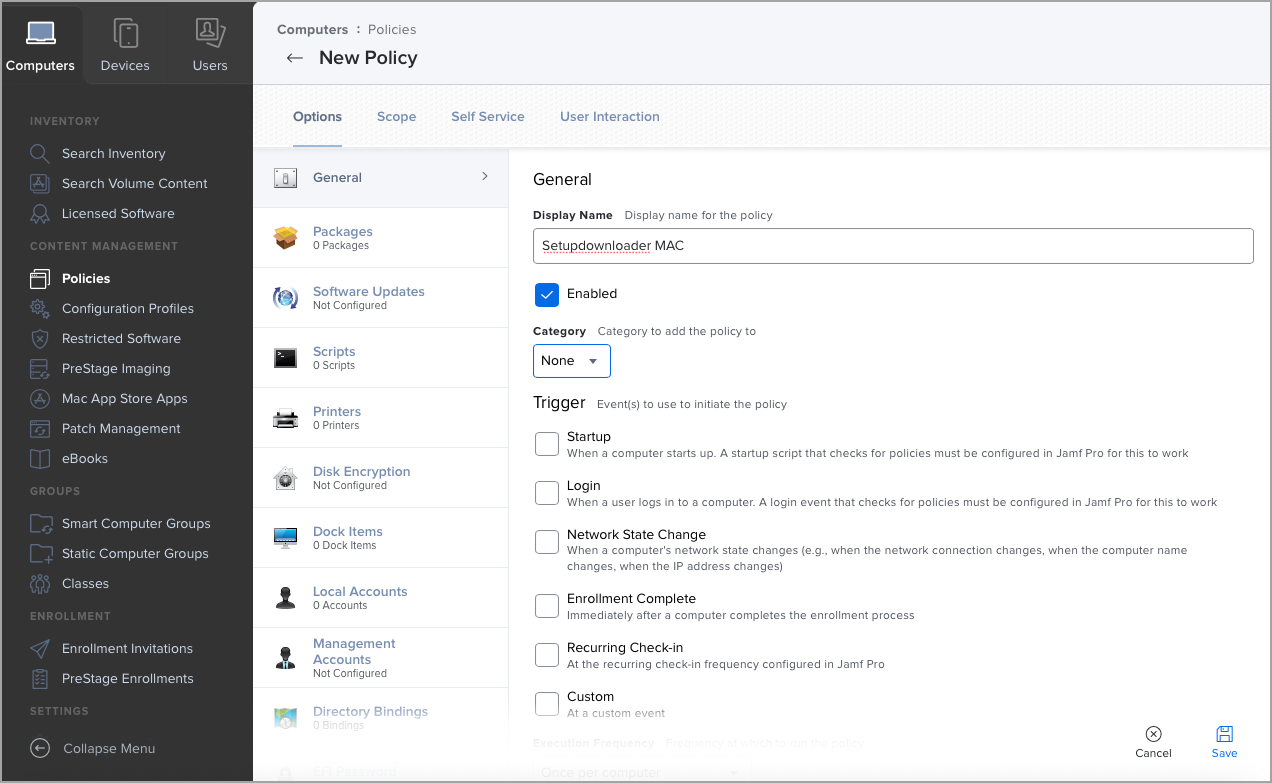

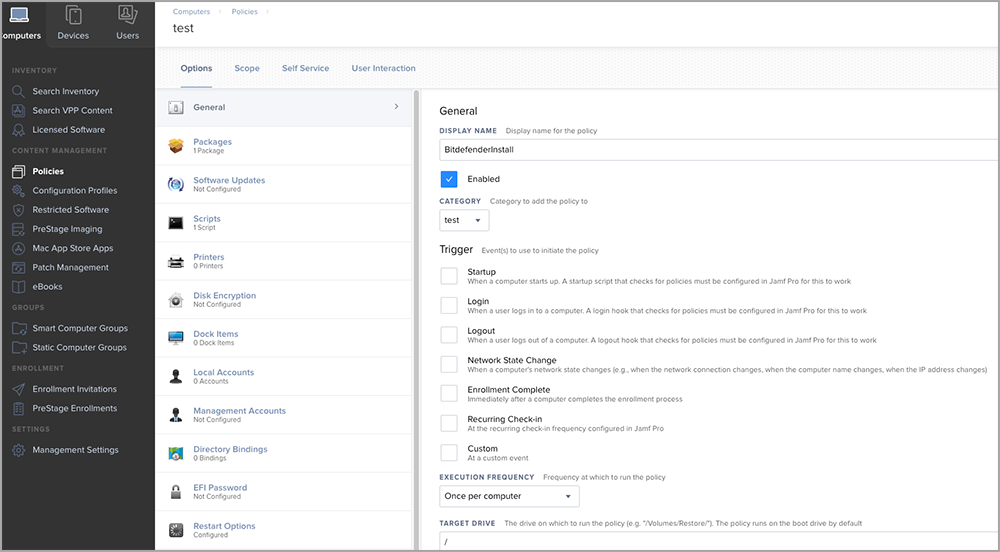

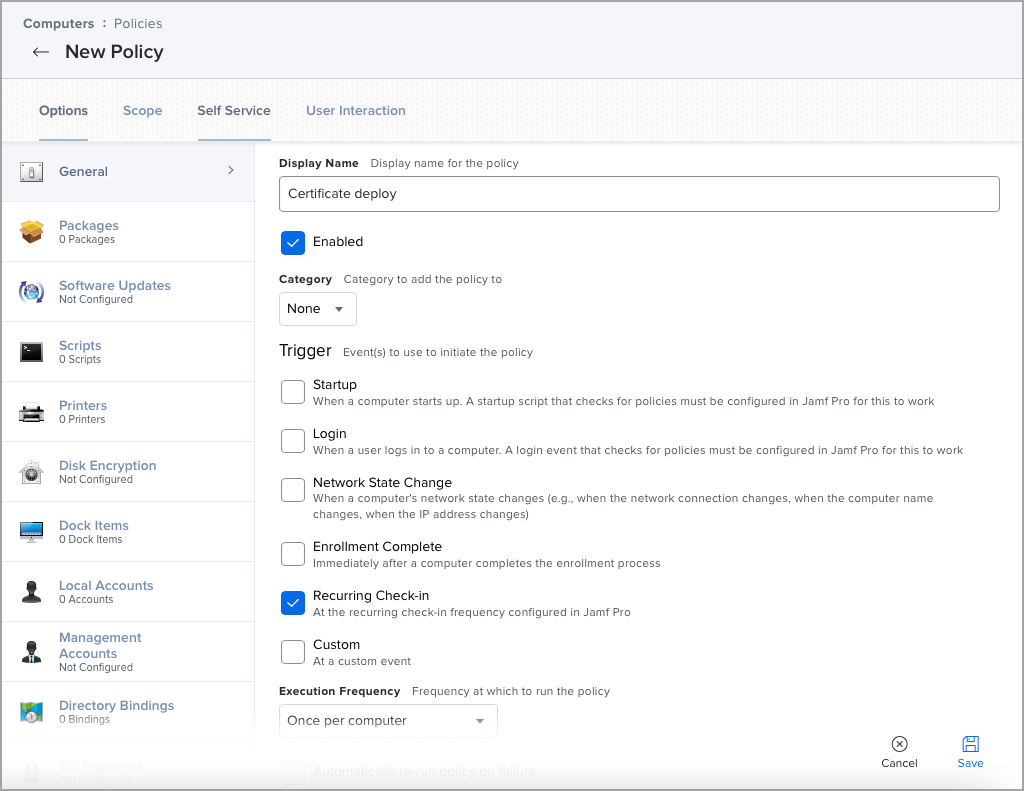

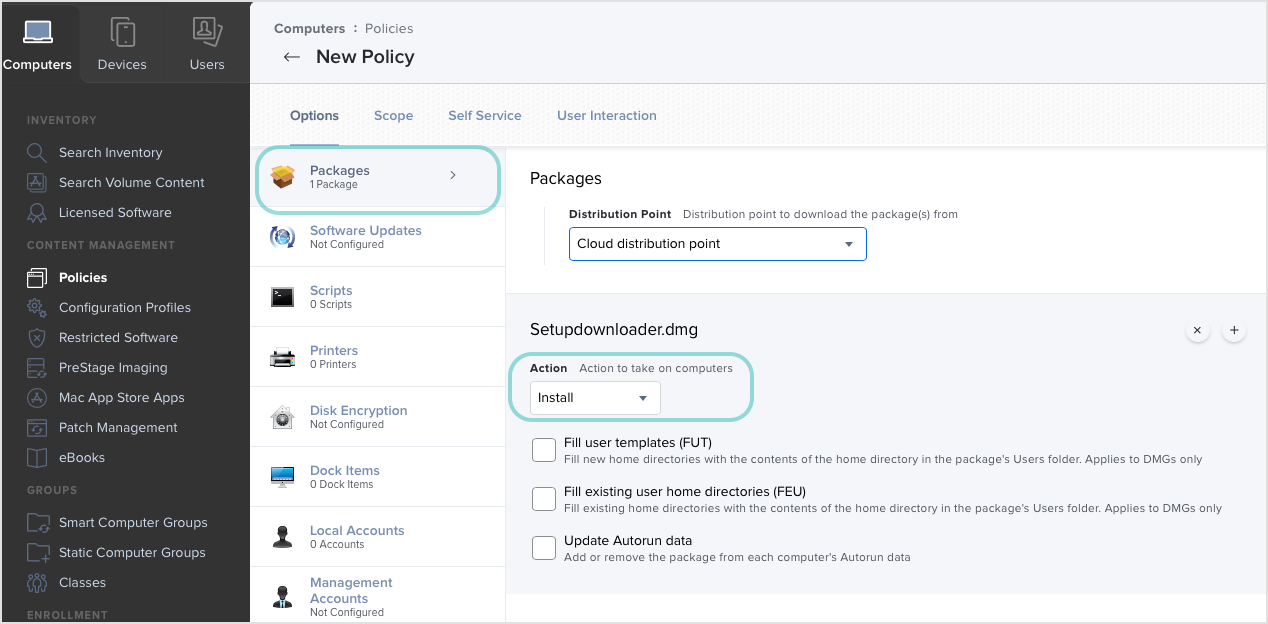

在左侧菜单中进入 策略 并为安装文件创建策略。

-

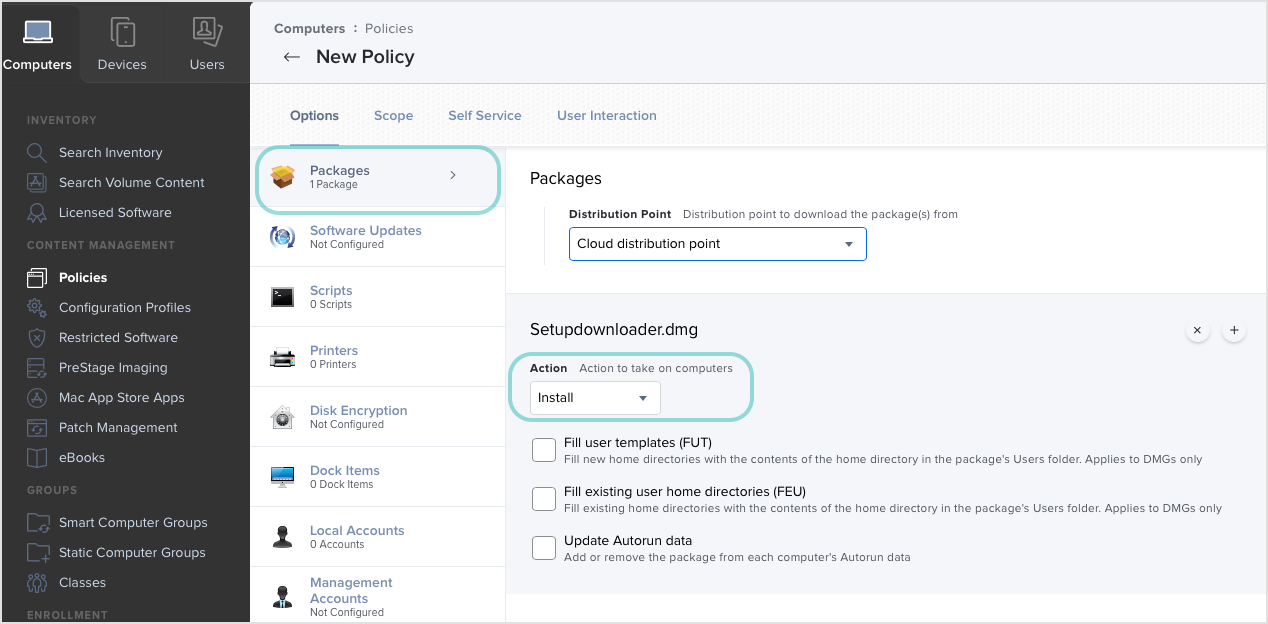

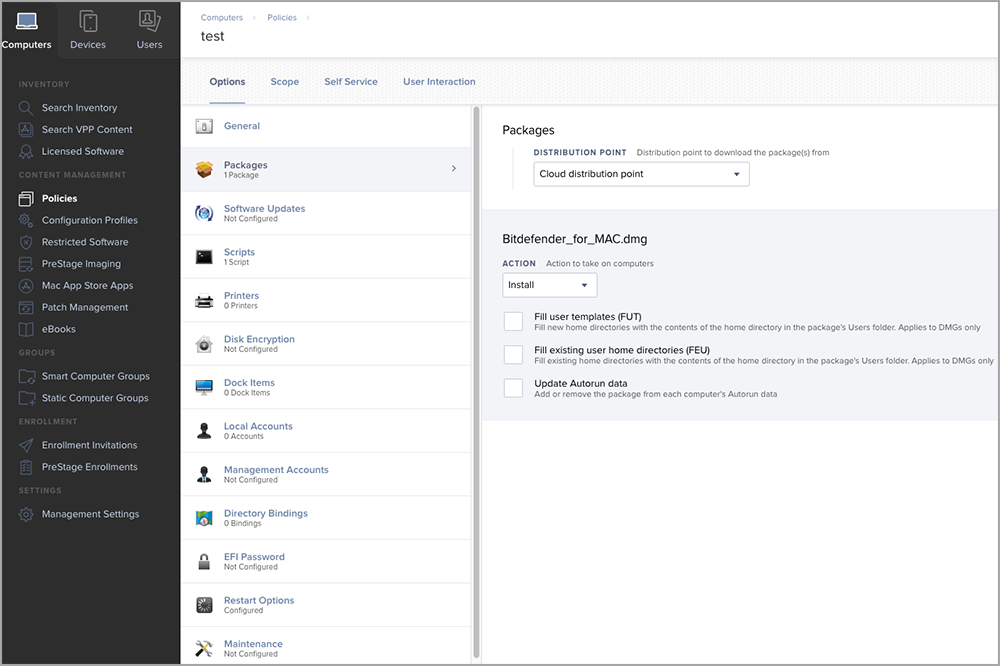

前往 软件包 > 配置 并选择先前上传的包。

将 操作 设置为 安装 .

-

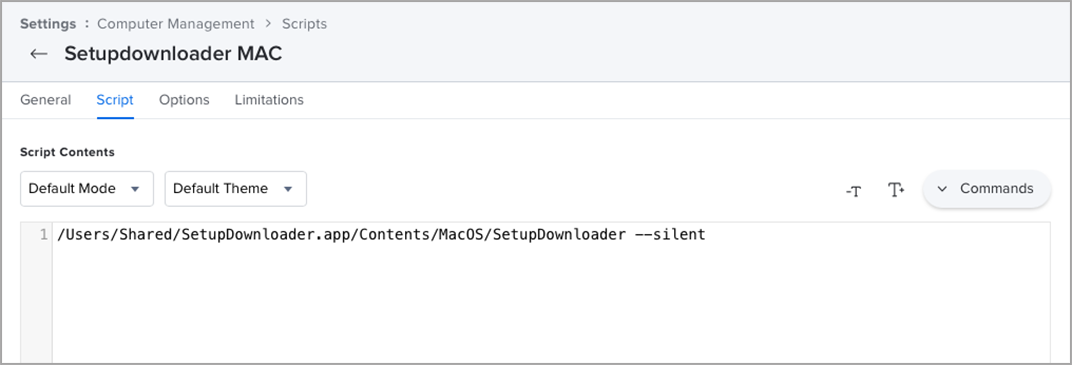

点击 脚本 并配置 文件与进程 有效载荷。

-

在 脚本 标签页中输入以下命令:

/Users/Shared/SetupDownloader.app/Contents/MacOS/SetupDownloader --silent

-

将策略分配给计算机并点击 保存 .

安装 Bitdefender端点安全工具 时若使用完整套件,必须注意所选版本。不可在Apple芯片的Mac上安装Intel版macOS套件,反之亦然。

-

在 GravityZone 控制中心 中,确保已在 网络 > 安装包

-

点击 下载 位于页面顶部。

-

在下拉菜单中选择 macOS套件(Intel x86) 或 macOS套件(Apple M1) .

下载相应文件所需时间比 macOS下载器 更长,因为其体积更大。

-

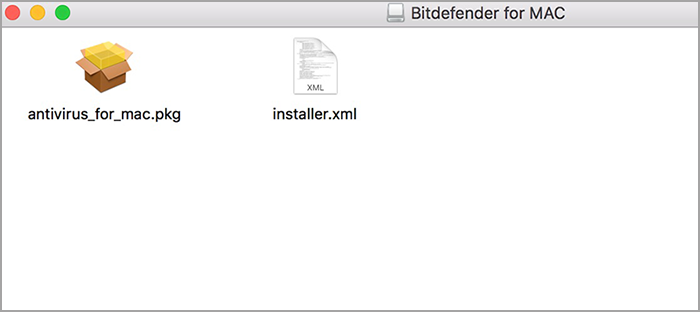

双击

Bitdefender_for_MAC.dmg(Intel版文件)或Bitdefender_for_MAC_ARM.dmg(Apple M1版文件)以查看内容。

-

将

antivirus_for_mac.pkg和installer.xml拖拽至文件夹。例如:/Users/Shared. -

将包含这些文件的文件夹拖入Jamf Composer,创建DMG或PKG格式的安装文件。

-

登录Jamf Pro。

-

在控制台右上角点击 设置 。确保计算机具有 用户批准的MDM 状态。

-

点击 计算机管理 ,然后选择 软件包 .

在 常规 在 显示名称 和 文件名 字段中进行编辑。

-

将安装文件上传至Jamf Pro。

-

在左侧菜单中,进入 策略 并为安装文件创建策略。

-

在 策略 > 软件包 中选择安装文件,并将 操作 设置为 安装 .

-

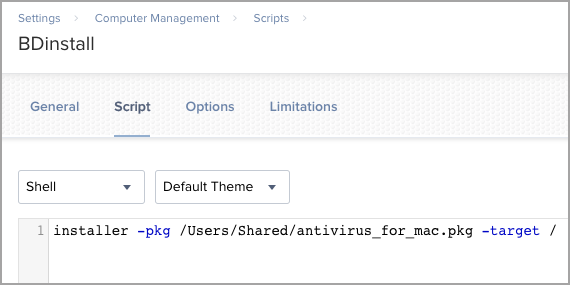

点击 脚本 并配置 文件与进程 负载。

-

在 脚本 选项卡中输入以下命令:

installer -pkg /Users/Shared/antivirus_for_mac.pkg -target /

-

将策略分配给计算机后点击 保存 .

注意

在Jamf Pro部署过程中,若通过Jamf Pro脚本部署SSL证书失败,此过程完全由Jamf管理。若通过 Bitdefender 代理GUI成功,则问题可能与Jamf Pro SSL部署脚本有关。此类情况下,请联系Jamf支持团队获取进一步帮助。

配置Jamf Pro以部署 BEST 至macOS Big Sur 11.0或更高版本

Bitdefender终端安全工具 ( BEST )在macOS Big Sur 11.0或更高版本上部署时,需通过Jamf Pro创建配置描述文件。在该配置描述文件中,需预先批准以下内容:

-

Bitdefender 系统扩展

-

流量代理

-

全磁盘访问权限

所有批准项均为确保 Bitdefender终端安全工具 正常运行所必需,且无需终端用户交互操作。

首先,您需创建一个配置描述文件来预先批准 Bitdefender 系统扩展。

创建描述文件的步骤如下:

-

登录Jamf Pro。

-

前往 计算机 > 配置描述文件 并点击 新建 .

-

在新配置文件的左侧菜单中,向下滚动至 系统扩展 .

-

点击 配置 .

-

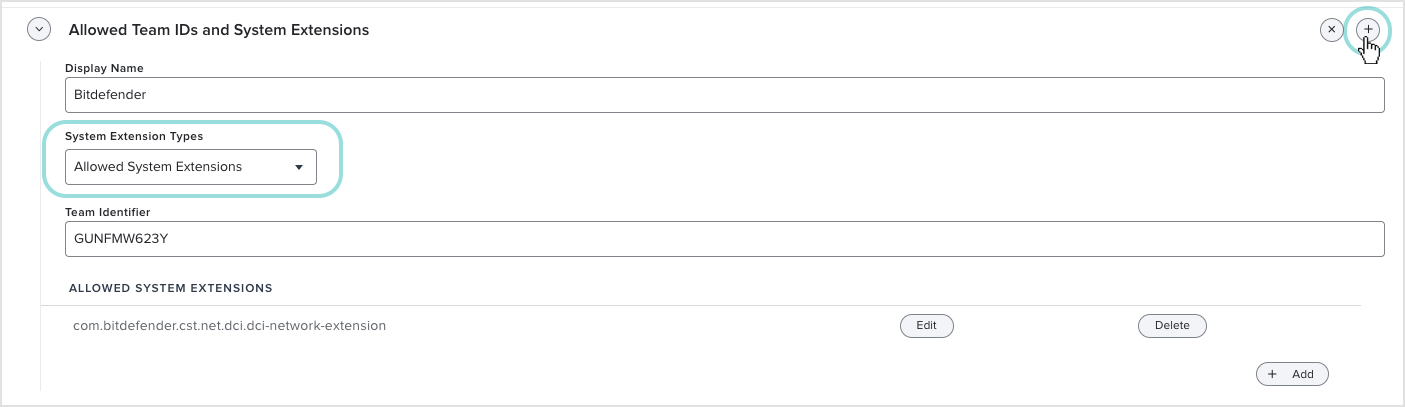

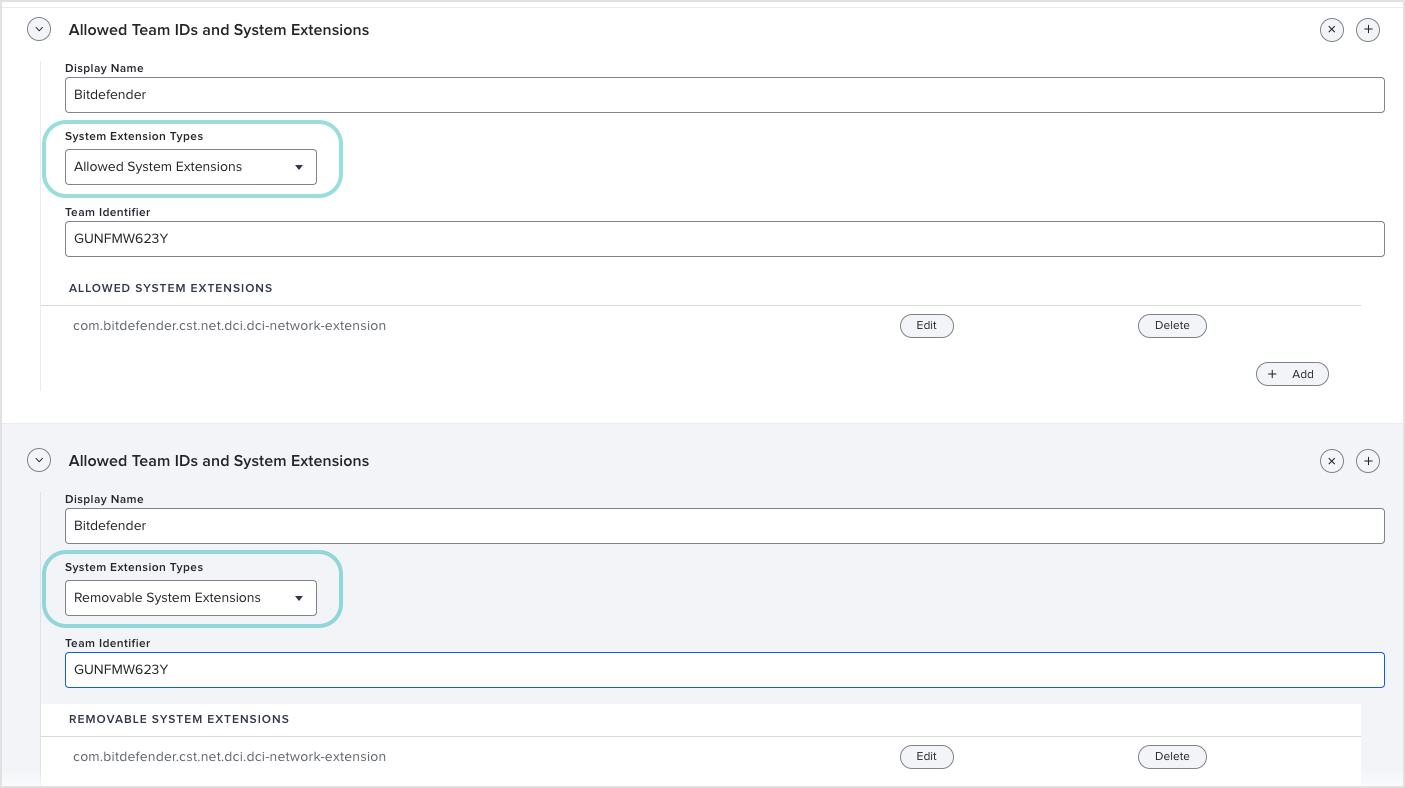

在 允许的团队ID和系统扩展 下方,配置以下设置:

-

在 显示名称 栏中输入

Bitdefender -

在 系统扩展类型 下拉列表中,选择 允许的系统扩展 .

-

在 团队标识符 栏中输入

GUNFMW623Y -

在 允许的系统扩展 栏中输入以下字符串:

com.bitdefender.cst.net.dci.dci-network-extension

-

-

点击右上角的 + (加号)按钮以配置允许卸载 Bitdefender 安全代理(如有必要)。

-

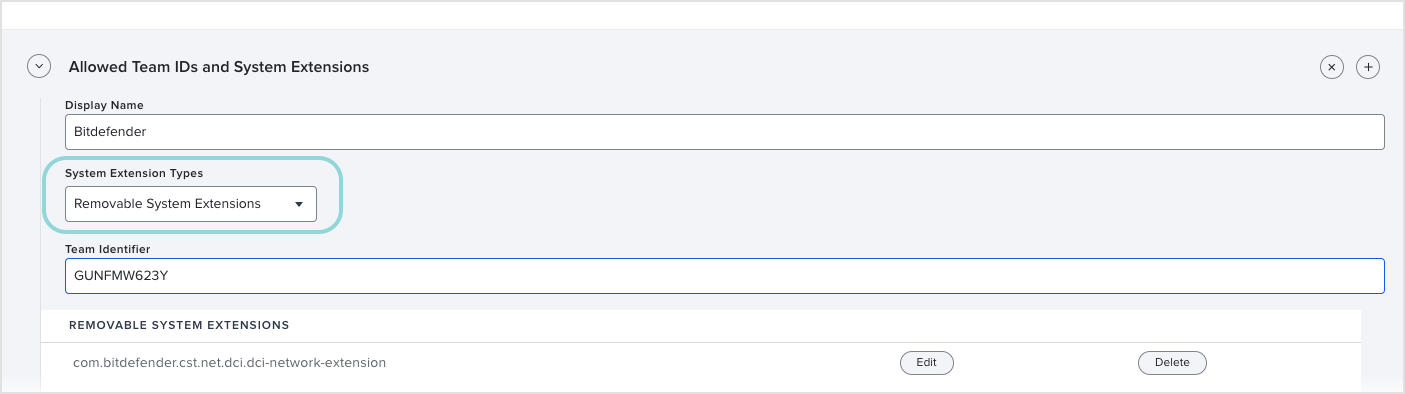

在新的 允许的团队ID和系统扩展 表单中,配置以下设置:

-

在 显示名称 字段中输入

Bitdefender -

在 系统扩展类型 下拉列表中,选择 可移除系统扩展 .

-

在 团队标识符 字段中输入

GUNFMW623Y -

在 可移除系统扩展 字段中输入以下字符串:

com.bitdefender.cst.net.dci.dci-network-extension

-

-

点击 保存 .

完整的配置配置文件应如下图所示。

BEST 使用隧道应用程序(如VPN)来过滤流量。

要预先批准此应用程序,请按照以下步骤操作:

-

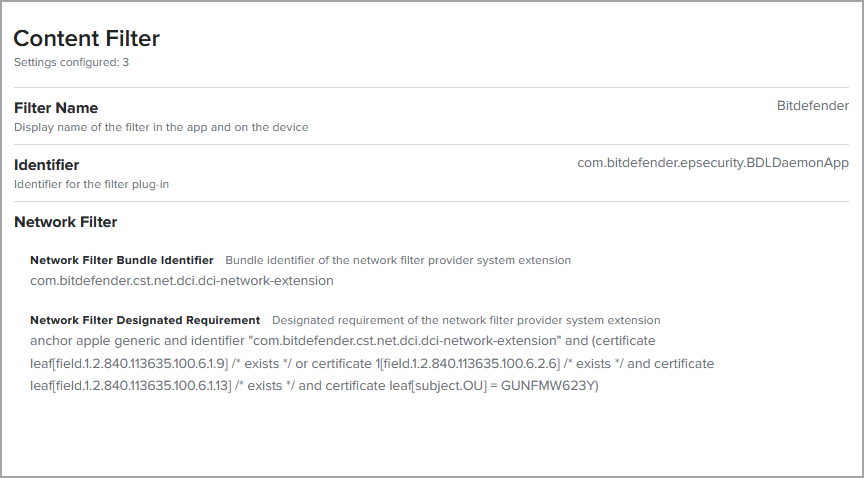

在配置文件的左侧菜单中,转到 内容过滤器 .

-

在 过滤器名称 下输入

Bitdefender. -

在 标识符 下输入

com.bitdefender.epsecurity.BDLDaemonApp. -

在 网络过滤器 下输入以下字符串:

-

对于 网络过滤器包标识符 :

com.bitdefender.cst.net.dci.dci-network-extension -

对于 网络过滤器指定要求 :

anchorapplegenericandidentifier"com.bitdefender.cst.net.dci.dci-network-extension"and(certificateleaf[field.1.2.840.113635.100.6.1.9]/*exists*/orcertificate1[field.1.2.840.113635.100.6.2.6]/*exists*/andcertificateleaf[field.1.2.840.113635.100.6.1.13]/*exists*/andcertificateleaf[subject.OU]=GUNFMW623Y)

-

-

点击 保存 .

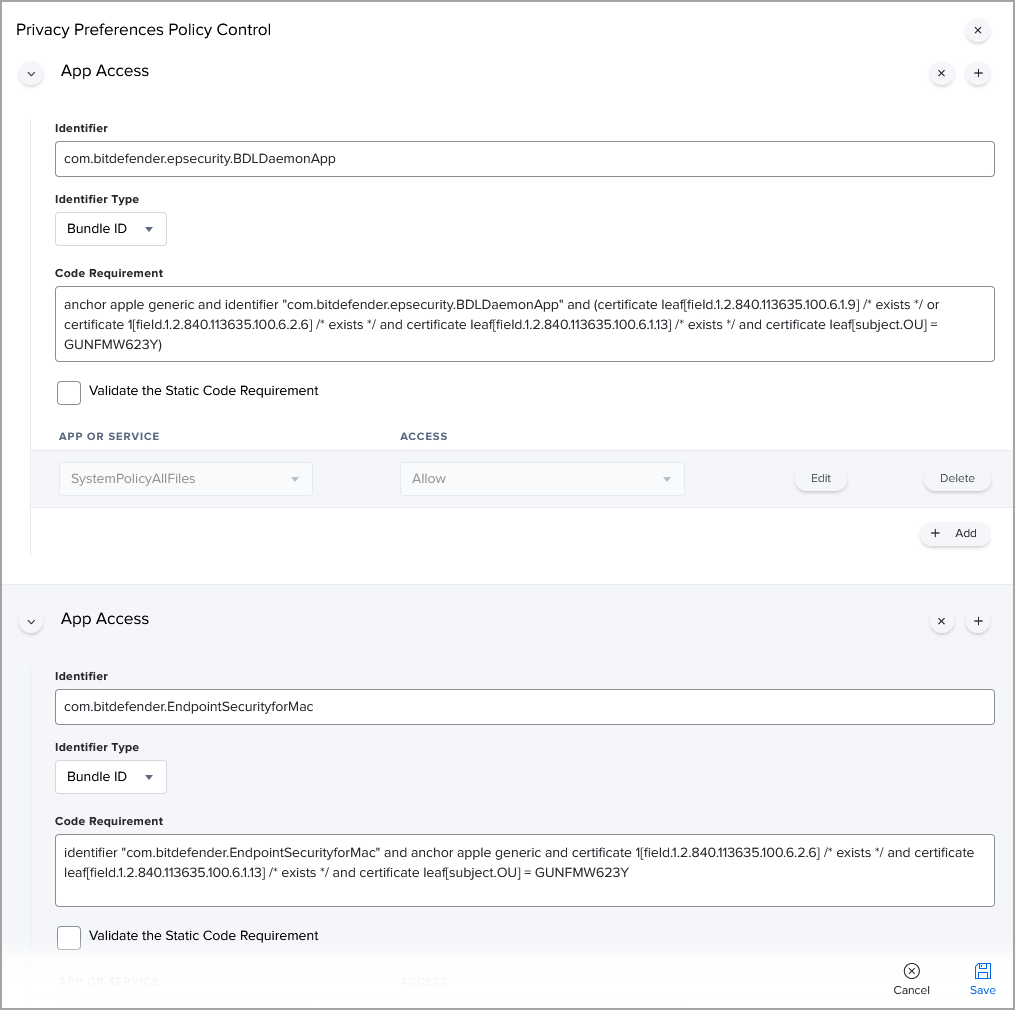

要为 Bitdefender终端安全工具 启用全磁盘访问,请按以下步骤操作:

-

在配置文件的左侧菜单中,前往 隐私偏好策略控制 .

-

您需要为以下应用程序授予完全访问权限:

-

BDLDaemon.app

-

在 标识符 下方输入:

com.bitdefender.epsecurity.BDLDaemonApp -

在 标识符类型 下方选择 Bundle ID .

-

在 代码要求 下方输入:

anchorapplegenericandidentifier"com.bitdefender.epsecurity.BDLDaemonApp"and(certificateleaf[field.1.2.840.113635.100.6.1.9]/*exists*/orcertificate1[field.1.2.840.113635.100.6.2.6]/*exists*/andcertificateleaf[field.1.2.840.113635.100.6.1.13]/*exists*/andcertificateleaf[subject.OU]=GUNFMW623Y). -

点击屏幕右侧的 添加 按钮。

-

在 应用程序或服务 下方选择 SystemPolicyAllFiles 从下拉列表中。确保 访问权限 设置为 允许 .

-

点击 保存 .

-

-

EndpointSecurityforMac.app

重要提示

从版本7.16.42.200020开始,代理不再需要为

EndpointSecurityforMac进程授予全磁盘访问权限。-

点击屏幕右侧的 + 按钮以添加另一个模板。

-

在 标识符类型 下,选择 Bundle ID .

-

在 标识符 栏中,输入:

com.bitdefender.EndpointSecurityforMac -

在 代码要求 栏中,输入:

identifier"com.bitdefender.EndpointSecurityforMac"andanchorapplegenericandcertificate1[field.1.2.840.113635.100.6.2.6]/*exists*/andcertificateleaf[field.1.2.840.113635.100.6.1.13]/*exists*/andcertificateleaf[subject.OU]=GUNFMW623Y -

点击屏幕右侧的 添加 按钮。

-

在 应用或服务 ,从下拉列表中选择 SystemPolicyAllFiles 。确保 访问权限 设置为 允许 .

-

点击 保存 .

-

-

-

点击 保存 .

有关 Bitdefender端点安全工具 在macOS Big Sur中所需审批的详细信息,请参阅 macOS Big Sur及更高版本中 Mac端点安全 的变更:网络扩展、代理配置及SSL证书 .

要通过Jamf Pro 10.x安装 Bitdefender端点安全工具 ,在创建配置描述文件后,请参考 通过Jamf Pro安装 Bitdefender端点安全工具 .

在Jamf Pro 10.x中 Bitdefender 扩展的白名单设置

本文介绍如何在Jamf Pro 10.x中 将Bitdefender 扩展列入白名单。

在macOS中手动或远程安装 Bitdefender端点安全工具 ( BEST )后,系统会提示用户批准其计算机上的 Bitdefender 扩展。在用户批准 Bitdefender 扩展前,部分 BEST 功能将无法使用。详情请参阅 macOS中Bitdefender 系统扩展被阻止 .

您可以通过白名单机制预先批准 Bitdefender 扩展,从而免除用户手动操作——只需使用Jamf Pro等移动设备管理工具对 Bitdefender 扩展进行授权即可。该功能自macOS 10.13.2和Jamf Pro 10.3.0版本起支持。

将Bitdefender 扩展列入白名单的流程 需要在Jamf Pro 10.x中创建并应用MDM配置描述文件。

注意

目标计算机必须处于 用户批准的MDM 状态。

关于用户批准MDM的详细信息,请参阅以下文章:

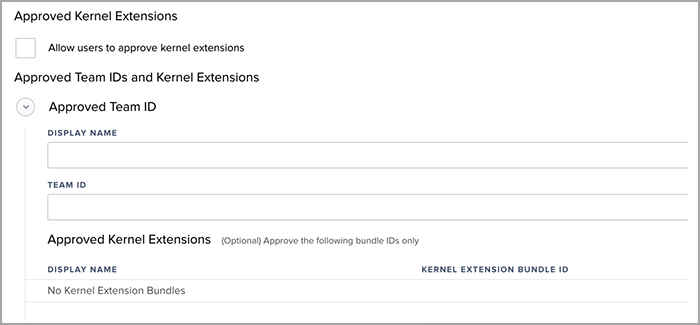

要为Bitdefender扩展创建白名单的MDM配置描述文件 Bitdefender ,请按以下步骤操作:

-

登录Jamf Pro。

-

前往 计算机 > 配置描述文件 > 新建 .

-

向下滚动至 已批准的内核扩展 .

-

输入 显示名称 及 团队ID .

Bitdefender 的 团队ID为 GUNFMW623Y .

注意

无需单独指定要批准的扩展。

-

保存更改。

-

将配置文件部署到计算机上。

重要提示

若需部署至macOS Big Sur(版本11)或更高版本系统,请勿在同一配置文件中包含内核扩展。否则尝试安装配置文件时将出现以下错误:

"当前系统配置不允许执行该操作。"

为避免此问题:

-

若部署目标为运行macOS Big Sur或更高版本的Mac设备,请从当前配置文件中移除内核扩展。

-

为内核扩展单独创建专用配置文件。

通过Jamf Pro部署 Bitdefender终端安全工具 的SSL证书

在Mac设备安装完成后, Bitdefender终端安全工具 ( BEST )需配置SSL证书才能正常运行。为确保 Bitdefender 代理能加载并使用该证书,通过Jamf Pro部署时需注意以下事项:

-

必须为 Bitdefender终端安全工具 安装包配置卸载密码。

必须在作用于macOS终端的策略中指定该卸载密码,否则证书部署可能失败。

-

需使用卸载密码的MD5哈希值创建PFX证书(基于PEM和KEY文件)。

-

必须通过Jamf Pro的 配置描述文件 将PFX证书安装至目标计算机。

-

需通过Jamf Pro策略将相同PFX证书部署至目标计算机的

/Library/DeployCert路径下。建议部署至/Library/DeployCert路径的证书仅包含 读取 和 写入 权限仅限于root用户。

当PFX证书安装完成、在钥匙串中受信任并部署至

/Library/DeployCert

,

BEST

将使用该证书进行中间人攻击(MITM)防护,本地用户不再会收到安装SSL证书的提示。

通过Jamf Pro部署到

/Library/DeployCert

的证书优先级高于

Bitdefender

CA SSL证书(该证书此前已安装并在钥匙串中受信任)。完成此流程后,

BEST

将停止使用

Bitdefender

CA SSL证书,转而加载新证书。

对于现有 BEST 安装实例或新代理部署前,均可执行以下步骤:

-

在 GravityZone 控制中心 中,为需部署证书的终端所应用的策略设置卸载密码。

要设置卸载密码,请前往 通用 > 设置 部分。 了解更多 .

-

生成带有关联私钥的PEM证书。

创建PEM证书的命令行示例:

/usr/bin/openssl req -new -days 1825 -nodes -x509 -subj '/C=RO/ST=Bucharest/L=Bucharest/O=Endpoint/CN=NewName CA SSL' -keyout rootCA.key -out rootCA.pem

注意

创建证书时,必须使用唯一的通用名称(CN)。

BitdefenderCASSL是默认证书名称,必须替换且不可重复使用以避免冲突。例如:CN=MyCertificateCASSL. -

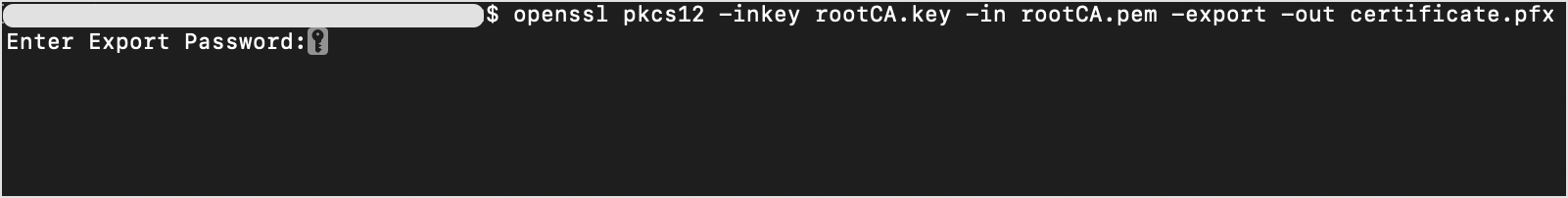

使用上一步生成的PEM和KEY文件创建名为

certificate.pfx的PFX证书。注意

证书名称必须为

certificate.pfx。若名称不同将导致部署失败。该证书需设置为始终受信任,并通过 GravityZone .

可通过终端命令

md5-s'password'或其他MD5计算工具生成MD5值。例如字符串1234的MD5值为81dc9bdb52d04dc20036dbd8313ed055.创建

certificate.pfx文件的命令行示例:openssl pkcs12 -inkey rootCA.key -in rootCA.pem -export -out certificate.pfx

此时需要设置导出密码,该密码应为卸载密码的MD5哈希值。

-

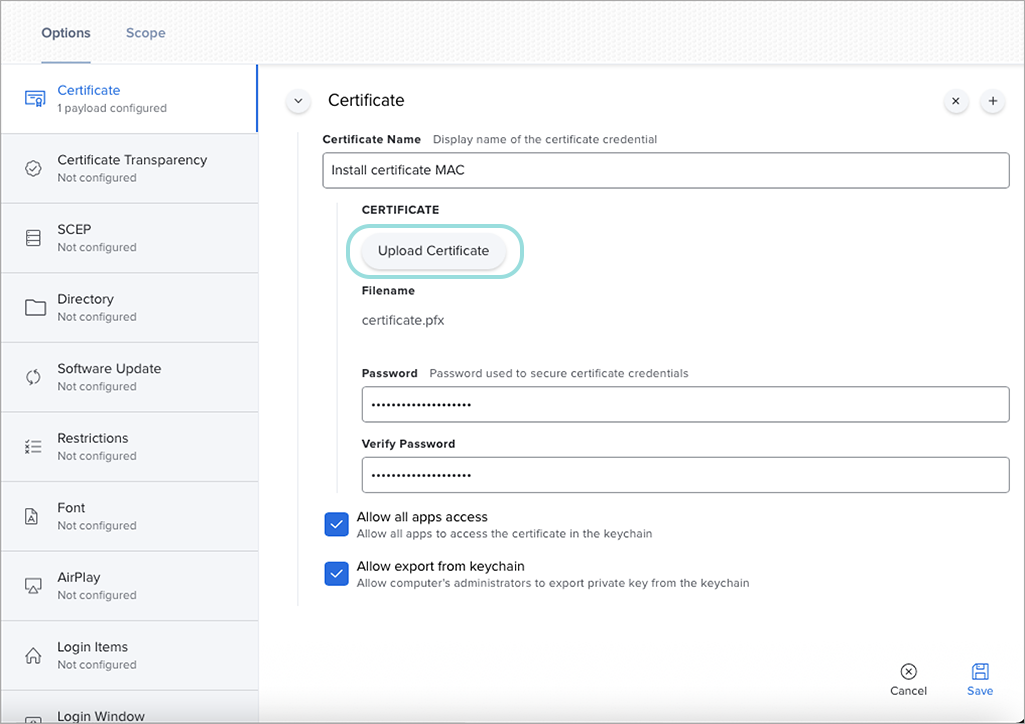

在Jamf中创建 配置描述文件 并上传先前配置好的

certificate.pfx文件。

-

将策略分配给目标计算机。证书将安装至钥匙串并设置为始终信任。

-

创建 /Library/DeployCert 文件夹并将

certificate.pfx文件复制到/Library/DeployCert.使用 Jamf Composer 创建包含

/Library/DeployCert/certificate.pfx. -

在Jamf中进入 计算机管理 > 软件包 并上传上一步生成的PKG文件。

-

同样在Jamf中,前往 策略 并创建新策略。

-

配置先前上传的安装包。将 操作 设置为 安装 并分配该策略。

随后

certificate.pfx文件将被部署至目标计算机。

为 Bitdefender终端安全工具 通过Kandji部署SSL证书

在Mac上安装后, Bitdefender终端安全工具 需SSL证书才能正常运行。此时, Bitdefender 代理会提示本地用户安装证书以启用SSL保护。

使用Kandji平台安装证书时需注意以下事项:

-

部署使用的安装包已在 GravityZone .

-

您需使用卸载密码的MD5哈希创建PFX证书,并通过Kandji的配置描述文件将其安装到设备上。

-

需将相同PFX证书部署至设备的以下路径:

/Library/DeployCert.

安装SSL证书的步骤如下:

-

为 Bitdefender终端安全工具创建安装包 在 GravityZone 中创建一个包含卸载密码的安装包。详情请参阅 安装安全代理 - 标准流程 .

-

在终端中,创建一个包含关联私钥的PEM证书。

创建PEM证书的示例命令行:

/usr/bin/openssl req -new -days 1825 -nodes -x509 -subj '/C=RO/ST=Bucharest/L=Bucharest/O=Endpoint/CN=YourCertName CA SSL' -keyout rootCA.key -out rootCA.pem

注意

确保创建的证书名称(命令行中CN的值)与默认证书名称“Bitdefender CA SSL”不同。例如:

CN=MyCertificateCASSL -

在终端中,使用上一步生成的PEM和KEY文件创建名为

certificate.pfx的PFX证书。该证书需设置为始终受信任,并通过 GravityZone .

创建

certificate.pfx文件的示例命令行:openssl pkcs12 -inkey rootCA.key -in rootCA.pem -export -out certificate.pfx

-

此步骤中,终端会提示输入密码。请确保输入的是 Bitdefender Endpoint Security Tools 安装包中设置的卸载密码的MD5哈希值。

可通过终端命令

md5-s'密码'或其他MD5计算工具获取哈希值。例如,字符串1234的MD5值为81dc9bdb52d04dc20036dbd8313ed055. -

在Kandji中,前往 资源库 > 新增 > 证书 .

-

点击 添加并配置 以创建证书配置文件,将PFX证书推送至计算机。

-

选择 蓝图 以分配该证书。

-

指定证书详细信息:

-

对于 证书类型 ,选择 PKCS #12格式证书 .

-

添加证书名称。

-

输入证书密码(即 Bitdefender 卸载密码的相同MD5哈希值)。

-

-

PFX证书还需部署到本地机器的路径:

/Library/DeployCert为此,需将此证书添加至ZIP压缩包,并放入 Bitdefender终端安全工具 安装套件中。

-

可微调Kandji安装后脚本,包含将证书放置到正确位置所需的步骤。

示例:

# 创建DeployCert文件夹 mkdir -p /Library/DeployCert # 将证书移至DeployCert文件夹 mv /var/tmp/certificate.pfx /Library/DeployCert/ # 调整权限 chmod -x /Library/DeployCert chmod +w /Library/DeployCert

当PFX证书安装完成、在钥匙串中被信任并部署到

/Library/DeployCert

,

Bitdefender终端安全工具

将使用该证书进行中间人攻击防护,本地用户将不再收到安装SSL证书的提示。

通过Kandji部署到

/Library/DeployCert

的证书将优先于

BitdefenderCASSL

证书(该证书先前已安装并在钥匙串中被信任)。遵循此流程后,

Bitdefender终端安全工具

将停止使用

BitdefenderCASSL

并转而加载新证书。

通过MSI包安装 Bitdefender终端安全工具 ,

Bitdefender终端安全工具

(

BEST

)

作为

GravityZone

安全代理,采用单一安装包适配所有环境(物理或虚拟)。在Windows系统上,

GravityZone

仅提供

.EXE

格式的可执行安装包。若需通过Windows组策略或其他支持MSI包的第三方应用部署代理,此方式可能不便。

该解决方案建议在Windows Downloader(即 BEST 的标准轻量安装程序)外封装MSI包。本节提供下载安装程序的指南,以及几种通过MSI包部署 BEST 的方法。

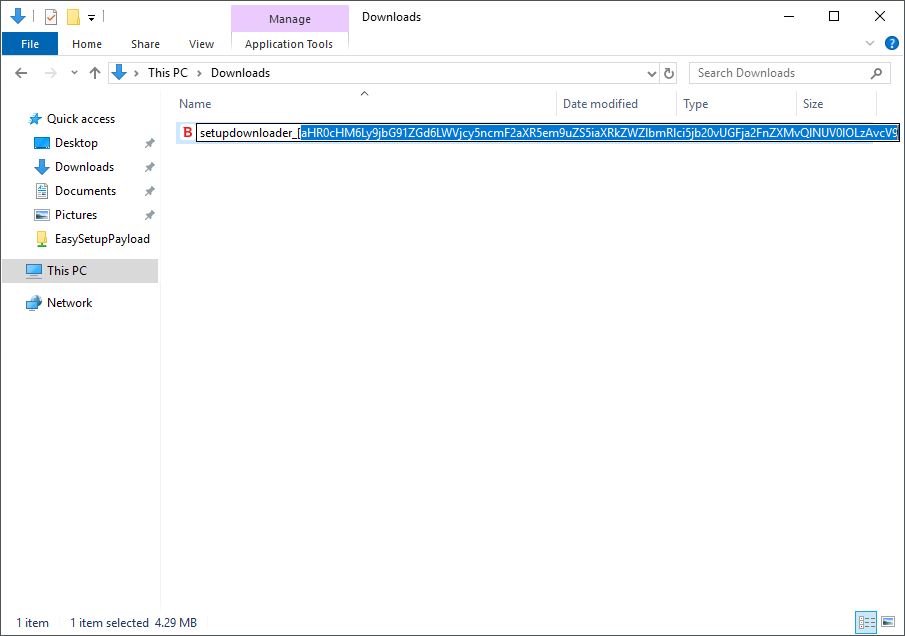

获取Windows Downloader

警告

-

请勿修改Windows Downloader文件名,否则安装文件将无法从 Bitdefender 服务器下载。

-

由于Microsoft Edge可能会截断长文件名(如Windows Downloader),建议使用其他浏览器。

要下载 BEST 安装程序,您必须:

-

登录 GravityZone 控制中心 .

-

转到 网络 > 安装包 页面。

-

选择要下载的安装包。

重要提示

当前流程不支持含代理设置的安装包。

-

点击表格上方的 下载 按钮并选择 Windows Downloader .

安装包将保存至默认下载位置,格式为

.EXE文件。

部署 BEST 使用Microsoft端点配置管理器(SCCM)

重要提示

此流程不支持含代理设置的安装包。

要通过SCCM部署 BEST 请按以下步骤操作:

1. 获取安装程序哈希值

可通过以下任一方式完成:

-

登录 GravityZone 控制中心 .

-

进入 网络 > 安装包 页面。

-

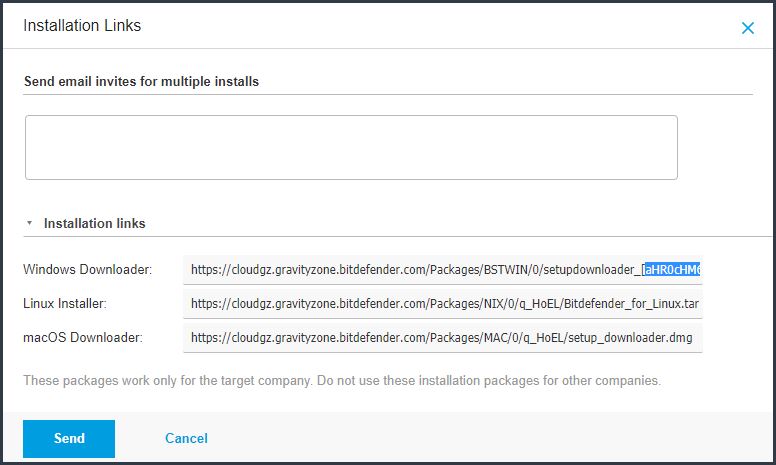

展开 安装链接 区域。

-

从方括号[ ]间提取安装程序哈希值并保存。

-

选择需部署的安装包。

-

点击 发送 下载链接。

警告

-

请勿修改Windows下载器的文件名,否则安装文件将无法从Bitdefender服务器下载。

-

由于Microsoft Edge可能会截断长文件名(如Windows下载器的文件名),建议使用其他浏览器。

要下载 BEST 安装程序,您必须:

-

登录 GravityZone 控制中心 .

-

转到 网络 > 安装包 页面。

-

选择您要部署的安装包。

-

点击 下载 表格上方的按钮并选择 Windows下载器 .

-

从方括号[ ]之间提取安装程序哈希值并保存。

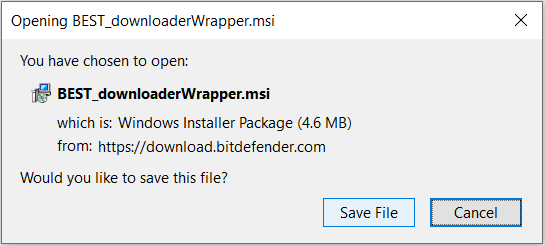

2. 创建MSI安装包

-

下载 MSI封装工具 .

-

将MSI文件复制到Configuration Manager的软件库共享中。

-

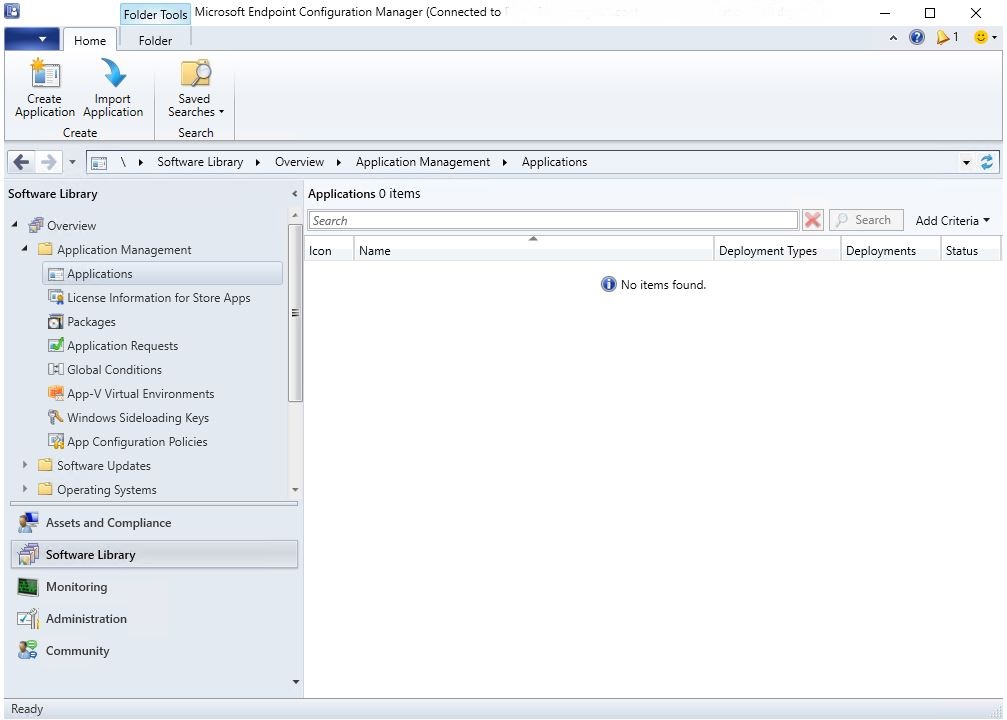

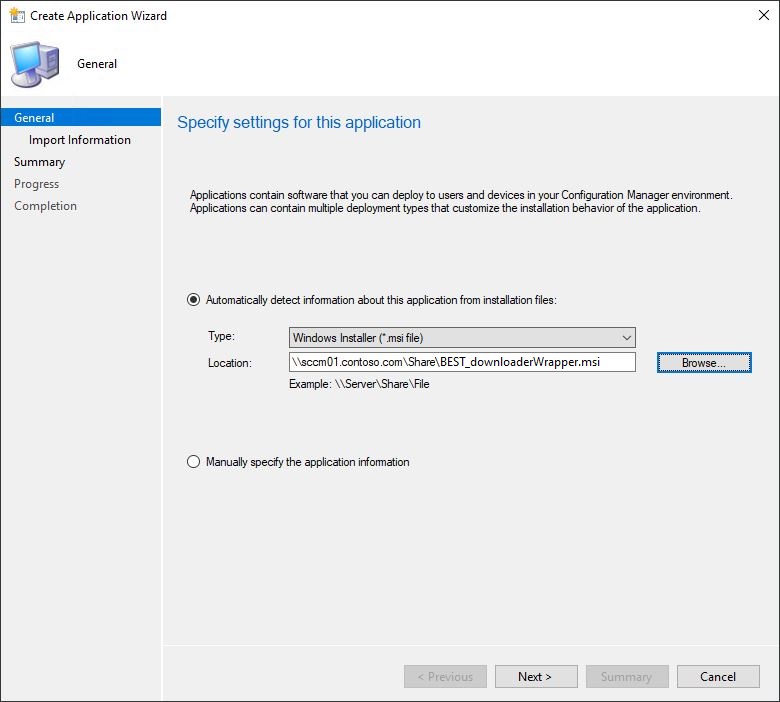

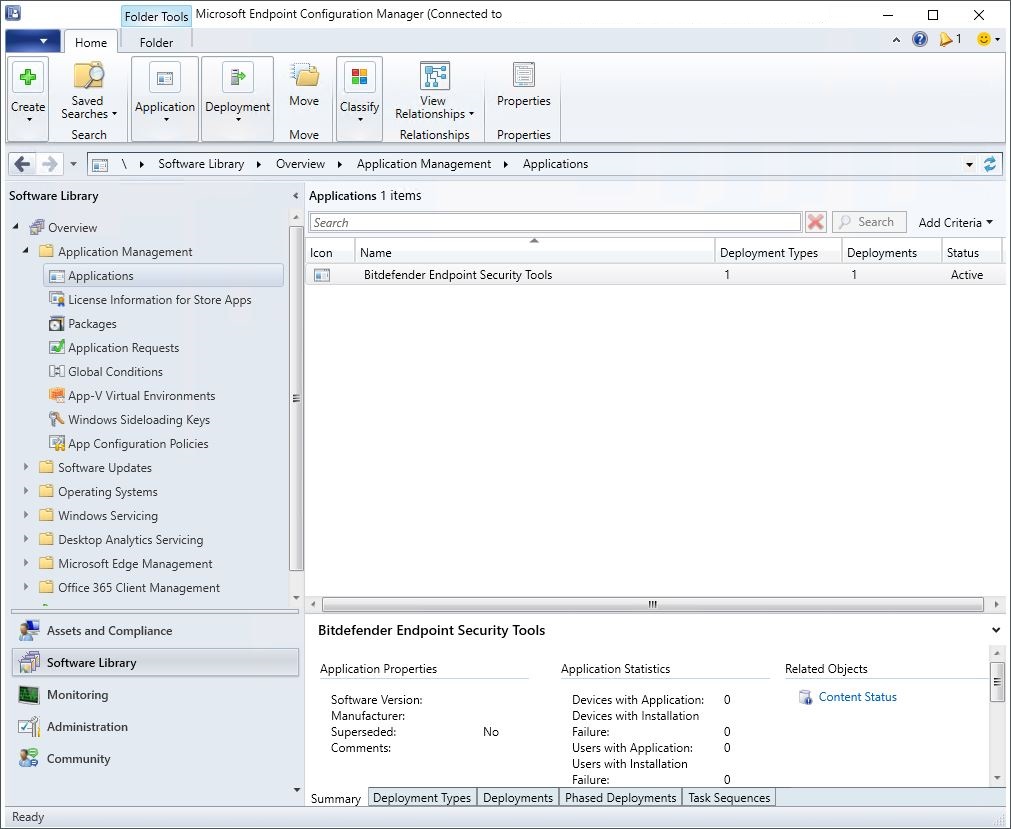

转到 Configuration Manager > 软件库 > 应用程序

-

点击 创建应用程序 按钮。

-

找到MSI封装程序并点击 下一步 .

-

等待信息导入完成后点击 下一步 .

-

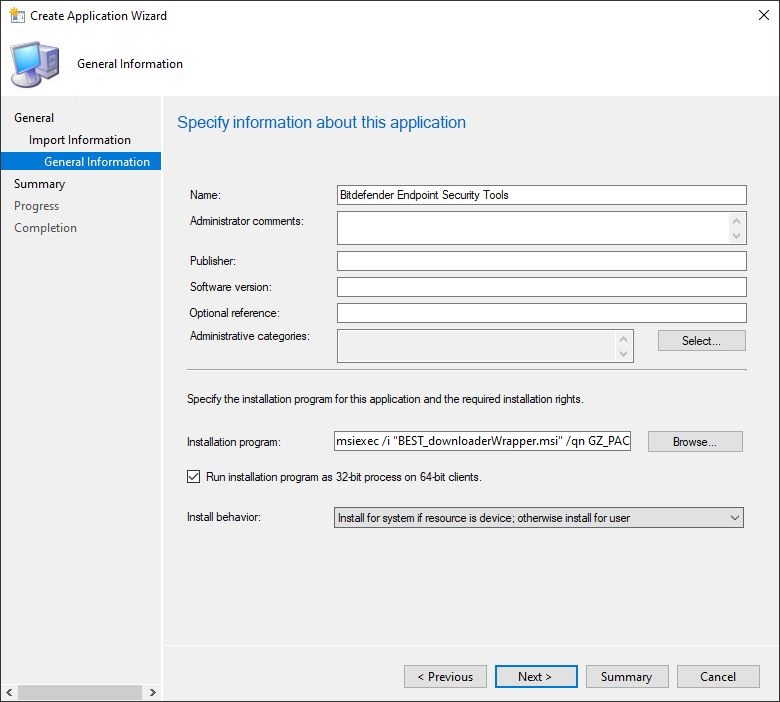

在 常规信息 页面中,将以下参数添加到安装程序命令行:

msiexec /i "BEST_downloaderWrapper.msi" /qn GZ_PACKAGE_ID=安装程序哈希值REBOOT_IF_NEEDED=1

编辑后的命令行应如下所示:

msiexec /i "BEST_downloaderWrapper.msi" /qn GZ_PACKAGE_ID=aHR0cHM6Ly9jbG91ZGd6LWVjcy5ncmF2aXR5em9ucS5iaXRkZWZlbmRlci5jb20vUGFja2FnZXMvQlNUV0lOLzAvcV9Ib0VML2luc3RhbGxlci54bWw-bGFuZz1lbi1VUw== REBOOT_IF_NEEDED=1 -

在 安装行为 下方,选择 若资源为设备则为系统安装;否则为用户安装 .

-

点击 下一步 以应用设置。

-

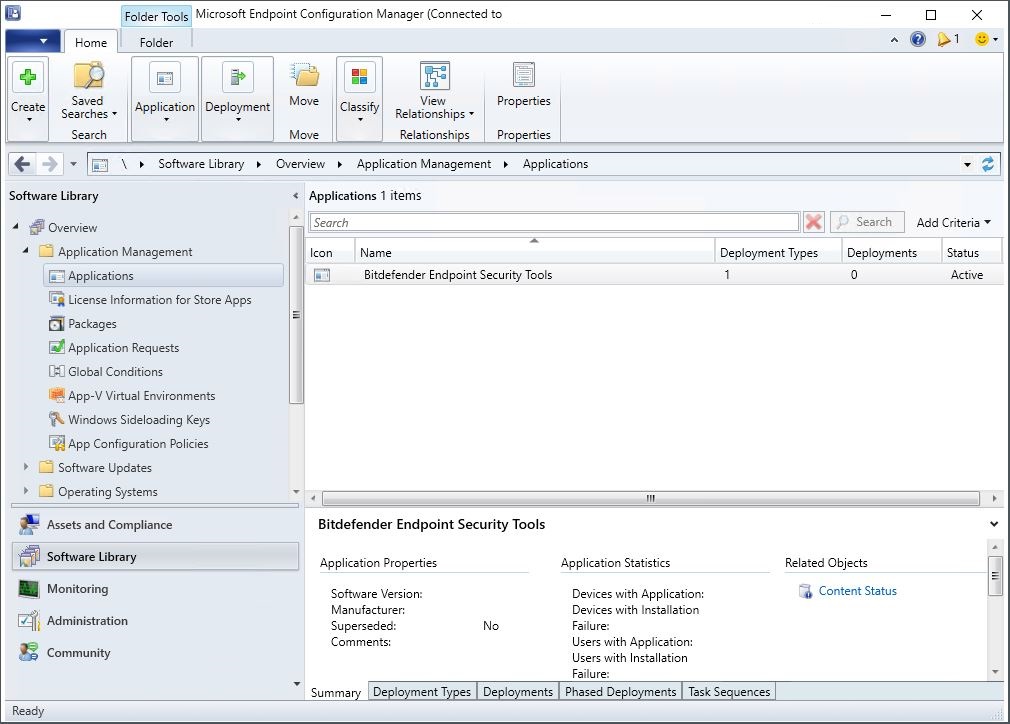

检查信息并点击 下一步 以创建应用程序。

-

Bitdefender终端安全工具 将显示在应用程序列表中。

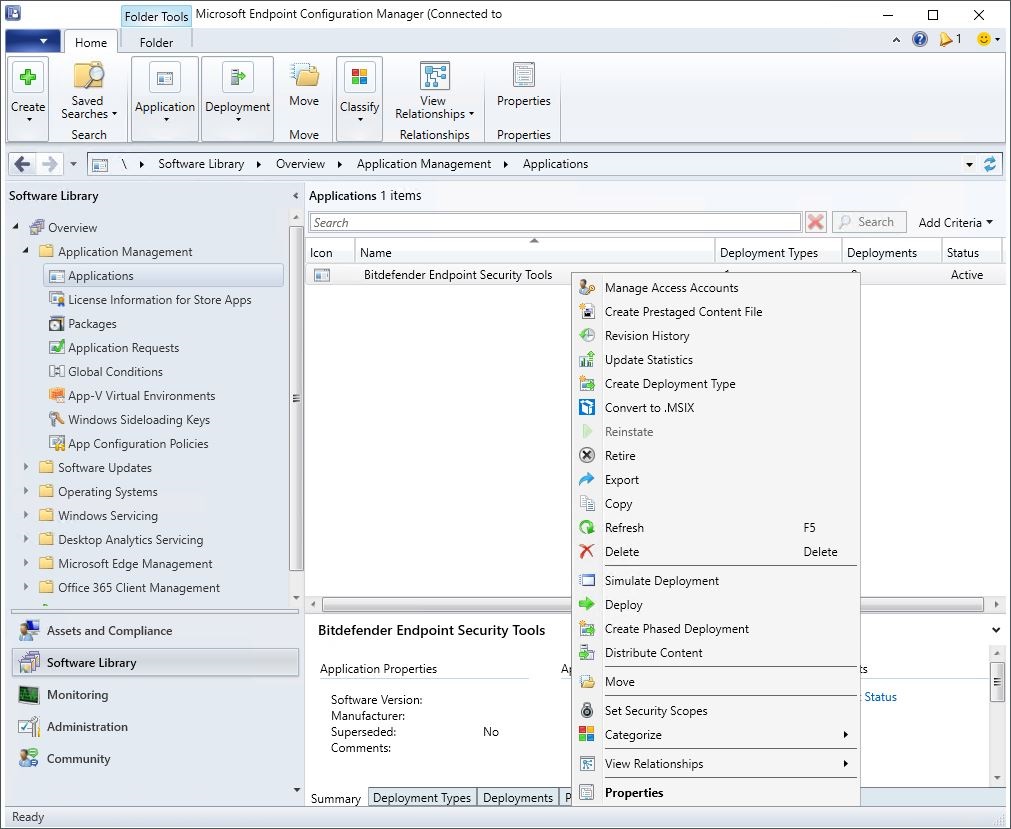

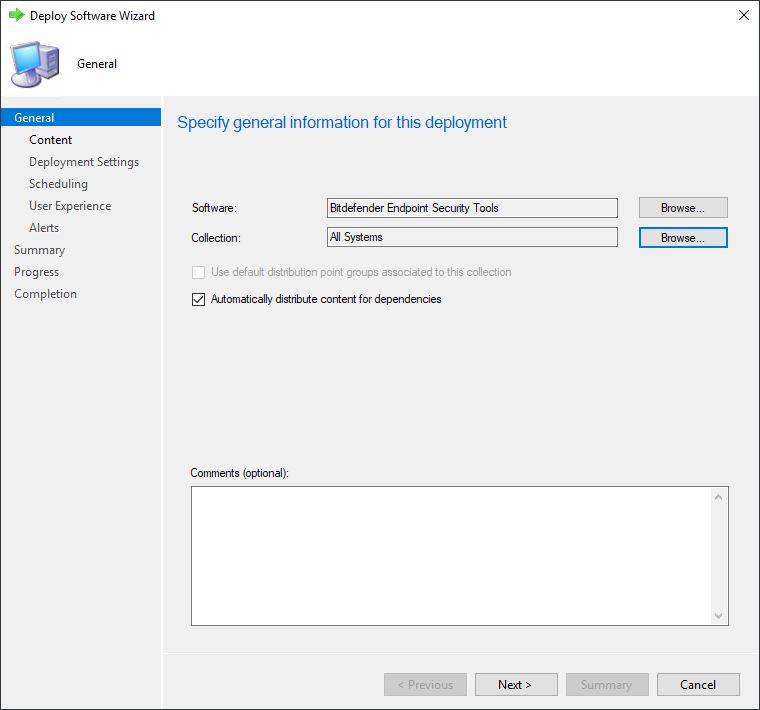

3. 部署安装包

-

右键单击应用程序并选择 部署 .

-

点击 浏览 并将集合指定为 所有系统 。点击 下一步 .

-

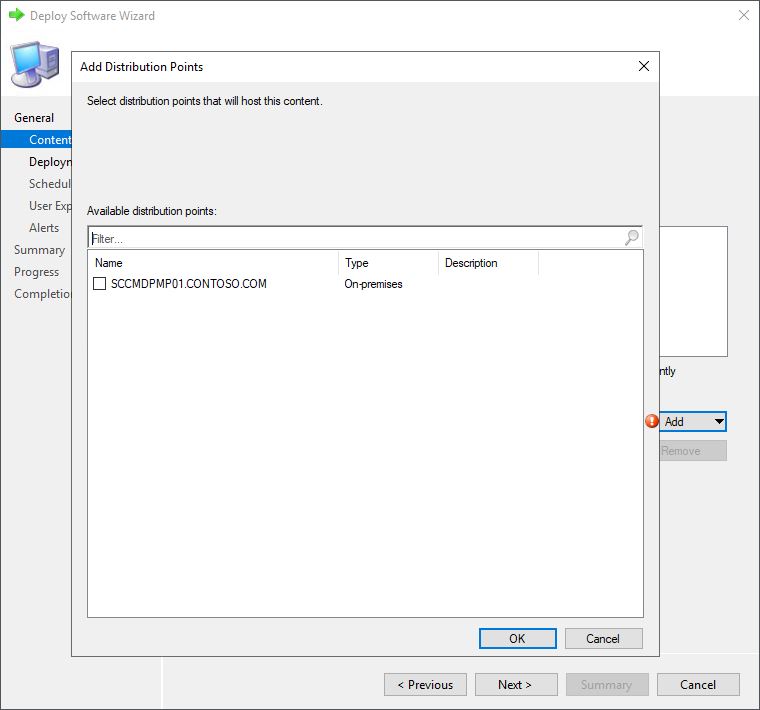

要添加分发点,请点击 添加 并选择您的分发点。

-

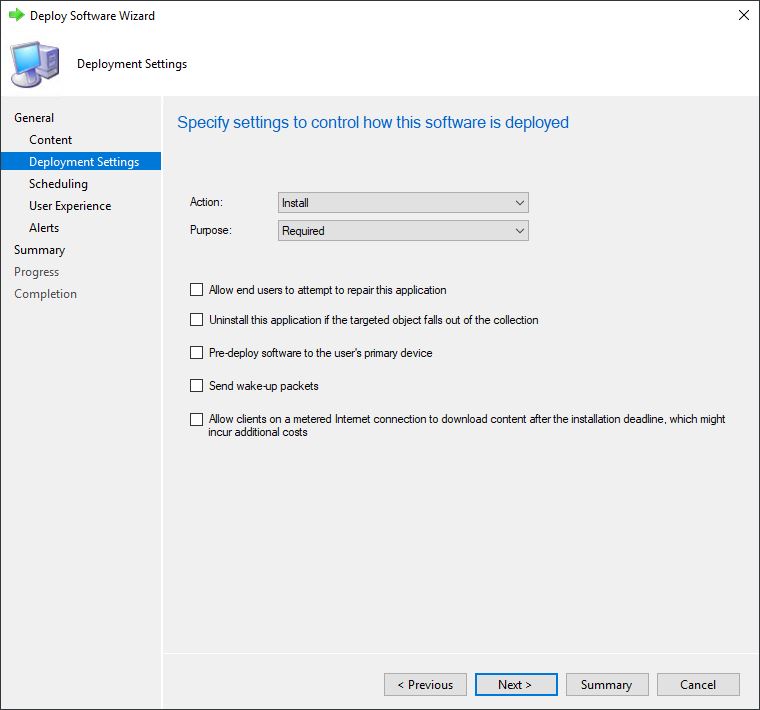

在 操作 下,选择 安装 。在 用途 ,选择 必选 .

-

点击 下一步

-

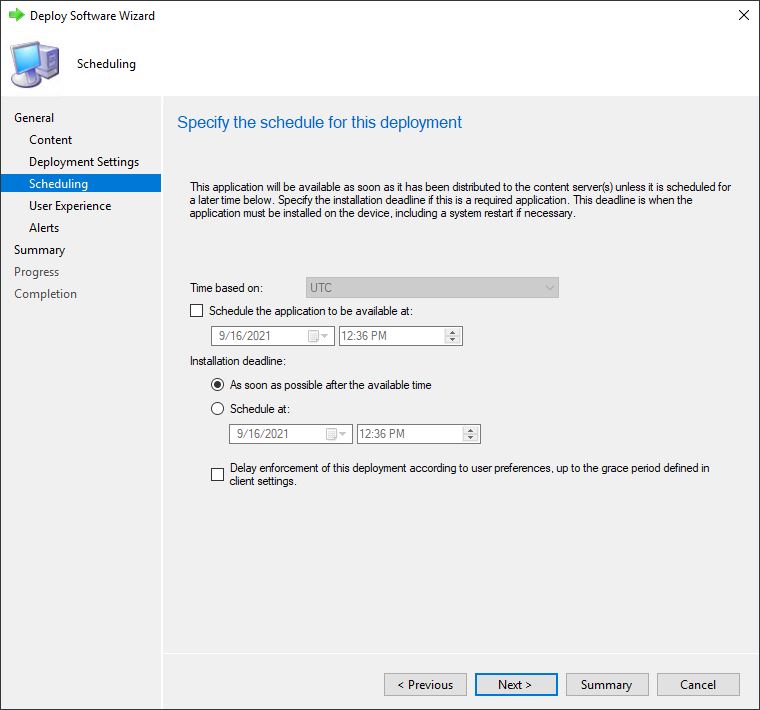

安排部署时间并点击 下一步 .

-

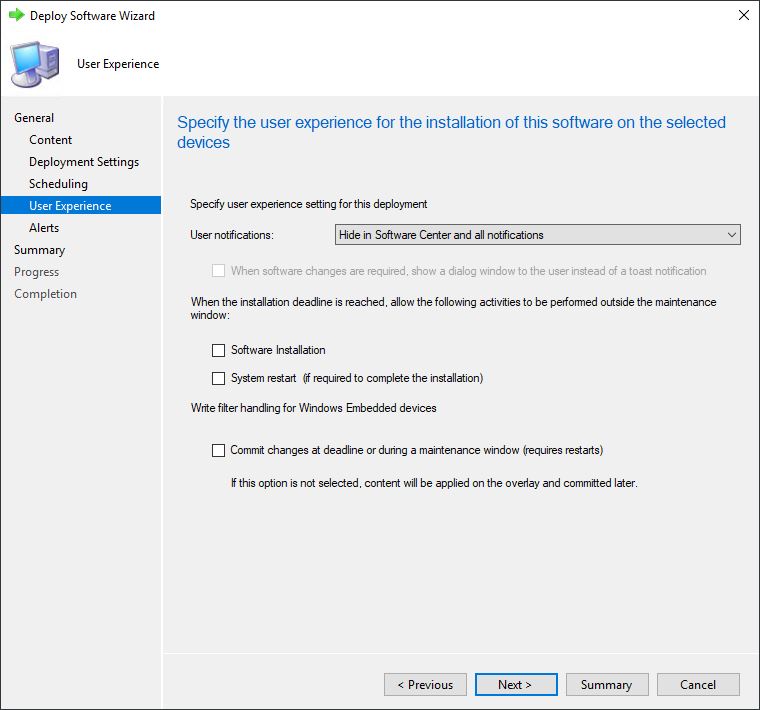

配置 用户通知 并点击 下一步 .

-

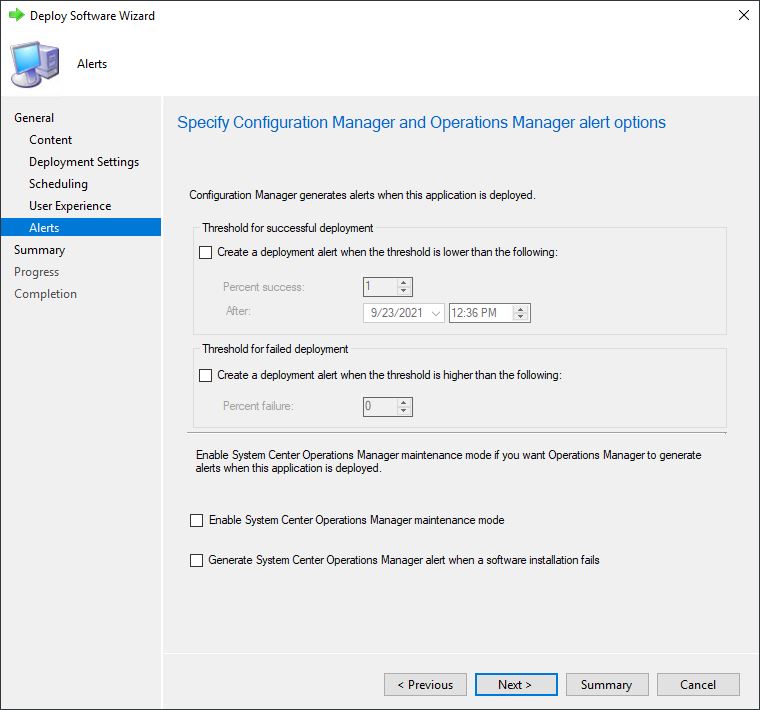

指定警报选项并点击 下一步 .

-

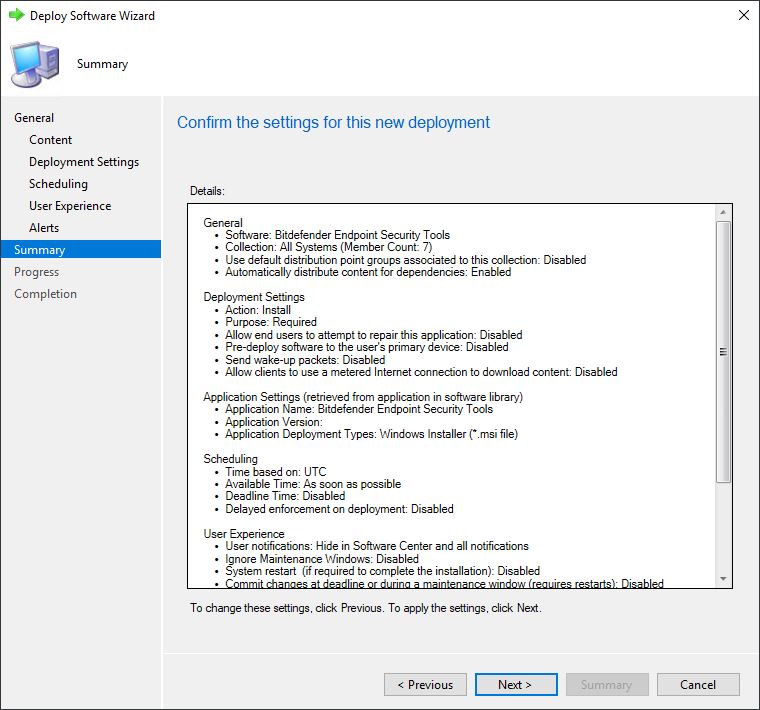

确认设置并点击 下一步 .

-

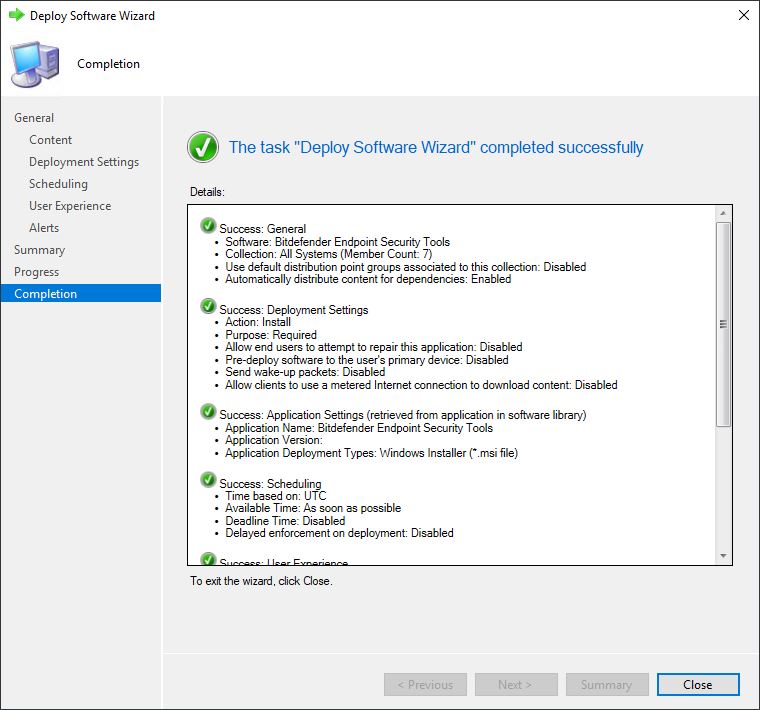

等待操作完成并点击 关闭 .

您可以在SCCM下查看按设备数量递增的部署:

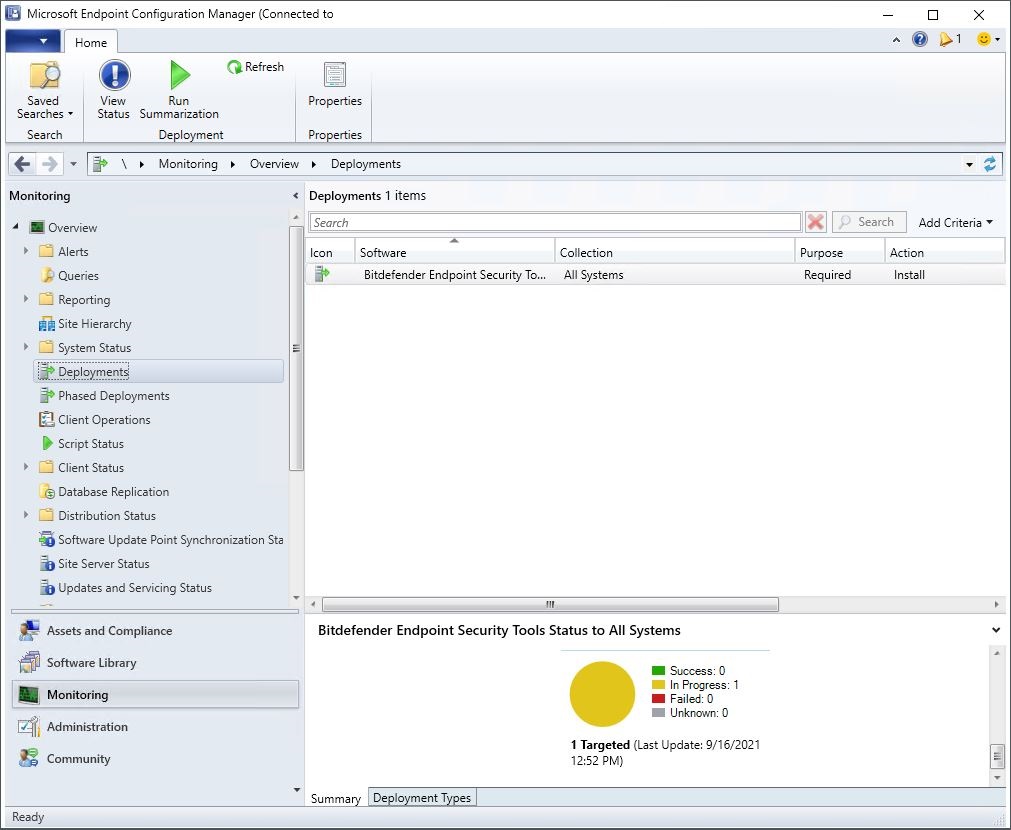

如需查看已部署应用程序的信息,请前往 监控 > 部署 (位于控制台左侧):

部署 BEST 通过msiexec.exe命令行

此方法适用于接受带参数指令的命令行部署工具。该方法使用

msiexec

命令,以MSI封装器和安装程序ID作为参数。该MSI封装器由

Bitdefender

.

注意

当前该流程不支持带代理设置的安装包。

-

登录 GravityZone 控制中心 .

-

选择需要下载的安装包。

-

点击 下载 表格上方的按钮并选择 Windows下载器 .

安装包将以

.EXE文件形式保存至默认下载位置。 -

下载 MSI封装器 .

-

以管理员身份打开 命令提示符 。

-

运行以下命令部署 BEST :

msiexec/i"完整路径\BEST_downloaderWrapper.msi"/qnGZ_PACKAGE_ID=字符串REBOOT_IF_NEEDED=1参数其中:

-

完整路径- 表示MSI包装器的实际路径。 -

字符串- 与Windows下载器名称中包含的加密字符串相同。 -

参数(可选)- 部署时重启机器 BEST 覆盖竞争对手产品。1 = 真

系统将在重启前向用户发送10分钟倒计时通知。

例如:

msiexec/iC:\我的下载\BEST_downloaderWrapper.msi/qnGZ_PACKAGE_ID=aHR0cH-bGFuZz1lbi1VUw==REBOOT_IF_NEEDED=1本例中

GZ_PACKAGE_ID的值为:aHR0cH-bGFuZz1lbi1VUw==.注意

示例字符串仅作说明用途,实际字符串不同且更长。

-

通过Jamf Pro终端安装 Bitdefender端点安全工具 (macOS版)

要远程安装 Bitdefender终端安全工具 通过Jamf Pro远程安装,请按以下步骤操作:

-

将PKG文件复制到目标机器。

-

在终端中运行以下命令:

path/to/Installer.app/Contents/MacOS/InstallationDeployer --install installer -pkg /path/to/the_package_to_be_installed.pkg -target /

Installer.app/Contents/MacOS/InstallationDeployer

是Jamf Pro中用于安装PKG文件的应用程序。

安装 Bitdefender终端安全工具 在Linux虚拟机上的手动安装

本节描述如何从 GravityZone 本地环境中手动安装 GravityZone 安全代理到Linux虚拟机。

需求与前提条件

安装前请检查 Linux系统安全代理要求 .

授权许可

Linux终端使用 服务器操作系统 .

安装步骤

该流程包括如何下载合适的安装包至机器、解压归档文件并通过终端会话手动安装。

-

在 GravityZone 控制中心 中,前往 网络 > 软件包 .

-

从列表中选择安装包。

-

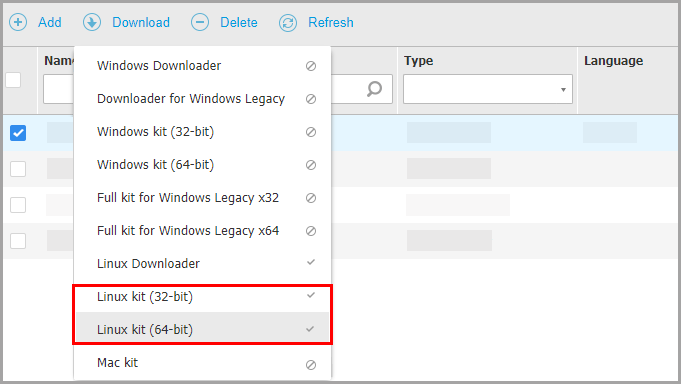

点击页面顶部的 下载 按钮,选择Linux安装套件(32位或64位,根据您的虚拟机操作系统类型)。

注意

如果安全代理套件尚未存在于 GravityZone 中,下载特定安装包时将自动将其下载至设备。当安装包不可用时,请前往 配置 > 其他 菜单(需要具有管理解决方案权限的 GravityZone 账户),并查看 当需要不可用套件时 .

-

使用SSH客户端或通过SAMBA共享等方式,将下载的压缩包传输至目标虚拟机。

-

使用具有管理员权限的账户在Linux虚拟机上打开终端会话。

-

运行以下命令解压并执行安装程序:

cd/roottar–xvffullKit_unix64.tarchmod+xinstaller./installer注意

命令

cd/root用于指定您已传输下载安装压缩包的虚拟机文件夹,此处仅为示例。上述套件名称同样为示例,您需输入实际下载的特定套件名称。 -

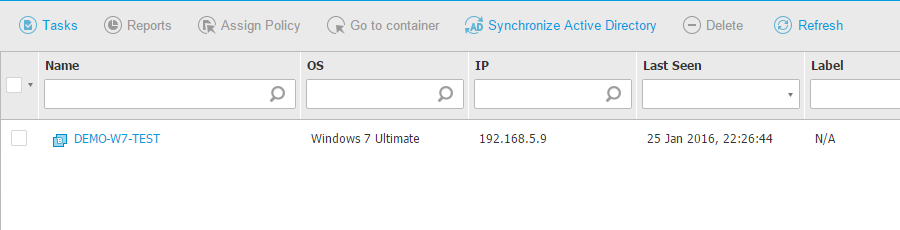

Bitdefender终端安全工具 Linux版将在片刻后完成安装。要验证代理是否已安装于终端,请运行以下命令:

/opt/bitdefender-security-tools/bin/bdstatus

安全代理安装完成后数分钟内,该终端将显示为受管状态于 GravityZone 网络清单中。

在Microsoft Hyper-V环境中为虚拟机安装防护

GravityZone 未与Microsoft Hyper-V集成。因此, 安全服务器 在此环境中的安装与配置需手动完成。

下载 安全服务器 (Microsoft Hyper-V)

当 GravityZone 设备在Hyper-V主机上完成导入并正确配置后,您需要下载 安全服务器 组件:

-

使用公司管理员账户登录 GravityZone 控制中心 。

-

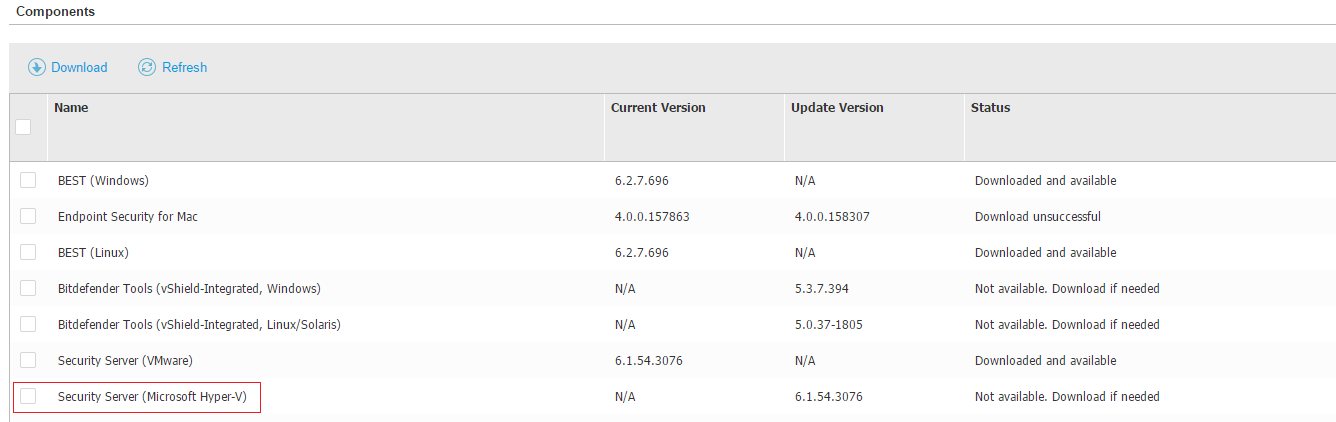

进入 配置 > 更新 ,在 产品更新 标签页下。

-

在 组件 部分,选择 安全服务器 (Microsoft Hyper-V) 并点击 下载 按钮。这将下载Hyper-V 安全服务器 镜像至 GravityZone 设备。

-

点击 刷新 按钮(位于 组件 表格上方)以检查下载状态。

创建 安全服务器 虚拟机

当 安全服务器 镜像已下载至 GravityZone 设备后,您需将 安全服务器 的VHD文件下载至可从主机访问的网络共享或存储设备:

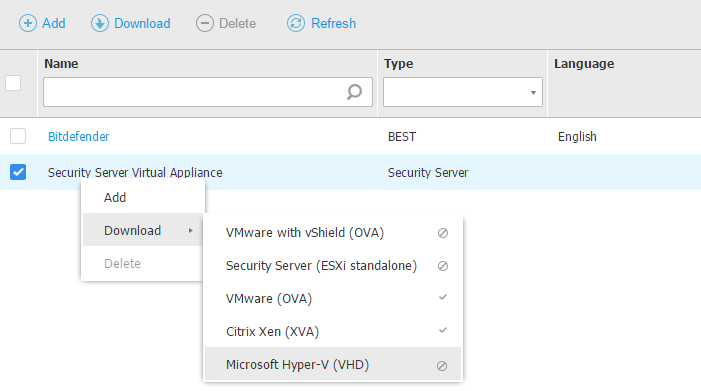

-

前往 网络 > 包 .

-

右键点击 默认 安全服务器 安装包 > 下载 .

-

选择 Microsoft Hyper-V (VHD) ,等待下载完成。

之后,您需要通过创建新虚拟机并将下载的VHD文件挂载到其中,在主机上部署 安全服务器 镜像。此过程与将 GravityZone 设备导入此类主机类似。有关如何将虚拟设备导入Hyper-V的更多信息,请参阅 导入 GravityZone 虚拟设备到Microsoft Hyper-V .

配置 安全服务器

创建虚拟机后,您需要启动并配置它以与 GravityZone 组件通信。为此,请按照以下步骤操作:

-

使用默认凭据通过SSH连接到设备:

-

用户名: root

-

密码: sve

-

-

运行 sva-setup 命令。

-

使用DHCP/静态网络设置配置设备。

若已在DHCP服务器上为设备创建IP保留,请按 Enter 跳过此配置。若采用静态网络设置,请按以下步骤操作:

-

输入 Y 并按Enter键继续。

-

输入网络设置:IP地址、子网掩码、网关、DNS服务器。

-

输入 Y 并按Enter键保存更改。

-

-

配置安全控制台IP:输入 Control Center 的IP地址(例如:

192.168.0.101). -

配置通信服务器设备IP地址。

https://CommServer-IP:8443(例如:https://192.168.0.101:8443). -

配置更新服务器地址:输入更新服务器的IP地址或主机名(例如:

192.168.0.101). -

配置更新服务器端口: 7074 .

注意

上述IP地址仅为 GravityZone 设备实例上安装了所有角色。

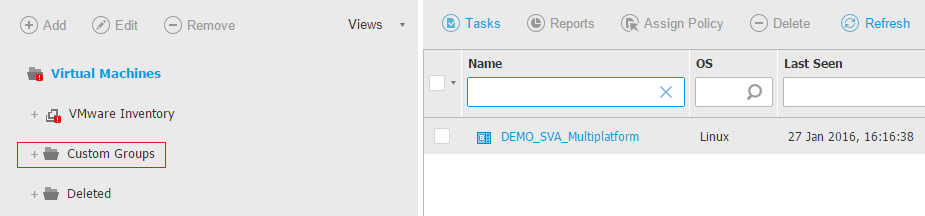

配置完成后, Bitdefender 服务将在虚拟机上启动。 安全服务器 会显示在 网络 页面的 GravityZone 控制中心 中,位于 虚拟机 > 自定义组 下,整个过程不超过2至3分钟。

安装 Bitdefender终端安全工具 到虚拟机

首个 BEST 客户端需手动安装在虚拟机上。随后它将自动发现网络中的其他虚拟机,并将其显示在 GravityZone 控制中心 中。此后即可远程安装其他客户端。

手动安装客户端需按以下步骤操作:

-

根据需求创建安装包。

-

下载安装包。

-

在目标机器上运行安装包。

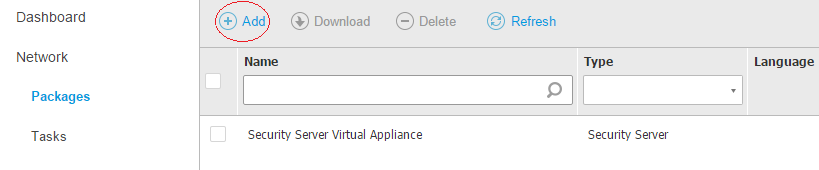

创建 BEST 安装包

-

前往 网络 > 安装包 .

-

点击

添加

左上角的按钮,配置窗口将弹出。

添加

左上角的按钮,配置窗口将弹出。

-

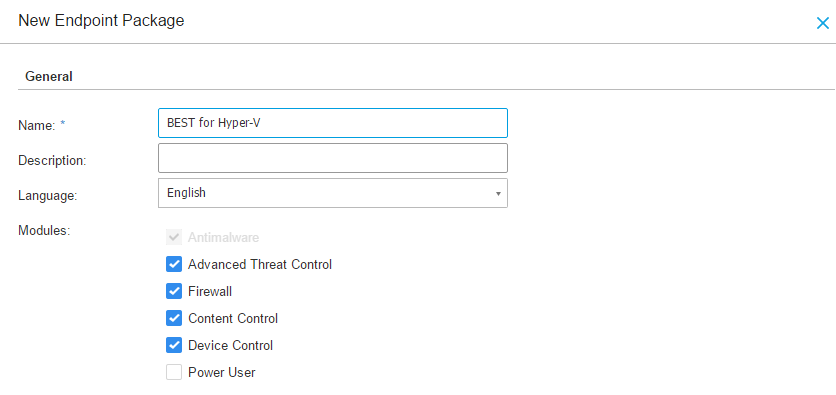

请填写所有必填信息:

-

为要创建的安装包输入描述性名称和说明。

-

根据需要配置设置。

-

选择 安全服务器 用于扫描虚拟机的:

-

选择 自定义扫描模式 。检测到的 安全服务器 列表将显示。

-

选择一个实体。

-

点击 添加 表格右侧的按钮。该 安全服务器 将被添加到列表中。所有目标虚拟机将由指定的 安全服务器 .

-

按照相同步骤添加多个 安全服务器 (如有多个)。此时,您可以使用每行右侧的上下箭头调整其优先级。

-

要从列表中删除某个条目,请点击表格右侧对应的 删除 按钮。

-

-

-

点击 保存 , BEST 安装包将出现在列表中。

下载安装包

下载已创建的安装包:

-

导航至 网络 > 安装包 .

-

右键点击已创建的安装包并选择 下载 .

-

选择对应版本并等待下载完成。

在目标机器上运行安装包

需使用管理员权限或管理员账户运行安装包才能完成安装。

-

在Windows虚拟机上手动安装 BEST 的步骤:

-

将安装文件下载或复制到目标虚拟机或其可访问的网络共享位置。

-

运行安装包。

-

按照屏幕指引操作。

-

-

在Linux虚拟机上手动安装 BEST 在Linux虚拟机上:

-

将安装文件下载或复制到目标虚拟机或可从该机器访问的网络共享位置。下载的文件名为installer。

-

为当前用户授予installer文件的执行权限:

$chmodu+xinstaller -

运行

$sudo./installer

-

安装通常在一分钟内完成。当

BEST

安装完成后,虚拟机将在几分钟内显示为受管状态(

)在

控制中心

(

网络

页面,位于

自定义组

)下。

)在

控制中心

(

网络

页面,位于

自定义组

)下。

网络发现机制

只需在网络中的第一台虚拟机上手动安装 BEST 。其余虚拟机将由 BEST 自动发现,您可以从 GravityZone 控制中心 .

BEST 包含一个自动网络发现机制,用于检测其他虚拟机。该机制依赖Microsoft计算机浏览器服务执行网络发现。计算机浏览器服务是一种网络技术,基于Windows的计算机使用它来维护域、工作组及其中的计算机的最新列表,并根据请求将这些列表提供给客户端计算机。通过计算机浏览器服务在网络中检测到的计算机可以通过在命令提示符窗口中运行 net view 命令查看。

要成功发现其他虚拟机,需满足以下条件:

-

计算机必须加入工作组或域,并通过IPv4本地网络连接。计算机浏览器服务不适用于IPv6网络。

-

每个局域网组(工作组或域)中需有多台计算机运行计算机浏览器服务。主域控制器也必须运行该服务。

-

计算机必须启用TCP/IP上的NetBIOS(NetBT)。本地防火墙需允许NetBT流量。

-

计算机必须启用文件共享功能。本地防火墙需允许文件共享流量。

-

必须建立并正常运行Windows互联网名称服务(WINS)基础设施。

-

对于Windows Vista及更高版本,需开启网络发现功能( 控制面板 > 网络和共享中心 > 更改高级共享设置 )。启用此功能前需先启动以下服务:

-

DNS客户端

-

功能发现资源发布

-

SSDP发现

-

UPnP设备主机

-

-

在多域环境中,建议建立域间信任关系,以便计算机能访问其他域的浏览列表。

-

被 BEST 查询计算机浏览器服务的计算机必须能解析NetBIOS名称

注意

Hyper-V主机上所有虚拟机(受保护与未受保护的)将显示在 控制中心 的 虚拟机 > 自定义组 页面中。因此需确保访问 控制中心 的账户具有查看该容器的权限。

安装 Bitdefender端点安全工具 使用非root用户凭证

在已集成 控制中心 的环境中,您可以通过安装任务远程部署 Bitdefender端点安全工具 到目标系统。这些任务需要目标系统的管理员权限。在Linux系统上,您可提供具有管理员访问权限的root用户或非root用户凭证。

要通过非root用户安装 BEST ,请按以下步骤操作:

-

在每个目标系统上:

-

以 root 身份运行以下命令,安全编辑/etc/sudoers配置文件:

#visudo -

输入I启用编辑模式。

-

确保您的用户可通过sudo命令执行软件包安装:

-

定位以下行:

rootALL=(ALL)ALL后续行中应存在与上述格式相同但包含用户名的类似条目。

-

若未找到相应用户条目,请按如下格式添加:

usernameALL=(ALL)ALL此设置授予用户使用sudo执行所有需要 root 权限命令的权利。

-

-

注释以下行:

DefaultsrequirettyDefaultstargetpwDefaultsrunaspw默认root密码默认!visiblepw -

保存文件并退出:按ESC键后输入:wq

-

-

从 控制中心 ,按照以下部署步骤操作 安装 Bitdefender端点安全工具 到Linux虚拟机 .

当提示输入凭证时,请提供非root用户的认证信息。

配置Faronics Deep Freeze以兼容 Bitdefender端点安全工具

本文说明如何配置Faronics Deep Freeze Enterprise以允许安装 Bitdefender端点安全工具 .

Faronics Deep Freeze 通过使计算机配置不可破坏,帮助消除计算机损坏和停机问题。一旦Deep Freeze安装到计算机上,对计算机所做的任何更改——无论意外还是恶意——都不会永久保留。Deep Freeze能即时免疫许多当今困扰计算机的问题——不可避免的配置漂移、意外的系统配置错误、恶意软件活动以及系统性能的 incidental degradation。

概述

在计算机上安装Faronics Deep Freeze Enterprise会导致 BEST 安装的特征更新在每次系统重启时被删除。

本节旨在帮助您了解如何配置Faronics Deep Freeze Enterprise以兼容 BEST 且不阻断以下功能:

-

系统重启后的特征更新

-

从 控制中心

-

BEST 产品更新

安装 BEST 与Faronics Deep Freeze企业版

您有两种安装 BEST :

-

手动配置

-

脚本配置

手动配置

-

在您网络中的服务器上安装Faronics Deep Freeze企业版8或更高版本。

-

使用Deep Freeze配置管理工具设置密码并新建一个最小容量为 T:\ 的分区(例如: 1.5 GB )作为解冻空间。该空间包含系统在Deep Freeze激活状态下重启后需要保留的文件。

-

在Deep Freeze配置管理工具中,前往 文件 > 创建工作站安装程序 ,为受Deep Freeze保护的系统创建安装包。

-

在目标机器上安装新创建的安装包。

-

打开Deep Freeze企业版,在 启动解冻 选项卡中勾选 启动控制 。此选项将在下次重启时禁用Deep Freeze,以便您安装Faronics Data Igloo和 BEST .

-

重启目标机器。

-

安装Faronics Data Igloo。

-

在目标机器上,按下Win + R组合键打开 运行 窗口。

-

输入

regedit并按回车键打开注册表编辑器。 -

创建以下注册表项:

HKEY_LOCAL_MACHINE\Software\Bitdefender. -

使用Faronics Data Igloo,将

HKEY_LOCAL_MACHINE\Software\Bitdefender项的目标更改为位于 T:\ 分区的文件夹。 -

在包含操作系统的分区上,创建以下文件夹:

-

%ProgramFiles%\Bitdefender\EndpointSecurity\Signatures -

%ProgramFiles%\Bitdefender\EndpointSecurity\ThreatScanner -

%ProgramFiles%\Bitdefender\EndpointSecurity\settings -

%ProgramFiles%\Bitdefender\EndpointSecurity\epagng

-

-

使用 文件夹重定向 选项卡(位于Faronics Data Igloo中),将这三个文件夹重定向到 T:\ 分区中的某个文件夹。

-

在目标机器上安装 BEST 。

脚本配置

-

在您网络中的服务器上安装Faronics Deep Freeze企业版8或更高版本。

-

使用Deep Freeze配置管理工具设置密码并创建新分区(例如: T:\ ) 作为解冻分区,容量至少需要 1.5 GB 。解冻分区包含在Deep Freeze激活状态下系统重启后仍需保留的文件。

-

在Deep Freeze配置管理工具中,前往 文件 > 创建工作站安装程序 ,为受Deep Freeze保护的系统创建安装包。

-

在目标机器上安装新创建的安装包。机器将自动重启。

-

打开Deep Freeze Enterprise,在 启动解冻 选项中勾选 启动控制 选项卡。此选项将在下次重启时禁用Deep Freeze,以便安装Faronics Data Igloo和 BEST .

-

重启目标机器。

-

安装Faronics Data Igloo。

-

从 Bitdefender 下载重定向脚本,地址为 此处 .

-

从压缩包中提取VBS脚本文件并运行。

注意

在启用 用户账户控制 的操作系统上,需以管理员身份打开 命令提示符 以管理员身份运行命令提示符(cmd.exe),并从命令行执行脚本。

-

在目标机器上安装 BEST 。

运行 BEST 产品更新

重要提示

此过程中目标系统将重启两次。

要成功运行 BEST 产品更新:

-

将目标机器切换至 解冻启动 模式。Deep Freeze需重启才能进入 解冻启动 模式。

-

从 控制中心 运行 更新 任务。也可通过本地控制台执行更新。

注意

某些情况下, BEST 可能要求目标机器重启。

-

登录 控制中心 通过生成 更新状态报告 报告。

-

将目标机器切换至 启动冻结 模式。Deep Freeze 需要重启以进入 启动冻结 模式。

macOS Big Sur及后续版本中 Mac端点安全 的变更:网络扩展、代理配置及SSL证书

自macOS Big Sur起,苹果采用的技术影响了 Mac端点安全 代理的行为。

具体而言,苹果已用运行在用户空间的系统扩展取代了旧版macOS中的内核扩展。因此, Bitdefender 也将 Mac端点安全 从内核扩展切换为系统扩展。其中网络扩展这一系统扩展需用户特别关注。

为保障功能正常, Mac端点安全 的部分功能或网络组件( 内容控制 模块中的反钓鱼、流量扫描和网络访问控制,以及 EDR 传感器)需要用户授予以下权限:

-

网络扩展的批准

-

用于过滤互联网流量的隧道应用程序的批准

-

SSL证书的批准

若未批准网络扩展、隧道应用程序及SSL证书, Mac端点安全 将每三小时显示警告信息。

重要提示

从 版本4.15.127.200127开始 , Mac终端安全防护 全面支持 内容控制功能 于macOS Big Sur 11.2系统(详见版本说明)。此前在macOS Big Sur 11.0和11.1系统中,当终端设备安装了其他带有网络扩展的应用程序(如Cisco AnyConnect VPN)时,内容控制会进入直通模式并停止所有连接过滤功能。这是由于操作系统兼容性问题导致的。此时, GravityZone控制台 会显示以下错误信息:"未知问题(Product.NetworkExtensionIsDisabled.NetworkExtensionIncompatibility)"。

有关 Mac终端安全防护 在macOS Big Sur中的支持详情,请参阅 Bitdefender对macOS Big Sur的支持文档 .

注意

本文包含macOS Big Sur系统的操作流程和界面截图。相关流程同样适用于后续macOS版本(如Monterey和Ventura),但 用户界面可能存在差异 ,操作时请仔细核对。

在旧版macOS系统中,内核扩展仅需在首次安装 Mac终端安全防护 时获得授权。自macOS Big Sur起,每次安装或重装代理程序/网络组件时(除非已有其他组件安装),网络扩展都需要重新授权。

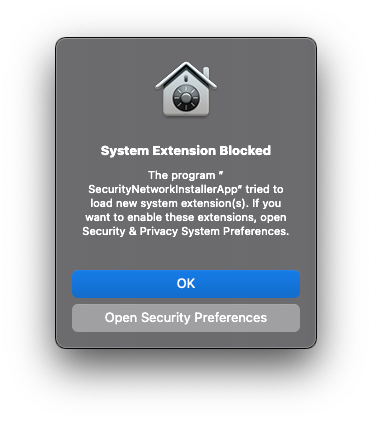

安装过程中,Mac用户会收到以下 系统扩展被阻止 的警告信息:

"程序'SecurityNetworkInstallerApp'尝试加载新的系统扩展。如需启用这些扩展,请前往'安全性与隐私'系统偏好设置。"

在macOS Big Sur及更早版本中批准网络扩展,请按以下步骤操作。

若需在macOS Sequoia及后续版本中批准网络扩展,请参考 Bitdefender 系统扩展在macOS中被阻止 .

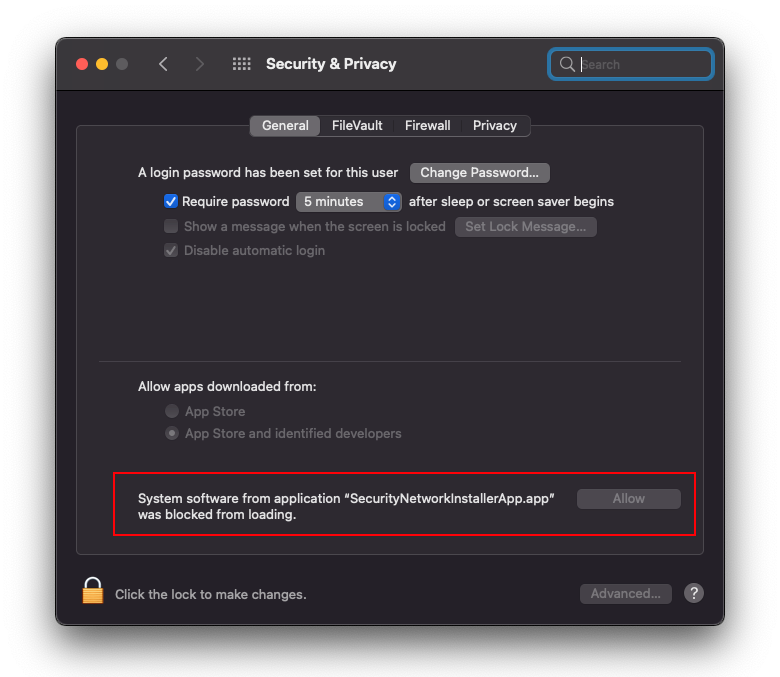

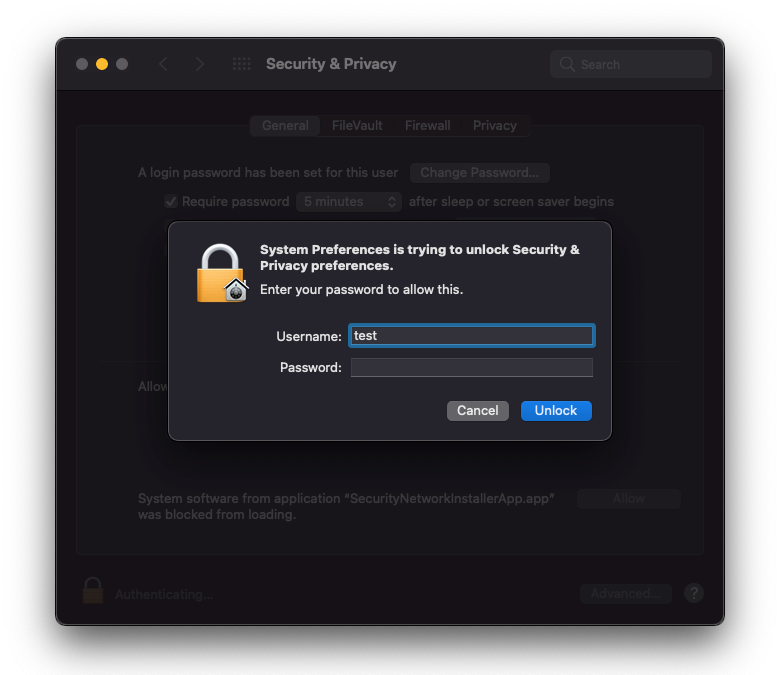

在macOS Big Sur中批准网络扩展

-

点击 打开安全偏好设置 .

-

前往 安全 > 隐私 > 通用 .

-

点击窗口底部的锁图标以进行更改。

-

输入系统凭证并点击 解锁 .

-

点击 允许 被阻止的系统扩展。

-

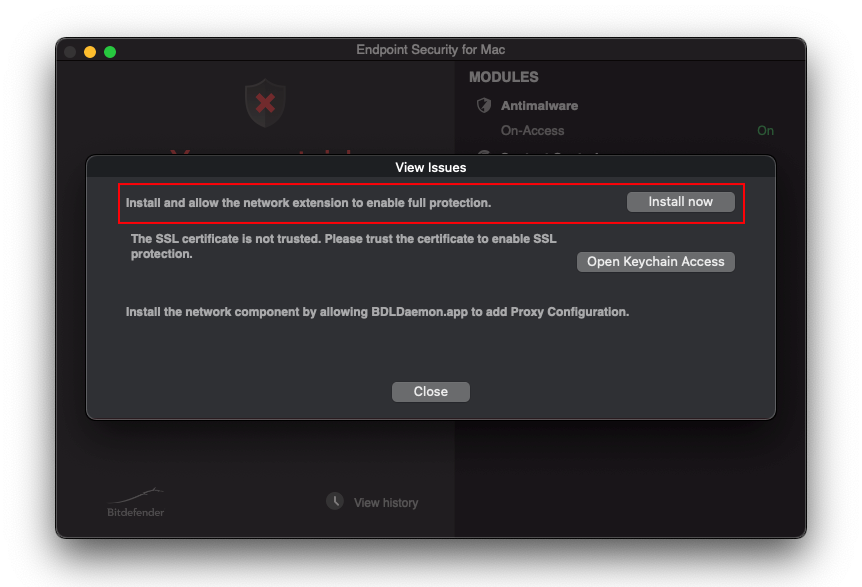

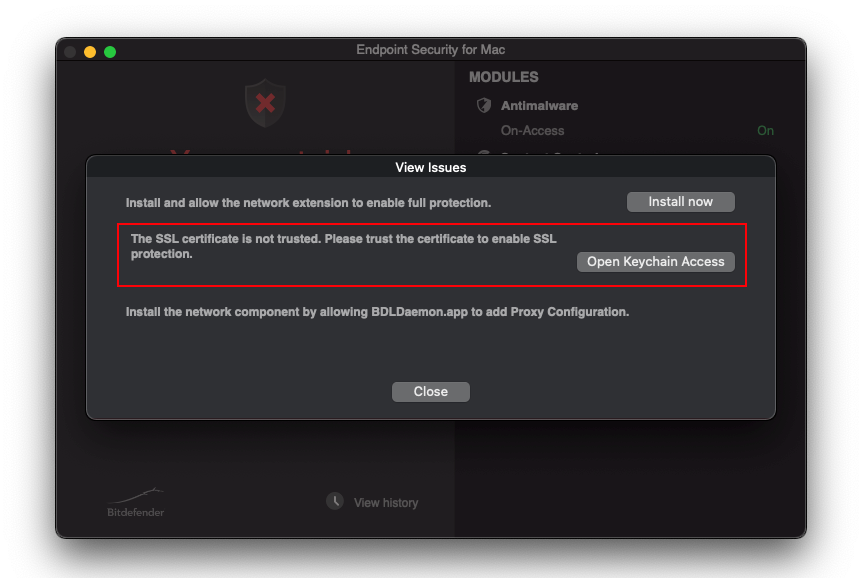

若网络扩展未获批准, Mac版端点安全 会显示 您处于风险中 警告,并在 查看问题 窗口中显示以下信息:

"安装并允许网络扩展以启用全面保护。"

解决方法:

-

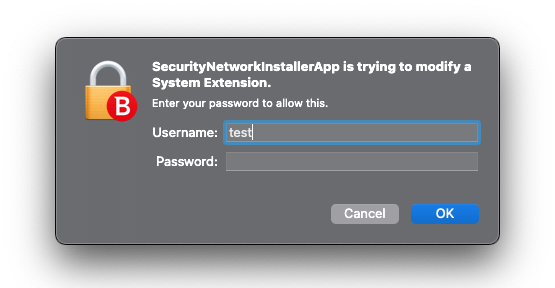

点击 立即安装 以打开 安全 > 隐私 窗口。

-

点击窗口底部的锁形图标以进行更改。

-

输入系统凭证并点击 解锁 .

-

点击 允许 被阻止的系统扩展。

注意

在macOS Ventura系统中,这些控制选项位于 隐私与安全性 页面。

从macOS Big Sur及更高版本开始,当代理或网络组件被卸载时(无其他组件保留安装),网络扩展需要用户批准。

若用户未批准该变更,代理或组件将不会被卸载。

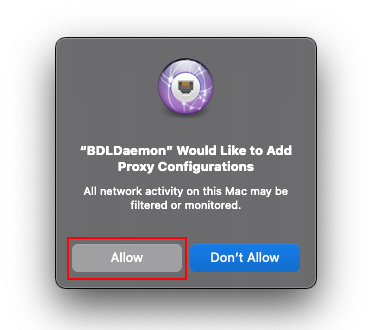

系统扩展运行于用户空间,因此 Mac端点安全防护 需使用隧道应用程序(如VPN)来过滤流量。此应用同样需要获得批准。

在 "BDLDaemon"请求添加代理配置 窗口中,点击 允许 .

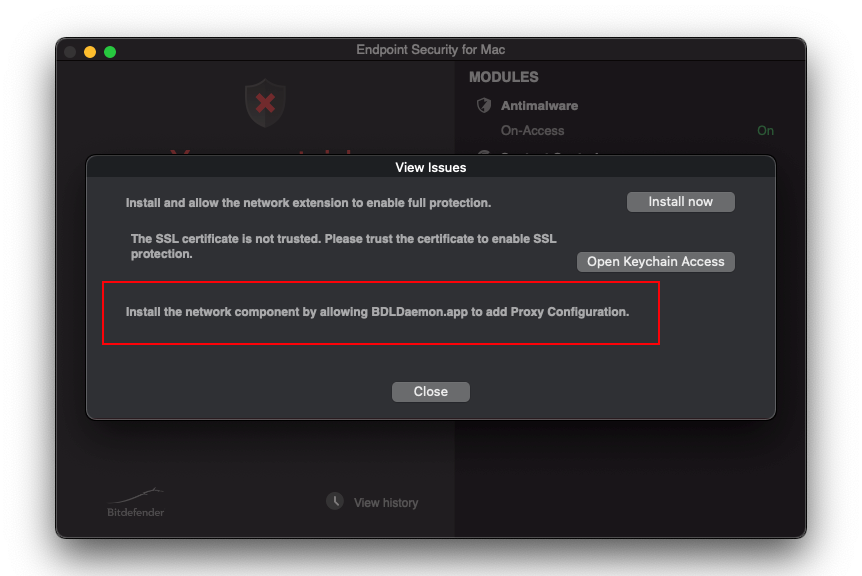

若应用程序未获批准, Mac端点安全防护 会显示 您处于风险中 警告,并在 查看问题 窗口:

"通过允许BDLDaemon.app添加代理配置来安装网络组件。"

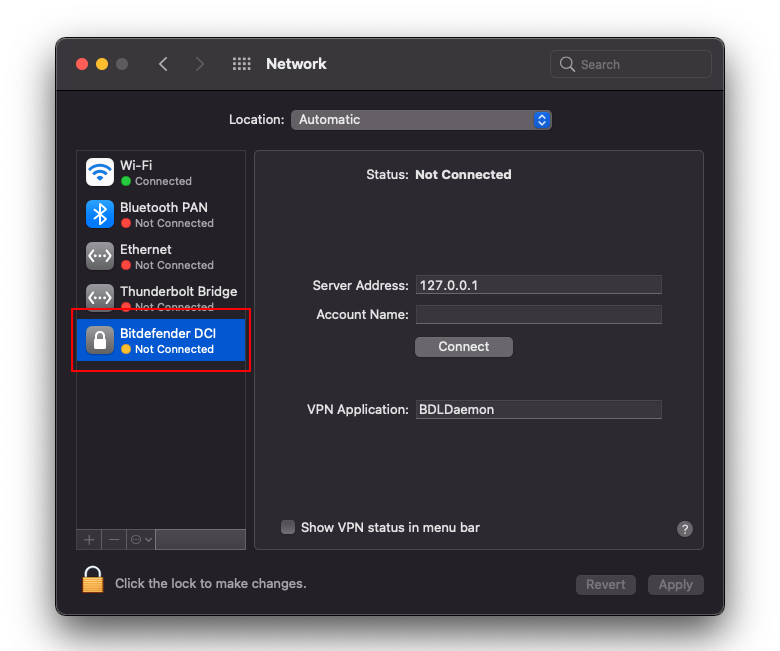

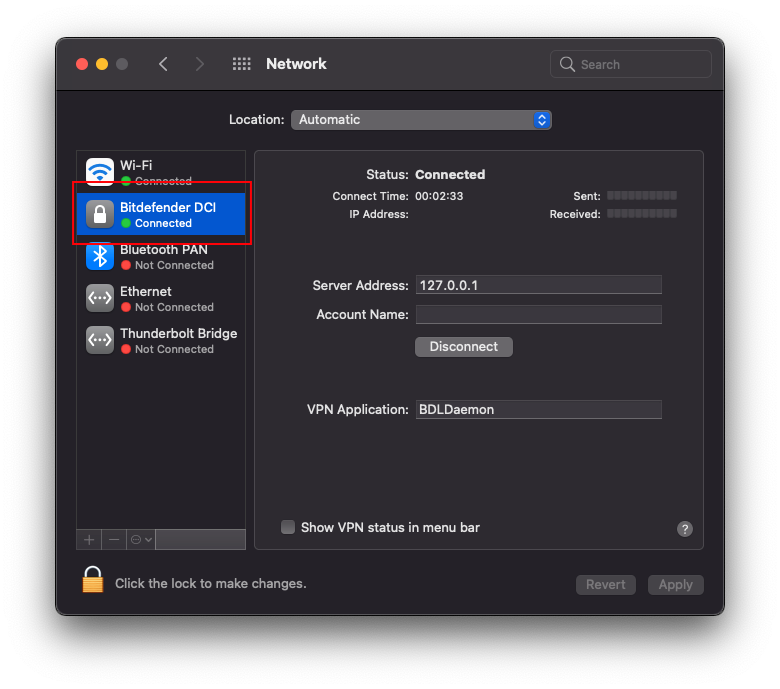

代理配置将被添加到 系统偏好设置 > 网络 .

Bitdefender DCI仅在网络扩展被批准时连接。

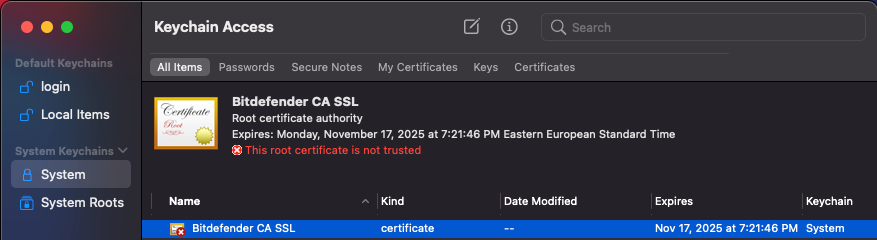

为过滤HTTPS流量, Mac版端点安全 需要批准SSL证书。

若未更新信任设置, Mac版端点安全 将显示 您处于风险中 警告及以下信息在 查看问题 窗口中:

"SSL证书不受信任。请信任该证书以启用SSL保护。"

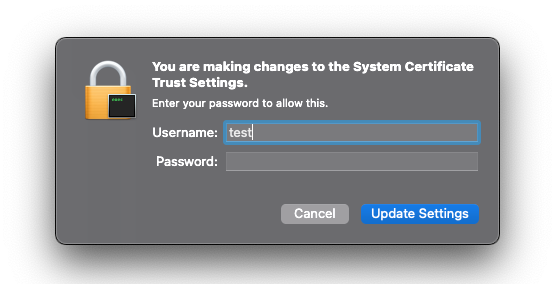

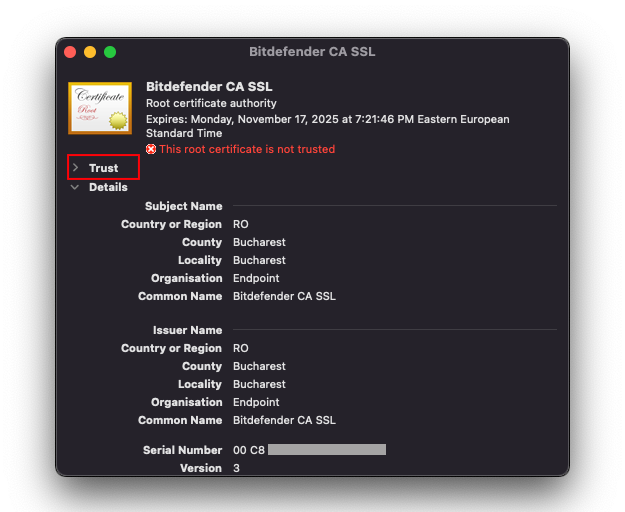

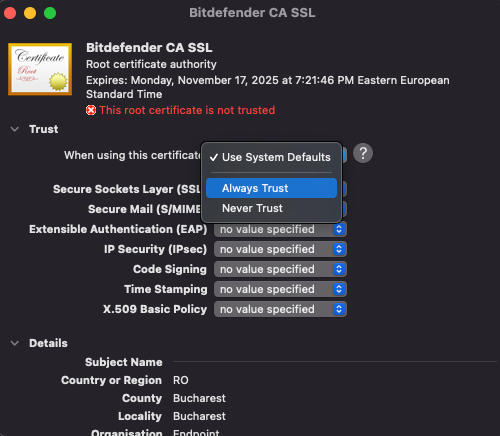

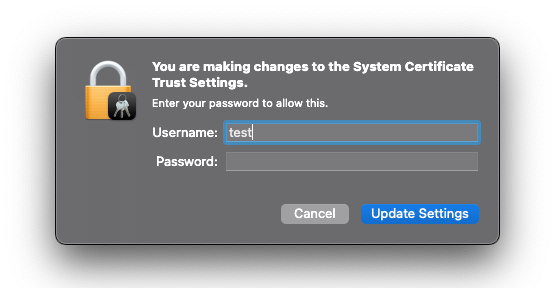

信任SSL证书步骤:

-

点击 打开钥匙串访问 .

-

双击 Bitdefender CA SSL .

-

展开 信任 部分。

-

点击 使用此证书时 并选择 始终信任 .

-

关闭窗口。

-

输入系统凭证后点击 更新设置 .

重要提示

除上述流程外, BEST 在macOS Big Sur中需获取全磁盘访问权限。详情请参阅 macOS Mojave (10.14)及更高版本中 Bitdefender端点安全工具 未获得全磁盘访问权限 .

部署 BEST Linux v7通过Ansible

本文提供创建必要配置文件并通过Ansible剧本部署 BEST Linux的基础指南。

-

创建配置文件以管理资产清单:

inventory.yaml虚拟机: 主机: ubuntu22.04: ansible主机地址: 10.17.15.240注意

有关创建Ansible配置文件的更多信息,请参考 如何构建资产清单 .

-

创建配置文件以组织 BEST Linux v7 部署流程:

deploy.yaml- hosts: virtualmachines vars: - WORKDIR: /root/bitdefender - TESTFILE: /home/eicar.com tasks: - name: 创建工作目录 file: path: "{{ WORKDIR }}" state: directory - name: 下载Bitdefender安装程序 get_url: url: https://cloudgz.gravityzone.bitdefender.com/Packages/NIX/0/3i0Aov/setup_downloader.tar dest: "{{ WORKDIR }}/setup_downloader.tar" - name: 解压Bitdefender安装程序 unarchive: src: "{{ WORKDIR }}/setup_downloader.tar" dest: "{{ WORKDIR }}" remote_src: yes - name: 调整Bitdefender安装程序权限 file: path: "{{ WORKDIR }}/installer" state: file mode: u+x - name: 运行Bitdefender安装程序 command: cmd: "{{ WORKDIR }}/installer" chdir: "{{ WORKDIR }}" - name: 等待产品初始化 pause: seconds: 60 - name: 测试反恶意软件功能是否正常 copy: dest: "{{ TESTFILE }}" content: | X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H* - name: 检查EICAR测试文件是否已被删除 wait_for: path: "{{ TESTFILE }}" state: absent timeout: 5 - name: 删除工作目录 file: path: "{{ WORKDIR }}" state: absent -

运行以下命令:

ansible-playbook -i inventory.yaml -u root deploy.yaml

输出应类似于以下示例:

PLAY [virtualmachines] ********************************************************************************************************************************************************************************************************************* TASK [Gathering Facts] ********************************************************************************************************************************************************************************************************************* ok: [ubuntu22.04] TASK [Create the working directory] ******************************************************************************************************************************************************************************************************** ok: [ubuntu22.04] TASK [Download the Bitdefender installer] ************************************************************************************************************************************************************************************************** changed: [ubuntu22.04] TASK [Extract the Bitdefender installer] *************************************************************************************************************************************************************************************************** changed: [ubuntu22.04] TASK [Adjust the Bitdefender installer permissions] **************************************************************************************************************************************************************************************** changed: [ubuntu22.04] TASK [Launch the Bitdefender installer] **************************************************************************************************************************************************************************************************** changed: [ubuntu22.04] TASK [Wait for the product to initialize] ************************************************************************************************************************************************************************************************** 暂停60秒 (按ctrl+C后输入'C'可提前继续,按ctrl+C后输入'A'可中止) ok: [ubuntu22.04] TASK [Test that the antimalware functionality is operational] ****************************************************************************************************************************************************************************** changed: [ubuntu22.04] TASK [Check that the EICAR test file has been removed] ************************************************************************************************************************************************************************************* ok: [ubuntu22.04] TASK [Remove the working directory] ******************************************************************************************************************************************************************************************************** changed: [ubuntu22.04] PLAY RECAP ********************************************************************************************************************************************************************************************************************************* ubuntu22.04 : ok=10 changed=6 unreachable=0 failed=0 skipped=0 rescued=0 ignored=0

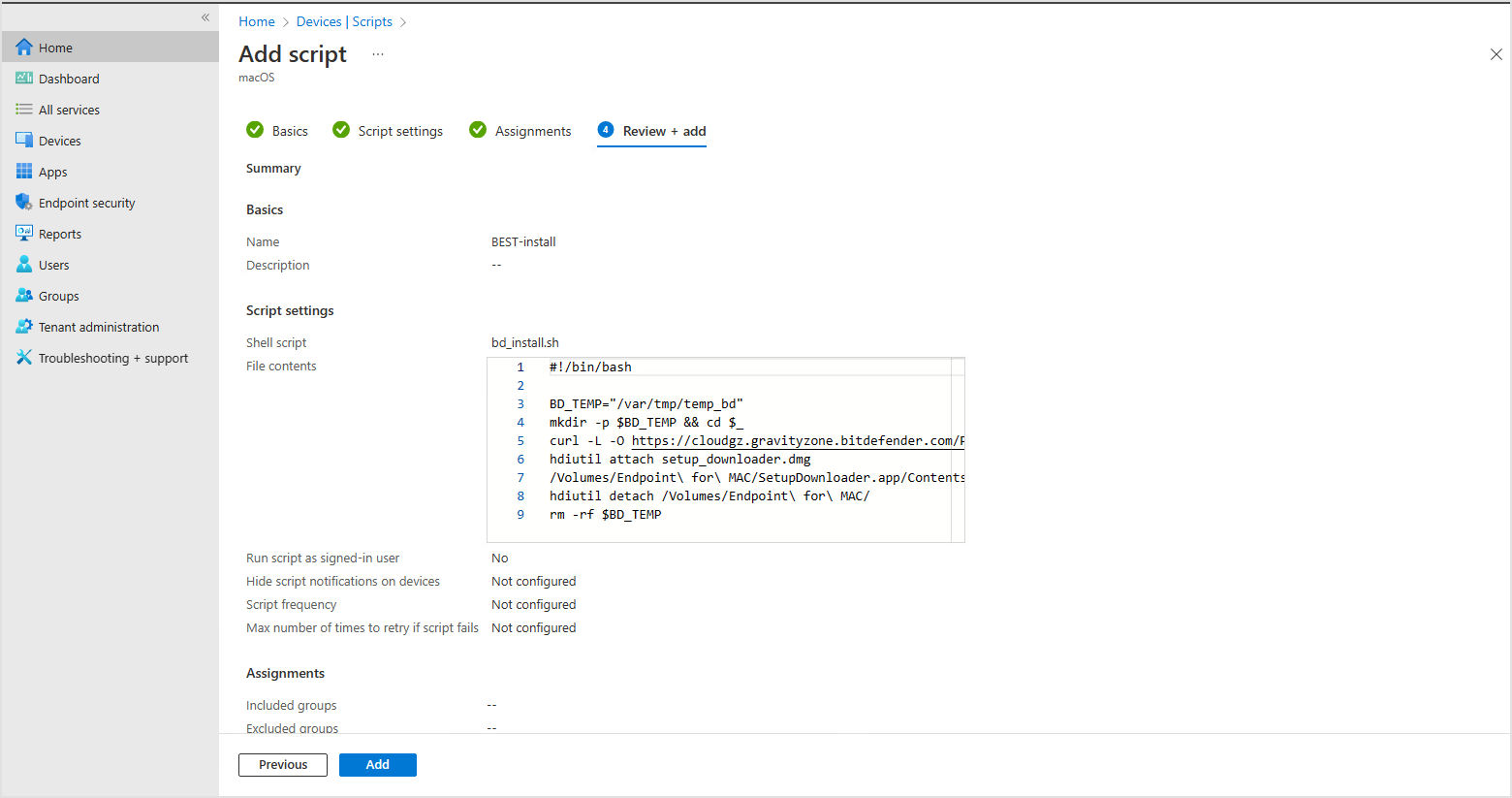

部署 Bitdefender终端安全工具 通过Microsoft Intune在Mac上

本文介绍如何通过Microsoft Intune部署 Bitdefender终端安全工具 ( BEST )到macOS计算机上。要使安全代理完全正常运行且无需本地用户交互,您必须遵循以下步骤:

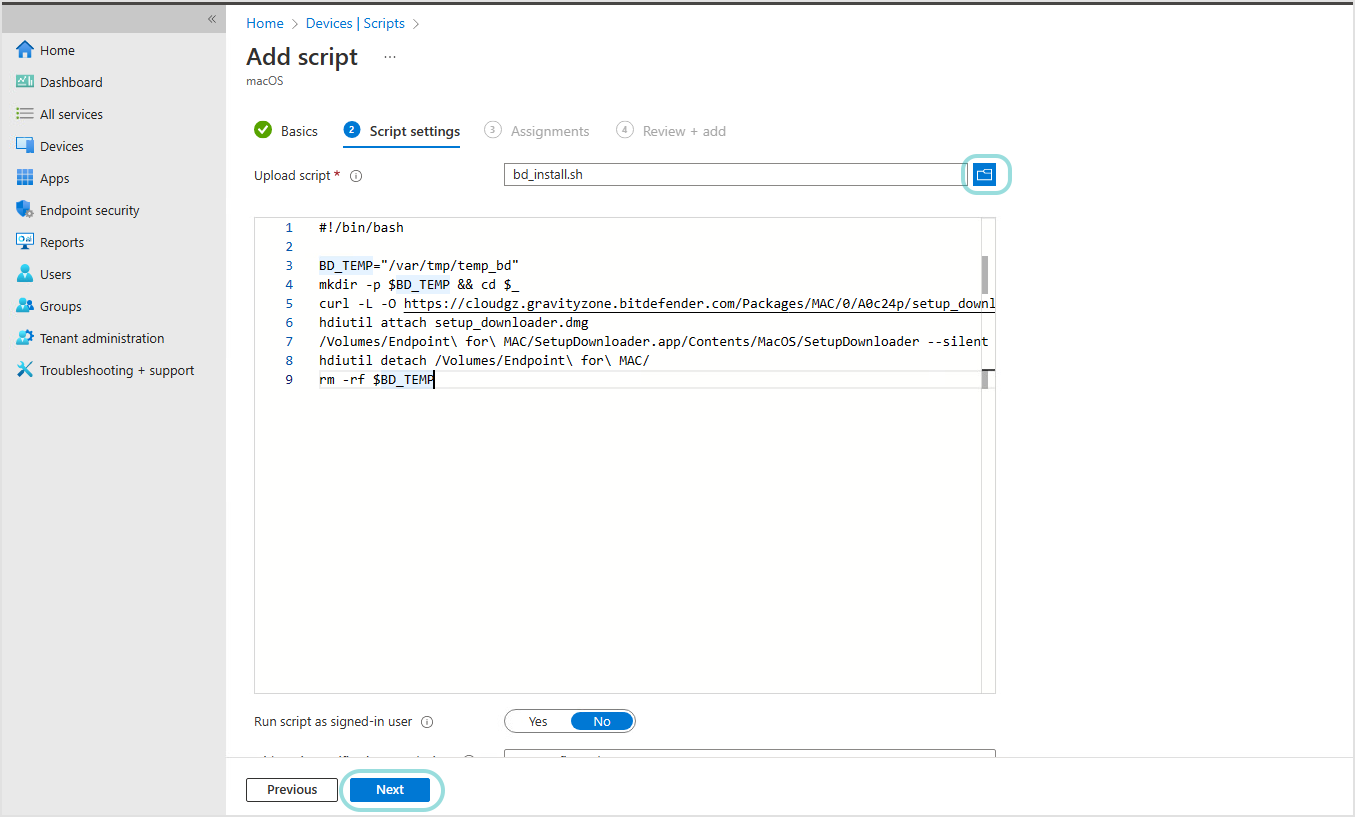

Bitdefender终端安全工具 。该脚本连接到 GravityZone ,下载并安装套件,并进行快速清理。 注意

使用脚本时,

BEST 不会在Microsoft Intune中显示为应用程序。 以下示例是测试期间使用的概念验证(POC),成功安装了

BEST 。 通过Microsoft Intune部署时。

#!/bin/bash BD_TEMP="/var/tmp/temp_bd" mkdir -p $BD_TEMP && cd $_ curl -L -O [你的安装包URL] hdiutil attach setup_downloader.dmg /Volumes/Endpoint\ for\ MAC/SetupDownloader.app/Contents/MacOS/SetupDownloader --silent hdiutil detach /Volumes/Endpoint\ for\ MAC/ rm -rf $BD_TEMP

重要提示

在脚本中,将

[your_installation_package_url]

替换为对应您公司的链接。因此,该行应类似以下格式:

curl-L-Ohttps://cloudgz.gravityzone.bitdefender.com/Packages/MAC/0/xxxxxx/setup_downloader.dmg

.

要获取您的安装包链接,请登录 GravityZone 控制中心 ,进入 网络 > 安装包 > 发送下载链接 并复制 macOS下载器 的链接。详情请参阅 通过邮件发送安装包下载链接 .

由于该脚本以最高权限执行,可根据用户偏好轻松定制。

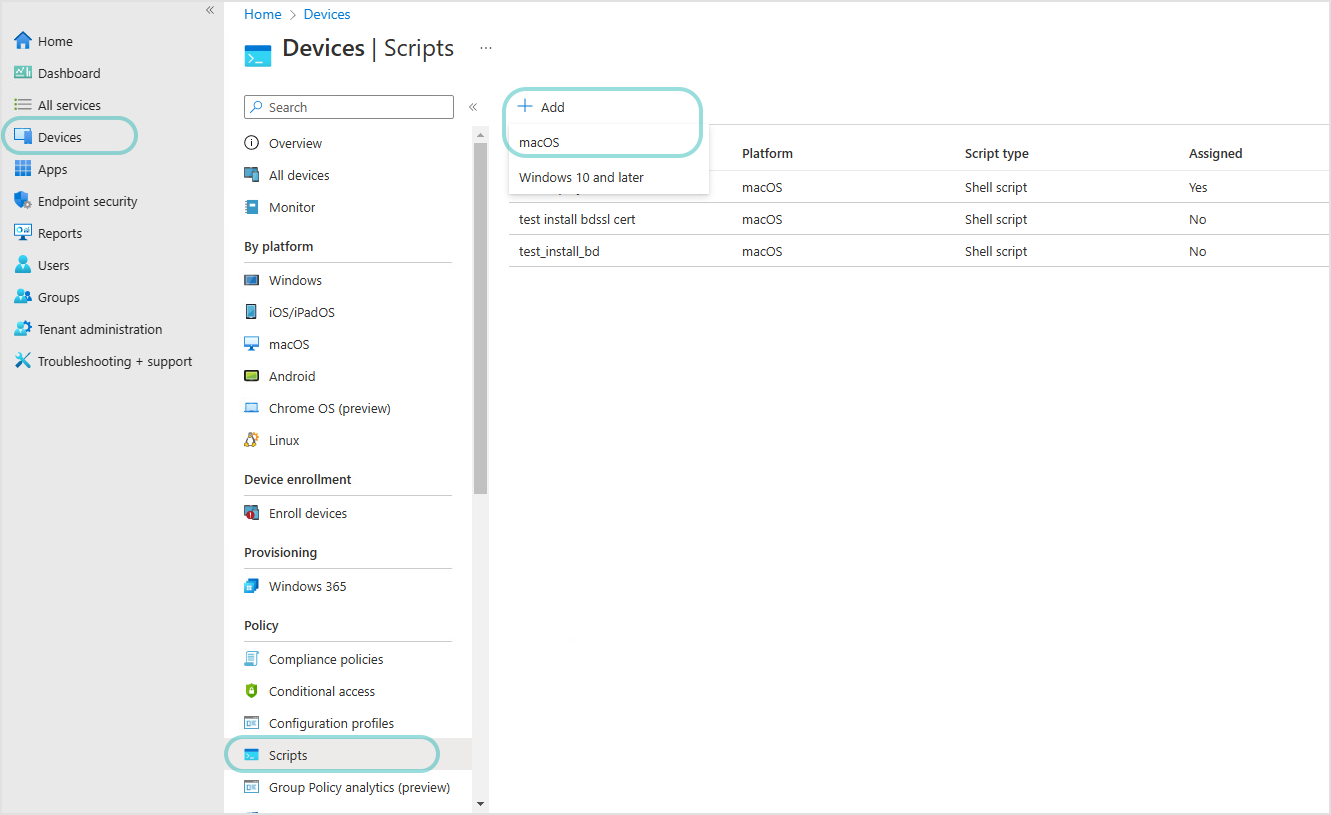

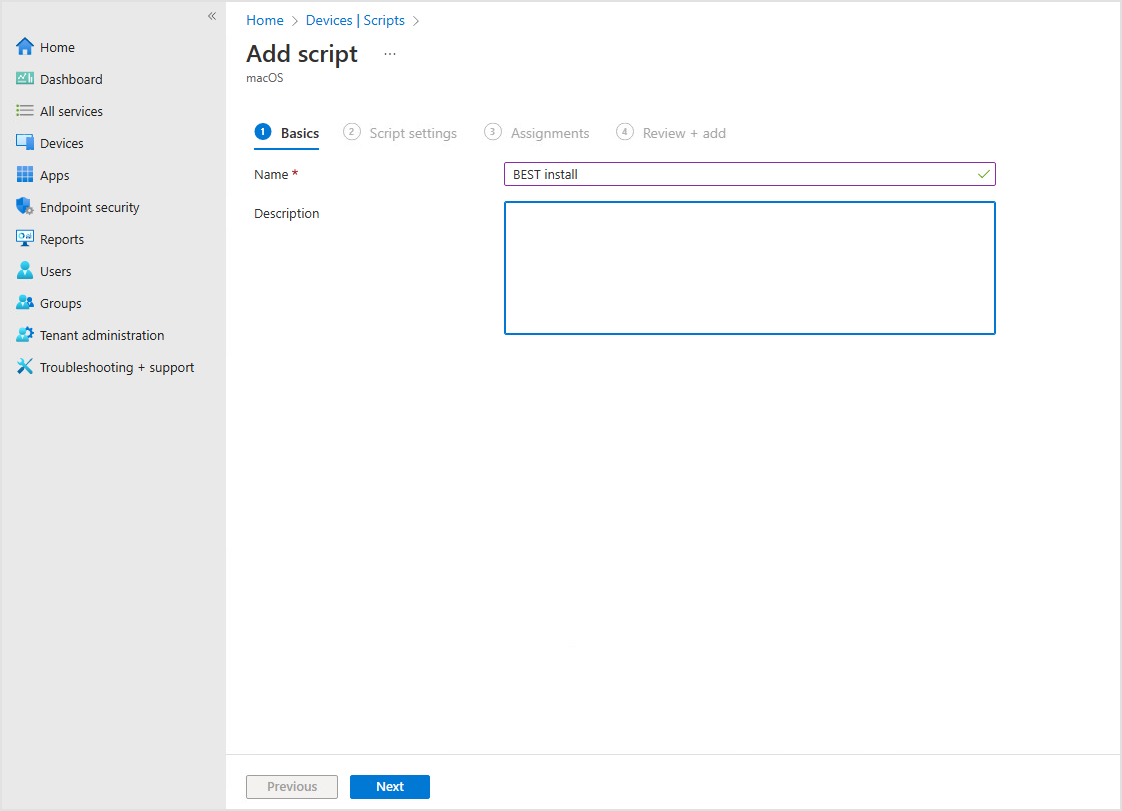

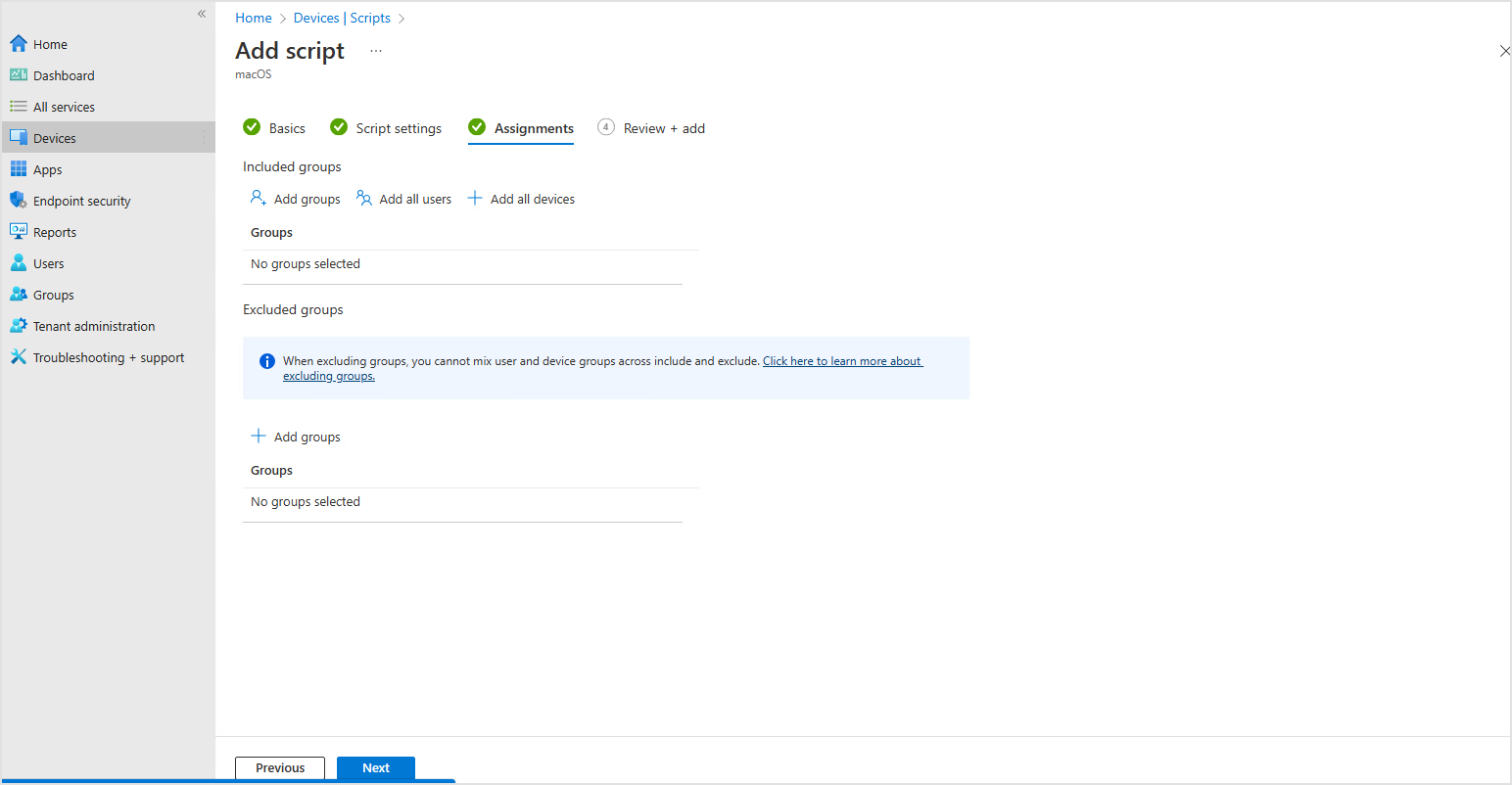

要通过Microsoft Intune部署该脚本,请按以下步骤操作:

-

在Microsoft Endpoint Manager中,进入 设备 > 脚本 .

-

点击 添加 并选择 macOS .

-

输入脚本名称后点击 下一步 .

-

上传脚本并点击 下一步 .

-

选择分组分配后点击 下一步 .

-

检查设置并点击 添加 .

脚本正根据分组和用户分配执行。

本节介绍如何通过Microsoft Intune部署所需SSL证书,以实现自动审批并无需用户交互即可使用。

截至2023年3月,Microsoft Intune不支持PFX格式证书部署,但支持常规CER格式。

重要提示

要使此流程生效, Bitdefender 在 GravityZone 中创建的安装包必须 已设置卸载密码。

部署SSL证书的步骤如下:

-

获取 GravityZone 获取所用安装包的

可通过多种GUI工具或终端实现,运行以下命令:

md5 -s '您的卸载密码'

-

使用PEM和KEY文件生成PFX证书。

示例:

# 生成证书 openssl req -new -days 1825 -nodes -x509 -subj '/C=RO/ST=Bucharest/L=Bucharest/O=Endpoint/CN=NewName CA SSL' -keyout rootCA.key -out rootCA.pem # 使用之前生成的.key和.pem文件创建PFX证书 openssl pkcs12 -inkey rootCA.key -in rootCA.pem -export -out certificate.pfx

注意

执行此步骤后,系统会提示输入密码。请确保输入步骤1中获取的 BEST 安装包上设置的卸载密码的MD5哈希值。

-

创建CER格式证书。

示例:

openssl x509 -inform PEM -in rootCA.pem -outform DER -out certificate.cer

完成此步骤后,您将同时拥有

certificate.cer和certificate.pfx文件。 -

通过Microsoft Intune部署CER证书。步骤如下:

-

前往 设备 > 配置配置文件 .

-

选择 创建配置文件 ,然后选择 平台:macOS 和 配置文件类型:模板 .

-

选择 受信任证书 并点击 创建 .

-

在 基础 选项卡中输入名称并点击 下一步 .

-

在 配置设置 选项卡中选择之前生成的certificate.cer文件并点击 下一步 .

-

在 分配 选项卡中必须分配适当的组和用户,并完成设置。

-

-

在目标机器上部署PFX证书。

注意

PFX证书需存在于目标机器的以下路径:

/Library/DeployCert.要部署PFX证书,可将证书托管在客户端可访问的资源上,并通过Microsoft Intune运行脚本将其复制到机器上。

以下是从Web服务器下载证书并复制到指定位置的脚本示例。

#!/bin/bash BD_TEMP="/var/tmp/temp_bd" mkdir -p $BD_TEMP && cd $_ # 假设证书托管在10.25.99.228:8000的Web服务器上 curl -L -O http://10.25.99.228:8000/certificate.pfx mkdir -p /Library/DeployCert mv certificate.pfx /Library/DeployCert rm -rf $BD_TEMP

注意

部署到

/Library/DeployCert的证书通过此流程部署的证书优先级高于 Bitdefender CA SSL证书(该证书已预先安装并受信任于钥匙串)。完成此流程后, Bitdefender终端安全工具 将停止使用 Bitdefender CA SSL证书,转而加载新证书。

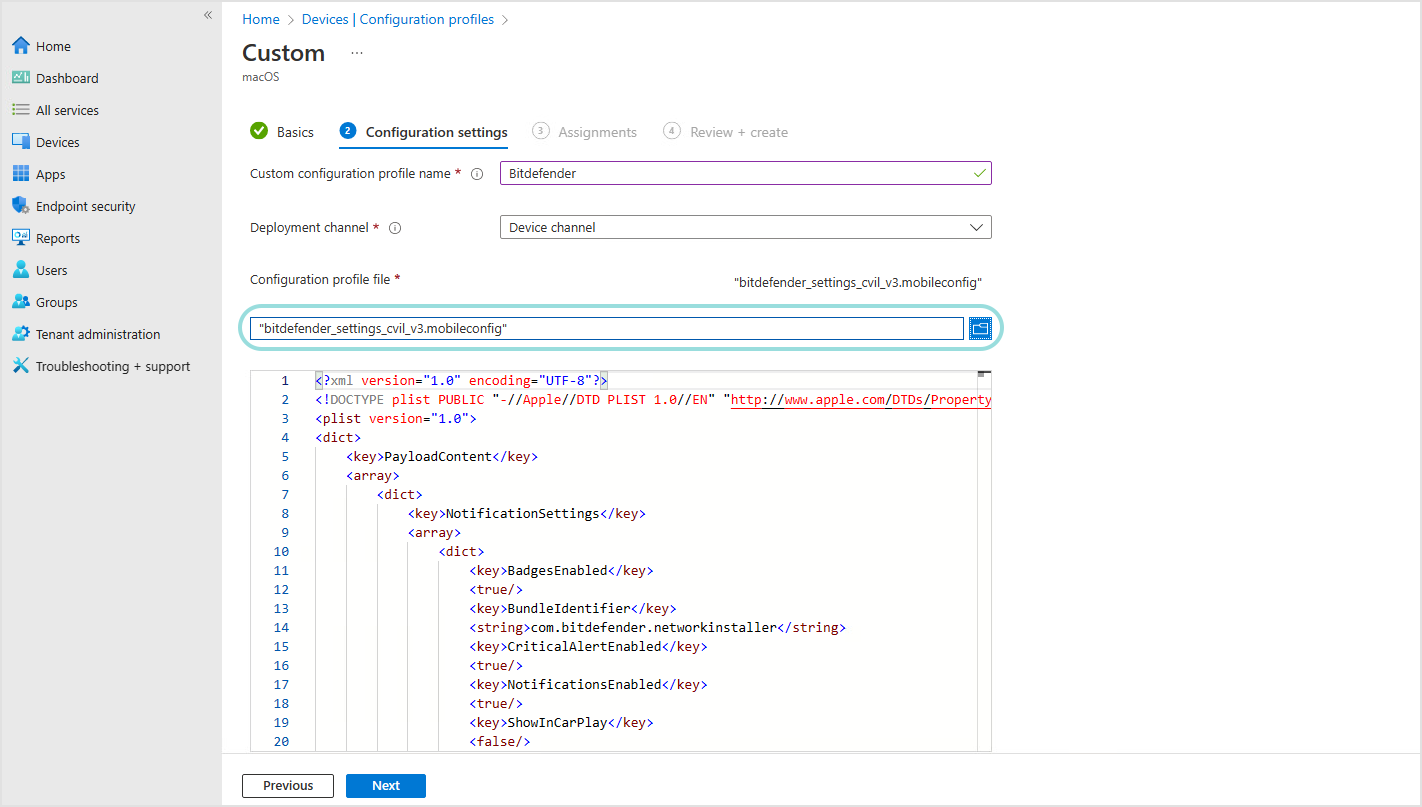

本节介绍如何在Microsoft Endpoint Manager中创建MDM配置描述文件,以自动执行以下操作:

-

为

BDLDaemon和EndpointSecurityForMac进程启用全磁盘访问权限重要说明

自7.16.42.200020版本起,代理不再需要为

EndpointSecurityforMac进程申请全磁盘访问权限。 -

批准 Bitdefender 系统扩展

-

批准 Bitdefender DCI扩展

通过此配置, BEST 可访问Mac上所有必要资源,且无需用户交互即可实现全功能运行。

创建描述文件步骤如下:

-

在Microsoft Endpoint Manager中,转至 设备 > 配置配置文件 .

-

选择 创建配置文件 ,接着选择 平台:macOS 与 配置文件类型:模板 .

-

选择 自定义 并点击 创建 .

-

在 基础 选项卡中,输入名称并点击 下一步 .

-

在 配置设置 选项卡中,于 自定义配置配置文件名称 处输入名称,将 部署通道 设置为 设备通道 并上传此处提供的 配置文件 .

-

点击 下一步 .

-

在 分配 选项卡中,分配适当的组和用户并完成设置。

部署 Bitdefender端点安全工具 通过Microsoft Intune在Windows上

本文介绍如何部署 Bitdefender端点安全工具 ( BEST ) 通过Microsoft Intune在Windows端点上。

此部署使用 BEST Windows安装程序,借助Microsoft Win32内容准备工具打包为Windows应用程序(Win32),随后通过Microsoft Intune进行部署。

重要提示

确保目标端点已注册到Intune并具有活跃的互联网连接。

创建安装包需遵循以下步骤:

-

创建一个文件夹用于后续操作。

本示例中

C:\test将被使用。 -

在 GravityZone中创建安装包 .

-

下载 BEST 安装程序并保存到之前创建的文件夹中。

-

下载官方 Microsoft Win32内容准备工具 .

-

打开命令提示符。

-

导航至Microsoft Win32内容准备工具安装程序的下载目录。

-

运行Microsoft Win32内容准备工具并按照显示的指引操作。

下表汇总了各步骤要点(使用步骤1中提到的文件夹):

|

步骤 |

摘要 |

|---|---|

|

|

安装程序所在的源文件夹。本例中路径为

|

|

|

安装包名称。本例中应为:

|

|

|

Microsoft Win32内容准备工具生成包的存放位置。输出文件夹可与源文件夹相同。 |

创建安装包后,输出文件夹将生成一个新文件。该文件与

BEST

Windows安装程序同名,但会追加

.intunewin

扩展名。此文件即为需上传至Intune的安装包,将在下一节部署中使用。

注意

有关Win32应用准备与部署的更多信息,请参阅 微软官方文档 .

当 BEST 安装包准备就绪后,您需按照以下步骤在Microsoft Intune中配置应用程序:

-

打开Microsoft Intune管理中心。

-

导航至 应用 > Windows .

-

选择 添加 .

-

在 选择应用类型 窗口中,选择 Windows应用(Win32) .

-

点击 选择 .

-

在 应用信息 标签页中,点击 选择应用包文件 .

-

在 应用包 文件菜单中,选择之前创建的

.intunewin文件。 -

点击 确定 .

必须填写 应用信息 窗口中关于上传包的以下必填信息:

字段

摘要

名称

应用程序名称: Bitdefender端点安全工具 .

描述

可为此应用程序添加的简短描述。

发布者

发布者名称: Bitdefender .

-

添加信息后,点击 下一步 .

-

该 程序 窗口包含一些必须填写的必填字段:

字段

摘要

安装命令

这是 最佳的 安装命令。您必须为新安装程序添加常规安装命令,并支持静默安装选项:

setupdownloader_[base64_hash].exe/bdparams/silent重要提示

请确保

[base64_hash]是您创建并下载的安装包中包含的实际字符串。这是一个使用

base64编码字符串的命令示例:setupdownloader_[aHR0cHM6Ly9leGFtcGxlLW9mLXRoZS1wYXRoLXRvLWdyYXZpdHl6b25lLWluc3RhbGxlci54bWw=].exe/bdparams/silent卸载命令

最佳的 BEST 卸载流程必须通过 GravityZone 控制,但由于该字段为必填项,您可以填写:

否.允许可用卸载

此选项必须设置为

否。最佳的 BEST 卸载流程必须通过 GravityZone .安装行为

此字段您必须选择

系统. -

删除 返回代码 部分下所有可能指示安装后行为的条目。这确保您能在后续步骤中正确控制安装后状态。

-

点击 下一步 .

-

在 要求 窗口中,以下字段为必填项:

字段

摘要

操作系统架构

由于您使用我们自己的安装套件,可同时选择

32位和64位.最低操作系统

必须使用Windows 10版本1607(首个RS版本)。

-

点击 下一步 .

-

在 检测规则 窗口中,转至 使用自定义脚本 > 选择文件 并上传以下脚本作为

.ps1文件:if ((Get-ItemProperty -Path "HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Endpoint Security" -Name "InstallLocation")` -and ((Get-Service EPIntegrationService).status -like "Running")` -and (Get-Service EPSecurityService).status -like "Running" ) { Write-Output "Bitdefender终端安全工具已成功安装" exit 0 } else { Write-Output "Bitdefender终端安全工具未安装" exit 1 }强烈建议对检测脚本进行代码签名,并将

强制执行脚本签名检查并静默运行脚本选项设置为是。 这能确保脚本来自可信来源且在签名后未被篡改。该选项允许脚本在无需额外确认或提示的情况下运行。若选择不对检测脚本进行代码签名,则可将

强制执行脚本签名检查并静默运行脚本选项设为否。 虽然不推荐此操作,但如果目标端点的PowerShell执行策略设置为受限状态,运行脚本时将弹出确认提示。该脚本通过检查 BEST 是否安装,具体验证

HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\EndpointSecurity注册表项。此外,它还确保EPSecurityService和EPIntegrationService服务处于运行状态。 -

其中 依赖项 和 替换关系 窗口可保留默认值。

-

在 分配 在窗口中,您可以设置哪些用户或用户组可以使用安装程序。

-

在 审阅 + 创建 窗口中,选择 创建 .

应用程序即将开始安装。此外,它还将在Intune管理控制台中显示,并在每个端点的“托管应用”部分标记为已安装。

为macOS设备准备 Bitdefender端点安全工具 通过Relay部署

在中大型macOS环境中,您可以通过Relay计算机从 Bitdefender端点安全工具 ( BEST )更快更轻松地部署 GravityZone 控制中心 。Relay角色仅适用于Windows和Linux操作系统。

按照以下步骤为macOS设备准备通过Relay部署 Bitdefender端点安全工具 。

远程部署 Bitdefender端点安全工具 需要另一台已安装带Relay角色的 Bitdefender 代理的计算机。要添加Relay角色,请在该计算机上执行 重新配置代理 任务。步骤如下:

-

在 GravityZone 控制中心 ,前往 网络 页面(通过左侧菜单)。

-

在 网络 资产清单中,选择需要安装中继角色的Windows或Linux机器。

-

点击操作工具栏中的 任务 按钮并选择 重新配置代理 .

或者,右键点击机器名称并选择 任务 > 重新配置代理 .

-

运行 重新配置代理 任务以向目标机器添加中继角色。

关于如何使用 重新配置代理 任务的详细信息,请参阅 重新配置代理 .

通过Linux中继向Mac部署

Bitdefender端点安全工具

时,必须确保Linux机器已安装Samba包(

smbclient

)版本4.1.0或更高安装在Linux机器上,同时需要samba-client依赖项和samba-common软件包。详情请参阅

为

Bitdefender终端安全工具

远程部署

.

中继机器每4小时自动执行一次网络发现任务,并在发现新设备时将其添加到 GravityZone 控制中心 的网络清单中。但您也可以手动运行网络发现任务来查找网络中的所有计算机,包括Mac。请按以下步骤操作:

-

在 GravityZone 控制中心 中,从左侧菜单进入 网络 页面。

-

在网络清单中,选择要安装中继角色的Windows或Linux机器。

-

点击操作工具栏中的 任务 按钮并选择 运行网络发现 .

或者,右键点击机器名称并选择 任务 > 运行网络发现 .

有关网络发现任务工作原理的详细信息,请参阅 理解网络发现 .

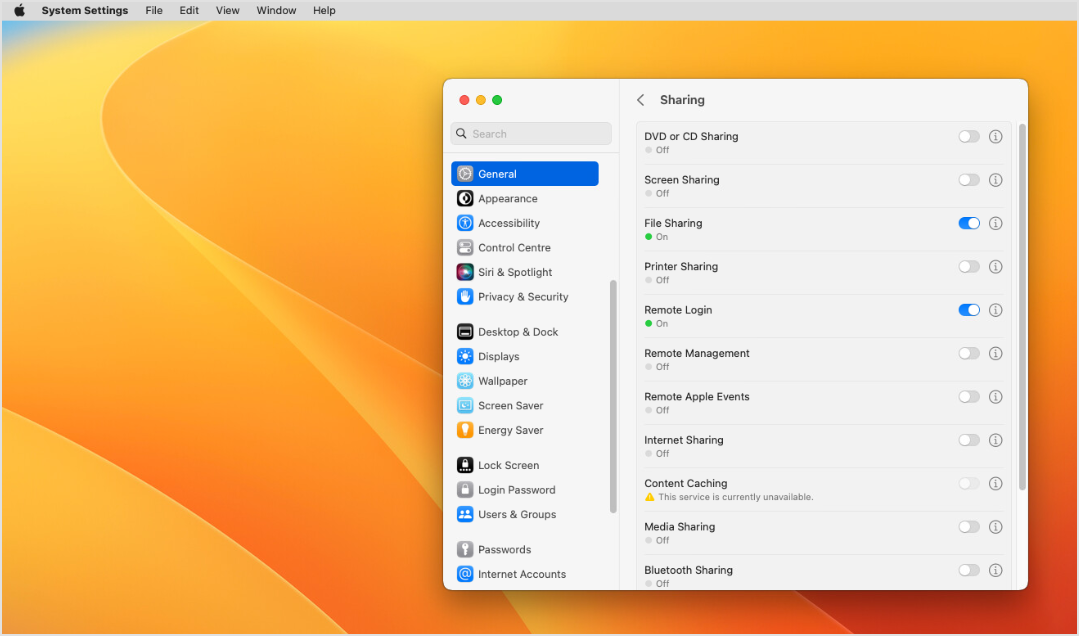

对于您计划部署 Bitdefender端点安全工具 的macOS设备,需确保已启用 远程登录 功能。

您可通过 系统偏好设置 > 通用 > 共享 > 远程登录 .

此外,macOS设备需在 系统偏好设置 > 网络 .

为确保 Bitdefender端点安全工具 能顺利部署,请确认您可以从Relay设备访问Mac上的文件及文件夹。若Relay为Windows设备,请按以下步骤操作:

-

按下

Windows+R键打开 运行 应用程序。 -

输入 macOS 机器的 IP 地址。

-

出现提示时,输入 macOS 凭据。

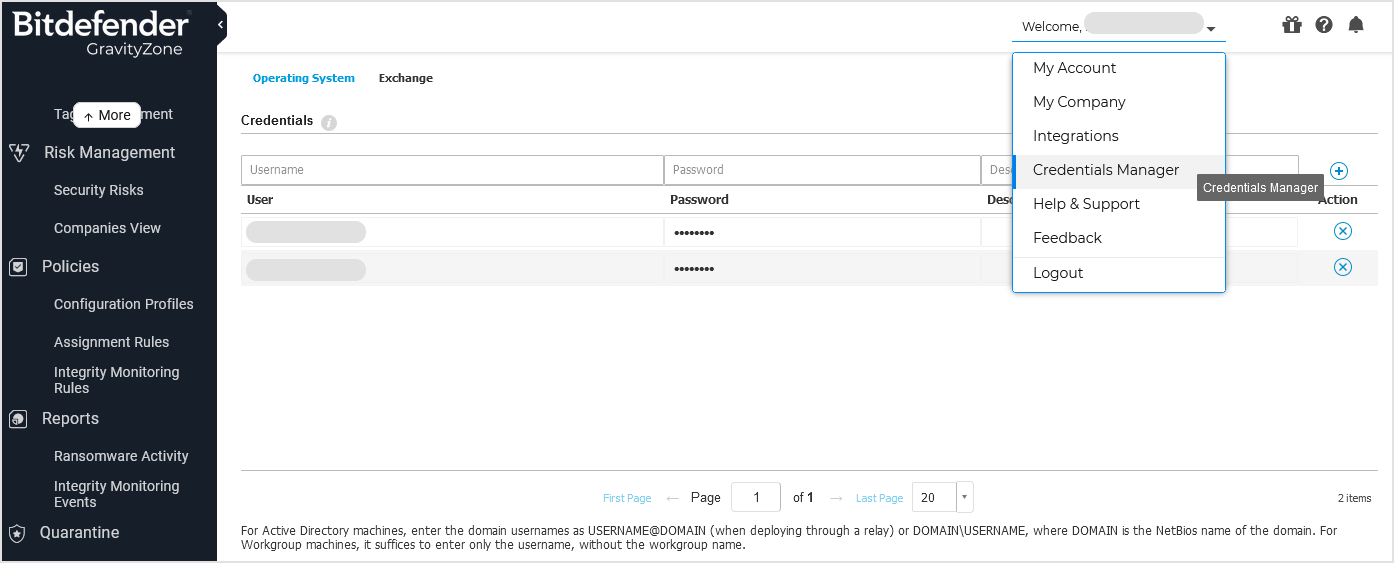

请注意,您还必须在 凭据管理器 中的 GravityZone 控制中心 输入这些凭据。若需在 BEST 多台 macOS 机器上部署,必须为所有设备输入用户账户凭据。

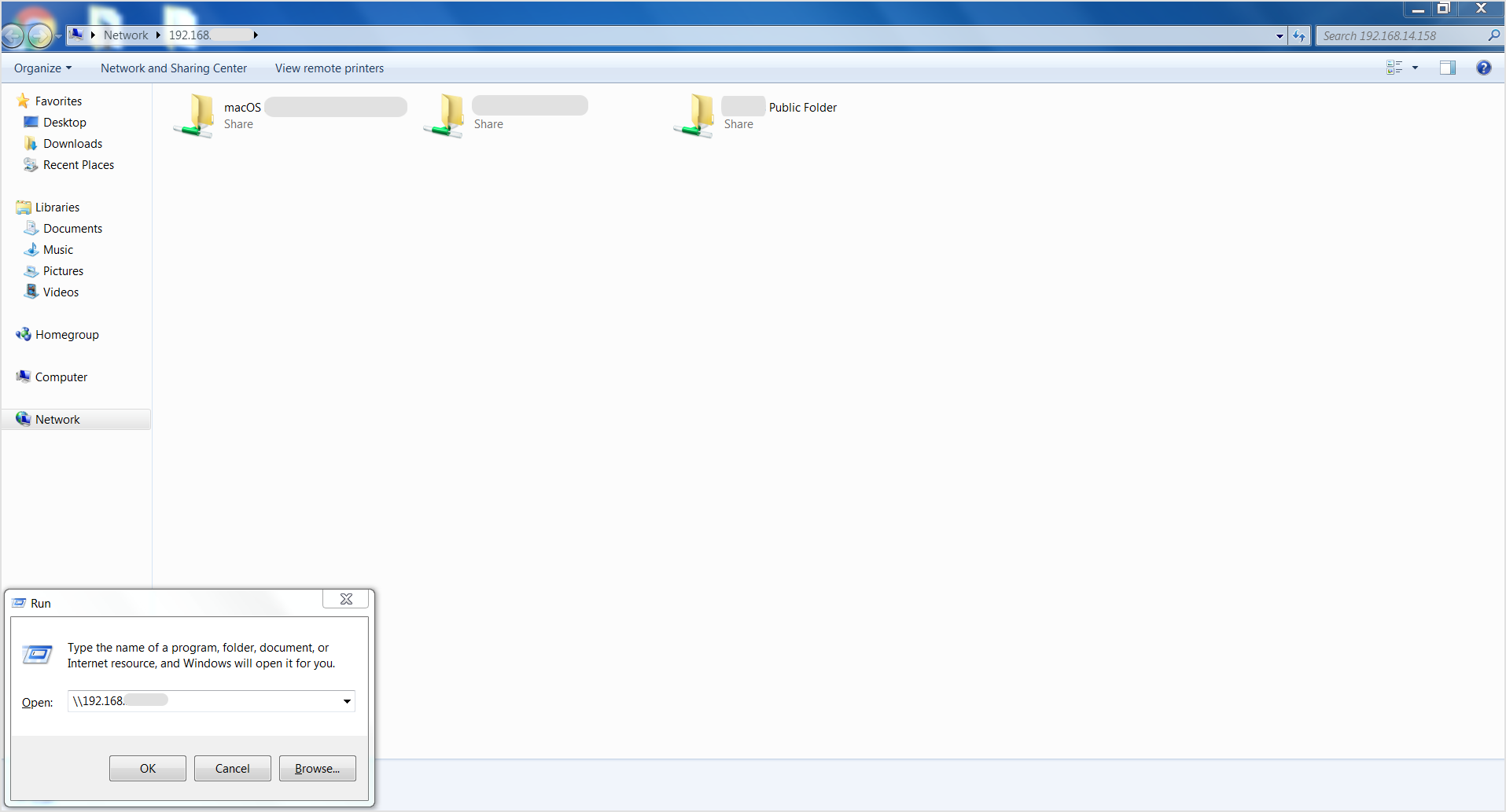

若连接成功,Windows 中继机即可访问 macOS 共享资源。

现在可以开始实际部署 Bitdefender 终端安全工具 至 macOS 设备。具体步骤请参阅 安装安全代理 - 标准流程 .