防范勒索软件

本节将指导您如何保护计算机免受勒索软件侵害。

勒索软件是一种恶意程序,旨在通过索要赎金来解除对计算机的访问限制。著名的勒索软件包括CryptoLocker、CryptoWall、WannaCry和Petya。

加密型勒索软件通常会使用随机生成的密钥对(与受感染计算机关联)加密本地文件。公钥会复制到受感染计算机上,而私钥需在规定时间内支付赎金才能获取。若未按时支付,私钥将被威胁删除,导致被锁文件永久无法解密。

最常见的感染途径是通过正规网站的恶意广告进行路过式攻击,但也存在通过染毒下载程序传播的情况。

遵循以下最佳实践可有效限制甚至预防勒索软件感染:

-

使用持续更新且支持主动扫描的防病毒方案

-

定期备份文件(本地或云端存储),确保数据损坏时可恢复

-

遵守网络安全规范:避免访问可疑网站、不点击不明来源邮件中的链接/附件、不在公共聊天室/论坛透露个人信息

-

启用广告拦截功能和反垃圾邮件过滤器

-

虚拟化或彻底禁用Flash(因其常被用作感染媒介)

-

培训员工识别社会工程攻击和鱼叉式钓鱼邮件

-

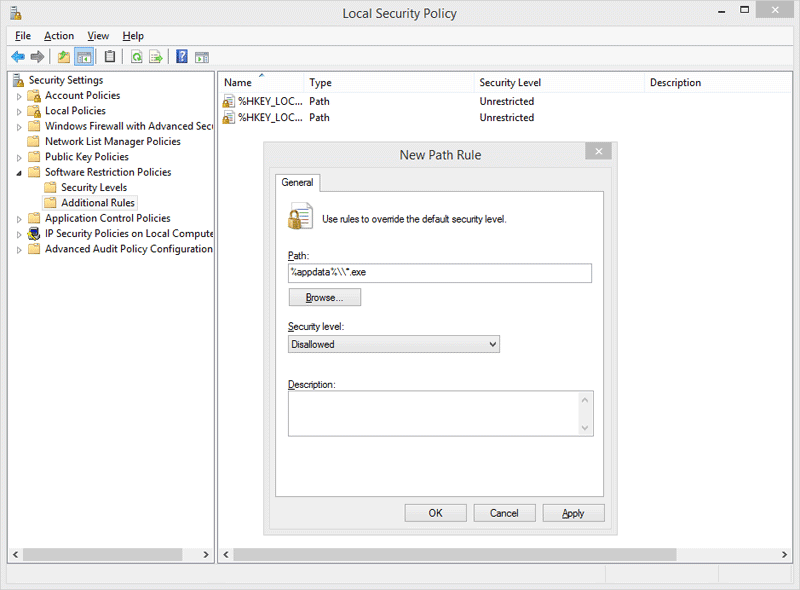

启用软件限制策略。系统管理员需通过组策略对象修改注册表,阻止特定位置的可执行文件运行。此功能仅适用于Windows专业版或服务器版。 软件限制策略 选项位于 本地安全策略 编辑器中。点击 新建软件限制策略 按钮(位于 其他规则 下方),应使用以下路径规则并设置 不允许 安全级别:

- "%username%\\Appdata\\Roaming\\*.exe" - "%appdata%\Microsoft\Windows\Start Menu\Programs\Startup\\.*exe" - C:\\\*.exe - "%temp%\\*.exe" - "%userprofile%\\Start Menu\\Programs\\Startup\\*.exe” - "%userprofile%\\*.exe” - "%username%\\Appdata\\*.exe” - "%username%\\Appdata\\Local\\*.exe” - "%username%\\Application Data\\*.exe” - "%username%\\Application Data\\Microsoft\\*.exe” - "%username%\\Local Settings\\Application Data\\*.exe”

-

通过对WAN IP地址进行端口扫描,识别暴露在外的网络系统。确定哪些网络系统在这些暴露端口上启用了端口转发。

-

加固以下网络协议:

-

SSH:不应授予root访问权限,且应通过证书而非用户名进行认证。仅允许一至两名管理员使用SSH。 -

FTP:避免使用存在漏洞的FTP服务器。避免以匿名用户身份且不输入密码登录。 -

RDP与SMB:禁用默认用户账户(如Admin或Administrator),仅允许有限数量的用户连接。 -

VNC:不要使用VNC进行远程桌面连接。 -

HTTP:-

不要使用弱密码或默认凭据。

-

定期扫描已安装的Web服务(Django、Python、Java、PHP、WordPress)是否存在漏洞。

-

确保用户无权更改网站的任何设置。

-

-

-

检查物联网设备或其他网络设备(如监控摄像头、NAS服务器、路由器)是否存在漏洞,包括弱密码、易受攻击或过时的软件、脆弱的网络协议。

-

在全公司范围内强制实施双因素认证(2FA),包括操作系统。

-

持续监控网络日志中的外部连接请求,并在防火墙中拦截这些IP地址。

-

用户应仅能访问其所需的资源。授予资源写入权限时需特别谨慎。

-

根据业务需求限制对网络共享文件夹的访问权限。

-

禁用管理共享。

-

网络管理员应实时监控系统是否存在可疑行为(如CPU使用率激增)。

-

阻止对

wevtutil.exe和vssadmin的访问,防止用户删除系统日志或系统备份。

实施针对勒索软件的主动防护措施

采取以下主动防护措施: 拦截 , 拒绝 或 清除 (位于 GravityZone > 策略 中)以防范现代威胁。

下方列出需启用的模块清单。由于策略中部分模块/功能默认未启用,请务必手动启用并保存设置。

注意

部分模块可能不包含在您当前配置中。

-

前往 反恶意软件 > 执行时 并按照以下步骤操作:

-

启用 基于云的威胁检测 , 高级威胁控制 , 无文件攻击防护 和 勒索软件缓解 模块。

-

在 防篡改 中将默认操作设置为 拒绝访问 .

-

在 超级检测 中确保 操作 设置为除 仅报告 .

-

-

前往 沙箱分析器 并启用 从托管端点自动提交样本 .

-

在 修复操作 部分,请确保在 默认操作 下拉菜单中选择 修复 或 移至隔离区 操作已勾选。

-

-

启用 防火墙 模块。

-

前往 网络防护 并按以下步骤操作:

-

在 常规 部分启用 拦截加密流量 , 扫描HTTPS 与 扫描RDP 选项。

-

在 网页防护 部分,进入 反钓鱼 模块并将 可疑网页的默认操作 设为 阻止 .

-

启用 网络流量扫描 模块。

-

在 网络攻击 部分中,转到ATT&CK技术并将所有操作设置为 阻止 .

-

-

启用 事件传感器 模块。

联系 Bitdefender企业支持 以应对勒索软件感染

若您在遭受勒索软件攻击后需要文件恢复协助,可联系 Bitdefender企业支持 .

Bitdefender 将进行分析,识别勒索软件变种,并尝试为您提供解密工具。

请注意,针对特定勒索软件亚型开发解密工具通常耗时较长且成功率较低。但若我们成功开发,将确保第一时间发布于 Bitdefender 实验室 页面。

为尽快开展有效调查,请提供以下信息:

在我们的反恶意软件团队恢复加密文件期间,您应从备份中还原基础设施内的系统。

遭受攻击后请立即执行以下应急措施:

-

更改用户密码。

-

将非必需的管理账户降级为普通账户。

-

禁用管理共享。

-

仅允许需要远程访问的终端使用RDP。

若我们能成功恢复加密文件,您需要:

-

还原整个基础设施,同时保留加密文件和勒索信的原始位置以便运行解密工具。

或

-

通过将加密文件和勒索信移至备份来还原操作系统,以便我们在备份环境中运行解密工具。

若最终无法恢复加密文件,您应从备份中还原系统基础设施。

-

若网络中某台虚拟机受感染且攻击持续进行,需立即隔离该虚拟机、暂停其运行、关机或强制用户登出。

-

需特别留意勒索软件攻击的典型特征:相关进程会持续占用大量CPU资源。

-

密切监控网络用户行为,攻击者冒充的用户账户会出现异常活动。

-

可配合勒索软件防护工具部署定制应用程序,该程序将实现以下功能:

-

当进程占用超过70%的CPU资源时自动关闭系统。

-

向IT管理员发送CPU过载警报,包含占用资源的应用程序名称及所属虚拟机信息。

-

当防护产品失效时自动关闭系统(包括:程序未在该设备运行/安全内容更新超2小时未执行/主进程

epsecurityservice.exe未正常运行)。 -

仅允许部分常用应用程序执行,阻止其他所有程序运行。

-