容器防护(通过BEST部署)

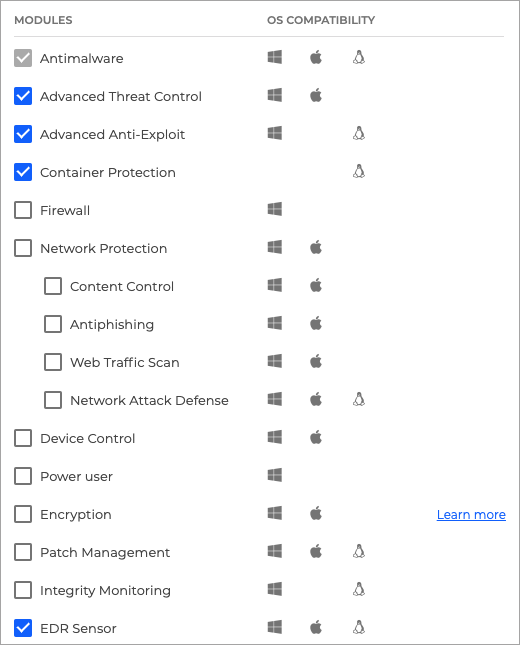

该 容器防护 功能通过扩展和增强主机操作系统的安全层,为Linux容器工作负载及其主机提供保护。它利用服务器工作负载端点检测与响应、高级反漏洞利用、Linux专用反漏洞利用技术以及反恶意软件扫描服务和威胁防护功能。您可选择启用或禁用各安全模块。

重要提示

本功能可通过两个组件部署:

-

一个 BEST 代理(含 容器防护 模块),需安装在已部署Docker的Linux主机上。

-

一个 安全容器 部署于Linux主机端点下。 安全容器 是专用Docker容器,运行Ubuntu 20.04基础镜像及 BEST 针对Linux系统。它以特权容器身份运行于容器主机上。

本指南为您提供如何通过 BEST 代理在Linux主机上部署该功能的信息。

组件

容器防护 使用以下组件:

-

GravityZone 虚拟设备

-

安全代理( Bitdefender终端安全工具 安装在Linux终端上)

安装与配置 容器防护

重要提示

当终端安装了 网络攻击防御 功能时,该功能与 容器防护 不兼容。

测试新功能

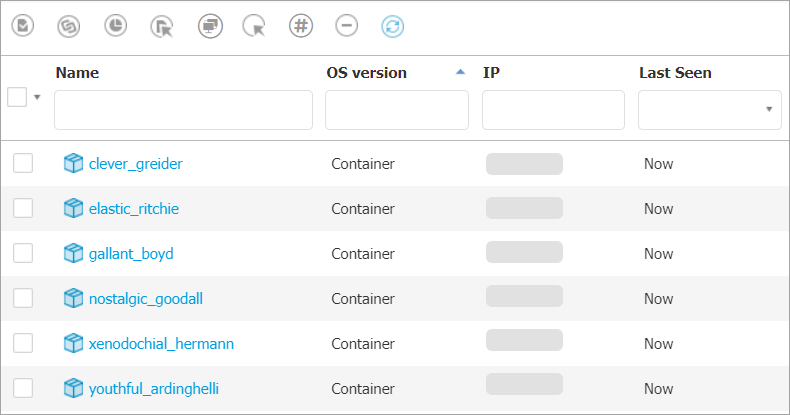

创建新容器并确保其被检测到并出现在 GravityZone 资产清单

出于本指南目的,我们选择为Ubuntu创建Docker镜像。创建容器时您可使用任何受支持的Linux发行版,只要该镜像可从Docker仓库获取。容器的发行版可与容器主机的发行版不同。

-

创建新容器:

root@ubuntu23-x64-tcor:~# docker run -dt ubuntu:latest bash 529ca9f8970c879eb8e1192077afb059a0a14dde291478863056417ef12a16dc

-

检查容器是否运行:

root@ubuntu23-x64-tcor:~# docker ps 容器ID 镜像 命令 创建时间 状态 端口 名称 529ca9f8970c ubuntu:latest "bash" 32秒前 运行17秒 xenodochial_hermann

-

在 GravityZone 中,从左侧菜单进入网络页面,检查新容器是否显示且无异常。更多信息,请参阅 查看终端详情 .

-

确认该容器已显示在页面上。

测试实时防护功能

-

使用具有 GravityZone 登录 管理网络 权限的账户。

-

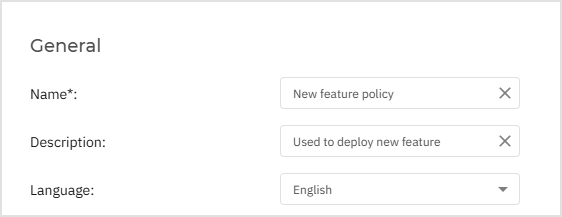

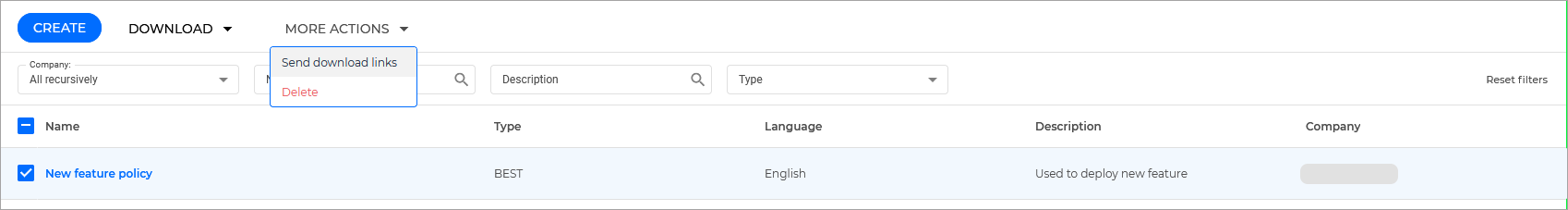

从左侧菜单进入 策略 页面,打开先前创建的策略。

-

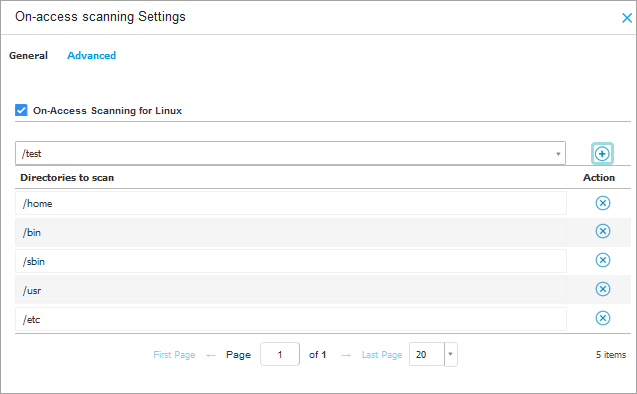

进入 反恶意软件 > 实时防护 并点击 设置 按钮位于 实时扫描 区域右上角。

-

选择 高级 选项卡。

-

确保 Linux实时扫描 设置已启用,并在下方框中添加

/test路径。 -

点击 添加 按钮。

-

转到 常规 选项卡,在 扫描操作 部分下,将 受感染文件的默认操作 设置为 删除 .

-

点击 保存 .

-

在先前创建的容器上应用策略。更多信息请参阅 分配策略 .

-

从终端进入先前创建的容器shell环境:

root@ubuntu23-x64-tcor:~# docker exec -it 529c bash root@529ca9f8970c:/#

-

创建测试路径:

mkdir /test

-

在受保护路径中写入反恶意软件测试文件:

root@529ca9f8970c:/# echo 'X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*' > /test/test1.txt

反恶意软件实时防护功能将自动检测EICAR文件并将其移至隔离区。

检查反恶意软件活动报告

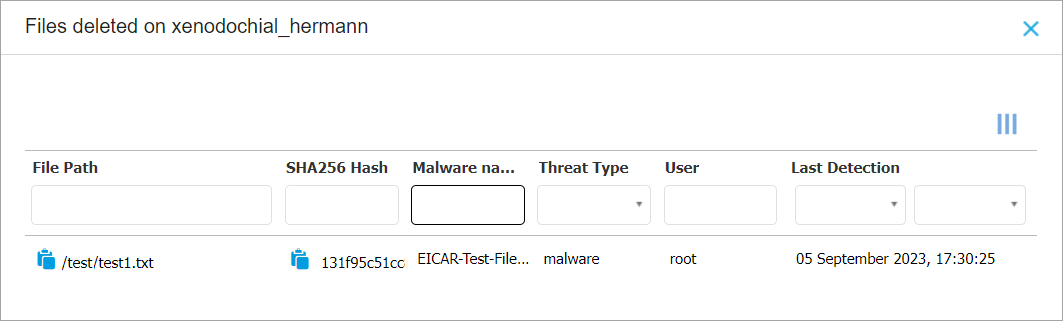

查看 GravityZone 报告中关于已删除文件的信息:

-

进入 网络 页面(位于 GravityZone 控制中心 .

-

选择需要生成报告的终端。

-

点击 报告 按钮生成 恶意软件状态 报告。

-

前往 报告 页面查找该请求。

-

确认报告包含先前删除的文件:

重要提示

文件被删除是因为策略中对受感染文件采取的操作设置为 删除 .

根据策略中选择的操作,文件将被不同标记:

-

不采取行动 - 已忽略

-

拒绝 - 未解决

-

移至隔离区 - 已隔离

-

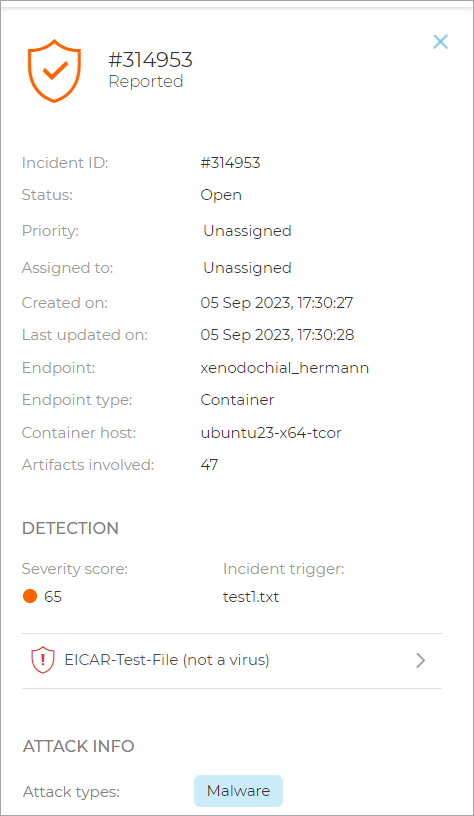

在事件传感器中检查与检测EICAR文件对应的事件

验证事件传感器是否对容器内文件生效:

-

登录 GravityZone 控制中心 .

-

从左侧菜单进入 事件 页面。

-

选择 检测到的威胁 标签页。

-

定位提及生成EICAR文件的主机名的事件:

验证能否创建并保护多个容器

-

从终端创建多个容器(例如再创建5个容器):

root@ubuntu23-x64-tcor:~# for i in {1..5}; do docker run -dt ubuntu:latest bash; done 5b37d80408498340664f4c0b74043512a6af423734553c1b3802313b069e8e00 3356db2a2dbe2faea5589b520f81c4da71abc2561699a2ff6ab3f0a3e5bf9cc1 fb146eeab3c6db4cdccc281aa42e671118b7267e18e416baa2c21b84593ead0c cbfea815f32300564fcf1698df20ad4b820a545a2f38945540259dbc5fb5862b 028c3597646dba1b7adca79767a4674552cfd843d2012b05f81dd67ebf083eab -

在 GravityZone 中前往 网络 页面(左侧菜单),检查新容器是否显示且无异常。更多信息请参阅 查看终端详情 .