控制中心

监控仪表板

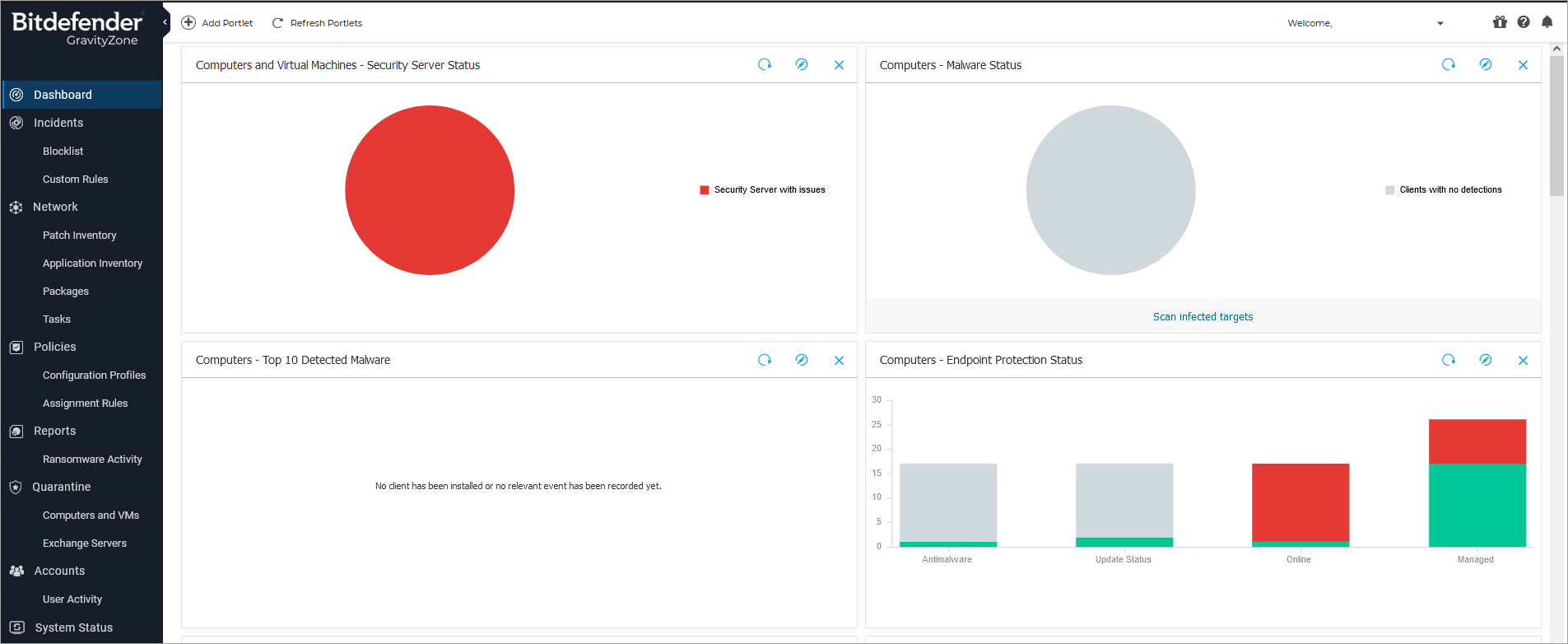

该 控制中心 仪表板是可定制的可视化界面,可快速查看所有受保护端点的安全状态和网络状态。

仪表板小部件通过易读的图表展示各类实时安全信息,便于您快速识别需关注的问题。

关于仪表板小部件需了解以下要点:

-

控制中心 预置了多个仪表板小部件。

-

每个小部件背后都包含详细报告,点击图表即可访问。

-

小部件类型多样,涵盖端点防护的各类信息,如更新状态、恶意软件状态、防火墙活动等。

注意

默认情况下,小部件仅显示当天数据,且与报表不同,时间范围最长不可超过一个月。

-

小部件显示的信息仅涉及您账户下的终端。可通过仪表板编辑功能或 编辑小部件 命令自定义每个小部件的目标和偏好设置。

-

若图表存在图例条目,点击可隐藏或显示对应的变量。

-

门户小部件以四个为一组显示。使用垂直滚动条或上下箭头键在门户小部件组之间导航。

-

对于多种报告类型,您可以选择直接在目标终端上执行特定任务,而无需通过左侧菜单进入 网络 页面来运行任务(例如扫描受感染终端或更新终端)。使用门户小部件底部的按钮 执行可用操作 .

仪表板可根据个人偏好轻松配置。您可以编辑门户小部件设置、添加其他门户小部件、 移除 或重新排列现有门户小部件。

刷新门户小部件数据

为确保门户小部件显示最新信息,请点击其标题栏上的

刷新

图标。

刷新

图标。

要一次性更新所有门户小部件的信息,请点击仪表板顶部的

刷新门户小部件

按钮。

刷新门户小部件

按钮。

编辑门户小部件设置

部分门户小部件提供状态信息,其他则报告最近时段的安全事件。您可以通过点击其标题栏上的

编辑门户小部件

图标来检查和配置门户小部件的报告周期。

编辑门户小部件

图标来检查和配置门户小部件的报告周期。

添加新门户小部件

您可以添加其他门户小部件以获取所需信息。

添加新门户小部件的步骤如下:

-

登录 GravityZone 控制中心 .

-

通过左侧菜单进入 仪表板 页面。

-

点击

添加Portlet

控制台上方的按钮。配置窗口将显示。

添加Portlet

控制台上方的按钮。配置窗口将显示。

-

在 详细信息 选项卡下,配置Portlet详细信息:

-

背景报告类型

-

建议性Portlet名称

-

待报告事件的时间间隔

有关可用报告类型的更多信息,请参阅 报告类型 .

-

-

在 目标 选项卡下,选择要包含的网络对象和组。

-

点击 保存 .

移除Portlet

您可以通过点击标题栏上的

移除

图标轻松移除任何Portlet。移除后无法恢复,但可以创建具有完全相同设置的新Portlet。

移除

图标轻松移除任何Portlet。移除后无法恢复,但可以创建具有完全相同设置的新Portlet。

重新排列Portlet

您可以根据需要重新排列仪表板Portlet。操作步骤如下:

-

登录 GravityZone 控制中心 .

-

进入 仪表板 从左侧菜单进入页面。

-

将每个小部件拖拽至目标位置。所有位于新旧位置之间的其他小部件会自动调整顺序。

注意

仅可在已有占位区域内移动小部件。

创建 GravityZone 安全证书

概述

浏览器需要 控制中心 安全 证书来识别 控制中心 网站为可信站点。除 控制中心 安全证书外,其余证书仅用于管理Apple iOS设备,包括:

-

通信服务器设备 证书

-

终端-安全服务器通信 证书

-

事件服务器 证书(仅适用于 GravityZone Elite及 GravityZone Ultra版本)

-

Apple MDM推送 证书

-

iOS MDM身份与配置文件签名 证书

-

iOS MDM信任链 证书

iOS内置对第三方移动设备管理(MDM)解决方案的支持。苹果公司对MDM接口运作有严格要求。安全性要求在向设备发送MDM命令时需对服务器和客户端进行双向认证,因此MDM服务器需以HTTPS服务器运行,且设备必须信任服务器提供的证书。

根证书

数字证书通过信任链进行验证。根证书(以下简称Root)是信任树最顶层的证书,其私钥用于对其他证书进行"签名"。所有紧接根证书之下的证书都继承根证书的可信度。

将根证书标记为可信

有几种不同方法可使设备信任MDM服务器提供的SSL证书。我们将介绍其中三种,但只有两种符合实际部署场景需求。

-

从设备已信任的机构获取SSL证书

例如向Verisign、Thawte等主流证书颁发机构申请设备特定IP或主机名的证书。设备将信任该证书并建立管理关系。

该方案对大多数企业部署并不实用。

-

企业使用自签名根证书

需先导入证书才能进行注册。

所幸苹果预见了这一需求,允许将证书和MDM配置整合至同一配置文件中。且注册过程分为两步:

-

导入配置文件中的证书,根证书将被信任;

-

连接MDM服务器后,设备即进入受管状态。

-

-

企业使用从第三方获取的中间证书

该证书由中间证书颁发机构签发,其信任链始于设备已信任的根证书。

中间证书必须包含在配置文件中。

证书用途 Bitdefender MDM产品

以下是MDM相关证书的简要说明:

-

通信服务器设备 证书 用于保障通信服务器与iOS移动设备间的通信安全。

要求:

-

该SSL证书可由企业自签或外部证书颁发机构签发。

-

证书通用名必须完全匹配移动客户端连接通信服务器设备使用的域名或IP地址。该地址在 GravityZone 设备控制台配置界面中设为外部MDM地址。

-

移动客户端必须信任此证书。为此,您还需添加iOS MDM信任链。

-

-

Apple MDM推送证书 是苹果公司为确保通信服务器设备与苹果推送通知服务(APNs)服务器在发送推送通知时的安全通信而要求的。当有新任务或策略变更时,推送通知用于提示设备连接至通信服务器设备。

苹果公司会直接向您的企业颁发此证书,但要求您的证书签名请求必须由 Bitdefender . 控制中心 提供向导帮助您轻松获取Apple MDM推送证书。

-

iOS MDM身份与配置文件签名证书 由通信服务器设备用于签署发送至移动设备的身份证书和配置文件。

要求:

-

必须是中级或终端实体证书,可由您的企业或外部证书颁发机构签署。

-

移动客户端必须信任此证书。为此,您还需添加iOS MDM信任链。

-

-

iOS MDM信任链证书 需安装在移动设备上,以确保其信任通信服务器设备证书及iOS MDM身份与配置文件签名证书。通信服务器设备会在激活过程中将此证书发送至移动设备。

iOS MDM信任链必须包含从中间证书直至您企业的根证书或外部证书颁发机构颁发的中间证书的所有证书。信任链是PEM格式证书的串联文件,且不含私钥。

创建安全证书

注意

此为简易方法,适用于测试目的或未与现有公钥基础设施(PKI)集成的部署场景。

-

生成根证书

-

生成签名证书

-

生成SSL证书

-

生成包含步骤1和2证书的信任链

-

将其上传至 GravityZone 控制台

-

在已安装OpenSSL的Linux操作系统机器上,以root用户身份在同一文件夹中创建bash脚本:

-

在文本编辑器中打开一个以文中提到名称命名的新文件,并根据下方列表创建脚本文件。

例如:

#vimcreateroot.sh -

输入

:i从查看模式切换到编辑模式。 -

将每个文件对应的命令复制到编辑器中。

-

保存文件。

例如:输入

:wq按键序列。

脚本名称及内容(必须以root用户身份运行):

-

createroot.sh

#!/bin/bashopensslreq-newkeyrsa:2048-days365-x509-keyoutrootkey.pem-outroot.cer-sha256-subj"/C=XX/O=XX/CN=XX/"注意

将国家代码

C=XX、组织机构O=XX和通用名称CN=XX替换为适合您的值。例如:

"/C=RO/O=Bitdefender/CN=MDMRoot/" -

createssl.sh

#!/bin/bashopensslreq-new-newkeyrsa:2048-keyoutsslkey.pem-outssl.csr-sha256-subj"/CN=$1/"-batchopensslx509-req-days365-sha256-inssl.csr-CAroot.cer-CAkeyrootkey.pem-CAcreateserial-CAserialroot.serial-outssl.cer-extfile<(printf"extendedKeyUsage=serverAuth\nsubjectAltName=IP:$1")注意

对于

subjectAltName,你也可以使用DNS或FQHN替代IP。例如:

subjectAltName=DNS:$1 -

createcom.sh

#!/bin/bashopensslreq-new-newkeyrsa:2048-keyoutcomkey.pem-outcom.csr-subj"/CN=$1/"-batchopensslx509-req-days365-incom.csr-CAroot.cer-CAkeyrootkey.pem-CAcreateserial-CAserialroot.serial-sha256-outcom.cer -

createincident.sh

#!/bin/bashopensslreq-new-newkeyrsa:2048-keyoutincidentkey.pem-outincident.csr-subj"/CN=$1/"-batchopensslx509-req-days365-inincident.csr-CAroot.cer-CAkeyrootkey.pem-CAcreateserial-CAserialroot.serial-sha256-outincident.cer -

createsvacom.sh

#!/bin/bashopensslreq-new-newkeyrsa:2048-keyoutsvacomkey.pem-outsvacom.csr-subj"/CN=$1/"-batchopensslx509-req-days365-insvacom.csr-CAroot.cer-CAkeyrootkey.pem-CAcreateserial-CAserialroot.serial-sha256-outsvacom.cer -

createsgn.sh

#!/bin/bashopensslreq-outsgn.csr-new-newkeyrsa:2048-keyoutsgnkey.pem-subj"/C=XX/O=XX/CN=XX/"-batchopensslx509-req-days365-insgn.csr-CAroot.cer-CAkeyrootkey.pem-CAcreateserial-CAserialroot.serial-sha256-outsgn.cer-extfilenoCA.cnf-extfile<(printf"extendedKeyUsage=serverAuth\nsubjectAltName=IP:$1")rmsgn.csr注意

-

对于

subjectAltName,你也可以使用DNS或FQHN替代IP。例如:

subjectAltName=DNS:$1 -

请将国家C=XX、组织O=XX和通用名CN=XX替换为适合你的值。

例如:

"/C=RO/O=Bitdefender/CN=MDM签名证书/"

-

-

createchain.sh

#!/bin/bashcatroot.cersgn.cer>chain.pem -

noCA.cnf

basicConstraints=CA:false

-

-

使用先前创建的脚本生成证书。

在bash shell中,以root用户按以下顺序运行脚本:

-

根证书

#chmod+xcreateroot.sh#./createroot.sh请记住保护私钥的密码。

生成的文件: root.cer , rootkey.pem .

-

控制中心 安全证书

#chmod+xcreatessl.sh#./createssl.shIP|FQHN根据服务器配置提供IP或完全限定主机名。

一如既往,请牢记密码。

生成的文件:SSL证书 - ssl.cer ,私钥 - sslkey.pem .

-

事件服务器证书

#chmod+xcreateincident.sh#./createincident.shIP|FQHN根据服务器配置提供IP地址或完全限定主机名。

请务必记住密码。

生成文件: incident.cer , incidentkey.pem .

注意

自签名证书也需在终端设备上导入。

-

通信服务器设备证书

#chmod+xcreatecom.sh#./createcom.shIP|FQHN根据服务器配置提供IP地址或完全限定主机名。

请务必记住密码。

生成文件: com.cer , comkey.pem .

-

终端-安全服务器证书

#chmod+xcreatesvacom.sh#./createsvacom.shIP|FQHN根据服务器配置提供IP地址或完全限定主机名。

请务必记住密码。

生成文件: svacom.cer , svacomkey.pem .

-

Apple MDM推送证书

苹果公司会直接向您的企业颁发此证书,但要求您的证书签名请求必须由 Bitdefender . 控制中心 提供了向导程序,可帮助您轻松获取Apple MDM推送证书。

注意

获取该证书需要Apple ID。若尚未拥有Apple ID,可在此处创建。请务必在获取Apple MDM推送证书前完成Apple ID验证并设置安全提示问题。

-

iOS MDM身份与配置文件签名证书

#chmod+xcreatesgn.sh#./createsgn.shIP|FQHN输入Root密码并务必牢记保护该证书私钥的密码。

生成文件: sgn.cer , sgnkey.pem .

-

iOS MDM信任链证书

#chmod+xcreatechain.sh#./createchain.sh生成文件: chain.pem 。同时会生成名为 root.serial 的文件,可忽略该文件。

-

-

将对应文件上传至 控制中心 .

上传流程详见 证书 .