配置 GravityZone 与Okta的云单点登录

GravityZone GravityZone Cloud支持与各类采用SAML 2.0认证标准的身份提供商(IdP)实现单点登录(SSO)。

本文说明如何配置 GravityZone Cloud与Okta的单点登录。如需配置其他身份提供商的通用信息,请参阅 使用第三方身份提供商配置单点登录 .

前提条件与要求

-

您需拥有Okta账户以创建、激活应用并向用户分配应用。

-

您需拥有 GravityZone Cloud管理员账户来管理用户、本公司及下属公司。

-

GravityZone 用户的Okta账户需使用相同电子邮件地址。

重要说明

-

作为 GravityZone 管理员,您可为本公司及下属公司用户配置单点登录。出于安全原因,您无法为自己的 GravityZone 账户启用SSO功能。

-

用户必须隶属于已启用SSO的公司。SSO激活期间,用户无法使用 GravityZone 凭据登录。

-

电子邮件地址在 GravityZone SSO中区分大小写。因此username[at]company.domain与UserName[at]company.domain及USERNAME[at]company.domain被视为不同地址。若 GravityZone 中的电子邮件地址与身份提供商不匹配,用户尝试登录 控制中心 .

配置Okta

GravityZone 单点登录需要一个连接两个平台的Okta应用程序。

以下是配置Okta应用程序的方法:

-

通过以下步骤提取 GravityZone 的SAML元数据:

-

以管理员身份登录 Bitdefender GravityZone 。

-

点击屏幕右上角的用户名并选择 我的公司 .

-

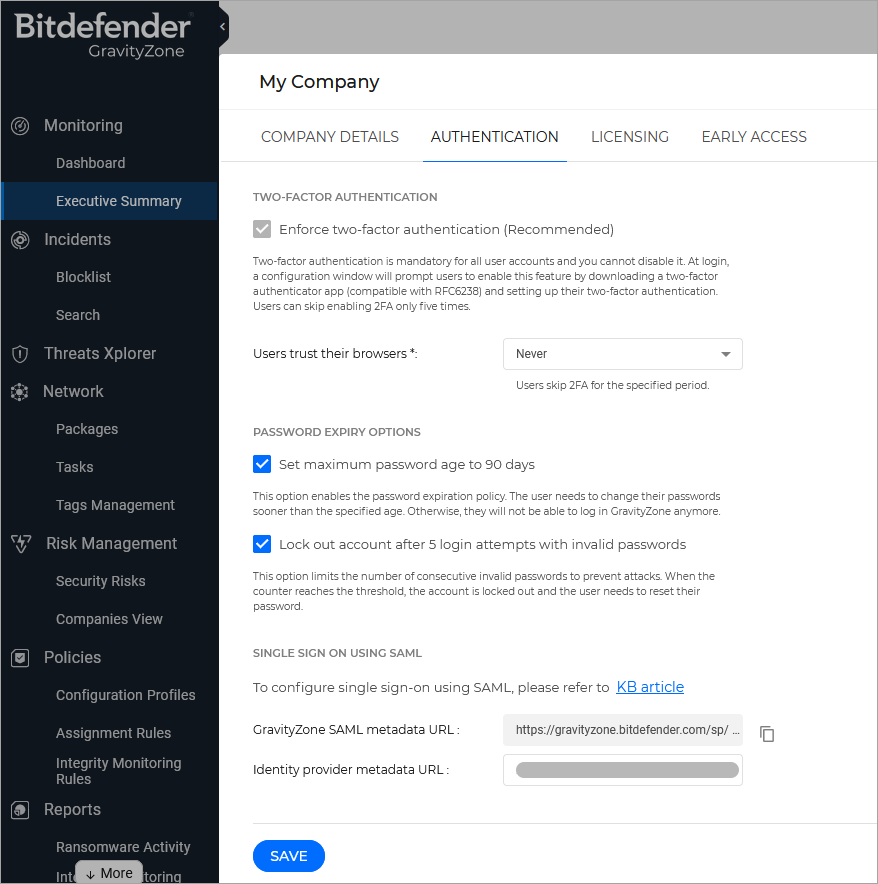

进入 身份验证 标签页。

-

在 单点登录 部分,点击

按钮旁边的

使用SAML单点登录

字段以复制元数据URL。

按钮旁边的

使用SAML单点登录

字段以复制元数据URL。

-

在浏览器的新标签页中打开该元数据URL,并将页面另存为metadata.xml文件。

-

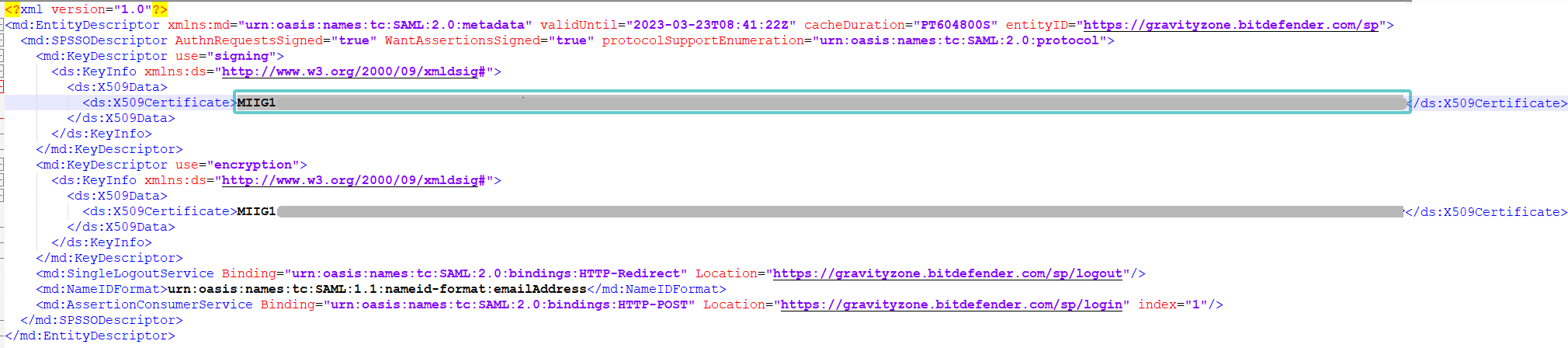

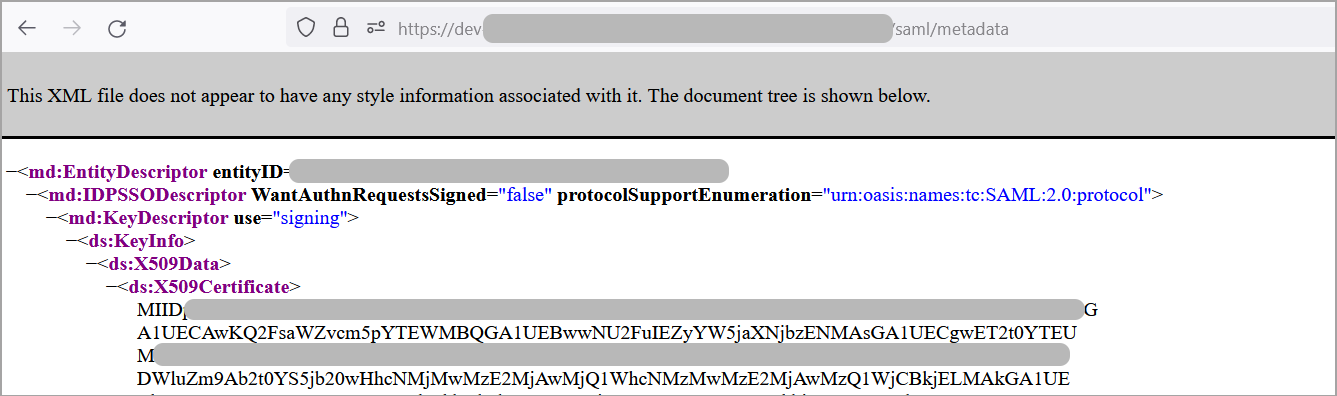

打开上一步保存的metadata.xml文件。

-

复制如下所示的

<ds:X509Certificate>...</ds:X509Certificate>值并粘贴到文本编辑器中。

-

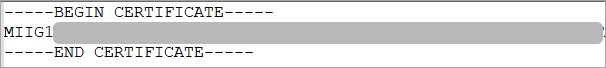

在文件开头和末尾添加以下行:

-----BEGIN CERTIFICATE-----

-----END CERTIFICATE-----

-

将创建的文件另存为

certificate.cer.

-

-

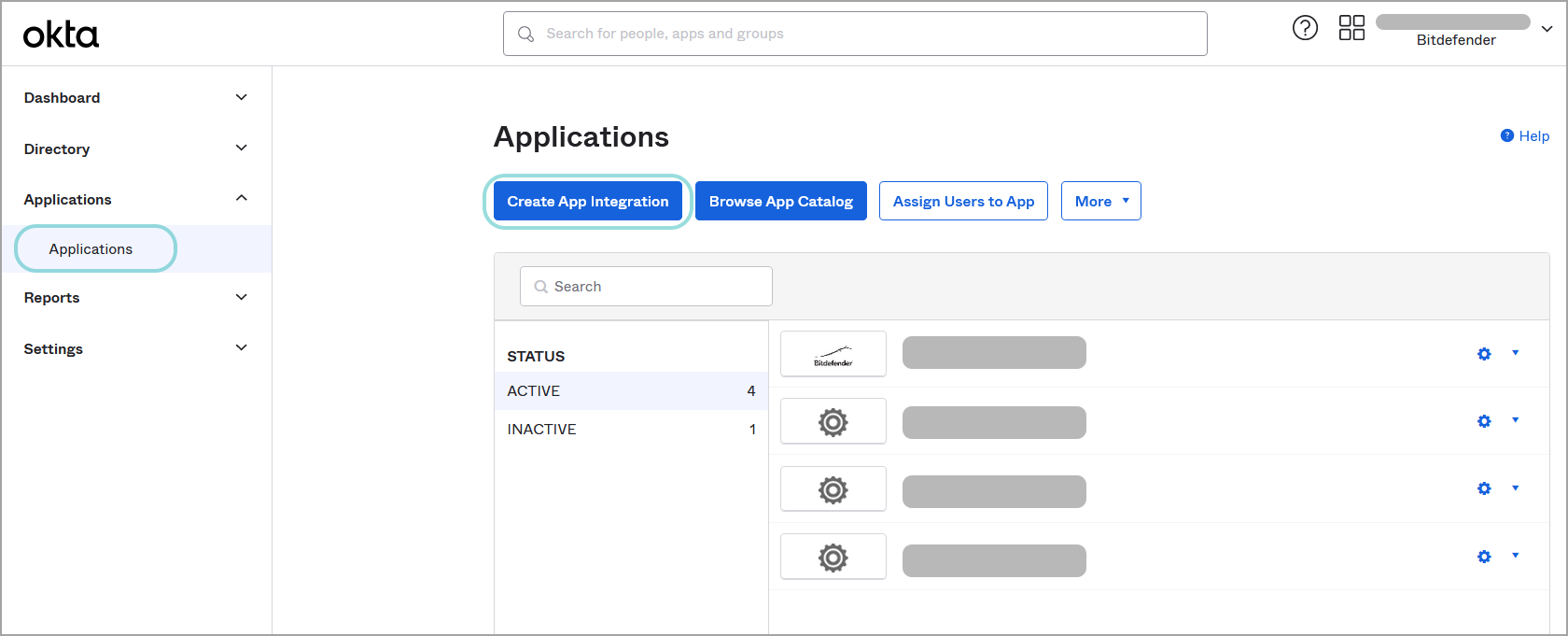

登录Okta。

-

从个人资料下拉菜单中,进入 我的设置 然后选择 管理员 部分。

-

转到 应用程序 部分并点击 创建应用集成 .

-

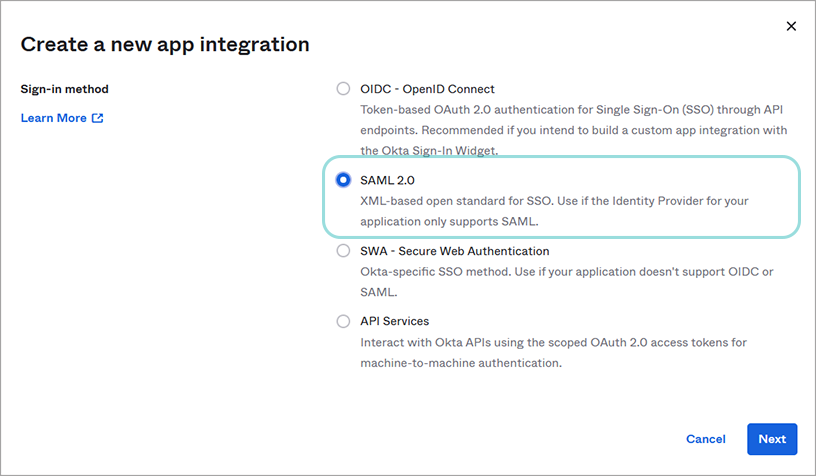

在 创建新应用集成 窗口中,选择 SAML 2.0 作为登录方法,并点击 下一步 .

-

在 创建SAML集成 页面,应用以下配置:

-

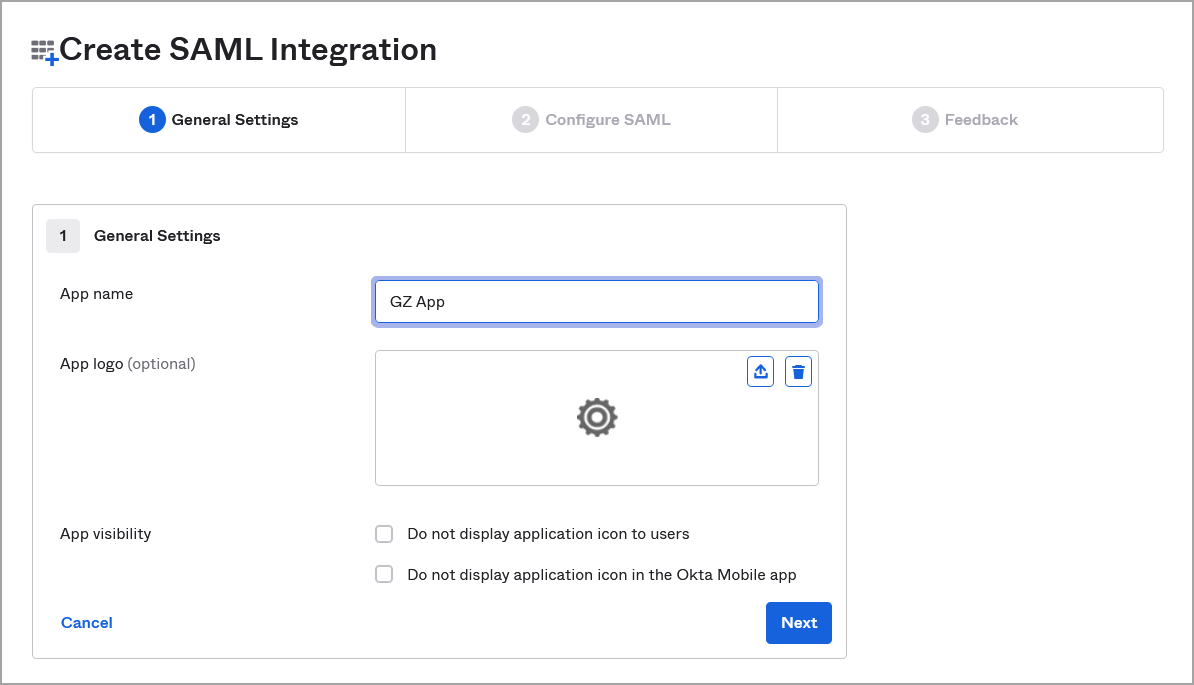

在 常规设置 选项卡下,应用以下配置:

-

输入应用名称(例如GZ应用)。

-

(可选)上传徽标图像并设置应用的可见性。

-

点击 下一步 .

-

-

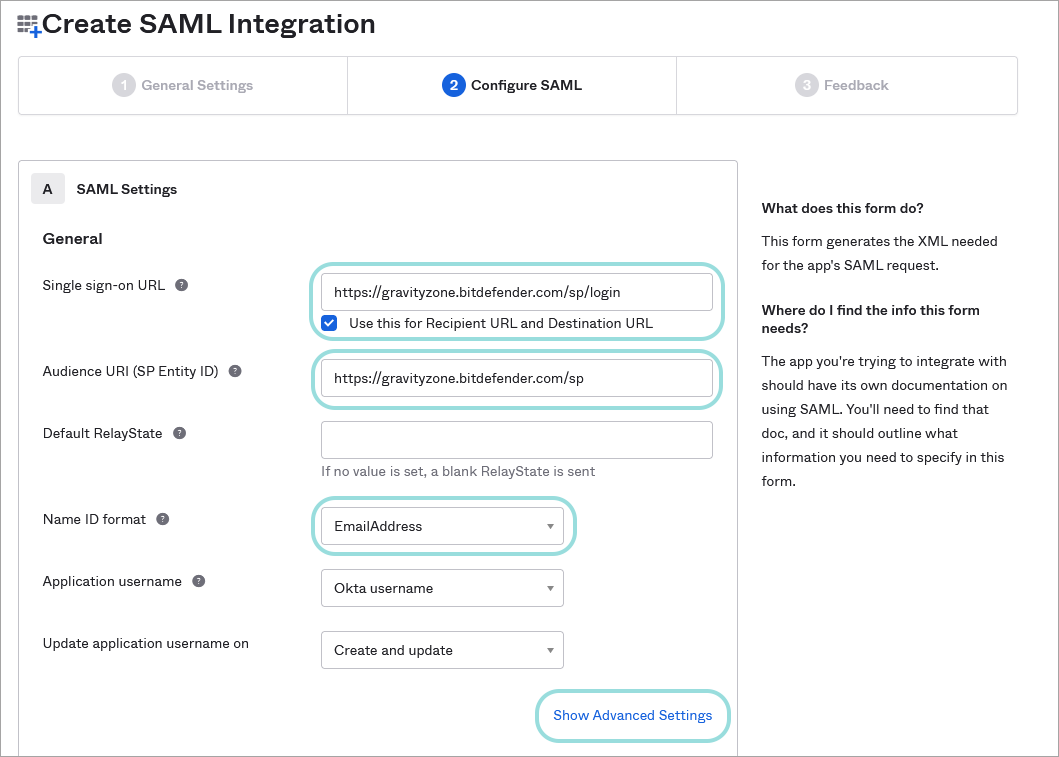

在 配置SAML 部分,按以下步骤操作:

-

在 单点登录URL 字段中,输入

https://gravityzone.bitdefender.com/sp/login并勾选 将此用于收件人URL和目标URL . -

在 受众URL(SP实体ID) 字段中,输入

https://gravityzone.bitdefender.com/sp -

对于 名称ID格式 ,选择 EmailAddress .

-

点击 显示高级设置 链接。

-

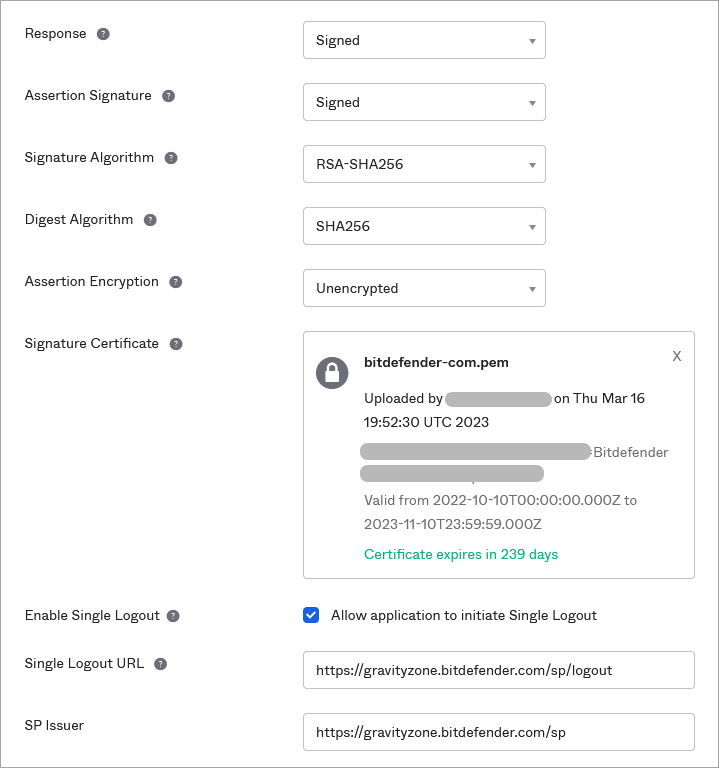

应用以下配置:

-

对于 响应 ,选择 已签名 .

-

对于 断言签名 ,选择 已签名 .

-

对于 签名算法 ,选择 RSA-SHA256 .

-

对于 摘要算法 ,选择 SHA256 .

-

对于 断言加密 ,选择 未加密 .

-

在 签名证书 部分,上传 GravityZone 步骤1中获取的证书。

-

对于 启用单点注销 ,勾选 允许应用程序发起单点注销 以显示新选项。

-

在 单点登出URL 中,输入

https://gravityzone.bitdefender.com/sp/logout -

在 SP颁发者 中,输入

https://gravityzone.bitdefender.com/sp -

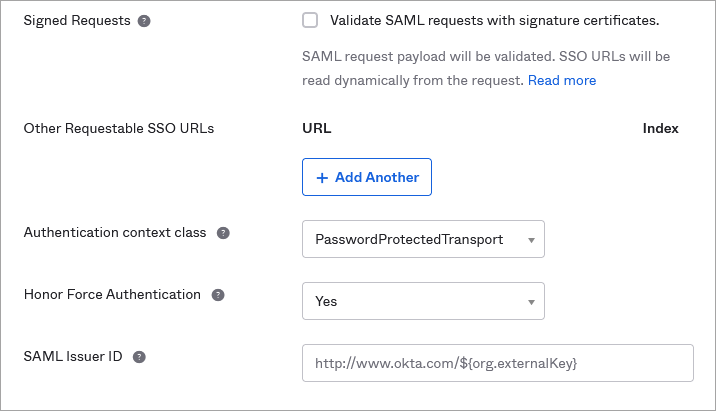

对于 认证上下文类 ,选择 密码保护传输 .

-

对于 强制执行认证 ,选择 是 .

-

对于 SAML颁发者ID ,保留默认值:

http://www.okta.com/${org.externalKey}.其余字段留空,包括 属性声明(可选) 和 组属性声明(可选) .

重要提示

请确保已输入上述所有数据并上传 GravityZone 证书后再继续操作。

-

-

点击 下一步 .

-

-

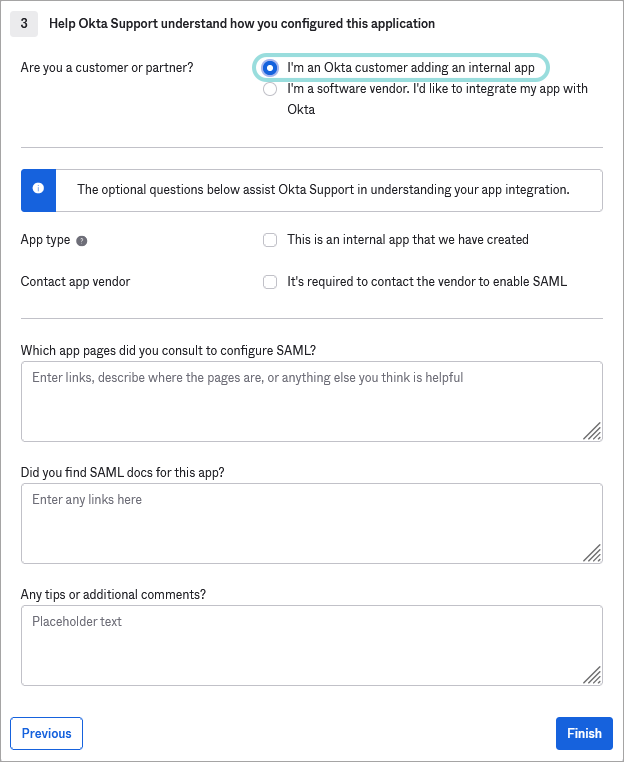

在 反馈 部分,选择 我是添加内部应用的Okta客户 并点击 完成 .

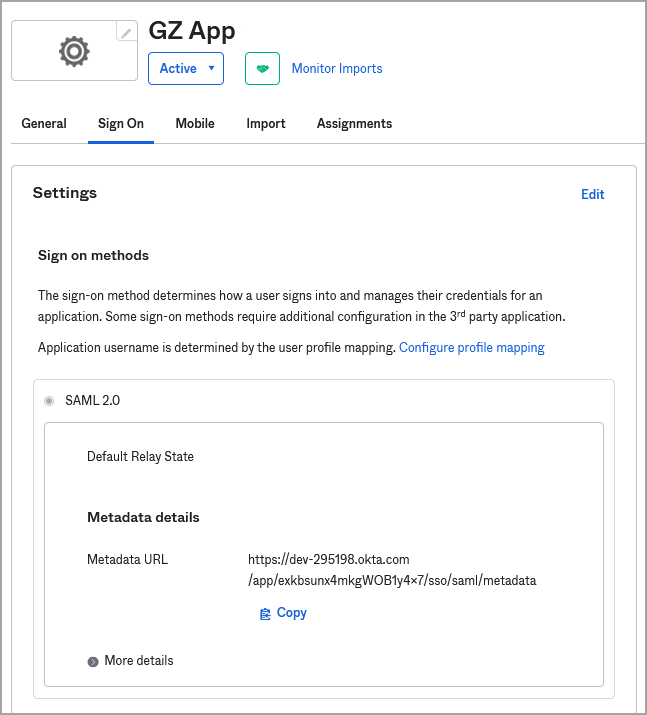

完成配置后,Okta会将您重定向到一个页面,其中包含您创建的应用程序的详细信息。

-

-

在 登录 选项卡中,点击 复制 按钮(位于 元数据详情 部分下方)。

这将复制包含元数据详情的XML文件的URL 您需要将其粘贴到 GravityZone 控制中心 以启用SSO 。请妥善保存以备将来使用。

注意

您可以将该URL粘贴到浏览器窗口以查看文件内容:

-

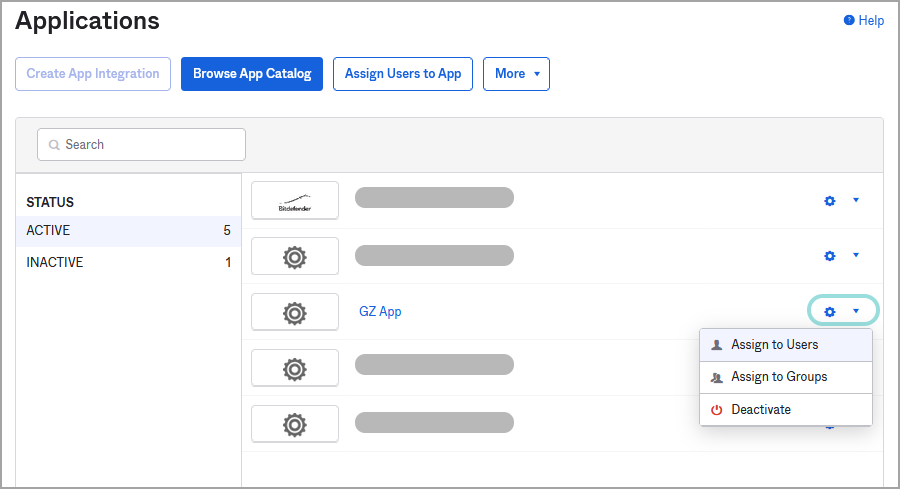

前往 应用程序 在 Okta 中查看应用程序状态的页面。应用程序必须处于激活状态。

-

点击配置按钮以分配用户、用户组或停用应用程序。

在 GravityZone

中启用单点登录(SSO) 在 Okta 配置单点登录后,前往 GravityZone 控制中心启用公司和用户的单点登录。只有启用了单点登录的公司下的用户,才能选择使用身份提供者登录。

为您的公司启用单点登录

启用公司单点登录的步骤如下:

-

在 控制中心 的右上角,点击

用户图标,然后选择

我的公司

.

用户图标,然后选择

我的公司

.

-

在 身份验证 选项卡中, 使用 SAML 的单点登录(Single Sign on) 下,在对应字段中输入身份提供者的元数据 URL。另一个保留给 GravityZone 元数据 URL 的字段不可编辑。

-

点击 保存 .

更改用户的身份验证方法

为某个公司启用单点登录后, 该公司下的 GravityZone 用户账户可进行身份验证方法的更改。

您可以按以下步骤逐一更改用户的认证方式:

-

登录 GravityZone 控制中心 .

-

从左侧菜单进入 账户 页面。

-

在表格中点击用户名。

-

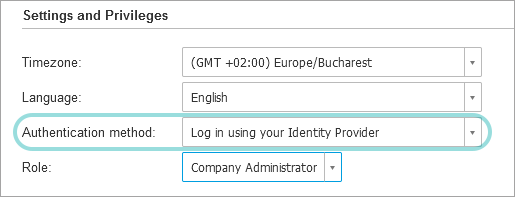

在 登录安全 下方,前往 认证方式 并选择 通过您的身份提供商登录 .

-

点击 保存 .

您可以为任意数量的 GravityZone 用户启用SSO,但无法对您自己的管理员账户启用。

注意

如果 GravityZone 用户账户的配置页面未显示 设置与权限 部分,则可能该公司尚未启用SSO。

测试 GravityZone 单点登录

在同时配置好身份提供商和 GravityZone 后,可按以下步骤测试单点登录功能:

-

从 GravityZone .

-

从Okta注销。

-

访问 https://gravityzone.bitdefender.com/ .

注意

GravityZone 单点登录不支持身份提供商发起的登录,仅支持服务提供商发起的登录。因此,您需要通过访问 GravityZone 控制台( 控制中心 )来测试单点登录,而非点击Okta中的应用程序图标。

-

输入为测试创建的有效的电子邮件地址(非您的 GravityZone 管理员账户邮箱)。

-

点击 下一步 .

您将被重定向至身份提供商的身份验证页面。

-

通过您的身份提供商进行身份验证。

您将被重定向回 GravityZone ,片刻之后,您应会自动登录到 控制中心 .

禁用 GravityZone 单点登录

若要为您管理的公司或下属公司禁用单点登录功能:

-

从该公司配置页面中删除身份提供商元数据URL。

-

点击 保存 并确认操作。

用户可通过 重置密码 选项(位于 控制中心 登录页面)并按照指引获取新密码。

若要重新启用 GravityZone 单点登录功能,请在该公司配置页面重新输入身份提供商信息并点击 保存 .

重新启用单点登录后,该公司用户仍将使用 控制中心 的 GravityZone 凭据登录。您需逐一手动配置每个账户,才能再次通过身份提供商登录。