一键修复

该功能目前仅支持AWS。

配置一键修复

要启用 修复角色ARN ,请按以下步骤操作:

-

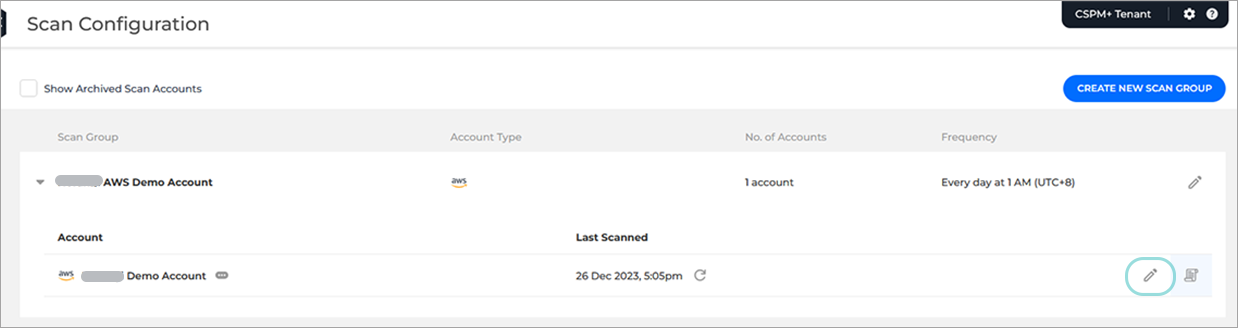

从 GravityZone云安全态势管理 ,选择 扫描配置 页面。

-

在 扫描组 列中,选择需要启用修复功能的账户。

-

点击 编辑 图标。

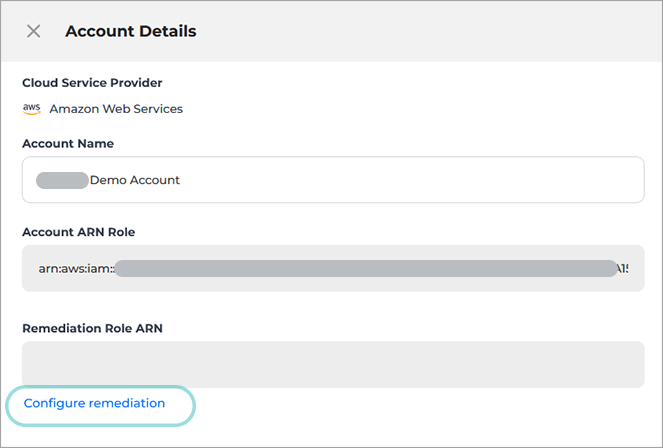

系统将显示 账户详情 面板。

-

在 账户详情 面板中,点击 配置修复功能 链接。

系统将显示 修复配置 页面。

有两种添加修复角色的方法:

CloudFormation方法(推荐)

按照以下步骤通过 修复角色ARN 使用 CloudFormation 方法启用:

-

在 选择连接方法 下,选择 CloudFormation 方法。

重要提示

在AWS安装过程中请勿关闭创建界面。

-

请打开新的浏览器标签页或窗口,使用管理员账户登录AWS账户。

-

返回 GravityZone云安全态势管理 修复配置 浏览器页面。

-

点击 启动CloudFormation堆栈 .

随后 创建堆栈 页面将在新浏览器窗口中显示,页面多个部分的信息已自动填充。

-

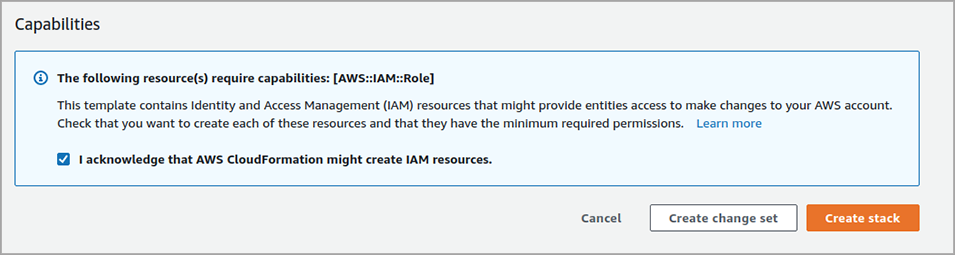

在 创建堆栈 页面中,向下滚动至 功能 部分。

-

勾选 我确认AWS CloudFormation可能会创建IAM资源 复选框。

-

点击 创建堆栈 .

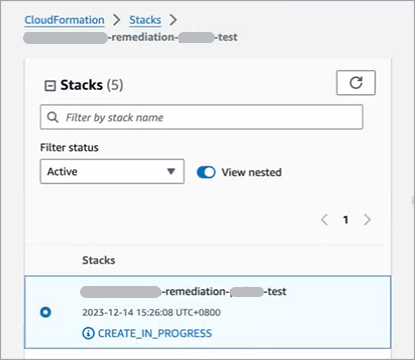

该 堆栈 现在将出现在您的AWS账户中:

-

等待CloudFormation堆栈状态显示为 创建完成 .

-

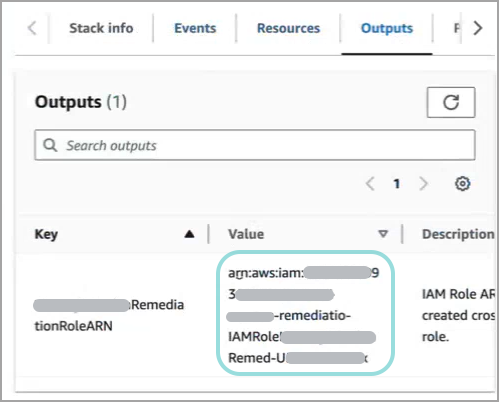

转到 输出 选项卡。

-

复制 值 列中的信息。

-

返回 修复配置 浏览器页面。

-

将值粘贴到 在此处粘贴角色ARN 字段中。

-

点击 添加 .

手动方法

您可以调整并限制 GravityZone云安全态势管理 对AWS云资产的修复程度。

创建客户托管策略

要从AWS管理控制台创建客户托管策略,请按照以下步骤操作:

-

在 选择连接方法 下,选择 手动 方法。

重要提示

在AWS安装过程中请勿关闭创建界面。

-

请在新浏览器标签页或窗口中以管理员账户登录AWS账户。

-

前往 IAM > 策略 部分并点击 创建策略 .

-

选择JSON标签页。

-

复制以下参数并粘贴至 策略编辑器 :

{ "Version": "2012-10-17", "Statement": [ { "Sid": "AllowWardenRemediation", "Effect": "Allow", "Action": [ "cloudtrail:AddTags", "cloudtrail:CreateTrail", "cloudtrail:DescribeTrails", "cloudtrail:GetEventSelectors", "cloudtrail:GetTrail", "cloudtrail:GetTrailStatus", "cloudtrail:PutEventSelectors", "cloudtrail:StartLogging", "cloudwatch:DescribeAlarms", "cloudwatch:DescribeAlarmsForMetric", "cloudwatch:EnableAlarmActions", "cloudwatch:PutMetricAlarm", "ec2:CopyImage", "ec2:CreateFlowLogs", "ec2:DescribeFlowLogs", "ec2:DescribeImages", "ec2:DescribeSnapshotAttribute", "ec2:DescribeSnapshots", "ec2:ModifyImageAttribute", "ec2:ModifySnapshotAttribute", "elasticloadbalancing:DescribeLoadBalancerAttributes", "elasticloadbalancing:DescribeLoadBalancers", "elasticloadbalancing:ModifyLoadBalancerAttributes", "iam:CreateRole", "iam:DeactivateMFADevice", "iam:DeleteAccessKey", "iam:DeleteLoginProfile", "iam:DeleteServiceSpecificCredential", "iam:DeleteSigningCertificate", "iam:DeleteSSHPublicKey", "iam:DeleteUser", "iam:DeleteUserPolicy", "iam:DeleteVirtualMFADevice", "iam:DetachUserPolicy", "iam:GetAccessKeyLastUsed", "iam:GetAccountPasswordPolicy", "iam:GetLoginProfile", "iam:GetRole", "iam:GetUser", "iam:ListAccessKeys", "iam:ListAttachedUserPolicies", "iam:ListGroupsForUser", "iam:ListMFADevices", "iam:ListServiceSpecificCredentials", "iam:ListSigningCertificates", "iam:ListSSHPublicKeys", "iam:ListUserPolicies", "iam:PutRolePolicy", "iam:RemoveUserFromGroup", "iam:UpdateAccountPasswordPolicy", "kinesis:DescribeStream", "kinesis:StartStreamEncryption", "kms:DescribeKey", "kms:EnableKeyRotation", "kms:GetKeyRotationStatus", "logs:CreateLogGroup", "logs:DescribeLogGroups", "logs:DescribeMetricFilters", "logs:PutMetricFilter", "rds:DescribeDBInstances", "rds:DescribeDBSnapshotAttributes", "rds:DescribeDBSnapshots", "rds:ModifyDBInstance", "rds:ModifyDBSnapshotAttribute", "s3:CreateBucket", "s3:GetBucketAcl", "s3:GetBucketLocation", "s3:GetBucketPolicy", "s3:GetEncryptionConfiguration", "s3:ListBucket", "s3:PutBucketAcl", "s3:PutBucketLogging", "s3:PutBucketPolicy", "s3:PutBucketTagging", "s3:PutEncryptionConfiguration", "sns:CreateTopic", "sns:GetTopicAttributes", "sns:ListSubscriptions", "sns:ListSubscriptionsByTopic", "sns:SetTopicAttributes", "sns:Subscribe", "sns:TagResource", "sqs:GetQueueAttributes", "sqs:GetQueueUrl", "sqs:SetQueueAttributes" ], "Resource": "*" } ] }注意

有关操作的更多信息,请查阅官方 文档 .

-

点击 下一步 .

系统将显示 审核并创建 窗口。

-

在 策略详情 部分填写信息:

-

在 策略名称 输入描述性名称,例如

gravityzone-cloud-remediation-policy. -

为策略输入清晰的描述。

-

-

点击 创建策略 .

新策略创建完成后,您可以在 IAM > 策略 .

使用新创建的客户管理策略创建角色

按照以下步骤操作:

-

转到 IAM > 角色 部分,点击 创建角色 .

此时将显示 选择可信实体 窗口。

-

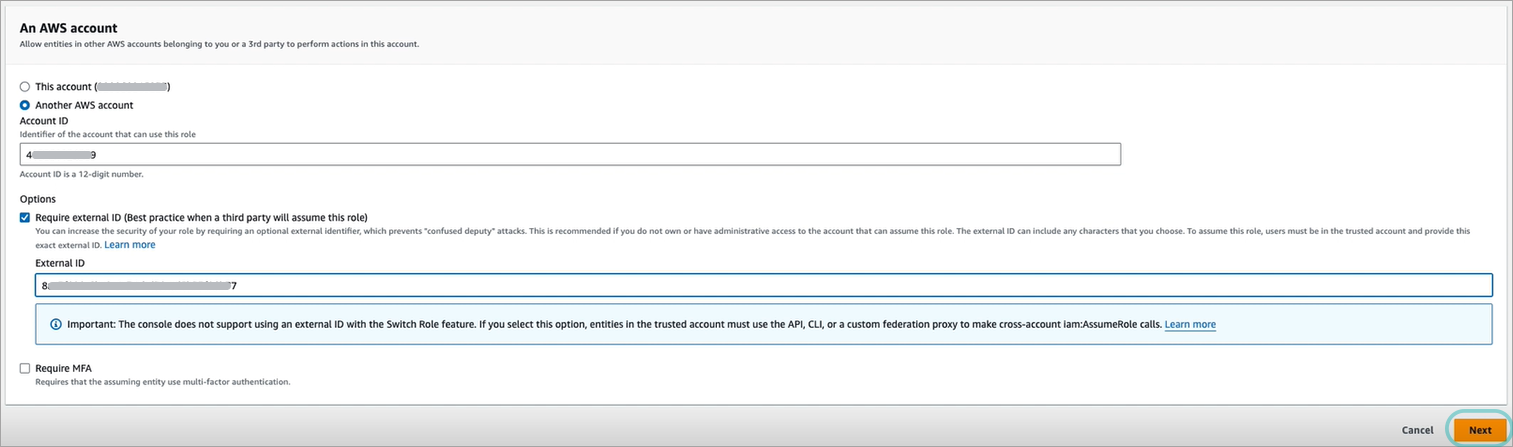

在 可信实体类型 下,选择 AWS账户 .

-

在 AWS账户 部分,选择 其他AWS账户 .

-

返回 修复配置 浏览器页面并复制账户ID。

-

在 账户ID 栏中,粘贴第4步复制的信息。

-

在 选项 部分,勾选 需要外部ID 复选框。

-

返回 修复配置 浏览器页面并复制外部ID。

-

在 外部ID 框中,粘贴第7步复制的信息。

注意

确保 需要MFA 复选框未勾选。

-

点击 下一步 .

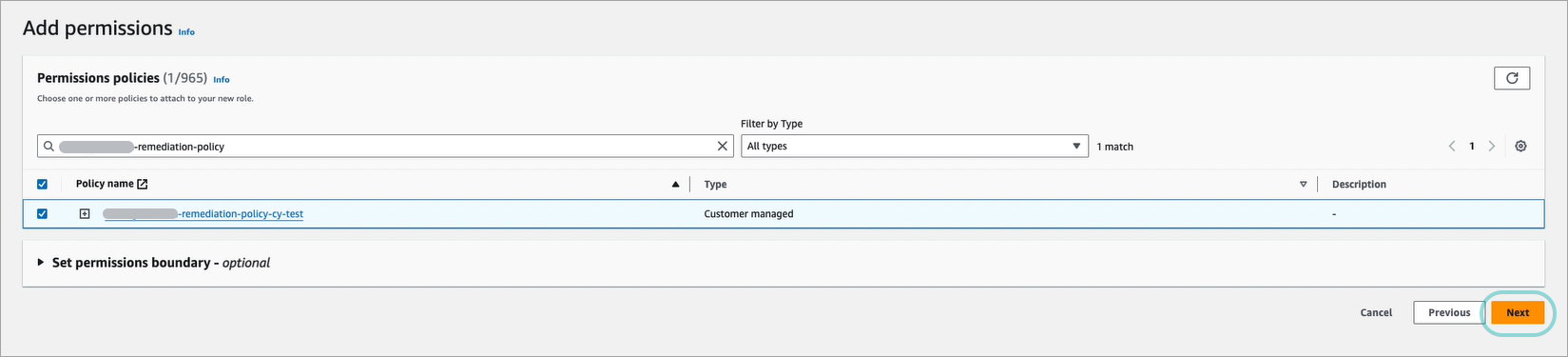

此时将显示 添加权限 窗口将显示。

-

在 权限策略 下,按名称搜索新创建的策略并选中它。

-

点击 下一步 .

随后 创建角色 窗口将显示。

-

填写 角色详情 部分的信息:

-

在 角色名称 下,输入描述性名称,例如

gravityzone-cloud-remediation. -

为角色输入清晰的描述。

-

-

滚动到页面底部并点击 创建角色 .

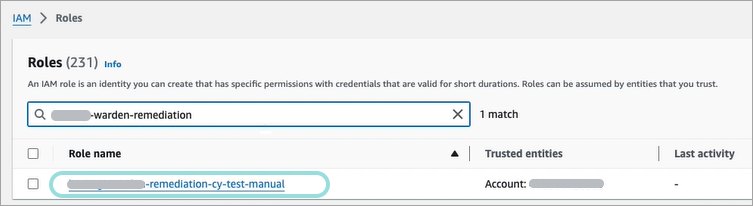

随后 角色 页面将显示。

-

按名称搜索新创建的角色并点击它。

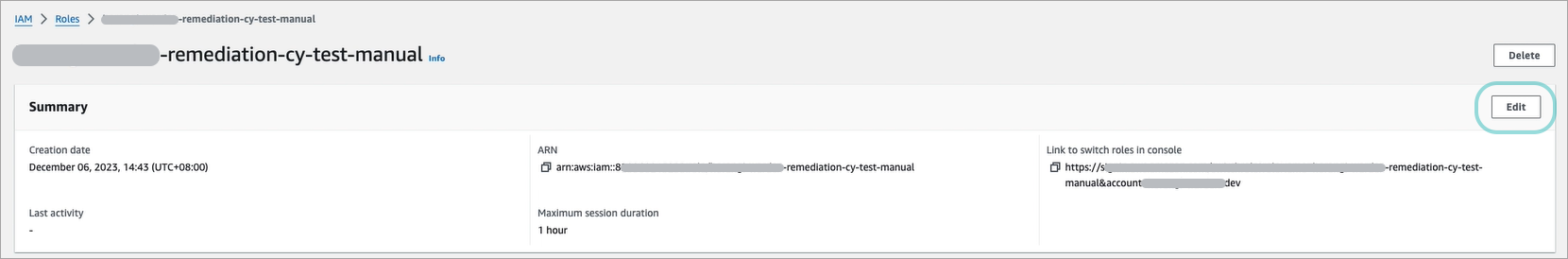

此时 角色 页面将显示。

-

点击 编辑 按钮(位于 摘要 部分)。

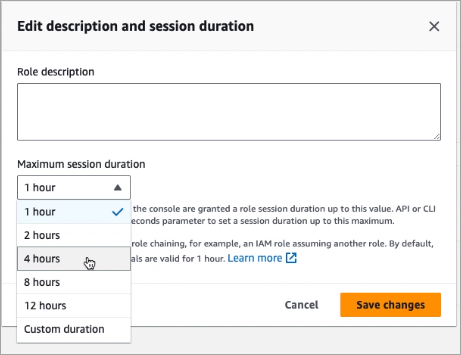

此时会显示 编辑描述和会话时长 窗口。

-

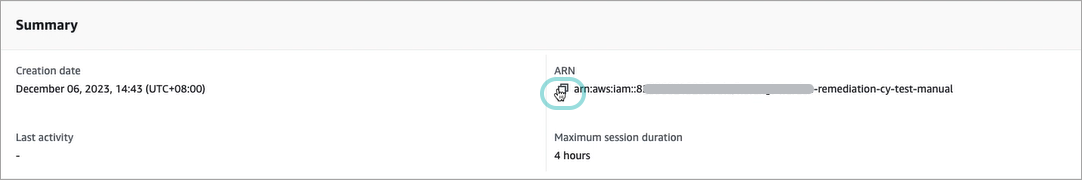

将 最长会话时长 设置为4小时并点击 保存更改 .

-

点击 复制 按钮(位于 ARN 下方,属于 摘要 部分)。

-

返回 修复配置 浏览器页面。

-

在 在此处粘贴角色ARN 字段中,粘贴第17步复制的ARN。

-

点击 添加 .

此时 修复角色ARN 现在可以显示在 账户详情 面板中。

使用一键修复流程

请按照以下步骤执行修复流程:

-

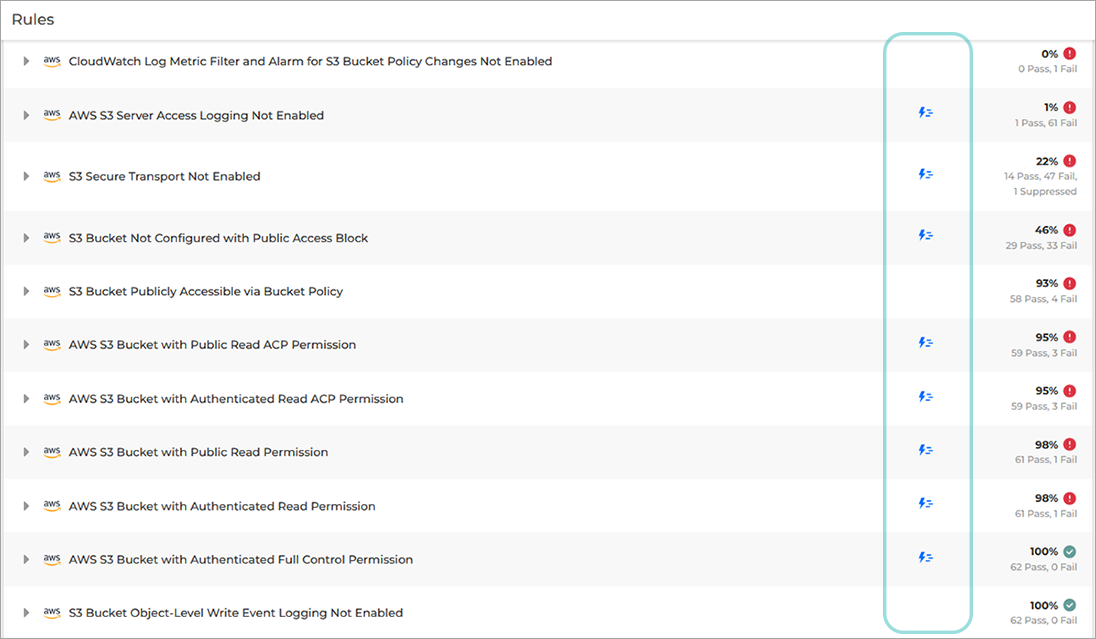

前往 态势管理 > 规则 页面。

-

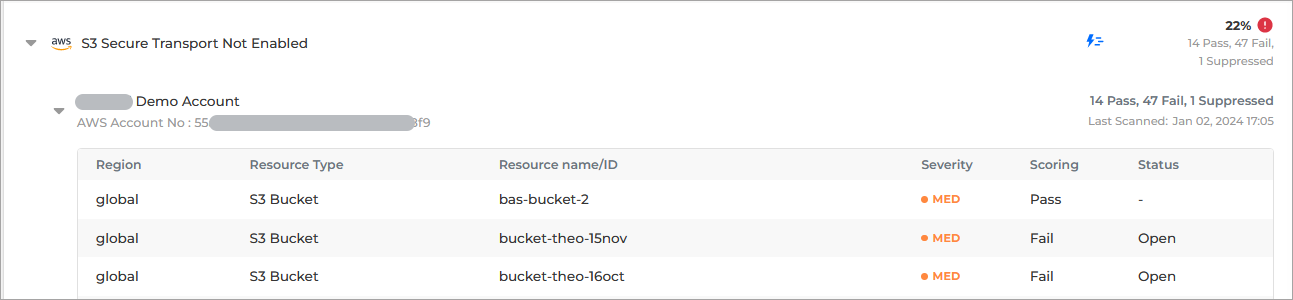

在 规则 页面中,您可以从列表中选择一条规则,或使用搜索字段查找特定规则。

您可以通过规则标题所在行显示的图标,轻松识别已配置一键修复的规则。

注意

若图标缺失,则表示该修复流程不可用。特定规则可能显示修复图标,但该功能不适用于该规则下列出的所有账户。

-

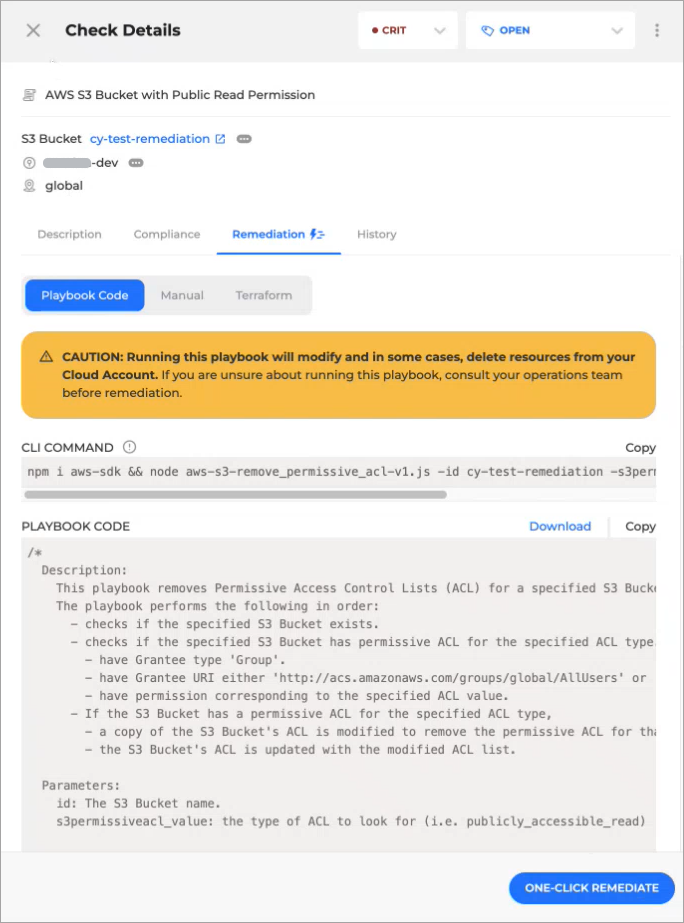

点击需要修复的规则并展开详情。

-

点击任意行以进入 检查详情 面板。

-

点击 修复 选项卡。

默认已选择 Playbook代码 修复选项。

注意

一键修复功能并非专属于 Playbook代码 一般而言,一键修复功能并非适用于所有 规则 .

-

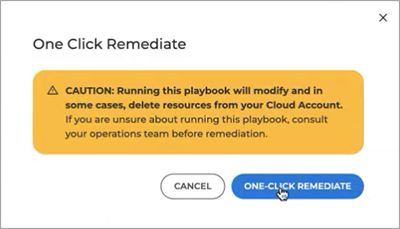

点击 一键修复 按钮。

随后将显示以下弹窗。

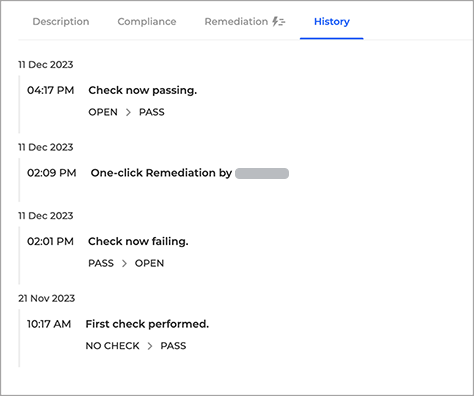

片刻后,系统会显示消息告知修复是否成功。您可通过访问AWS控制台,或直接点击 检查详情 面板中资源名称旁的链接查看详细信息。若要在 GravityZone云安全态势管理平台 中查看状态变更,需执行新的扫描。

相关记录可在 历史记录 选项卡下的 检查详情 及 设置 中的 活动日志 .

一键修复规则列表

-

未启用Kinesis服务端加密

-

具有公开写入ACP权限的AWS S3存储桶

-

IAM密码策略 - 未配置必须包含数字

-

IAM密码策略 - 未配置90天或更短的过期期限

-

AWS RDS快照未设为私有

-

IAM密码策略 - 未配置必须包含小写字母

-

IAM密码策略 - 未配置至少14个字符的最小密码长度

-

具有公开读取ACP权限的AWS S3存储桶

-

IAM密码策略 - 未配置必须包含符号

-

IAM密码策略 - 未配置禁止重复使用最近24次密码

-

AWS EBS卷快照未设为私有

-

AWS EC2 AMI未设为私有

-

未启用SQS服务端加密

-

IAM密码策略 - 未配置必须包含大写字母

-

AWS S3存储桶配置了已验证用户写入ACL权限

-

初始设置期间创建的IAM用户访问密钥

-

AWS S3存储桶配置了已验证用户读取ACL权限

-

客户托管CMK未启用自动密钥轮换

-

AWS S3存储桶配置了已验证用户写入权限

-

AWS S3存储桶配置了公开完全控制权限

-

未启用S3存储桶默认服务端加密

-

AWS S3存储桶配置了已验证用户读取权限

-

未启用S3安全传输

-

AWS S3存储桶配置了已验证用户完全控制权限

-

AWS S3存储桶配置了公开写入权限

-

AWS S3存储桶配置了公开读取权限

-

未启用SNS主题服务端加密