防范勒索软件

本节将指导您如何保护计算机免受勒索软件侵害。

勒索软件是一种旨在阻止访问计算机直至向攻击者支付赎金的恶意软件。著名的勒索软件包括CryptoLocker、CryptoWall、WannaCry和Petya。

通常,加密型勒索软件会使用与受感染计算机关联的随机生成密钥对来加密本地文件。公钥被复制到受感染计算机上,而私钥仅能在限定时间内通过支付赎金获取。若未按时支付,攻击者威胁将删除私钥,导致被锁文件永久无法解密。

最常见的感染途径是通过正规网站上的恶意广告进行路过式攻击,但也存在通过被感染下载程序传播的情况。

遵循以下最佳实践可有效限制甚至预防勒索软件感染:

-

使用持续更新且能执行主动扫描的防病毒解决方案

-

安排文件备份(本地或云端),以便数据损坏时可恢复

-

遵循安全上网规范:不访问可疑网站、不点击不明来源邮件中的链接或附件、不在公开聊天室或论坛提供个人身份信息

-

启用广告拦截功能和反垃圾邮件过滤器

-

虚拟化或彻底禁用Flash(因其常被用作感染媒介)

-

培训员工识别社会工程攻击和鱼叉式钓鱼邮件

-

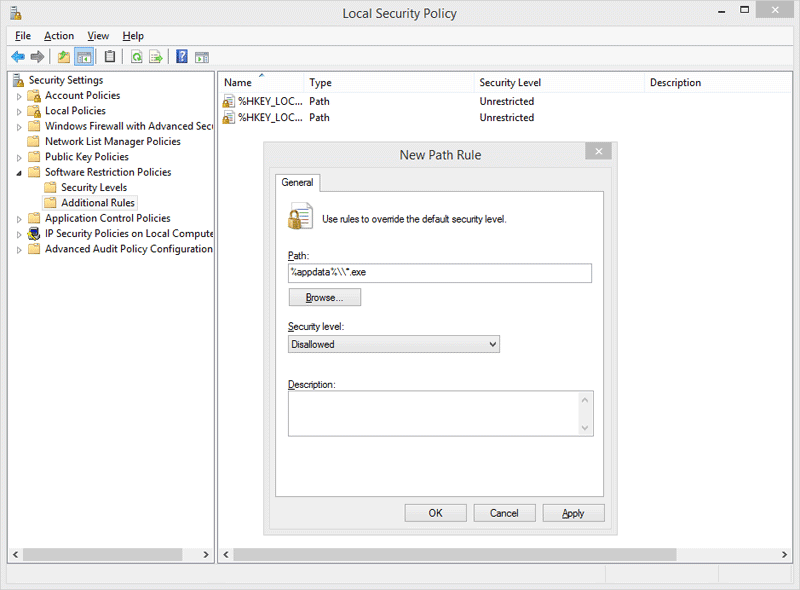

启用软件限制策略。系统管理员需通过注册表强制实施组策略对象,以阻止特定位置的可执行文件。此功能仅适用于Windows专业版或服务器版。 软件限制策略 选项位于 本地安全策略 编辑器中。点击 新建软件限制策略 按钮(位于 其他规则 下方)后,应配合 不允许 安全级别使用以下路径规则:

- "%username%\\Appdata\\Roaming\\*.exe" - "%appdata%\Microsoft\Windows\Start Menu\Programs\Startup\\.*exe" - C:\\\*.exe - "%temp%\\*.exe" - "%userprofile%\\Start Menu\\Programs\\Startup\\*.exe" - "%userprofile%\\*.exe" - "%username%\\Appdata\\*.exe" - "%username%\\Appdata\\Local\\*.exe" - "%username%\\Application Data\\*.exe" - "%username%\\Application Data\\Microsoft\\*.exe" - "%username%\\Local Settings\\Application Data\\*.exe"

-

通过对WAN IP地址进行端口扫描,识别外部暴露的网络系统,并确定哪些系统在这些暴露端口上执行端口转发

-

加固以下网络协议:

-

SSH:禁止root访问,应通过证书而非用户名认证,且仅限1-2名管理员可访问SSH -

FTP:避免使用存在漏洞的FTP服务器,禁止以Anonymous用户名且不输入密码的方式登录 -

RDP与SMB:禁用默认用户账户,例如管理员或系统管理员。仅允许有限数量的用户建立连接。 -

VNC:请勿使用VNC进行远程桌面连接。 -

HTTP:-

请勿使用弱密码或默认凭据。

-

定期扫描已安装的Web服务(Django、Python、Java、PHP、WordPress)是否存在漏洞。

-

确保用户无权更改网站的任何设置。

-

-

-

检查物联网设备或其他网络设备(如监控摄像头、NAS服务器、路由器)是否存在弱密码、易受攻击或过时的软件、脆弱的网络协议等漏洞。

-

在全公司范围内强制执行双因素认证(2FA),包括操作系统。

-

持续监控网络日志中的外部连接请求,并在防火墙中拦截这些IP地址。

-

用户应仅能访问其所需的资源。在授予资源写入权限时需特别谨慎。

-

根据业务需求限制对网络共享文件夹的访问。

-

禁用管理共享。

-

网络管理员应实时监控系统是否存在可疑行为(如CPU使用率过高)。

-

阻止访问

wevtutil.exe和vssadmin,以防止用户删除系统日志或系统备份。

实施针对勒索软件的主动防御措施

采取主动防御措施如 拦截 , 拒绝 或 清除 在 GravityZone > 策略 中,以防范现代威胁。

以下是应启用的模块列表。请确保手动启用这些模块并保存设置,因为策略中某些模块或功能默认未启用。

注意

请注意,部分模块可能不属于您当前的配置。

-

前往 反恶意软件 > 执行时扫描 并按以下步骤操作:

-

启用 基于云的威胁检测 , 高级威胁防护 , 无文件攻击防护 和 勒索软件缓解 模块,

-

在 防篡改 中将默认操作设置为 拒绝访问 .

-

在 Hyper Detect 中确保 操作 设置为除 仅报告 .

-

-

前往 沙盒分析器 并启用 从托管终端自动提交样本 .

-

在 修复操作 部分中,确保 默认操作 下拉菜单中勾选了 修复 或 移至隔离区 操作。

-

-

启用 防火墙 模块。

-

前往 网络保护 并按照以下步骤操作:

-

在 常规 部分启用 拦截加密流量 , 扫描HTTPS 以及 扫描RDP 选项。

-

在 网页防护 部分,进入 反钓鱼 模块并将 可疑网页的默认操作 设置为 阻止 .

-

启用 网页流量扫描 功能。

-

在 网络攻击 部分,进入ATT&CK技术设置并将所有操作设为 阻止 .

-

-

启用 事件传感器 模块。

遭遇勒索软件时 联系Bitdefender企业支持 若您需要帮助恢复文件

在遭受勒索软件攻击后如需协助恢复文件,可联系 Bitdefender企业支持 .

Bitdefender 将进行分析,识别勒索软件类型,并尝试为您提供解密工具。

请注意,针对特定勒索软件亚型开发解密工具通常是一个漫长且成功率较低的过程。但如果我们成功开发出来,会立即在 Bitdefender 实验室 页面上发布。

为尽快开展全面调查,请提供以下信息:

在我们的反恶意软件团队努力恢复加密文件时,您应从备份中还原基础设施内的系统。

遭受攻击后请立即采取以下应急措施:

-

更改用户密码。

-

将非必要管理员账户降权为普通账户。

-

禁用管理共享。

-

仅对需要远程访问的终端开放RDP权限。

若我们成功恢复加密文件,您需执行以下操作:

-

完整还原基础设施,同时保留原始位置的加密文件和勒索信以便解密工具运行。

或

-

通过将加密文件和勒索信转移至备份来恢复操作系统,以便我们在备份环境运行解密工具。

若无法恢复加密文件,您应从备份还原整个系统基础设施。

-

若网络中虚拟机受感染且攻击持续,需立即隔离该虚拟机、暂停其运行、强制关机或注销用户。

-

密切留意勒索软件攻击的特征行为,其进程会占用大量CPU资源。

-

重点关注网络用户行为,攻击者冒充的用户会出现异常活动。

-

配合勒索软件防护应用使用定制程序,该程序将:

-

当进程占用过高CPU资源(>70%)时关闭系统。

-

向IT管理员发送CPU过载警报,包含占用资源的应用名称及所属虚拟机信息。

-

当防护产品失效时关闭系统(产品未运行/安全内容更新超2小时/主进程

epsecurityservice.exe未运行)。 -

禁止除常用应用外所有程序的执行。

-