集成设置

您必须拥有有效的 AWS安全防护 订阅才能保护EC2实例。更多信息请参阅 订阅服务 .

要使用 AWS安全防护 保护您的EC2实例,必须执行以下步骤:

在实例上安装安全代理

为保护您的 亚马逊EC2 实例,必须在每台实例上安装 Bitdefender终端安全工具 代理。

安全代理会将扫描请求发送至您所在AWS区域最近的安服务器,由该服务器执行实际扫描。扫描服务器还会与 GravityZone 控制中心 通信,接收来自网页控制台的安全设置并回传操作结果。这些 安全服务器 由 Bitdefender 托管在多个AWS区域,因此您无需在自身环境中部署。

Bitdefender 支持以下AWS区域:

-

必选区域:

-

us-east-1: 美国东部(弗吉尼亚北部)

-

us-east-2: 美国东部(俄亥俄)

-

us-west-2: 美国西部(俄勒冈)

-

us-west-1: 美国西部(加利福尼亚北部)

-

ca-central-1: 加拿大(中部)

-

eu-west-1: 欧盟(爱尔兰)

-

eu-central-1: 欧盟(法兰克福)

-

eu-west-2: 欧盟(伦敦)

-

eu-west-3: 欧盟(巴黎)

-

eu-north-1: 欧盟(斯德哥尔摩)

-

ap-southeast-1: 亚太地区(新加坡)

-

ap-southeast-2: 亚太地区(悉尼)

-

ap-northeast-1: 亚太地区(东京)

-

ap-northeast-2: 亚太地区(首尔)

-

ap-south-1: 亚太地区(孟买)

-

sa-east-1: 南美洲(圣保罗)

-

-

选择加入区域:

-

eu-central-2: 欧洲(苏黎世)

-

eu-south-1: 欧洲(米兰)

-

eu-south-2: 欧洲(西班牙)

-

ap-south-2: 亚太地区(海得拉巴)

-

ap-southeast-3: 亚太地区(雅加达)

-

ap-east-1: 亚太地区(香港)

-

me-south-1: 中东(巴林)

-

me-central-1: 中东(阿联酋)

-

af-south-1: 非洲(开普敦)

-

更多信息,请参阅 官方亚马逊区域与可用区页面 .

配置安全代理安装包时,扫描模式配置需考虑 亚马逊EC2 实例:

-

EC2实例的自动(默认)扫描模式设置为 中央扫描 并连接 安全服务器 (托管于对应AWS区域),并回退至 混合扫描 (使用云端扫描引擎及部分本地特征库)。

注意

若 BEST 在配置 Amazon EC2 集成前已安装, 中央扫描 将在重新应用策略后被设为主要扫描模式。

-

您也可通过选择自定义模式并勾选所需扫描模式进行配置。

建议对EC2实例使用默认扫描模式,因其专为低资源占用设计。

对于高性能实例,可配置EC2实例使用 私有云扫描 (需在对应AWS区域部署 安全服务器 ),并启用 本地扫描 作为备用方案(完整引擎使用本地存储的签名库)。

关于安装 Bitdefender终端安全工具 的具体步骤,请参阅AWS Marketplace中的 《 Bitdefender 安全方案AWS部署指南 》 .

集成 Amazon EC2 与 GravityZone 控制中心

创建 Amazon EC2 集成

当前 Amazon EC2 在 GravityZone 中的集成基于跨账户访问登录机制。该流程无需共享长期有效的AWS凭证(如访问密钥ID和秘密访问密钥)。

您需要提供 ARN (Amazon资源名称 - AWS资源的唯一标识符),该ARN需关联到您AWS用户账户中为 Amazon EC2 集成所附加的角色。

注意

建议使用专为此目的创建的IAM用户账户来设置Amazon集成。该IAM用户需要具备

IAMFullAccess

权限,才能创建

GravityZone

中AWS集成所需的角色。更多信息请参阅

IAM安全最佳实践

页面。

配置AWS集成前,您必须:

-

确保已准备好正确的AWS用户账户凭证。

-

打开AWS控制台并 GravityZone 控制中心 在两个浏览器标签页中同时打开。您必须同时在两者上操作才能成功创建AWS集成。

重要提示

开始流程前,请确保您已将 GravityZone 的默认会话超时时间从 控制中心 > 我的账户 中的15分钟修改为至少1小时。若会话过期,您必须重新开始集成步骤。

要在 GravityZone 中创建AWS集成,请按以下步骤操作:

-

使用公司管理员凭证登录 GravityZone 控制中心 。

-

点击控制台右上角的用户菜单并选择 集成 .

-

点击

添加

按钮。

添加

按钮。

-

选择 添加 Amazon EC2 集成 .

-

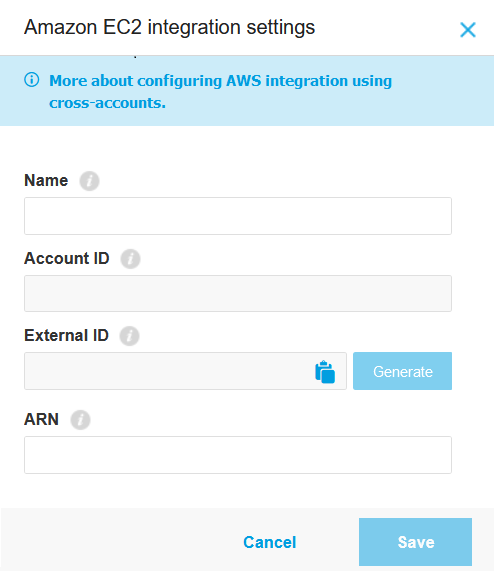

此时将显示 Amazon EC2 集成设置 窗口显示以下字段:

-

名称 :集成的名称。

-

账户ID : Bitdefender AWS账户的唯一标识符。账户ID字段已预填且不可编辑。

-

外部ID :与您的 GravityZone 公司关联的唯一标识符,由您的AWS用户账户要求生成 GravityZone 跨账户访问的特定角色。点击对应 生成 按钮获取代码并复制到剪贴板。在AWS控制台中需要此代码以获取ARN代码来完成集成(参见步骤6-g)。

注意

每个集成必须生成一个 外部ID 。

-

ARN :与AWS中创建的 GravityZone 特定角色关联的ARN字符串(亚马逊资源名称)。

-

-

通过以下步骤从AWS控制台获取ARN代码:

-

切换至 AWS控制台 并使用您的AWS用户账户登录。

-

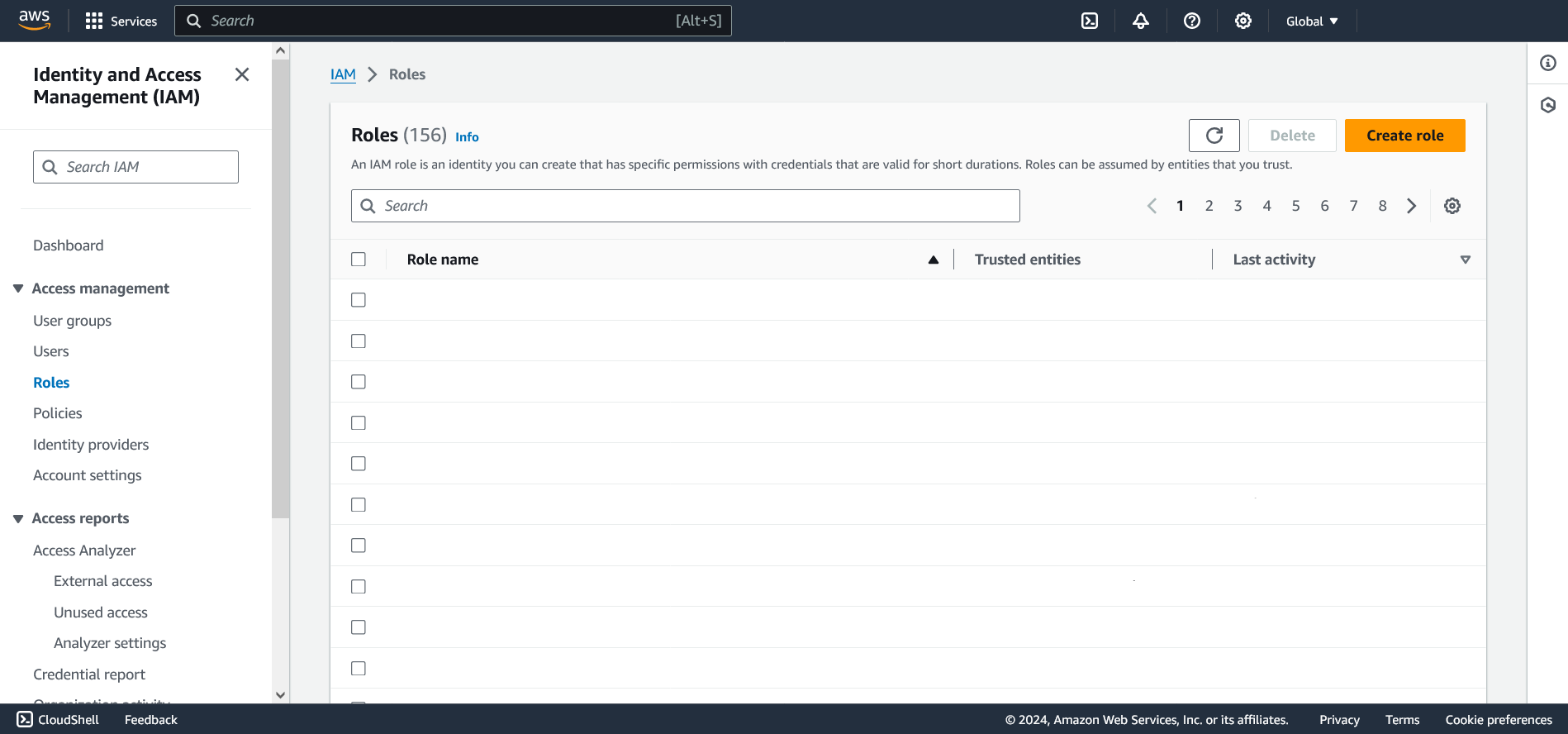

在AWS服务下搜索 IAM 并选择该服务。

-

在 访问管理 下,点击 角色 .

-

点击 创建角色 .

-

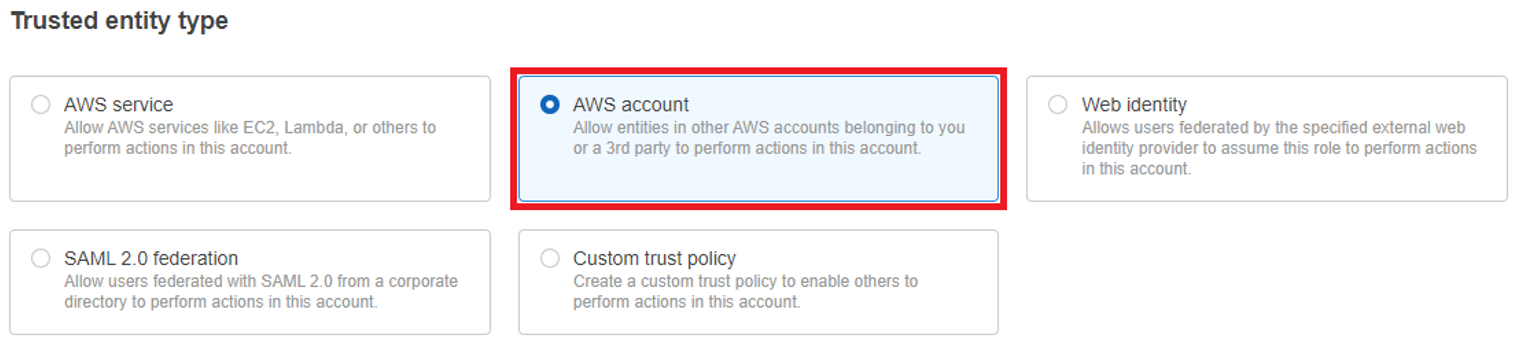

在 可信实体类型 下,点击 AWS账户 .

-

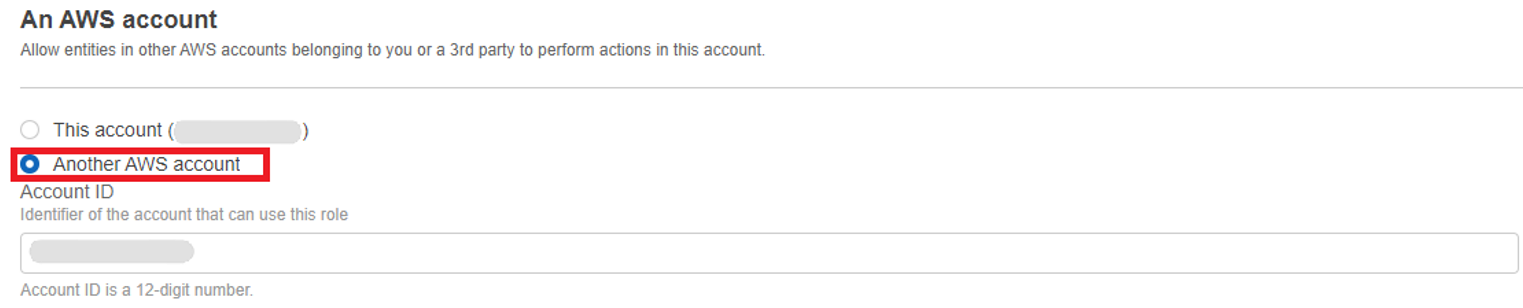

在 AWS账户 部分,选择 另一个AWS账户 .

-

在 账户ID 字段中,输入由 GravityZone 集成窗口提供的账户ID(参见步骤5)。

-

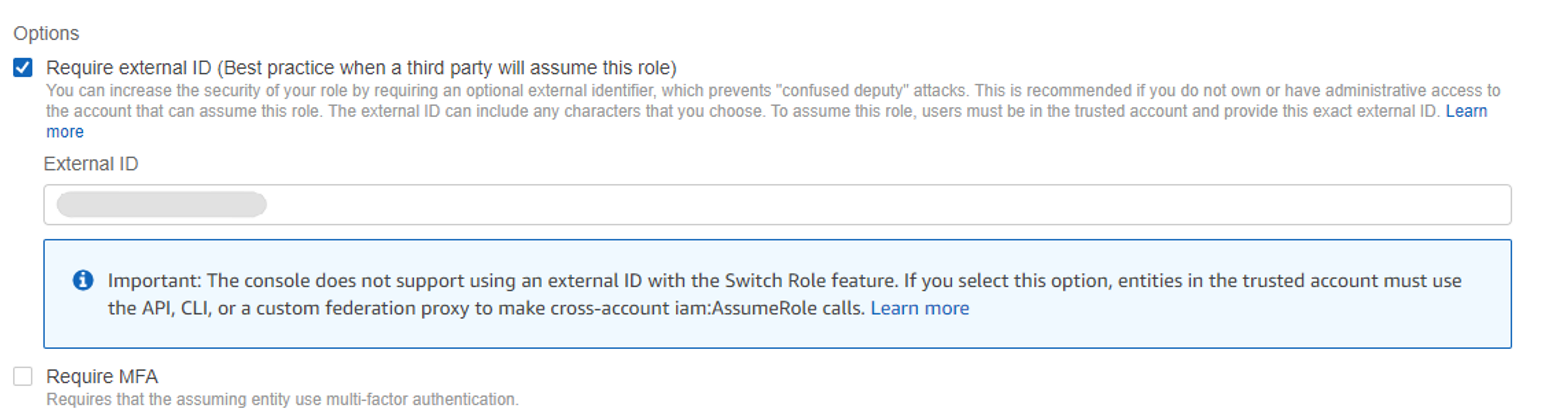

在 选项 下,勾选 需要外部ID(当第三方将承担此角色时的最佳实践) 复选框。此时将显示一个新的文本框,您需要输入由 GravityZone 控制中心 (参见步骤4),在 Amazon EC2 集成设置 窗口中。

-

点击 下一步 .

-

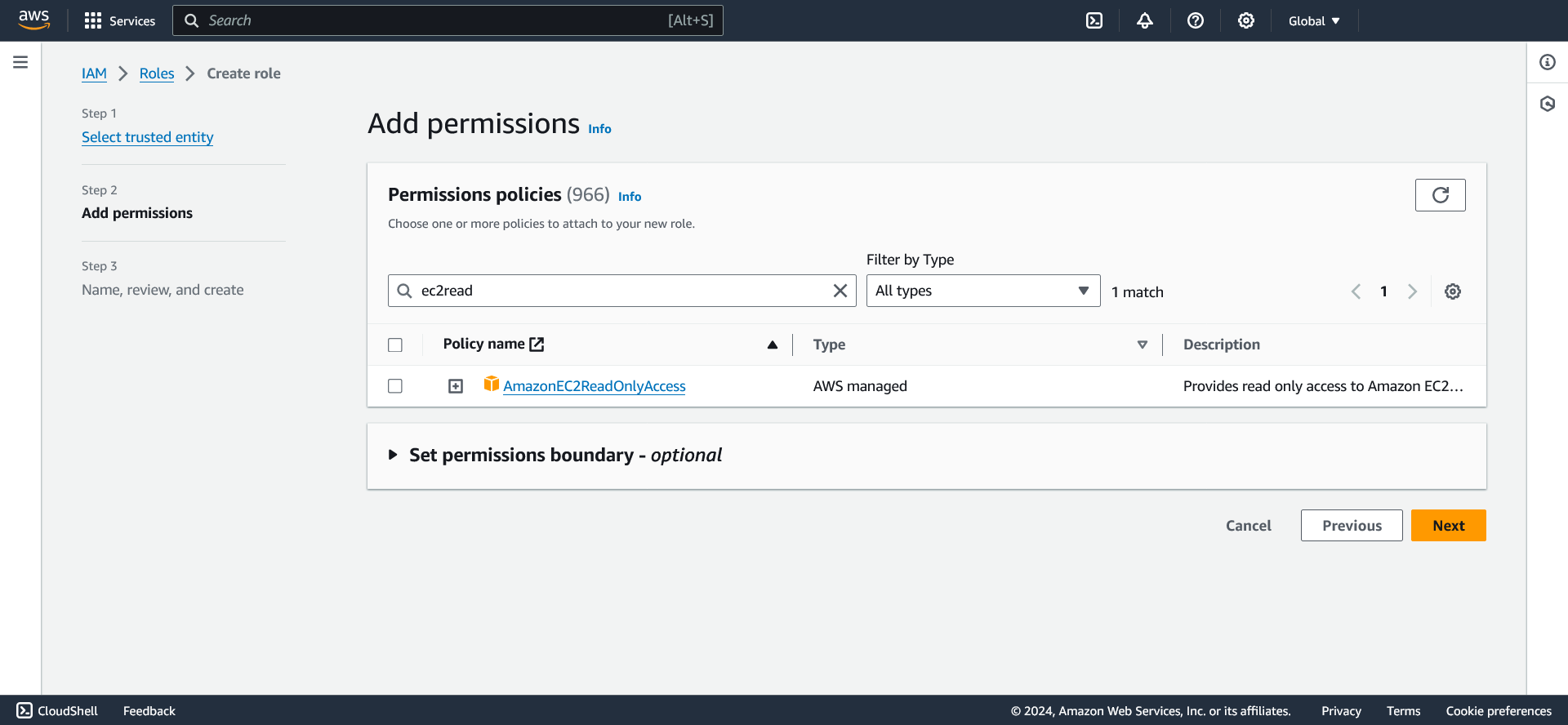

在 添加权限 页面,您需勾选

AmazonEC2ReadOnlyAccess权限。您也可通过 搜索 字段查找该权限。

-

点击 下一步 .

-

输入该角色的自定义名称。

-

点击 创建角色 .

-

随后页面将显示现有角色列表。找到您刚创建的新角色并点击它。

-

在角色页面中,您可以找到该角色的ARN(该信息需填写至 GravityZone 控制中心 的 Amazon EC2集成设置窗口)。复制ARN代码。

-

-

切换至 GravityZone 控制中心 并将ARN代码粘贴到集成窗口的 ARN 字段中。

重要提示

在控制台创建AWS角色后,此更改大约需要一分钟时间才能传播到所有AWS区域。只有在新角色完全传播至整个AWS后,集成才能成功。因此,请等待一分钟后再进行下一步操作。

-

点击 保存 .

-

阅读AWS许可协议。要继续,请点击 我同意 .

-

如果集成成功, Amazon EC2 实例将被导入 GravityZone 并显示在 网络 > Amazon EC2 中。您可以看到我们的 Amazon EC2 实例按亚马逊区域和对应的可用区分组显示。

-

如果集成失败,您将收到包含可能原因的错误消息,例如无效的外部ID,或集成在AWS新角色传播到所有AWS区域之前创建。

从此处开始,您可以在 网络 页面下的 Amazon EC2 .

-

编辑 Amazon EC2 集成

您可以通过在 Amazon EC2 集成随时点击 集成 页面中的 GravityZone 控制中心 .

例如,AWS可能需要新的 外部ID 。在这种情况下,点击 生成 按钮对应的 外部ID 字段。请注意,此操作将使当前集成使用的 外部ID 失效并创建一个新的。

在这种情况下,您的集成将失效。要恢复集成,您必须在AWS IAM账户下更新相应的角色。有关生成新外部ID的更多详细信息,请参阅 设置 GravityZone 与 Amazon EC2 使用跨账户角色的集成 .