Splunk集成指南

您可通过Splunk应用商店的免费仪表板应用,使移动威胁数据在保护企业资产时发挥更大效用。这为执行知识产权保护工作流提供了清晰路径。

Splunk数据输入选项与设置

Splunk的数据输入选项包括:

-

通过 移动安全 控制台使用通用SIEM系统集成导出数据。这是向Splunk导出数据的最常用选择。

-

通过 移动安全 控制台使用REST端点集成进行数据导出。

-

使用定时任务运行的Syslog拉取脚本。

使用Splunk通用SIEM数据导出功能进行设置

此选项要求您配置Splunk以接收来自 移动安全 控制台的数据,并同时设置 移动安全 控制台导出威胁数据。

集成前提条件

开始集成前请确保已确认以下事项:

-

从应用商店下载并安装Splunk应用。

-

确保您拥有Splunk仪表板访问权限。

-

确保您具备 移动安全 控制台管理员访问权限。

-

确定用于Splunk控制台及 移动安全 控制台数据导出的Splunk IP地址和端口。

-

获取 移动安全 控制台IP地址以允许数据通信。

-

请与IT或防火墙团队协作将该IP地址加入允许列表或安全列表。

-

添加此IP地址可实现从 移动安全 控制台向您的Splunk IP及端口导出数据。

-

为TCP本地输入配置Splunk控制台

配置Splunk需执行以下步骤:

-

在 Splunk 首页 页面,点击 设置 然后点击 源类型 (位于右侧)。源类型页面随即显示。

-

点击 新建源类型 .

-

填写新源类型的详细信息。

-

点击 保存 .

-

通过以下步骤设置输入参数:选择上一步添加的源类型 > 将应用上下文设置为Bitdefender Splunk应用 > 将主机字段设置为DNS或IP > 将索引字段设置为主索引。

-

检查设置并点击 审核 以保存工作。

-

在Splunk首页点击 设置 然后选择 数据输入 .

-

在本地输入的TCP部分点击 新增 。

-

点击 新建 .

-

输入端口值(例如5454),这是监听端口值。该值也需在后续 移动安全 控制台设置。

-

检查您的输入并点击 提交 ,随后将显示类似此图的界面。

在 移动安全 控制台中设置数据导出和TCP

完成Splunk控制台TCP配置后,请在 移动安全 控制台中设置IP地址和端口。此端口需与Splunk控制台设置中使用的端口一致。

配置数据导出的步骤如下:

-

登录 移动安全 控制台。

-

在导航窗格中选择 管理 并点击 集成 选项卡。

-

点击二级 数据导出 子选项卡,然后点击 添加集成 按钮。

-

点击通用 SIEM系统集成 .

-

为集成命名。

-

选择 威胁 在 数据类型 字段中选择 筛选级别 为 高 及 以上 .

-

取证信息不会显示在Splunk应用中,因此您可不勾选详细取证字段以减少数据量。详细取证设置值根据您的数据需求自行决定。

-

点击 完成 按钮以结束 移动安全 控制台的配置。

测试您的 移动安全 控制台与Splunk的集成

完成配置步骤后,需确保已有威胁报告生成新的导出数据来自 移动安全 控制台。若要测试IP地址和端口是否接收数据,请运行以下命令:

echo "Hello Splunk" | nc SIEM_IP_ADDRESS PORT

使用Splunk数据导出REST端点进行设置

此选项要求您配置Splunk以接收来自 移动安全 控制台的数据,并同时配置 移动安全 控制台导出威胁数据。 该选项仅支持威胁信息,不支持其他类型的数据导出信息。

集成前提条件

开始集成前请确保已确认以下事项:

-

从应用商店下载并安装Splunk应用。

-

确保您拥有Splunk仪表板的访问权限。

-

确保您具备 移动安全 控制台的管理员访问权限。

-

从Splunk控制台获取Splunk API密钥。该密钥由Splunk生成,您需在 移动安全 控制台中设置此值。

定位Splunk API密钥值

要获取Splunk API密钥值,请执行以下步骤:

-

登录Splunk仪表板。

-

在顶部菜单中点击 设置 .

-

点击 数据输入 .

-

点击 HTTP事件收集器 .

-

复制令牌值字段作为Splunk API密钥值,并将其用于 移动安全 控制台中的格式值字段。

为Splunk设置Syslog拉取脚本和Cron任务

这是另一种可用于从Splunk应用拉取数据并推送数据的机制。这种数据导出方式较为少见。

使用示例拉取脚本进行设置

-

从Splunk应用商店下载并安装Bitdefender Splunk应用。

-

设置一个脚本,按计划从 移动安全 控制台环境中拉取事件,并将事件放入Splunk可监控位置的JSON文件中。

-

创建一个名为Zjson的新结构化输入类型

-

通过网页界面登录Splunk。

-

导航至 设置 > 源类型 .

-

输入名称‘Zjson’。

-

输入描述信息。

-

设置目标应用: Instrumentation .

-

设置类别: 结构化 .

-

设置索引提取方式: json

-

设置时间戳提取方式: 高级 .

-

设置时间戳格式: %m %d %Y %H:%M:%S .

-

设置时间戳字段: eventtimestamp .

-

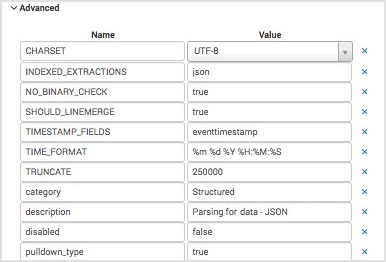

为高级设置匹配以下值:

-

-

为文件添加Splunk输入监视器以便实时采集。执行以下步骤:

-

导航至 设置 > 数据输入 .

-

在 文件与目录 部分点击 新增 .

-

通过点击 浏览 并选择正确的目录,定位到文件所在目录。

-

点击 下一步 .

-

将源类型设置为 自动 ,对于Splunk应用1.0版选择Zjson,1.2版则使用数据模型。

-

将 主机 字段设为

Bitdefender移动威胁. -

将索引设置为 Main .

-

点击 审核 然后 提交 .

-

-

当将取证数据纳入Splunk输入的威胁信息时,需将最大输入行扩展至至少150,000个字符。

设置定时任务

要为待采集文件添加Splunk输入监视器以实现文件到达即摄入。执行此操作时,请将脚本复制至

/splunk/bin/scripts

目录并赋予可执行权限。

接着创建用于存储系统日志的目录。

选择间隔输入-

在导航面板中,选择 设置 ,然后选择 数据输入 .

-

在脚本选项下,点击 添加 新建。

-

选择 脚本路径 .

-

选择 脚本名称 .

-

保持

命令为默认设置。 -

选择 间隔 输入。

-

选择间隔。

-

点击 下一步 .

-

在 输入设置和源类型 中,选择zJSON。

-

将 应用控制 设置为Bitdefender Splunk应用。

-

将 主机 字段设为Bitdefender移动威胁。

-

根据首选数据模型选项设置 索引 。

-

点击 审核 ,然后点击 提交 .

Splunk仪表板应用

Splunk仪表板应用可帮助创建视觉震撼的仪表板。

数据模型

该模型包含以下信息:

-

用户。

-

设备

-

威胁

Splunk应用功能

仪表板以图形等多种格式呈现多项统计数据,便于查看组织内移动威胁环境的当前状态。在页面顶部选择采样间隔以包含待监控的实时数据。每个面板均为实时显示,可点击查看原始数据并进行进一步搜索。主页包含以下内容:

-

每小时警报率 :按严重程度分类的每小时接收威胁数量。该数据每十分钟更新一次。

-

SEV 2随时间变化的攻击 :这是随时间变化的高级别攻击速率图表,每十分钟更新一次。箭头动态调整以反映攻击速率呈上升、平稳或下降趋势。

-

随时间变化的二级严重性攻击 :这是随时间变化的高级别攻击速率图表,每十分钟更新一次。箭头动态调整以反映攻击速率呈上升、平稳或下降趋势。

-

前5名 - 最高威胁WiFi网络

-

前5名 - 最高威胁运营商

-

全球集群地图 :该地图按地理位置标注事件发生位置。圆圈越大,代表该区域事件数量越多。

-

等值区域地图 - 按国家统计事件

-

按严重性统计事件

-

按移动平台统计事件

-

全球威胁页面 :此处通过运营商及其他全球维度展示威胁详情。

-

顶级事件页面 :本页面详细展示按平台和攻击类型分类的威胁信息。

注意

当前自定义搜索和自定义报告页面功能尚未开放。

导出/Syslog推送功能位于 移动安全 控制台界面

在 移动安全 控制台中,您可通过管理页面的集成与数据导出选项卡配置Syslog或Kinesis推送。 移动安全 控制台支持配置多种目标类型的数据导出。

针对威胁数据,您需指定:

-

筛选级别(即上报威胁的严重性阈值),可选值包括:

-

仅严重

-

较高级别及以上

-

低级别及以上

-

常规及以上

-

-

若需在威胁信息中获取详细取证数据

当设备生成安全事件时,包含相关取证信息的事件数据将被上传至 移动安全 控制台。该数据会推送至环境中,并以JSON格式呈现,便于任何SIEM系统解析事件及相关取证信息。