网络传感器

该 网络传感器 通过收集和预处理网络相关事件来增强事件上下文分析能力。

该传感器以TAP模式配置,并通过SPAN端口获取网络流量的副本。它能检测任何通过IPv4或IPv6网络协议通信的设备类型,无论该设备是否由 Bitdefender 管理。若网络中存在使用相同协议的物联网设备,网络传感器也将检查其流量。

有关网络传感器要求的更多信息,请参阅 网络传感器要求页面 .

注意

网络传感器不支持SCADA或任何特定OT协议。

配置完成后,网络传感器持续监听网络流量,从环境中所有终端收集事件,进行预处理和预过滤,并将元数据与检测结果发送至 GravityZone 安全分析引擎。

通过以下查询语句,可在

事件

>

搜索

部分查看触发的检测结果:

other.sensor_name:network

。这些检测结果用于丰富由

扩展事件

生成的上下文,该功能由

GravityZone

.

为NSVA网络传感器设备部署准备环境

在部署 网络传感器虚拟设备 ( NSVA )用于 GravityZone XDR之前 ,请按以下步骤准备您的环境:

提示

该 NSVA 设备支持通过单一设备监控多个网络子网。

-

确保满足所有网络子网要求:

-

非重叠IP地址空间 - 由同一台 NSVA 设备监控的网络不得存在IP地址空间重叠。

这对避免事件关联不一致并确保监控准确性至关重要。

-

无重复MAC地址 - 由同一台 NSVA 设备监控的网络不得包含重复的MAC地址。

这对避免事件关联不一致并确保监控准确性至关重要。

-

网络路由器信息 - 需提供处理被监控子网流量的路由器IP及MAC地址列表。这些信息在安装过程中需要用到。

每台 NSVA 网络传感器设备需配置为至少监控一个子网,并为每个被监控网络提供至少一个互联网网关和/或路由器。

-

-

配置 NSVA 组ID

组ID是用户定义的整数值,需在每台 NSVA 设备上配置,用于在网络基础设施存在地址空间重叠时对网络监控进行分区。

请遵循以下准则:

-

该 NSVA 组ID取值范围为1至254。

-

具有相同组ID的NSVA设备 不得监控地址空间重叠的网络子网。

-

对于监控IP地址空间不重叠或MAC地址重复的不同子网的设备,应使用相同组ID。这有助于 GravityZone 将该网络站点视为环境中一致的分区,并实现跨整个分区的事件关联。

-

避免在同一组ID下配置多台 NSVA设备 监控同一网络子网。

-

同一 GravityZone 企业内每个网络子网应仅被监控一次,以避免冗余监控及潜在的数据冲突与重复

-

若您的基础架构中不存在需要在同一 GravityZone 企业内监控的地址空间重叠子网,则应让所有NSVA网络传感器设备使用默认组ID值(1)。

-

-

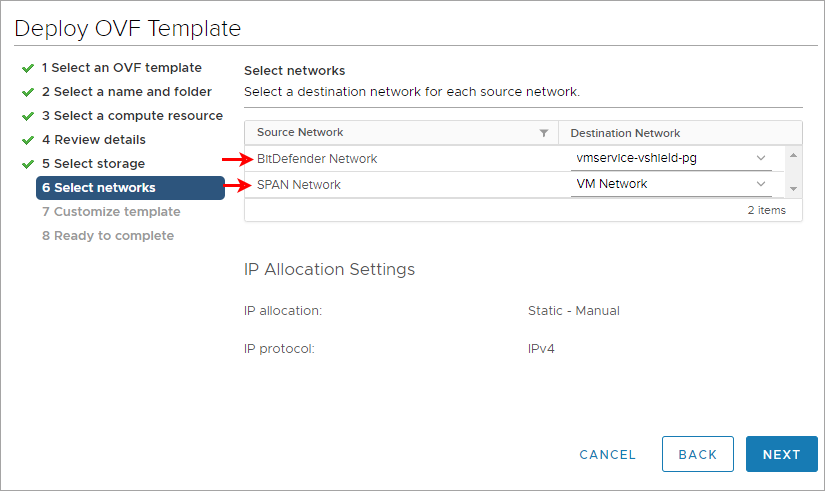

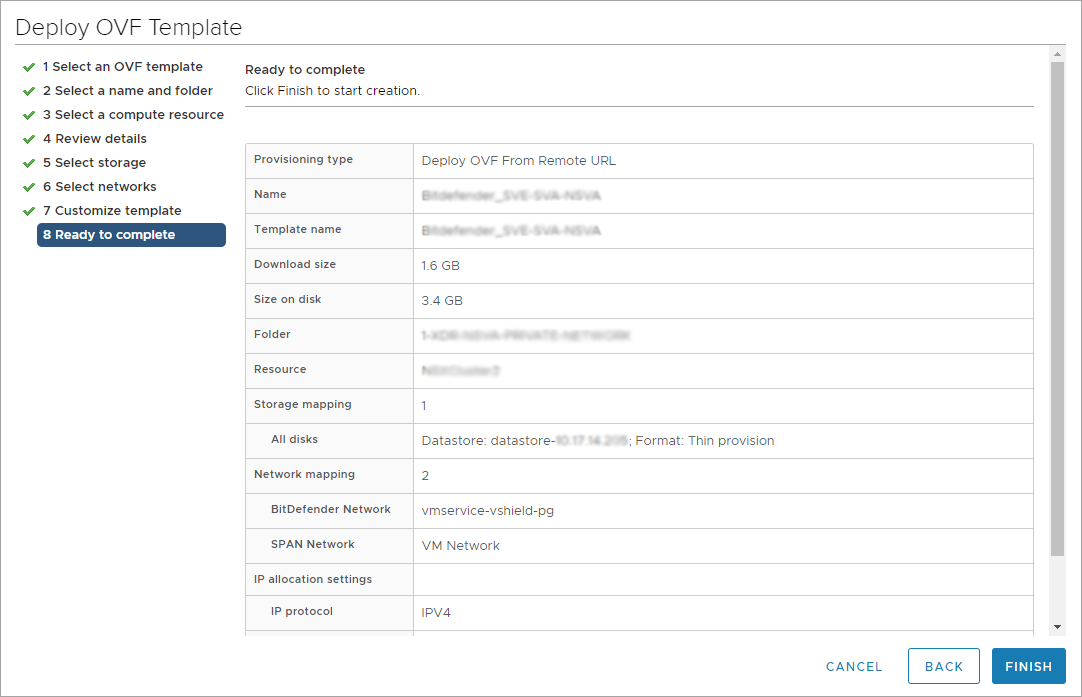

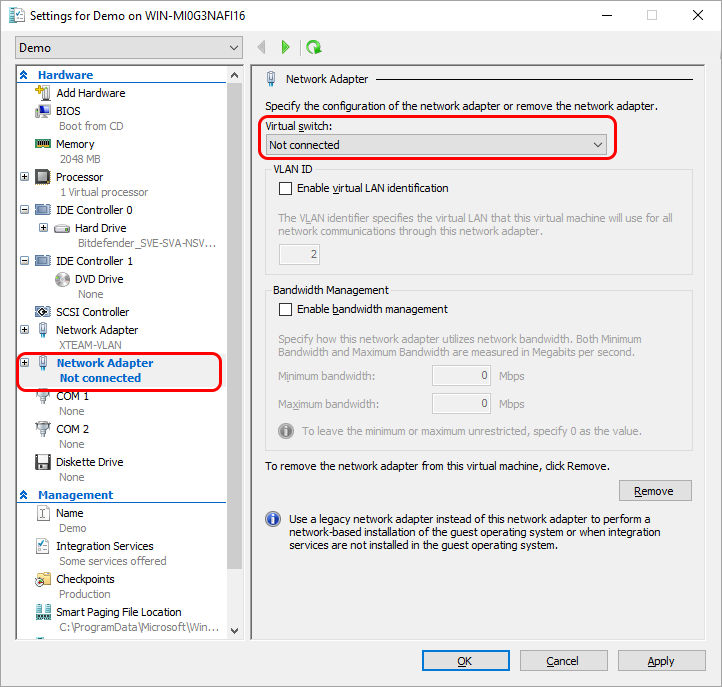

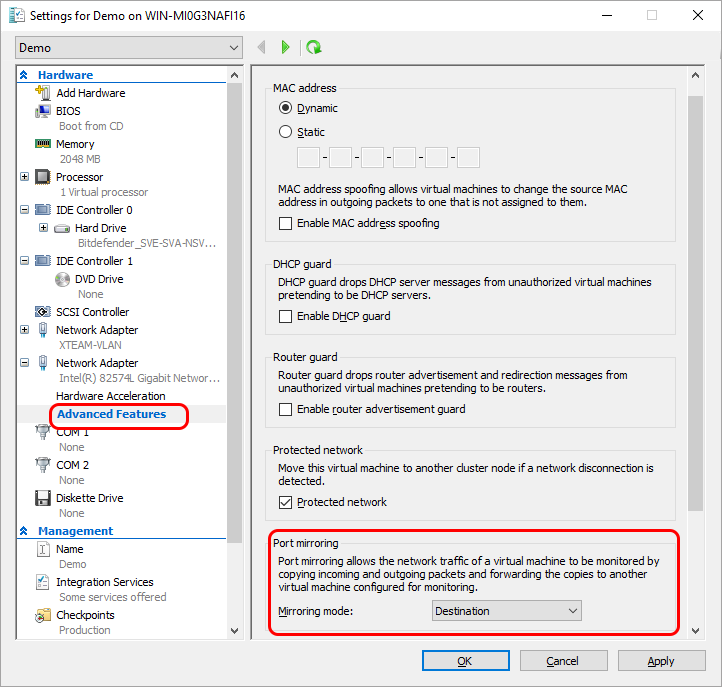

配置流量监控。

NSVA设备 通过镜像(也称为SPAN)交换机端口会话监控网络流量。根据网络设备不同,术语可能存在差异。 单台NSVA设备

可通过同一网络接口监控来自多个网络的流量,该会话需镜像一个或多个网段或交换机端口的流量。 NSVA设备 支持监控通过SPAN、RSPAN或镜像方式传输的流量 重要提示 请确保您的网络硬件支持SPAN或镜像会话,以实现向网络传感器设备的流量传输。

遵循上述先决条件可确保

NSVA网络传感器设备

的成功部署,并建立全面且无冲突的网络监控。 安装网络传感器

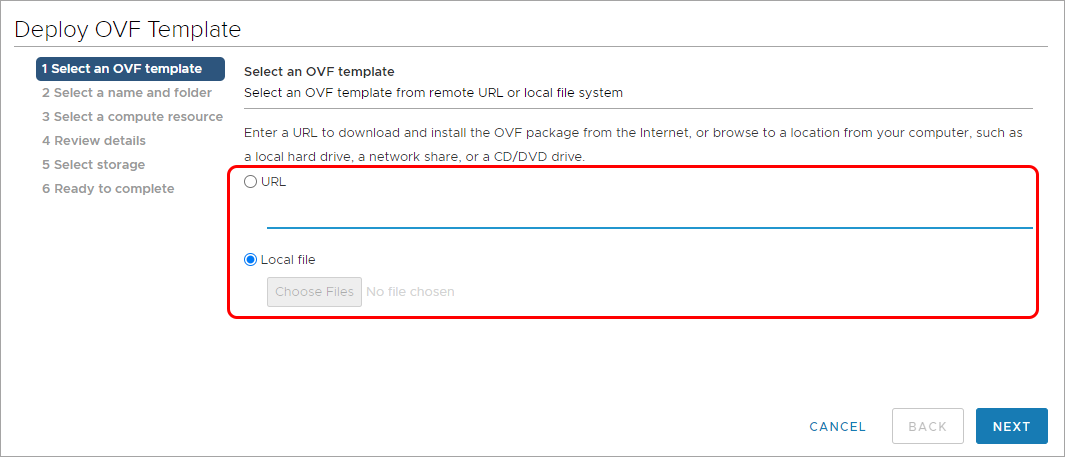

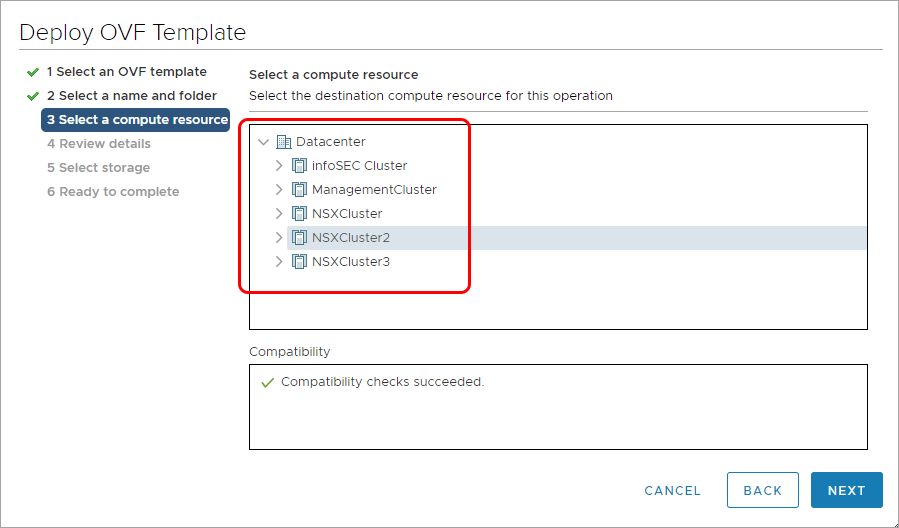

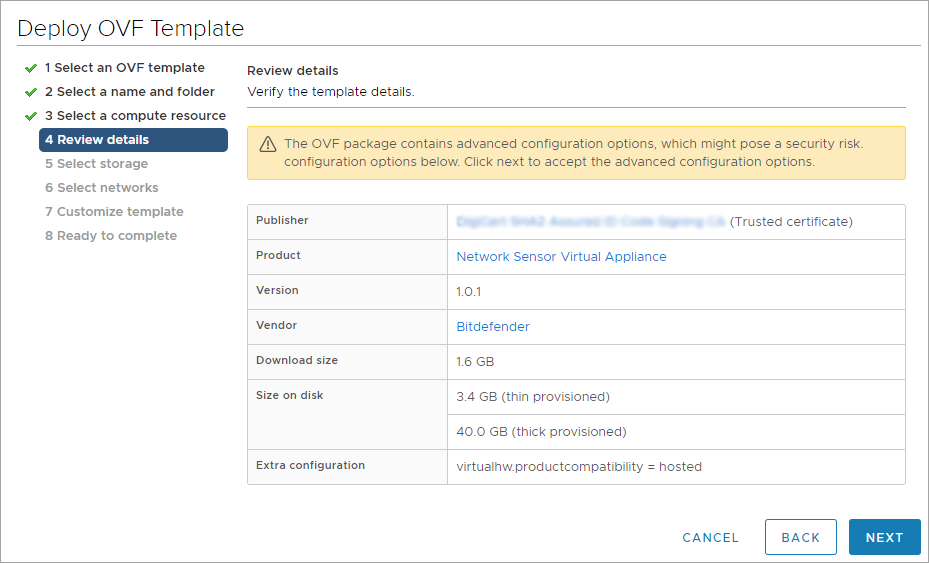

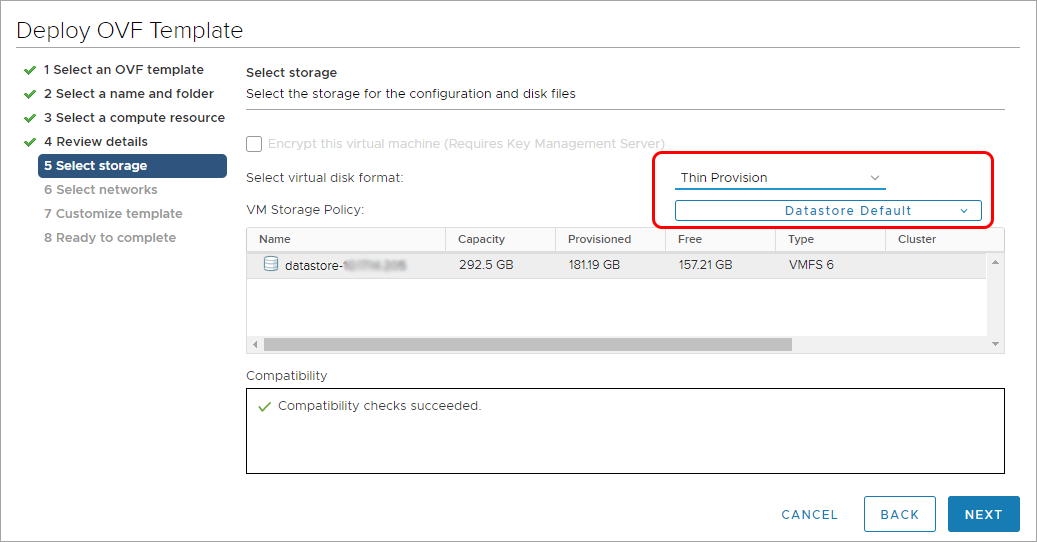

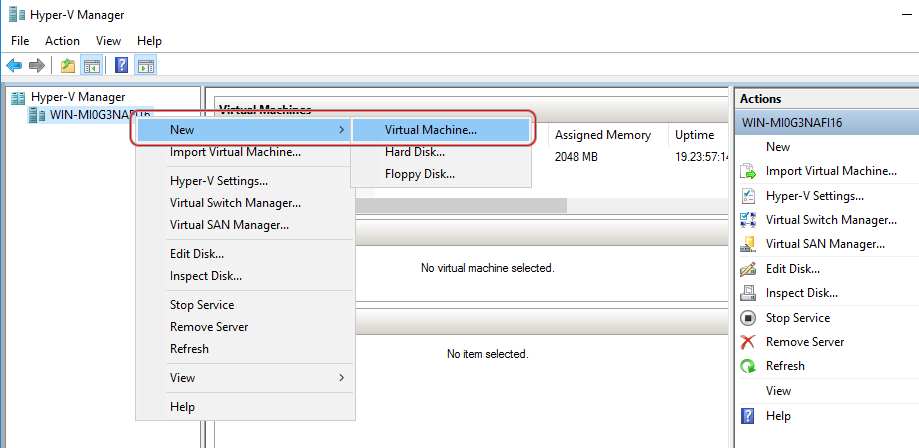

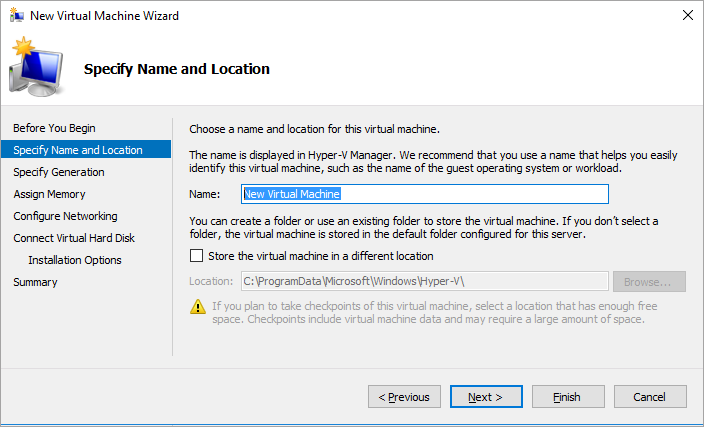

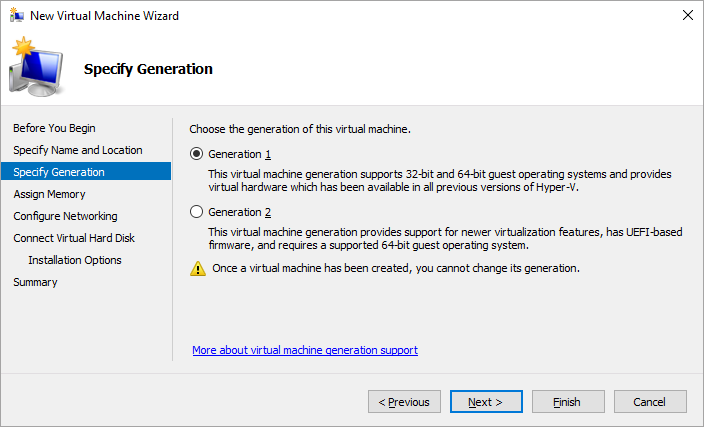

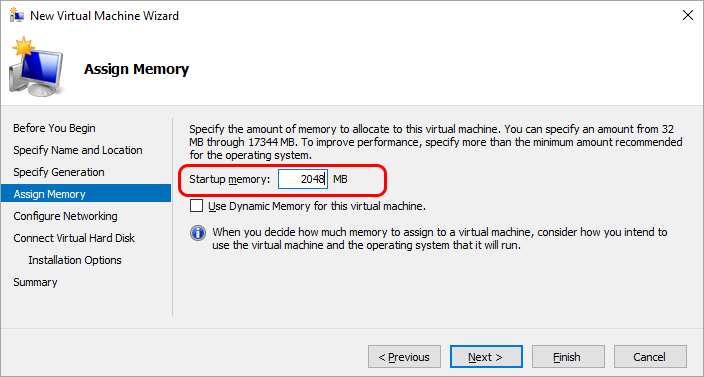

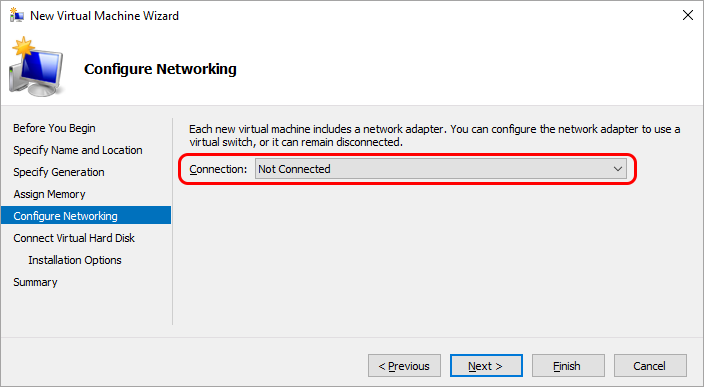

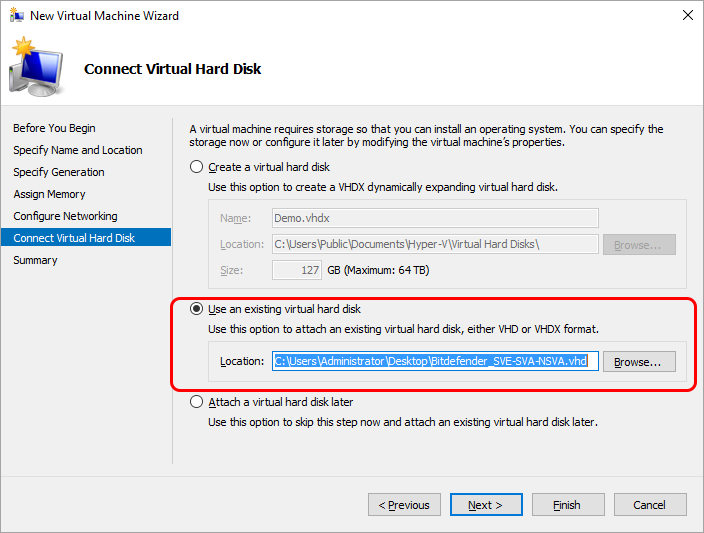

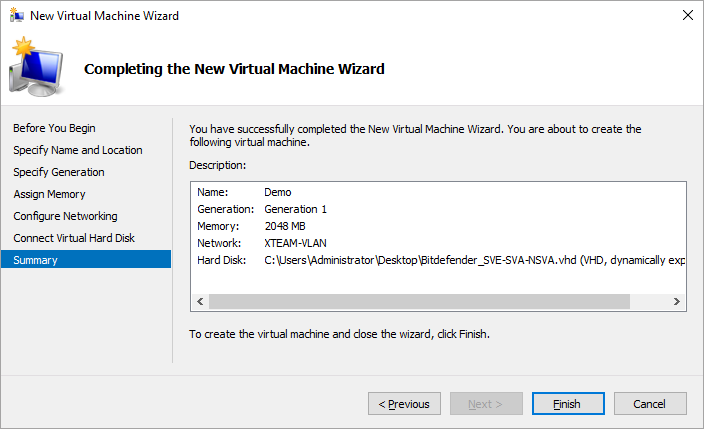

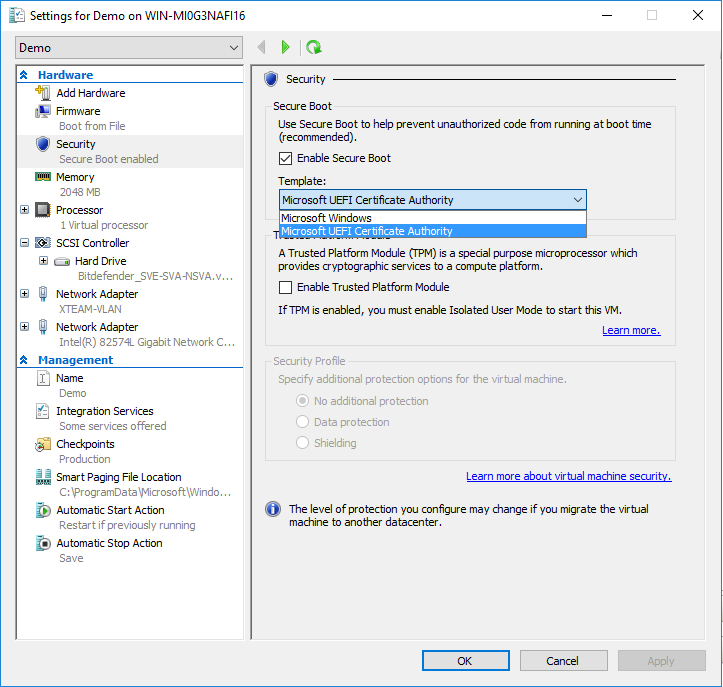

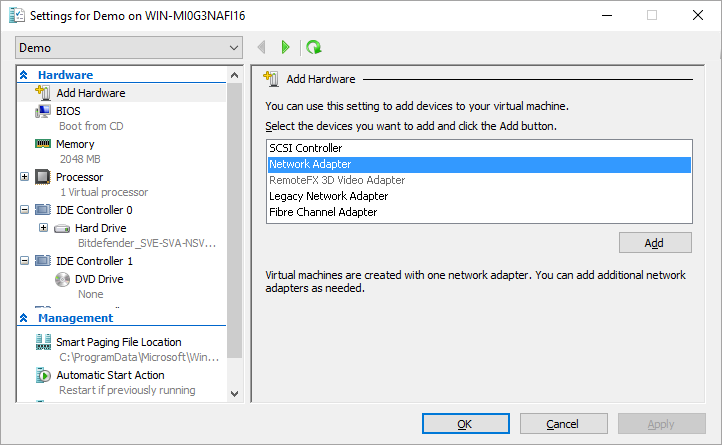

您可以通过使用预构建的设备镜像在环境中部署 网络传感器 ,支持的平台包括 vSphere , Hyper-V , Proxmox ,或 手动安装 .

网络漏洞扫描器

网络漏洞扫描器是 XDR网络传感器虚拟设备 的新功能,也是 风险管理 。它能主动扫描网络中的开放端口,识别运行中的应用程序,并检测这些应用相关的已知漏洞(CVE)。

该功能通过呈现网络暴露服务及其潜在弱点,实现主动风险评估并强化终端安全。

要求与限制

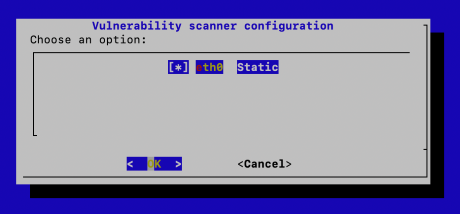

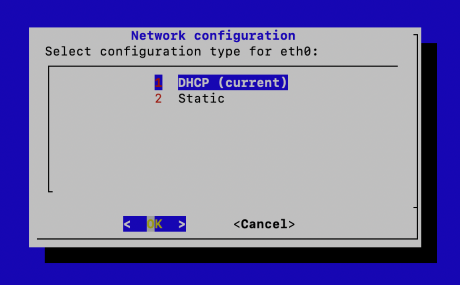

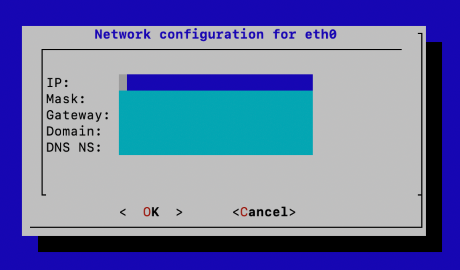

扫描接口必须始终设置为 静态 模式。可在 网络配置 .

网络漏洞扫描器会识别存在已知漏洞(CVE)的服务,并在 GravityZone 中仅为网络内受管终端显示这些服务。

扫描接口限制:

-

每个目标子网只能关联一个网络接口。

-

最多可配置9个 静态 模式接口。

-

只能配置1个 混杂 模式接口。

-

支持的最大接口数为10个。

注意

配置多个接口时,请确保子网不存在重叠或重复。

网络漏洞扫描器设置

网络漏洞扫描器要求至少一个网络接口配置静态IP地址。虽然系统可使用DHCP进行常规连接,但必须确保至少有一个接口(可以是同一接口)设置为 静态 模式,以便被选作扫描操作接口。

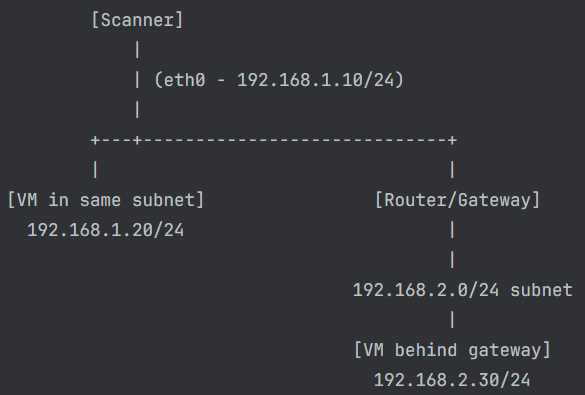

该功能会自动选择合适接口扫描各子网。它会选择最多经过一个网络跃点即可到达目标子网的接口,确保目标机器的MAC地址可直接解析。

若目标需经过多个网络跃点(例如位于网关后方),扫描器仅能检测网关的MAC地址。仅凭此信息无法实现精准扫描。

漏洞扫描器设置示例:

注意

若不设置排除项,终端在被 XDR NSVA 扫描时会产生告警,最终导致扫描被阻断。

扫描器可直接通过

192.168.1.20

IP地址使用

eth0

进行扫描,因为该地址位于同一子网,相距一跳且MAC地址可见。

但不会通过路由器扫描

192.168.2.30

IP地址,原因如下:

-

数据包将被路由转发。

-

目标MAC地址将是网关而非虚拟机的地址。

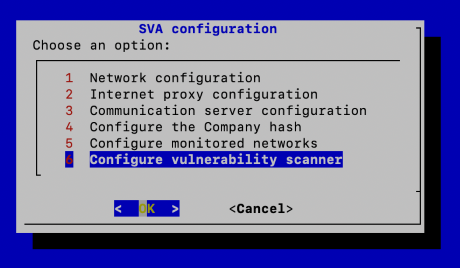

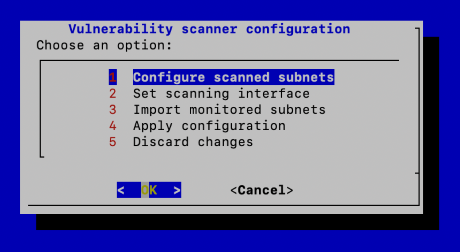

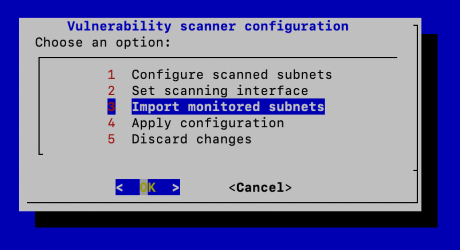

配置网络漏洞扫描器

-

打开

sva-setup. -

选择 配置漏洞扫描器 .

注意

仅当网络接口配置为 静态 模式时扫描器才能正常工作。

-

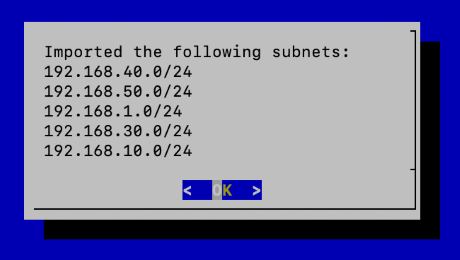

选择 配置扫描子网 > 添加新子网 .

-

(可选)您还可以从 受监控网络 部分导入现有子网。

-

确认子网列表。

-

前往 设置扫描接口 .

-

使用

空格键选择一个或多个接口。

注意

选择用于扫描的接口必须处于 静态 模式。

-

完成所有设置后,选择 应用配置 .

扫描排除项

您可以自动排除 XDR NSVA 在漏洞扫描时使用的IP地址,前提是 风险管理 在终端策略中已启用。

设置过程完成后,所有为网络漏洞扫描器配置的 静态 IP地址将被发送至 GravityZone 并作为排除项应用于 防火墙 及 网络攻击防护 对于所有满足以下条件的终端:

-

风险管理 策略中已启用

-

该 排除 NSVA IP免扫描 选项已启用

注意

若不设置排除项,终端在被 NSVA 扫描时将触发告警,最终导致扫描被阻断。

需为每个终端策略单独启用排除功能。此外,应配置 分配规则 确保仅当终端与 XDR NSVA .

重要提示

为避免安全漏洞(同一策略在终端连接VPN和切换网络时均排除 XDR NSVA IP的情况),必须配置分配规则确保排除项仅应用于安全网络。潜在攻击者可能利用私有网络的 XDR NSVA IP,并借助防火墙的IP排除规则实施攻击。

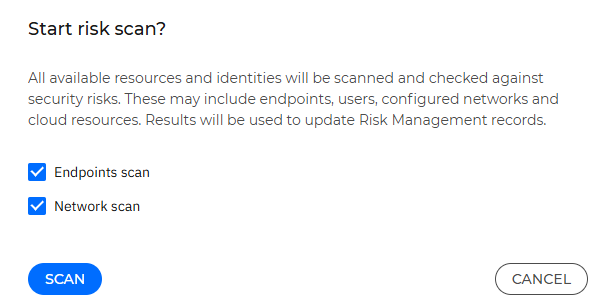

执行按需网络漏洞扫描

可通过启用 网络扫描 选项的风险扫描任务检测网络漏洞。网络扫描功能位于 风险管理 模块的以下页面:

-

发现

-

漏洞

-

账户风险

-

资源

-

身份

重要提示

此扫描要求网络中至少安装一个 XDR网络传感器虚拟设备(NSVA) 。

结果将显示在 风险管理 > 漏洞 .

在Proxmox VE中使用漏洞扫描器

要在Proxmox VE中使用漏洞扫描器,需手动指定接口数量。操作步骤如下:

-

关闭虚拟机电源

-

添加所需数量的网络接口

-

配置漏洞扫描器 .

与微软Azure虚拟网络终端接入点(TAP)集成

XDR网络传感器虚拟设备 可通过配置 安全服务器 监控接口作为vTAP目标,实现与Azure vTAP的流量采集集成。

添加监控接口前,需先访问 Azure应用市场 并部署 XDR NSVA .

Marketplace虚拟机默认包含单一接口,用于与 GravityZone 通信。要启用监控,您可以:

-

配置现有接口以监控流量

-

添加并配置独立的监控接口并连接到 XDR NSVA

配置现有接口以监控流量

配置现有接口需遵循以下步骤:

-

前往 Azure vTAP门户页面 并将 安全服务器 监控接口配置为目标资源:

-

选择 XDR NSVA 接口作为目标资源。

-

添加需监控虚拟机的网络接口作为源。

-

-

通过SSH使用以下命令登录虚拟机:

ssh-i<ssh密钥>azueruser@ip,其中azureuser是部署时创建的用户。 -

以下命令需以root权限运行,请通过以下命令配置root密码:

sudopasswdroot -

使用以下命令切换至root用户:

sudosu -

运行

sva-setup. -

进入 网络配置 > 查看/编辑物理接口 .

-

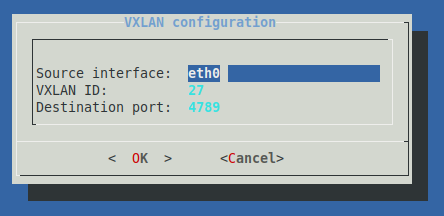

选择 添加新虚拟接口 .

-

将 源接口 配置为

eth0.此选项将创建一个新网络接口,用于解封装在vTAP端点(

eth0).

-

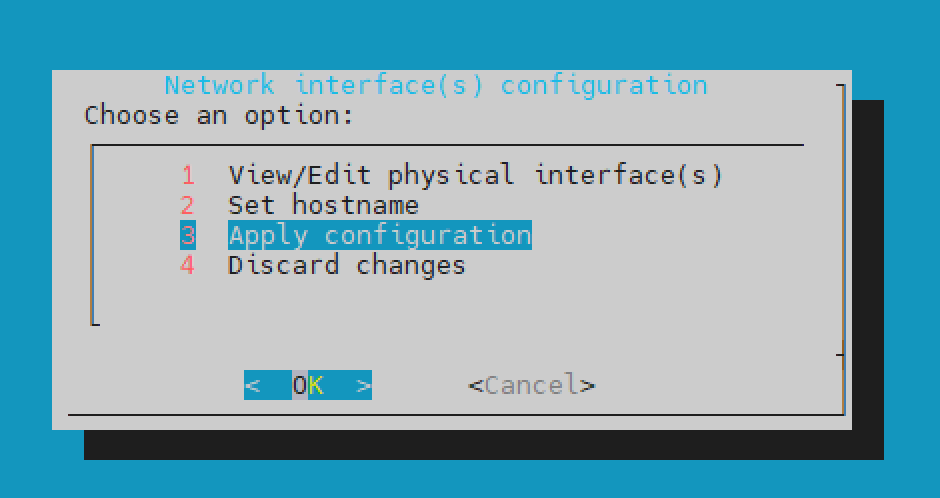

选择 应用配置 以保存更改。

-

完成Azure vTAP特定配置后,必须将 XDR NSVA 连接至 GravityZone 并 配置受监控网络 .

添加并配置新监控接口

创建监控接口需按以下步骤操作:

-

停止虚拟机。

-

创建并附加新网络接口卡(NIC)。

-

前往 vTAP页面 创建新的vTAP资源:

-

选择新网卡作为目标资源。

-

添加待监控虚拟机的网络接口作为源。

-

-

使用以下命令通过SSH登录虚拟机:

ssh-i<ssh密钥>azueruser@ip,其中azureuser是部署时创建的用户。 -

以下命令需以root权限运行,请使用以下命令配置root密码:

sudopasswdroot -

使用以下命令切换至root用户:

sudosu -

运行

sva-setup. -

进入 网络配置 > 查看/编辑物理接口 .

-

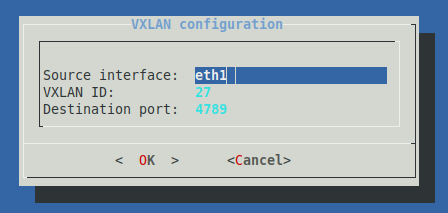

选择

eth1(未配置)并将其配置为DHCP模式。 -

进入 查看/编辑虚拟接口 .

-

选择 添加新虚拟接口 .

-

将 源接口 配置为

eth1.此选项会创建一个新网络接口,用于解封装在vTAP端点(

eth1).

-

选择 应用配置 以保存更改。

-

完成Azure vTAP特定配置后,必须将 XDR NSVA 连接至 GravityZone 并 配置监控网络 .

配置网络传感器虚拟设备

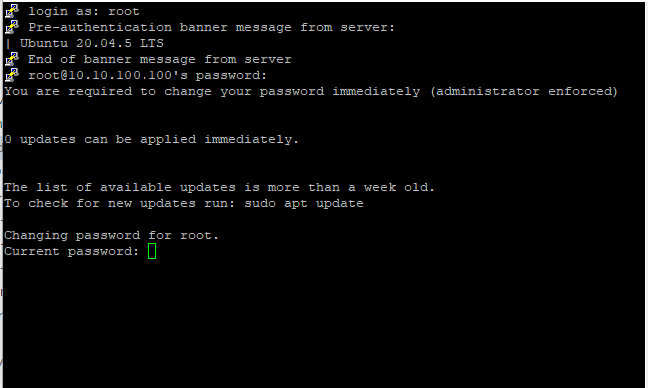

安装网络传感器后,请按以下步骤配置虚拟设备:

-

启动网络传感器虚拟机。

-

使用

root/sve作为用户名和密码通过SSH登录。 -

修改密码。

默认密码不符合新安全密码要求,必须修改。新密码需包含至少8个字符、1位数字、至少1个大写字母、至少1个小写字母、1个特殊字符,且每3个月需更换一次。

注意

有关重置root密码的更多信息,请参阅 重置 安全服务器的root密码 .

-

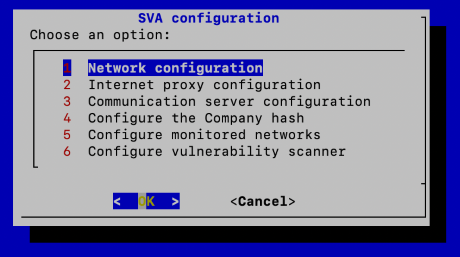

要配置网络传感器,请运行以下命令:

/opt/bitdefender/bin/sva_setup.sh

该

sva_setup界面支持全面的网络配置,包括子网、VLAN和路由器的设置。 -

开始配置过程。使用方向键导航并选择 确定 或 取消 来确认或放弃您的选择。

-

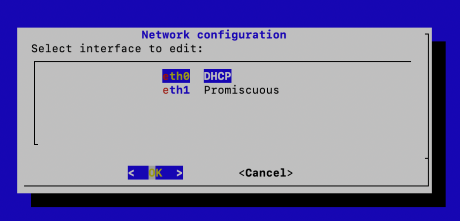

网络配置 - 允许设置以下模式:

-

eth0:这是动态主机配置协议(DHCP)模式下的主接口,用于与 GravityZone .注意

该接口只能配置为 DHCP 或 静态 模式,并始终作为与 GravityZone .

它也可用于漏洞扫描,但仅当设置为 静态 模式时。

-

eth1:这是混杂模式下的接口,用于分析网络流量。

重要提示

若无需更改,则无需进行额外配置。

若主接口需设置静态IP地址,请从

eth0中选择 网络配置 并按如下方式配置:

-

选择 静态 .

-

完成配置。

-

选择 确定 .

-

选择 取消 以返回 网络接口配置 菜单。

-

选择 应用配置 .

-

(可选)您还可以通过选择 NSVA 的 设置主机名 选项来更改其主机名,然后选择 应用配置 .

-

-

互联网代理配置 - 允许设置首次网络传感器与 GravityZone .

-

前往 通信服务器配置 并根据浏览器URL选择以下选项之一:

-

若URL为

cloudgz.gravityzone.bitdefender.com: GZ云实例1 -

若URL为

cloud.gravityzone.bitdefender.com: GZ云实例2 -

若URL为

cloudap.gravityzone.bitdefender.com: GZ云实例3

注意

若使用中继地址,必须通过以下URL格式添加 GZ云自定义地址 :

http://<中继地址>:7074 -

-

配置公司哈希值 - 设置网络传感器发送数据至 GravityZone 的公司哈希值( 登录 GravityZone > 我的公司 > 我的公司哈希值 ).

-

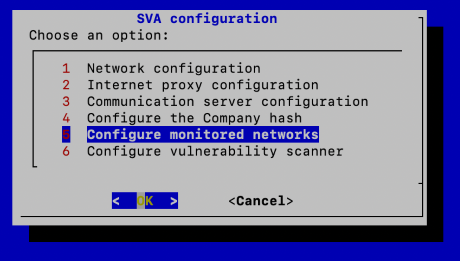

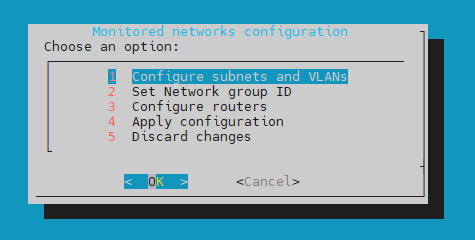

在 配置监控网络 菜单中,您可以管理和配置各种网络设置。有关如何为网络传感器准备环境的更多信息,请参阅 本节 .

-

选择以下选项之一:

-

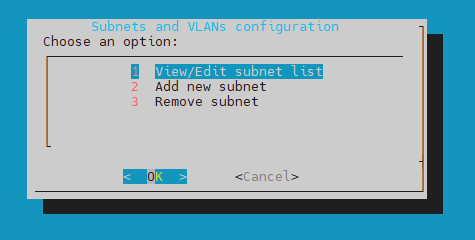

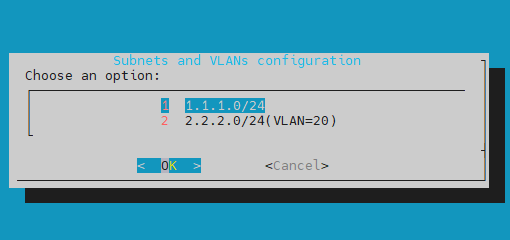

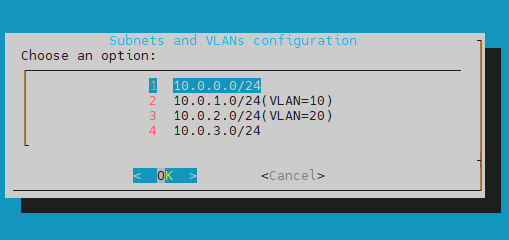

在 配置子网和VLAN 窗口中,您可以设置和管理网络子网及虚拟局域网ID(VLAN ID):

注意

如果未声明子网,即使其流量到达网络传感器也不会被监控。

-

查看/编辑子网列表 - 此处您可以查看和编辑已添加子网及VLAN的列表。

-

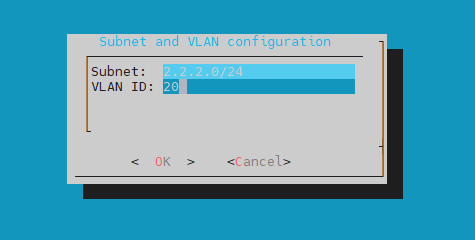

添加新子网 - 此处您可以添加新的子网。

-

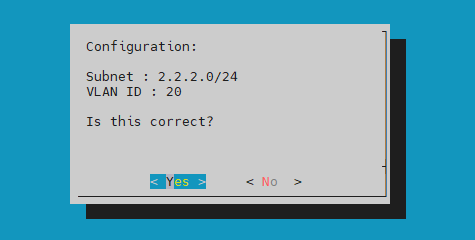

您可以使用CIDR表示法配置监控子网地址,若流量被标记,还需指定 VLAN ID 。

-

选择 是 以确认配置。

-

移除子网 - 此选项允许您删除任何子网。

注意

如果流量未标记,则无需 VLAN ID 。

-

-

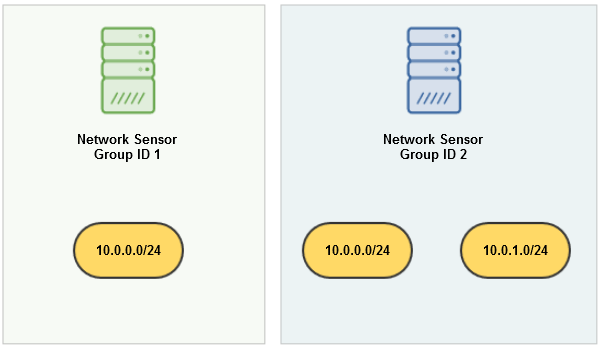

在 设置网络组ID 在此窗口中可分配或修改网络组标识号:

-

组ID必须是1至254之间的整数。

-

重叠子网的唯一组ID : 同一组ID的NSVA设备 不得监控具有重叠地址空间的网络子网。

-

非重叠子网的一致组ID :对监控具有非重叠IP地址空间的不同子网的设备使用相同组ID。

以下是基于地址空间重叠子网的组ID分配示例:

-

-

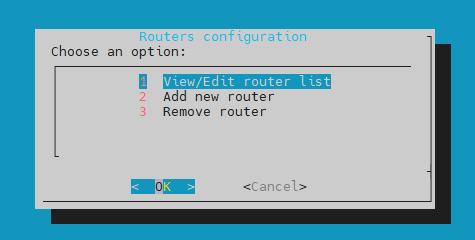

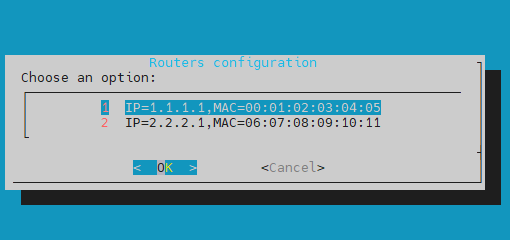

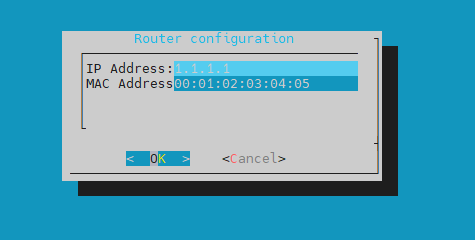

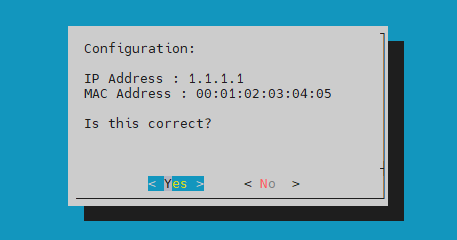

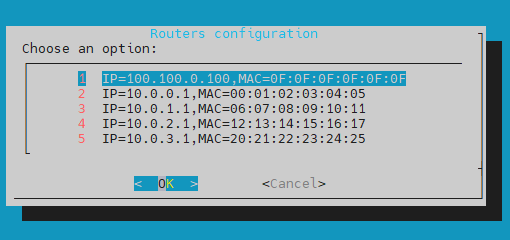

在 配置路由器 窗口中可配置网络路由器:

-

查看/编辑路由器列表 - 此处可查看并编辑已添加路由器的列表。

-

添加新路由器 - 此选项允许为受监控网络基础设施中的不同路由器和/或互联网网关添加IP及MAC地址列表。

随后可通过选择 是 .

-

移除路由器 - 此选项允许从已添加路由器列表中删除元素。

-

-

配置完成后,请选择 应用配置 .

-

若配置有误,可选择 放弃更改 以撤销所有修改并恢复先前设置。

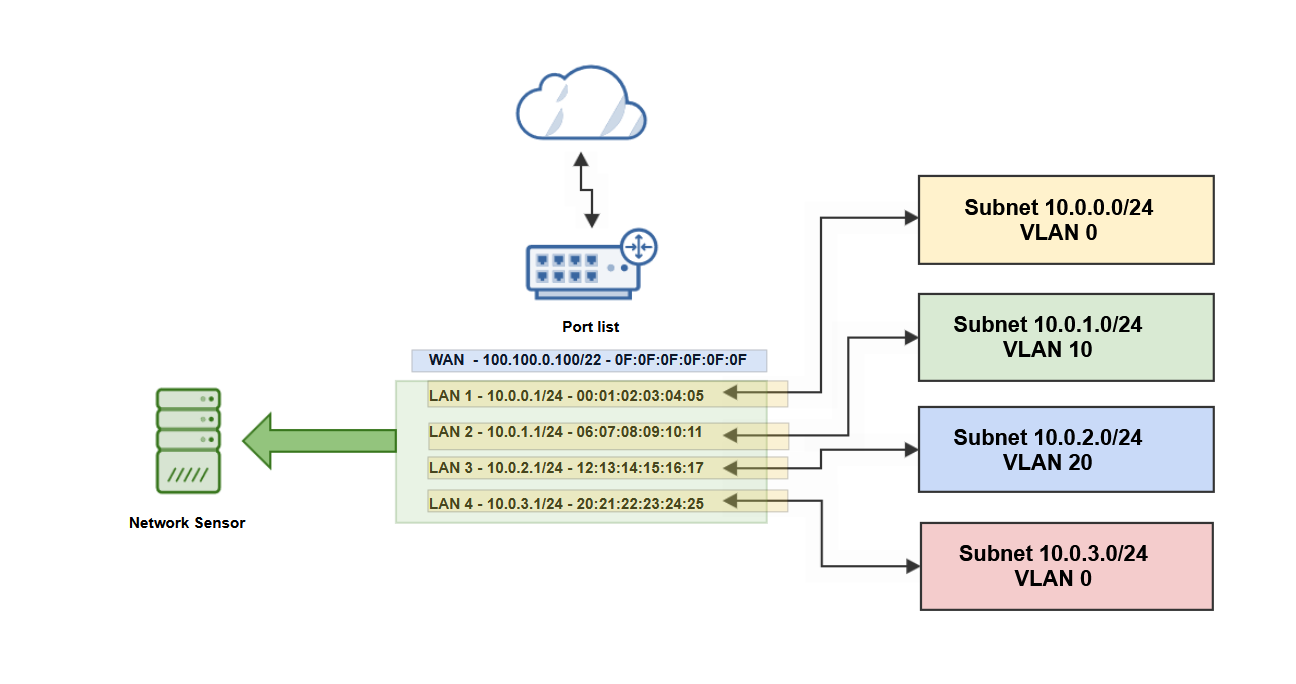

以下是包含多个子网的网络示例:

根据网络配置图,网络传感器配置包含:

-

子网与VLAN配置

-

路由器配置

-

-

(可选)您还可以通过JSON文件添加

sva-setup配置,在终端中使用以下命令:sva-setup--monitored-networksnetwork.jsonJSON文件应包含路由器列表、子网和组ID:

{ "gateways": [ { "ip": "网关IP", "mac": "网关MAC" } ], "groupId": 1, "home_net_vlan": [ { "isTrafficTagged": "是/否", "subnet": "子网/掩码", "vlanId": VLAN标识 } ] }如果

isTrafficTagged变量设置为否,则不需要vlanId变量。以下是一个包含上述示例配置的JSON文件示例:

{ "gateways": [ { "ip": "100.100.0.100", "mac": "0F:0F:0F:0F:0F:0F" }, { "ip": "10.0.0.1", "mac": "00:01:02:03:04:05" }, { "ip": "10.0.1.1", "mac": "06:07:08:09:10:11" }, { "ip": "10.0.2.1", "mac": "12:13:14:15:16:17" }, { "ip": "10.0.3.1", "mac": "20:21:22:23:24:25" } ], "groupId": 1, "home_net_vlan": [ { "isTrafficTagged": "否", "subnet": "10.0.0.0/24" }, { "isTrafficTagged": "是", "subnet": "10.0.1.0/24", "vlanId": 10 }, { "isTrafficTagged": "是", "subnet": "10.0.2.0/24", "vlanId": 20 }, { "isTrafficTagged": "否", "subnet": "10.0.3.0/24" } ] } -

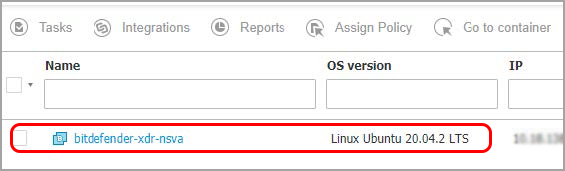

如果连接成功,网络传感器将显示在 GravityZone 平台的 网络 > 计算机与群组 中(约30秒后)。

-

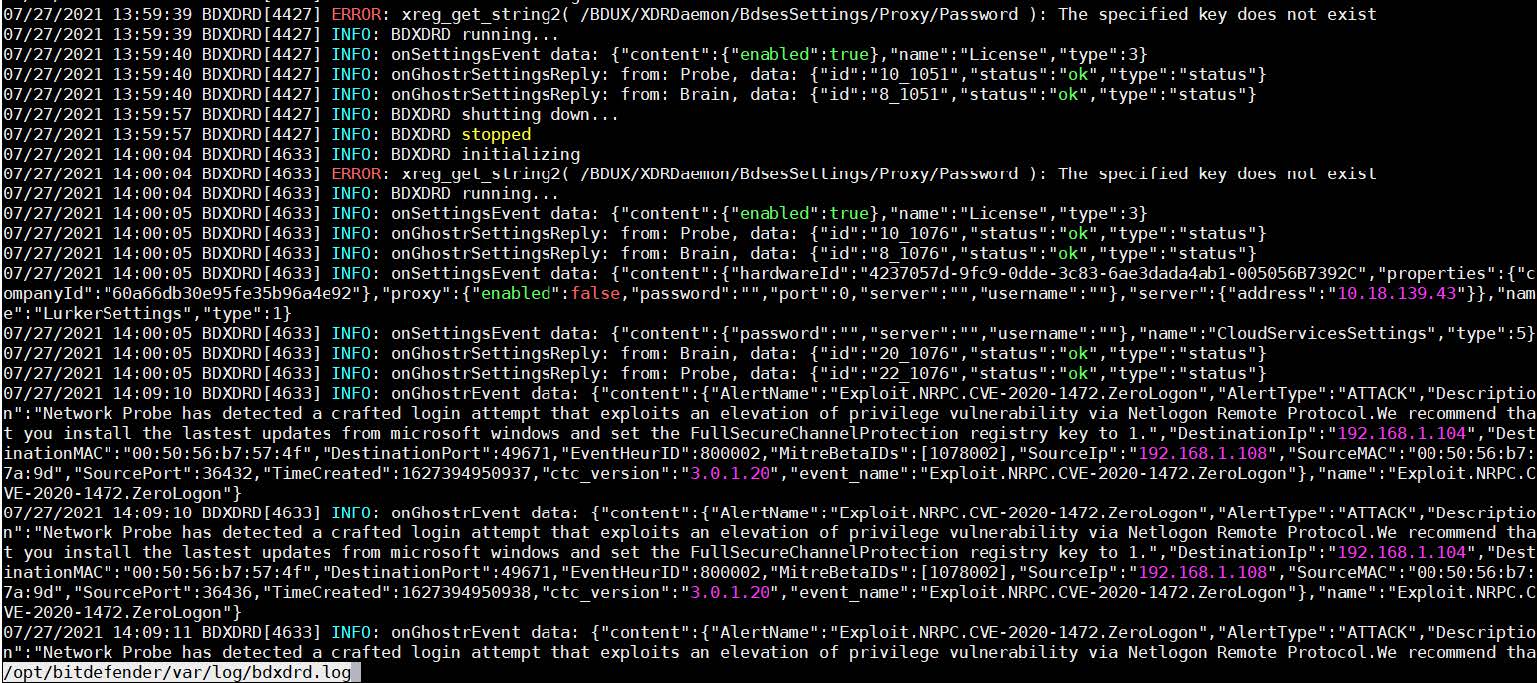

网络传感器的主日志文件位于:

/opt/bitdefender/var/log/bdxdrd.log

在

事件

>

搜索

部分查看触发的检测,使用以下查询:

警报类型:ghoster

.

如果您遇到网络传感器问题,可以 收集调试日志 并联系 Bitdefender企业技术支持 获取帮助。