YARA检测规则

概述

YARA规则是用于扫描终端设备上恶意行为模式的查询语句。通过 YARA检测规则 功能可根据扫描结果生成自定义告警和安全事件。

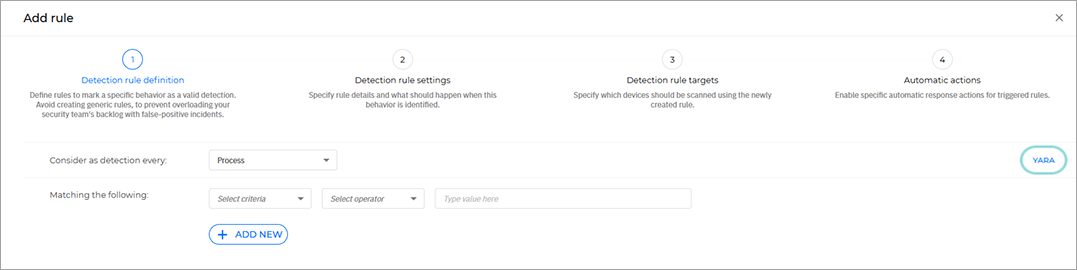

通过前往 安全事件 > 自定义检测规则 页面即可找到此新功能。添加新规则时,点击 YARA 按钮可切换至YARA规则定义界面。

重要提示

-

最多可创建

50条YARA规则。 -

该功能适用于采用x64架构且已配置 BEST 本地扫描模式的macOS、Windows和Linux终端。

-

YARA检测规则 不适用于ARM64架构的Linux终端。

前提条件

使用此功能需满足以下要求:

-

需持有有效的 EDR 许可证。

重要说明

仅支持 EDR (仅报告) 模式部署的许可证无法使用此功能。

-

终端安装的 BEST 版本需满足操作系统特定要求:

-

Windows: BEST 版本

7.9.5.318或更高 -

Linux: BEST 版本

7.0.3.2248或更高 -

macOS: BEST 版本

7.16.42.200016或更高

-

创建YARA检测规则

创建YARA规则需遵循以下步骤:

-

登录 GravityZone 控制中心 .

-

通过左侧菜单进入 事件 > 自定义检测规则 页面。

-

点击 添加规则 .

系统将跳转至 添加规则 页面。

-

在 检测规则定义 步骤中,点击 YARA 按钮切换至YARA规则定义模式。

-

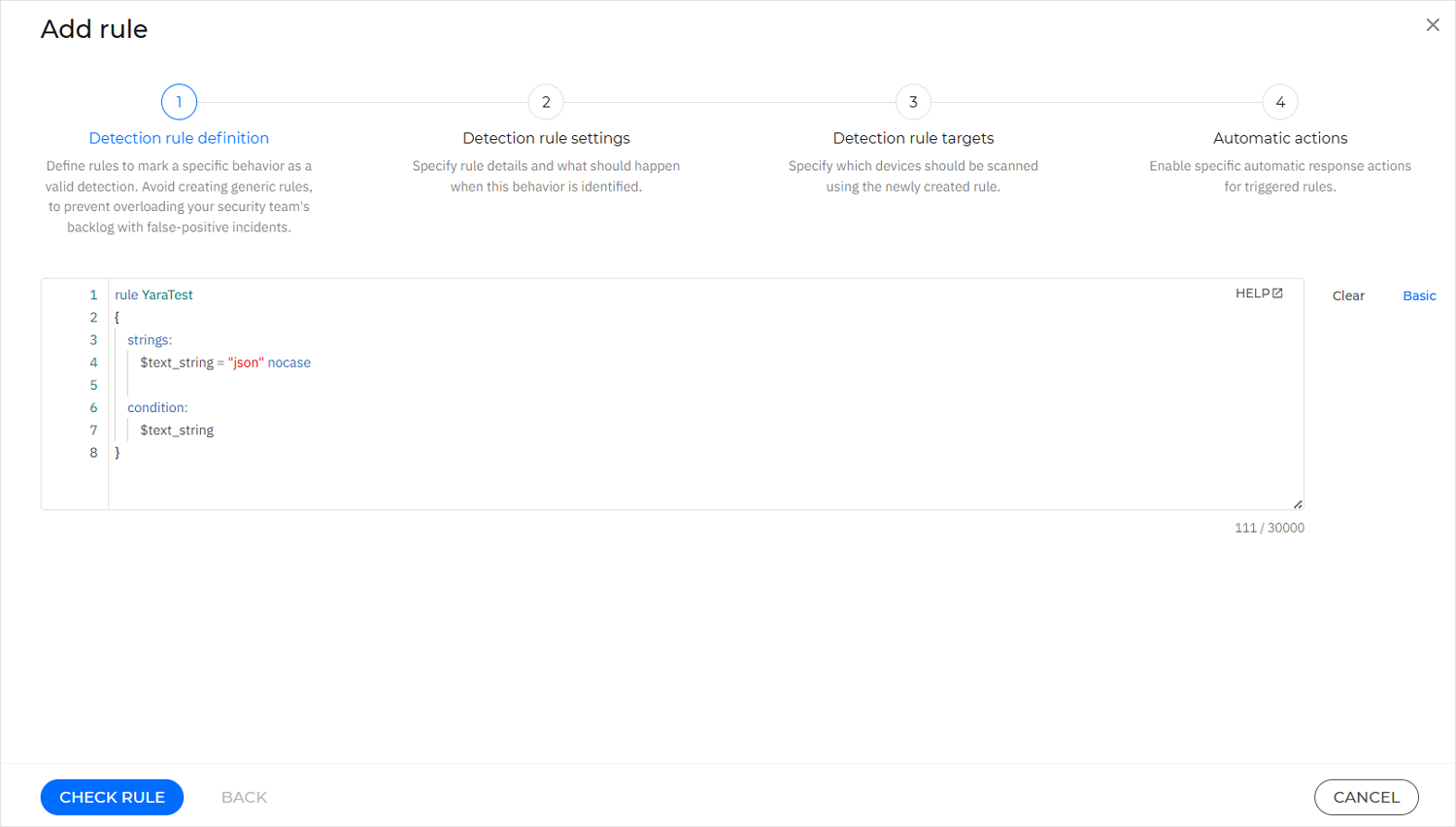

输入您的规则查询语句。

重要提示

-

请参阅 《YARA性能指南》 及 《编写YARA规则》 文档。遵循这些指南可最大限度减少被扫描终端可能出现的性能问题。

-

每条YARA规则最多可输入30,000个字符。

-

仅支持ASCII字符。

-

本 YARA检测规则 功能不支持 include指令 (该指令允许在规则编译期间添加外部文件内容)。

-

-

点击 检查规则 .

若规则语法存在错误,您将收到错误信息或警告。将鼠标悬停在突出显示的行上可获取需要修复的具体细节说明。

-

修正所有高亮显示的语法错误后,再次点击 检查规则 。

-

规则验证通过后,点击 下一步 .

-

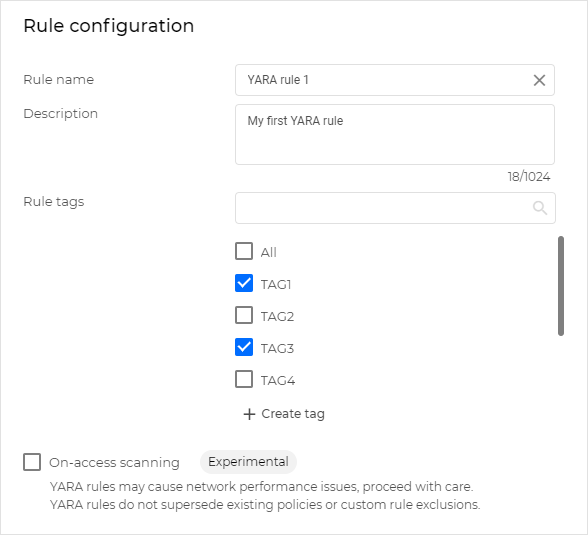

在 检测规则设置 步骤的 规则配置 部分,添加一个描述性规则名称。

-

可选:输入规则描述并为规则选择相关标签。

重要提示

-

若没有适合您规则的标签,可点击 创建标签 进行添加。

-

规则标签可帮助您根据需要识别、分组和排序规则。

-

-

可选:启用 实时扫描 选项以在创建后立即激活规则。

警告

提示

启用此选项后,当任何特定终端满足规则所列条件时,YARA扫描将同时生成警报和事件。您可在 搜索 页面,而相关事件可在 事件 页面查看。

注意

-

来自 自定义检测规则 表的所有活跃YARA检测规则每小时最多可生成100个独立事件。若某事件已存在活跃事件时再次触发YARA检测,该事件将自动更新,且此次检测不计入100次事件限制。

-

来自 自定义检测规则 表的所有活跃YARA检测规则每小时最多可生成5000条警报。

-

来自 自定义检测规则 表的单个YARA规则可包含查询语法中定义的多个独立YARA规则。每个独立YARA规则每小时最多生成1000条警报。

-

-

在 规则结果 部分,为生成的警报选择适当严重级别。

-

点击 下一步 .

-

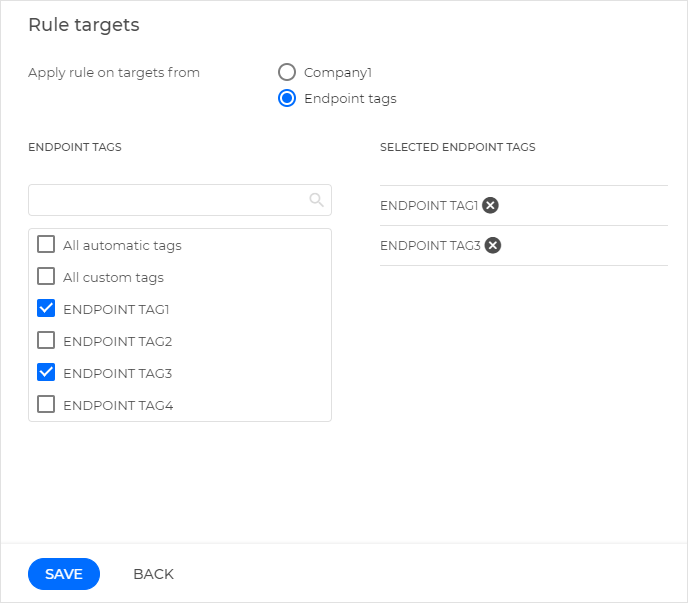

在 检测规则目标 步骤的 规则目标 部分,选择规则要扫描的终端。

-

选择整个公司或特定 终端标签 .

-

若选择 终端标签 选项,请从左側菜单列表中选取标签。

您当前的选择将显示在右侧菜单中。

注意

-

该规则仅适用于已应用所选标签的端点。

-

这些标签在 网络 > 标签管理 .

-

-

-

点击 下一步 .

-

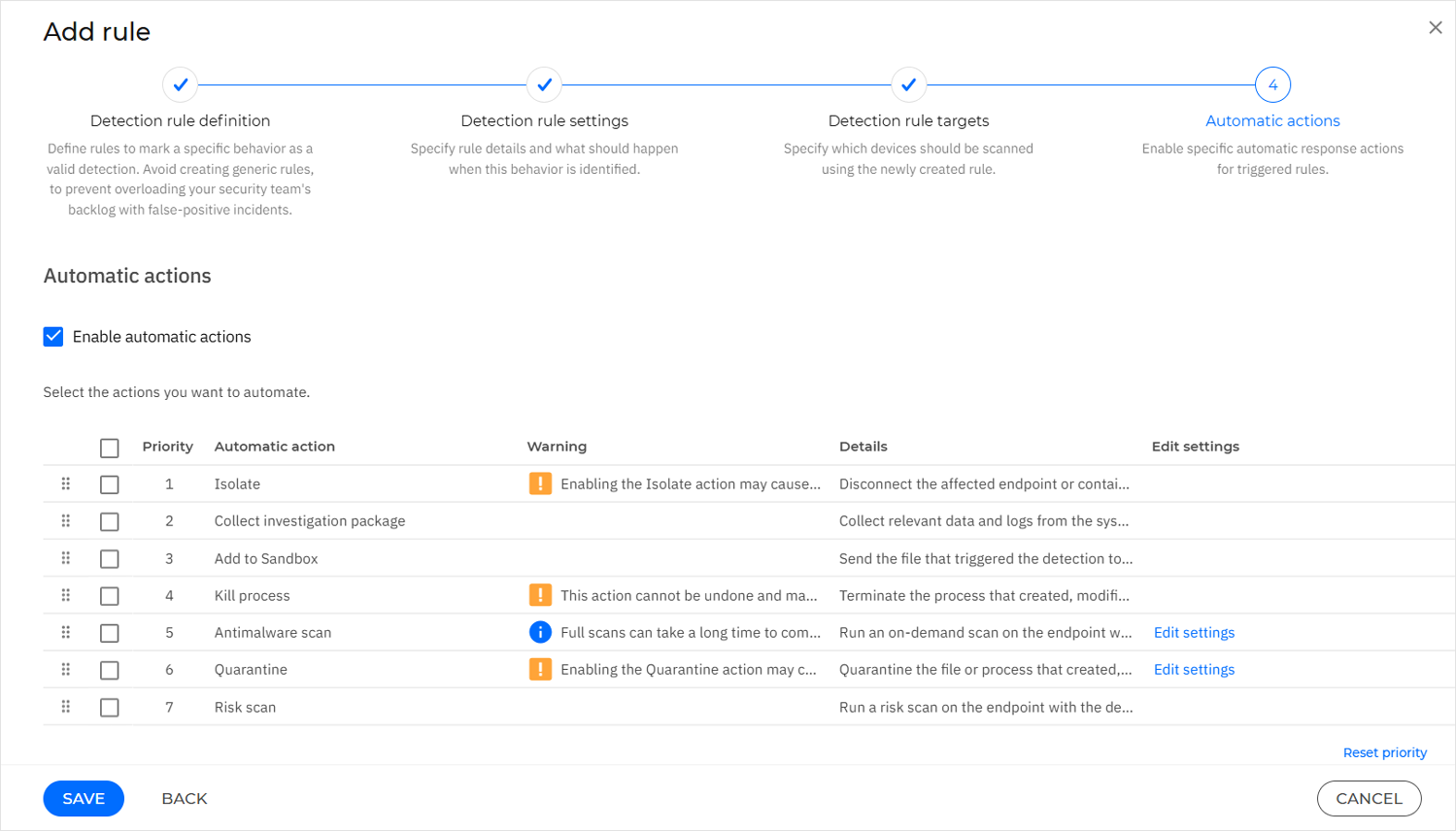

可选:在 自动操作 步骤中,配置当YARA检测规则匹配时自动触发的响应操作,并设置其执行优先级。

-

选择 启用自动操作 以激活自动操作。

-

拖放响应操作以根据所需优先级重新排序。

注意

要恢复默认顺序,请点击 重置优先级 .

-

选择要为YARA规则启用的操作。

以下自动操作可用:

-

隔离

-

收集调查包

-

添加到沙箱

-

终止进程

-

反恶意软件扫描

-

隔离

-

风险扫描

-

重要提示

YARA规则的自动响应操作需要以下最低 最佳 版本要求:

-

Windows:7.9.29.X

-

Linux:7.8.0.X

-

macOS:7.22.55.200114

-

-

点击 保存 .

-

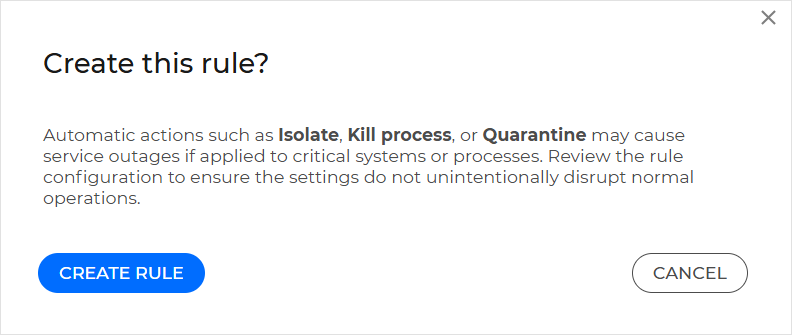

若选择 隔离 , 终止进程 或 隔离 操作,将显示以下对话框。检查规则配置后,点击 创建规则 .

您创建的YARA规则将显示在 自定义检测规则 表中。

注意

YARA规则一旦创建,无法转换为基本规则。

位于 自定义检测规则 表中的YARA规则

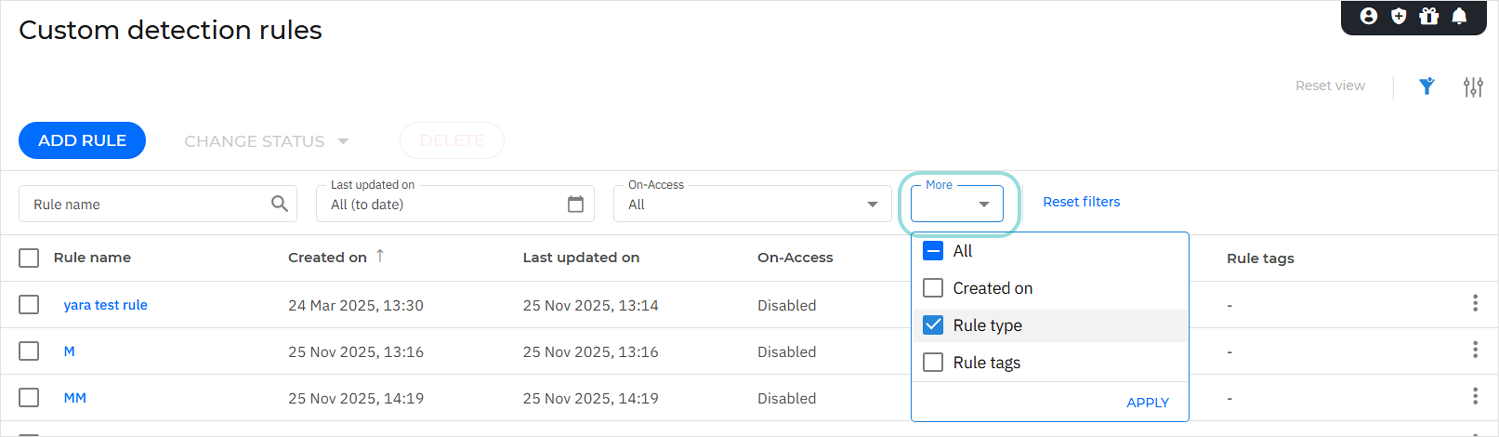

筛选显示YARA规则

要查看YARA规则,请转至 事件 > 自定义检测规则 于 GravityZone 控制中心 。通过 YARA 值在 规则类型 列中进行识别。

要筛选规则表以仅显示YARA规则,请按以下步骤操作:

-

点击规则表上方的 更多 下拉菜单。

-

勾选 规则类型 复选框。

-

点击 应用 .

这将在表格上方添加 规则类型 筛选器。

-

点击 规则类型 筛选器。

-

勾选 YARA 复选框。

-

点击 应用 .

启用或禁用多个YARA规则

要启用多个YARA规则,请按以下步骤操作:

-

在 自定义检测规则 表格中,勾选要启用的YARA规则对应的复选框。

-

点击表格上方的 更改状态 按钮。

-

点击 启用 .

-

点击 确认 .

要禁用多个YARA规则,请按以下步骤操作:

-

在 自定义检测规则 表格中,勾选要禁用的YARA规则对应的复选框。

-

点击表格上方的 更改状态 按钮。

-

点击 禁用 .

-

点击 确认 .

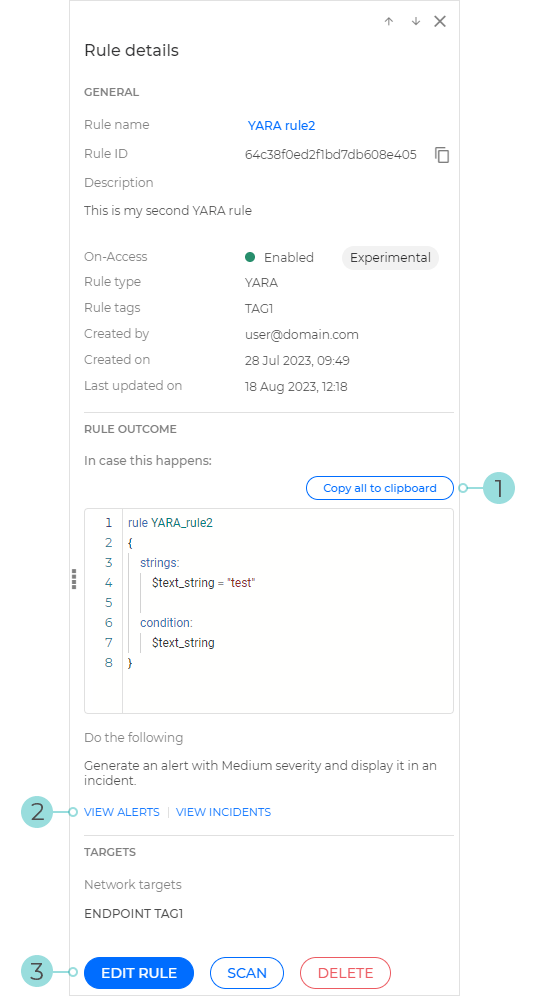

查看YARA规则详情

点击表格中的任一YARA规则将打开其详情面板。YARA规则的详情面板包含规则名称、ID、描述、YARA查询及其他规则相关信息。

-

点击 全部复制到剪贴板 按钮可轻松将整个YARA查询复制到剪贴板。

-

通过 查看事件 和 查看告警 选项可分别跳转至 事件 与 搜索 页面。系统会自动运行预填充查询以获取该YARA规则生成的所有告警或事件。

-

点击 编辑规则 按钮将弹出规则定义窗口,您可在此修改规则详情。

执行按需扫描

执行按需扫描需遵循以下步骤:

-

可通过两种方式启动按需扫描:

-

在YARA检测规则的详情面板中,点击 扫描 按钮。

-

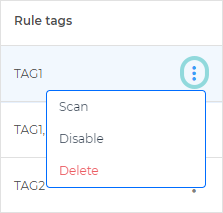

在 自定义检测规则 表格中,点击

表格条目最右侧的垂直省略号按钮,然后点击

扫描

.

表格条目最右侧的垂直省略号按钮,然后点击

扫描

.

-

-

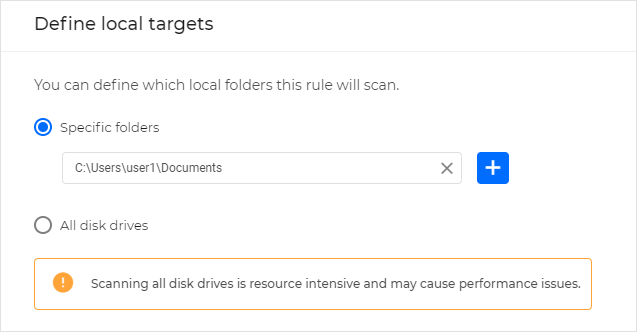

在 定义本地目标 窗口中,指定要扫描的文件夹或磁盘驱动器。

重要提示

-

该 特定文件夹 字段不支持通配符,但支持 系统变量 .

-

YARA规则不支持对网络共享的按需扫描。

-

-

点击 扫描 .

注意

按需扫描仅生成警报而非事件。您可以在 事件 > 搜索 页面通过添加

other.rule_id字段到查询条件中查看生成的警报。

系统会为此扫描生成一个任务。您可以在 网络 > 任务 .

您可以在 网络 > 终端详情 > 扫描日志 选项卡

扫描记录及其详细信息和结果也可在 账户 > 用户活动 .