安全事件

本文档仅适用于 安全数据湖 安全 功能模块。 安全数据湖 安全是 安全数据湖 集中式日志管理平台,需要单独许可证。请联系 安全数据湖 销售 团队以获取有关此产品的更多信息。

一个 安全数据湖 安全事件可能代表关键事件或由 安全数据湖 平台记录的活动,表明对系统完整性和安全的潜在威胁。这些事件范围从失败的登录尝试和异常网络流量到潜在的恶意软件。您可以定义规则和标准来检测这些事件,并配置警报以确保及时识别、分类和调查可疑或关键活动。

在本文中,我们将讨论与 安全数据湖 安全产品相关的事件和警报,以及在 安全界面 中的相关内容。要了解有关核心 安全数据湖 应用程序中事件定义和警报如何工作的更多信息,请参阅 通用事件文档 .

管理安全事件

在 安全事件 选项卡中包含 警报 , 定义 和 通知 。这些组件共同工作,以增强您的事件监控和事件响应能力。

在 安全数据湖 的通用视角与安全视角中,事件功能基本相同;但 安全数据湖 通用视角的告警是静态的,仅提供信息,而安全视角接收的告警是可操作的,并针对安全相关操作进行了定制,允许您创建增强的工作流程,用于分类、调查、事件管理和事件响应。

要查看和管理 安全事件 标签页中的事件:

-

导航至 安全数据湖 安全 界面 .

-

选择 安全事件 标签页。

接下来,我们将回顾一些关键术语,帮助您理解 安全数据湖 安全界面中安全事件的工作原理。强烈建议您同时查阅 事件管理文档 以获取对这些术语更全面的解释。

事件定义

事件定义 对于自动化检测重要事件或异常至关重要,这些事件或异常可能指示安全事件、操作问题或IT环境中的其他重大事件。例如,事件可能是对防火墙策略的更改或黑名单IP地址的失败登录尝试。 安全数据湖 安全通过允许您定义构成事件的具体标准,并在日志数据匹配您定义的条件时发出警报,帮助您管理安全事件。

创建新事件定义有两种主要方式:

事件类型

在 安全数据湖 中定义事件时,有两种事件条件类型: 过滤与聚合 和 事件关联 .

过滤与聚合

安全数据湖中的 过滤与聚合条件 允许您基于筛选和聚合日志消息的标准来定义事件。这涉及设置条件来过滤传入消息,然后将其聚合以确定它们是否符合指定的阈值或模式。

例如,聚合事件类型可能包括:

-

基于阈值的事件

-

定义一个事件,当在定义的时间窗口内收到特定数量的符合特定条件的日志消息时触发。例如,当5分钟内发生超过100次失败的登录尝试时触发事件。

-

-

模式识别

-

基于日志消息中的模式检测事件,例如对常被利用的端点的Web请求,表明可能存在攻击。

-

事件关联

事件关联条件允许您基于跨多个来源或流的日志消息的关系或序列来创建事件。这涉及定义识别事件模式或序列的条件,而不是简单的聚合。

例如,事件关联类型可能包括:

-

序列检测

-

当在不同日志或系统中短时间内发生特定事件序列时触发事件。例如,检测到网络访问日志后紧接着防火墙规则更改的序列,表明可能存在安全策略违规。

-

-

多源关联

-

结合来自不同来源的日志(如Web服务器日志、数据库日志)以检测关联事件,例如Web流量突然激增与数据库性能下降同时发生。

-

-

异常检测

-

识别跨多个日志源的异常模式或行为,例如来自地理上分散的IP地址的同时访问尝试,表明可能存在协同攻击。

-

警报

警报 在 安全数据湖 安全平台中提供对安全事件状态和进展的可见性,并允许您直接从警报执行各种操作。当触发警报时,它会提供安全事件的详细概述,并支持各种操作以简化响应工作。

搜索面板

页面顶部设有搜索栏,可通过关键词检索安全事件。如需进一步筛选搜索结果,可使用过滤器定位特定事件或警报。

过滤器

过滤器能精准缩小安全事件范围,便于聚焦关键数据。通过时间戳、优先级、规则类型或MITRE ATT&CK技术等属性筛选,可快速隔离相关警报进行调查,或深入分析特定安全事件。本节说明如何有效运用过滤器来优化 安全数据湖 .

筛选安全事件步骤:

-

进入 安全布局 中的 安全数据湖 .

-

转至 安全事件 > 警报 .

-

点击 过滤器 旁的+图标下拉按钮查看筛选类型:

|

筛选选项 |

用途 |

|---|---|

|

优先级 |

按严重性筛选警报(如低、中、高)。 |

|

时间戳 |

设定时间窗口筛选警报,适用于事件回溯。 |

|

事件定义 |

仅查看特定检测规则集触发的警报。 |

|

状态 |

按警报生命周期阶段筛选(如待处理、已关闭、调查中、误报)。 |

|

类型 |

按安全事件类型筛选,可能是事件或警报。 |

|

负责人 |

显示分配给特定团队成员或负责人的警报。 |

|

战术/技术 |

将警报映射到MITRE ATT&CK战术或技术(例如

|

|

检测链环节 |

指示警报是否属于更广泛的多步骤 检测链 。适用于威胁狩猎和活动追踪。 |

应用筛选条件后,其会显示为 筛选器 下拉菜单旁的标签。可多选组合筛选条件以实现精准定位。

注意

布尔属性仅能使用一个筛选条件。例如,您只能筛选事件或警报,不可同时筛选两者。

警报操作

在 警报 页面的警报列表中,点击选定警报可直接执行操作,展开窗口后可进行以下操作:

告警工作流示例

本例中,安全分析师希望通过告警筛选器识别异常访问模式的特定告警。分析师可以:

-

将筛选条件设置为:

-

战术/技术:

TA0001:初始访问 -

优先级 :

高 -

时间范围 :

过去7天

-

-

分析时间线以检查活动峰值。

-

深入查看具体告警的取证数据、日志,或分配负责人进行跟进。

利用安全事件与告警工作流

当接收到符合事件定义条件的日志消息时, 安全数据湖 会根据指定条件进行评估并在启用时触发告警。我们将通过一个场景来展示安全事件工作流——从创建事件定义到基于告警通知完成调查的全过程。

安全事件与告警示例

本场景中,新入职的安全分析师Sally正在加强组织的安全事件监控。为此,她定义了一个监控登录失败事件,用于检测潜在的暴力破解或未授权访问尝试。该事件定义会在5分钟内同一IP地址出现超过5次登录失败时触发告警,并发送邮件通知。

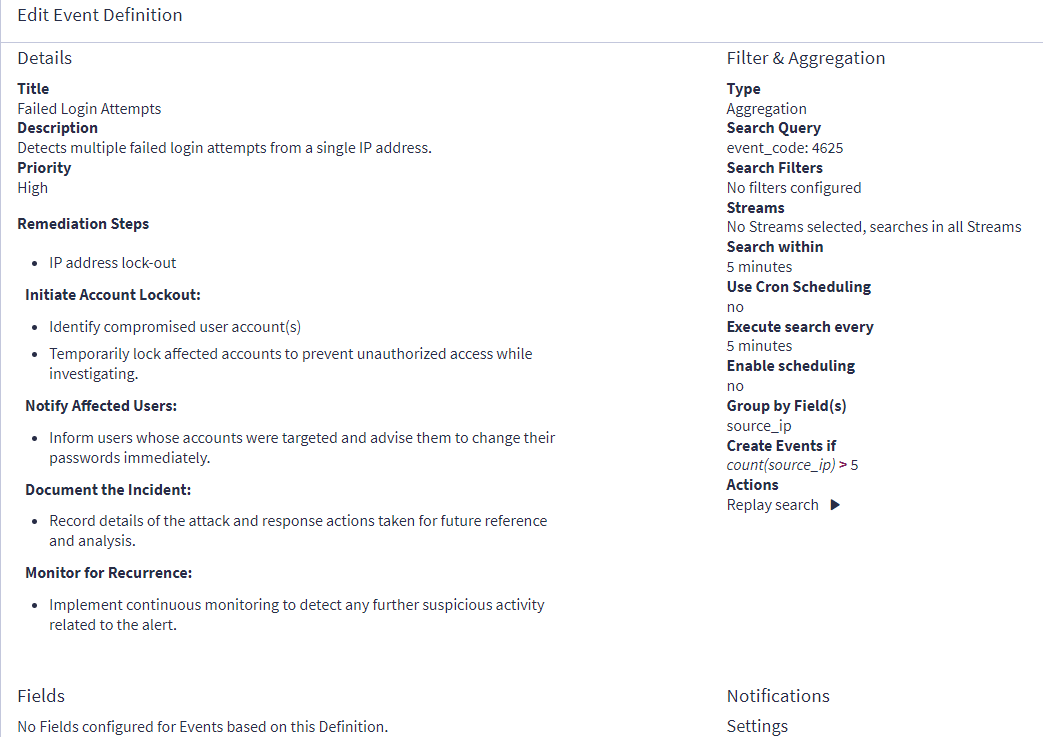

要通过 安全数据湖 网页界面创建此事件定义,Sally需访问 安全数据湖 安全 > 安全事件 并点击 创建事件定义 按钮(位于 事件定义 页面右上角)。通过事件定义向导,萨莉按如下方式配置事件定义:

-

标题: 登录尝试失败

-

描述: 检测来自单一IP地址的多次失败登录尝试

-

修复步骤( 可选 ): 封锁IP地址

-

优先级 :高

-

事件类型: 筛选与聚合

-

筛选条件:

-

搜索查询:

事件代码:4625 -

搜索最近:5分钟

-

每:5分钟执行搜索

-

为定义创建事件的条件:结果聚合达到阈值

-

-

聚合方式:

-

分组字段(可选):

源IP

-

-

条件:

-

若 count(source_ip) > 5

-

-

通知

-

当此事件触发时发送邮件通知。

-

事件定义已配置,以下是其详细信息摘要:

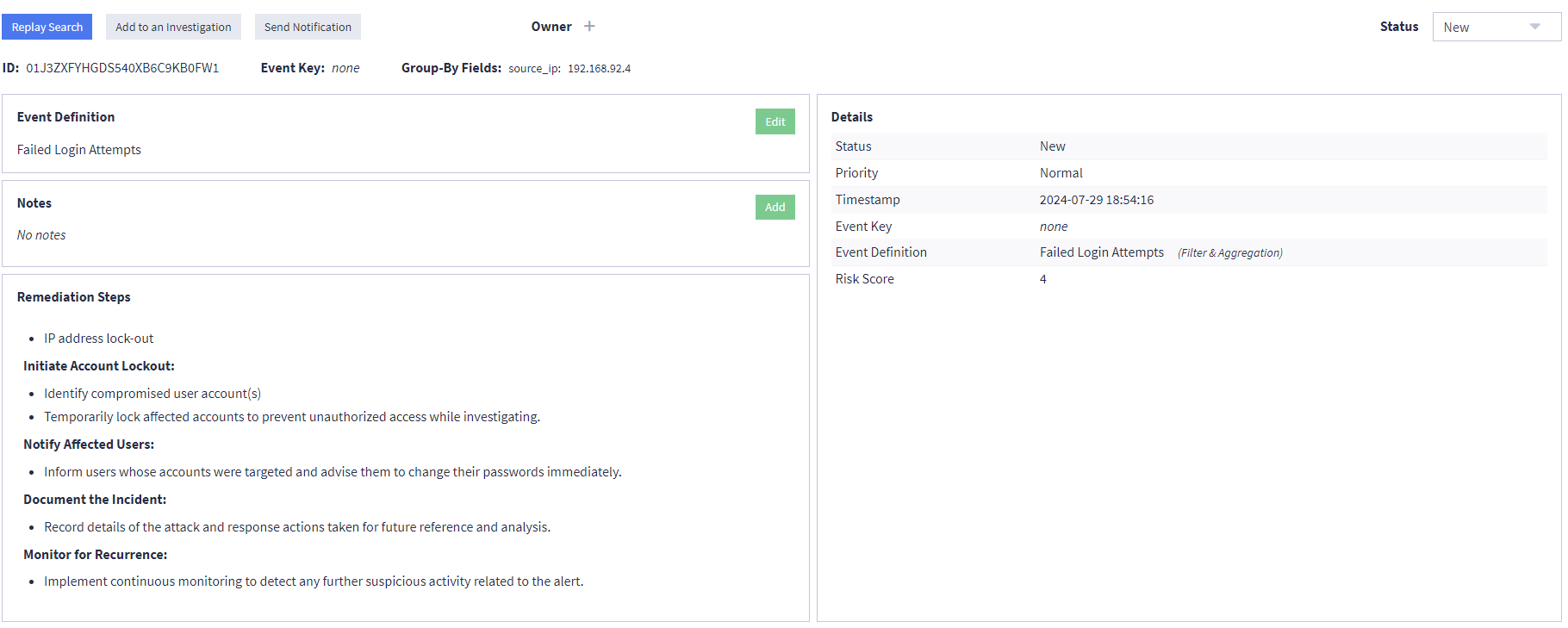

随后,Sally收到由“失败登录尝试”事件定义触发的邮件通知警报。

该警报显示存在高 风险评分 ,因此她立即优先处理此警报,将警报状态从 新建 改为 调查中 ,并将警报分配给自己作为负责人,同时 通过将警报添加至新调查来创建调查 。接着Sally继续向团队发送 通知 ,方法是点击警报中的 发送通知 按钮,同时阅读修复步骤并深入调查问题。

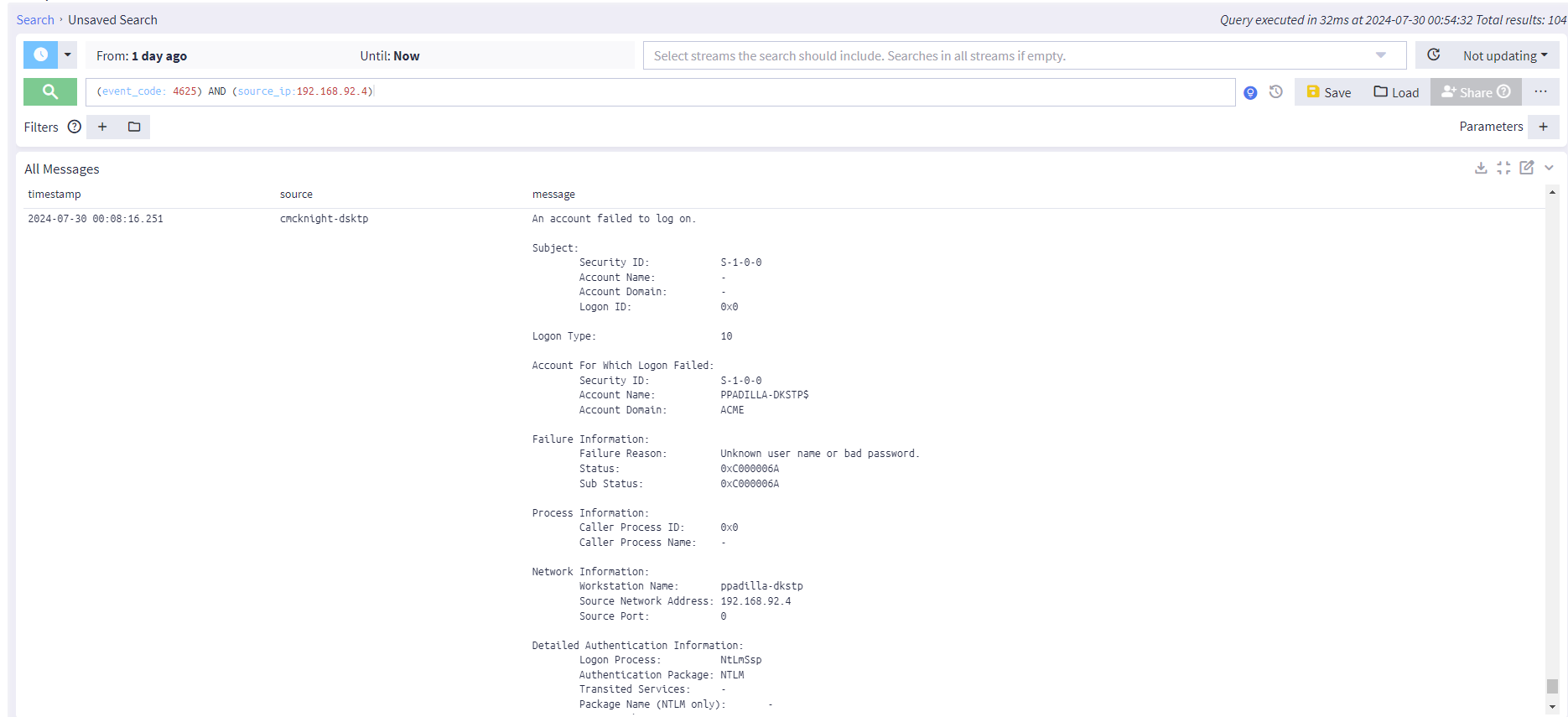

为启动调查,Sally点击警报左上角的 重放搜索 按钮,对事件运行搜索查询并深入分析日志数据。此时Sally已掌握关于警报性质、关联资产、事件来源、用户名及其他与调查相关的重要信息。

Sally结合组织针对潜在暴力攻击的事件响应预案及警报中的修复步骤,成功调查该安全事件并阻止了暴力攻击。

调查结束后,Sally将警报状态更新为“已关闭”,至此完成整个工作流程。