网格 网关

所有电子邮件平台的机构均可使用 网格 网关(只需能通过25端口接收邮件且能将MX记录指向 网格 .

Mesh 网关(适用于Microsoft 365)

本指南概述如何为Microsoft 365上的组织安装 Mesh 网关。

提示:若您是首次在 Mesh 中配置客户(或即使非首次),建议先熟悉此检查清单⟶ 《准备工作检查清单》

提示

安装时间:10-15分钟

步骤1:在Microsoft 365中为 Mesh 创建邮件流规则

为确保经 Mesh 过滤的邮件能安全投递且不受微软二次过滤,需在Microsoft 365中为我们的 IP地址范围创建邮件流规则。

以下视频将逐步演示该流程:

步骤2:通过Azure同步导入用户

为了让用户能接收隔离摘要并创建自己的允许/阻止规则,需将用户信息填充至用户表中。

-

以客户身份登录,导航至用户⟶导入与同步⟶Azure同步

-

选择"O365授权"以允许 Mesh 从Azure同步用户数据。

-

查看更多关于 用户填充与角色类型 .

注意:Azure同步将每小时自动运行。对于已同步但不需要在 Mesh 中创建账户的邮箱,请选择并设置为"禁用"

步骤3:导入允许与阻止规则(可选)

您可以使用我们的 CSV模板 .

步骤4:更新您的MX记录

根据您的 服务区域

更新MX记录值。 MX记录具有区域特异性

且不应存在其他记录。 若使用 MTA-STS

注意

重要提示 :在 Mesh 创建账户后,请至少等待15分钟再更新MX记录,以确保我们的系统更新期间不会中断邮件投递。

步骤5:在Microsoft 365中创建连接器

为防止威胁绕过 Mesh 的过滤,并确保来自我们MTA的邮件能成功投递到您的邮件环境,您需要在Microsoft 365中为 Mesh 创建一个连接器。

注意

重要:

-

仅在将MX记录指向 Mesh 后完成此步骤。建议等待24小时以确保DNS传播完成。

-

如果您正在从其他安全电子邮件网关迁移,可能已存在一个连接器用于拒绝非特定IP范围发送的邮件。

-

在更改MX记录前需移除该设置,以避免经 Mesh 过滤的合法邮件被拒绝。

以下视频将逐步引导您完成此过程:

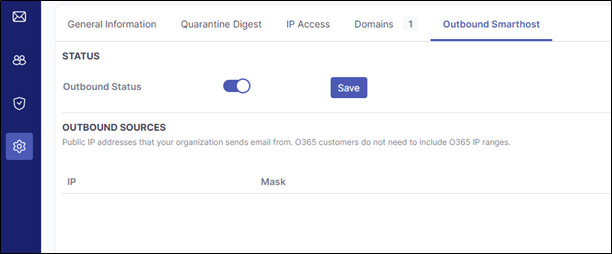

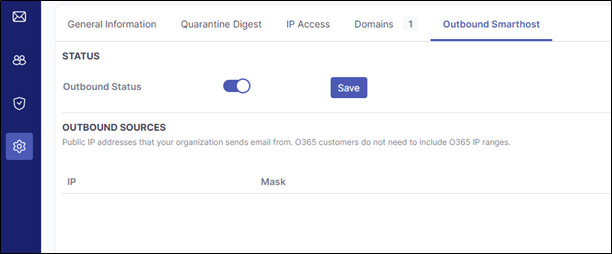

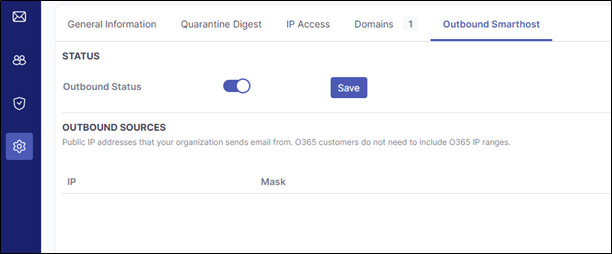

步骤6:启用出站邮件扫描(可选)

-

查看我们的 分步指南 了解如何启用出站邮件扫描。

注意

若您的租户启用了自动转发功能,请务必阅读上述指南。

|

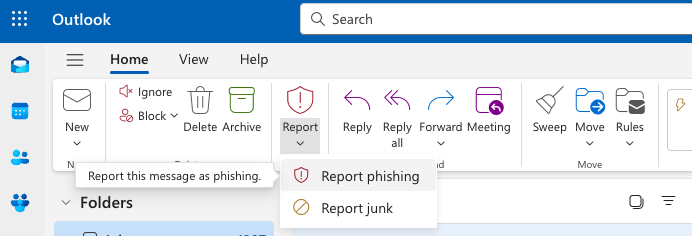

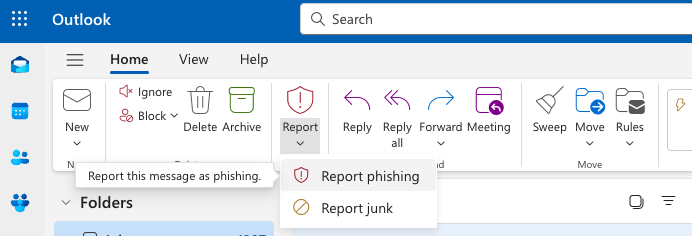

步骤7:配置垃圾邮件与钓鱼邮件举报按钮(可选)

Outlook举报按钮可用于将潜在误判(漏报/误报)案例共享给您的服务台及 Mesh 检测团队。请查阅我们的 分步 指南。

|

提示

设置完成。您的邮件现已受到 Mesh 网关的保护。

Mesh Exchange版网关

本指南说明如何在Exchange组织中安装 Mesh 网关。

提示:若您是首次在 Mesh 中配置客户(或非首次),建议先熟悉此检查清单⟶ 准备工作清单

提示

安装时间:10-15分钟

步骤1:在Exchange中创建 Mesh 邮件流规则

为确保经 Mesh 过滤的邮件能安全投递且避免微软二次过滤,您需要在Exchange中为我们的 IP地址范围创建邮件流规则。

本视频 将逐步引导您完成整个流程:

-

请确保使用适用于您所在区域的IP范围。具体范围可 在此查询

-

查看我们关于 创建邮件流规则的逐步指南 。

-

参阅微软相关文档 请点击此处

步骤2:通过CSV导入用户数据

为使用户能接收隔离摘要并创建个人允许/阻止规则,需将用户信息导入用户表。

-

以客户身份登录,导航至用户⟶导入与同步⟶手动

-

了解更多 用户数据与角色类型 .

步骤3:导入允许与阻止规则(可选)

您可以使用我们的 CSV模板 .

步骤4:更新MX记录

根据您的 服务区域

更新MX记录值 MX记录具有区域专属性

且不应存在其他记录 若使用 MTA-STS

请同步更新其中的MX条目

重要提示 :在账户创建后请至少等待15分钟 Mesh 在更新MX记录前,请确保系统更新期间邮件投递不会中断。

步骤5:在Exchange中创建连接器

为防止威胁绕过 Mesh 过滤,并确保来自我们MTA的邮件能送达您的邮件环境,您应在Exchange中为 Mesh 创建连接器。

注意

重要提示:

-

仅当您已将MX记录指向 Mesh 后完成此步骤。建议等待24小时以确保DNS生效。

-

若您正从其他安全邮件网关迁移,可能已存在拒绝非指定IP范围邮件的连接器。

-

更改MX记录前需移除该设置,以避免 Mesh 过滤的正常邮件被拒收。

本视频将逐步演示操作流程:

步骤6:启用出站邮件扫描(可选)

-

查看我们的 分步指南 了解如何启用出站邮件扫描。

注意

若您的租户使用自动转发功能,请务必阅读上述指南。

|

步骤7:配置垃圾邮件和钓鱼邮件举报按钮(可选)

Outlook报告按钮可用于与您的帮助台及 Mesh 检测团队共享潜在的假阴性/假阳性案例。查看我们的 分步 指南。

|

提示

您已完成所有设置。您的邮件现受 Mesh 网关保护。

适用于Google Workspace的 Mesh网关

本指南概述了如何为Google Workspace上的组织安装 Mesh 网关。

提示:若这是您首次在 Mesh 中配置客户(或即便不是),建议您先熟悉此检查表⟶ 开始前检查表

提示

安装时间:10-15分钟

实用链接

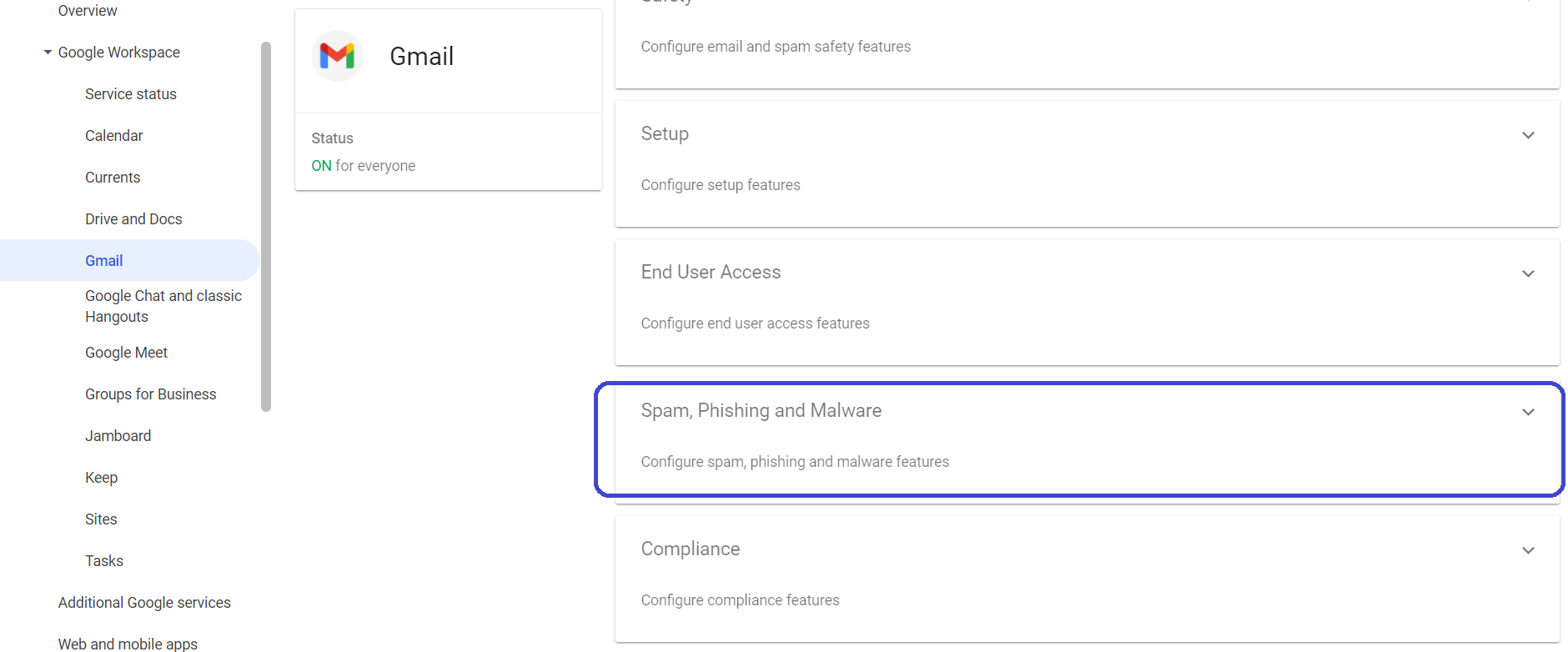

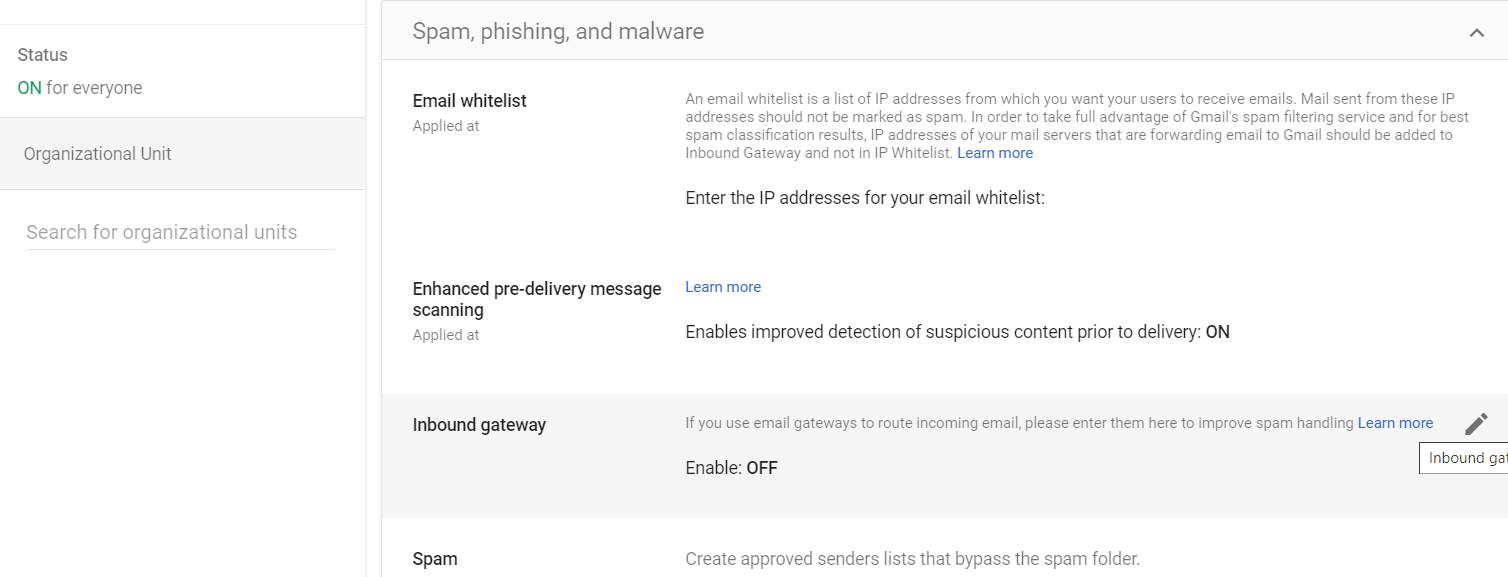

步骤1:在Google Workspace中为 Mesh 创建入站网关

为确保经 Mesh 过滤的邮件能安全投递且不受Google二次过滤,您需要为我们的 IP地址范围创建邮件流规则。

-

查看我们的 分步指南 了解如何创建入站网关。

注意

重要提示: 如果您正在从其他安全电子邮件网关迁移,可能已配置了用于拒绝非特定IP范围发送邮件的连接器。

在更改MX记录前需移除该设置,以避免经 Mesh 过滤的合法邮件被拒收。

第二步:配置谷歌工作区内邮件的内部流转

与微软365不同(内部邮件不会经过 Mesh 网关),谷歌会通过MX记录路由内部邮件。这意味着它们将接受 Mesh 网关的过滤和仿冒检测,可能导致误判。通过配置内部邮件在谷歌工作区租户内流转可避免此问题。

-

参阅我们的 《谷歌工作区内部邮件路由》 指南。

第三步:用户数据导入

为使用户能接收隔离摘要并创建个人允许/阻止规则,需将用户信息导入用户表。

-

支持手动添加或通过CSV文件批量导入。

-

了解更多关于 用户导入与角色类型 .

第四步:导入允许&阻止规则(可选)

可使用我们的 CSV模板 .

第五步:更新MX记录

根据您所在 服务区域。

MX记录具有区域特定性 且不应存在其他记录。

若您使用 MTA-STS ,请确保同时更新其中的MX条目。

注意

重要提示 :在 Mesh 中创建账户后,请至少等待15分钟再更新MX记录,以确保系统更新期间邮件投递不受干扰。

步骤6:拒收所有非网关IP发来的邮件

建议将邮件环境锁定为仅接收来自谷歌和 Mesh 的邮件。勾选 "拒收所有非网关IP发来的邮件" 选项(位于本指南的入站网关章节): https://docs.emailsecurity.app/help-center/Create-an-Inbound-Gateway-for- Mesh -in-Google-Workspace.869236945.html

注意

请等待24小时再执行此步骤,以确保DNS完全生效。

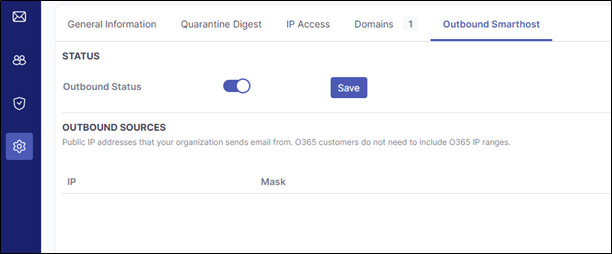

步骤7:启用出站邮件扫描(可选)

-

参阅我们的 分步指南 以启用出站邮件扫描功能。

|

提示

设置完成。您的邮件现已受到 Mesh 网关的保护。

为 Mesh 在Google Workspace中创建入站网关

为确保经 Mesh 过滤的邮件能安全投递且不受谷歌二次过滤,您需在Google Workspace中为 Mesh 创建入站网关。

建议您参考 谷歌官方文档 .

注意

重要提示:

-

仅在将MX记录指向 Mesh 后完成此步骤。建议等待24小时以确保DNS生效。

-

若您正从其他安全邮件网关迁移,可能已存在仅接收特定IP范围邮件的连接器。

-

需在更改MX记录前移除该设置,以避免经 Mesh 过滤的合规邮件被拒收。

步骤2:编辑入站网关

点击编辑入站网关。

|

步骤3:添加网关IP

您需要添加两组IP地址:

-

Mesh 的邮件投递IP范围 特定于您的地区。

-

谷歌的发送IP范围。

谷歌IP列表 从_spf.google.com提取 (谷歌可能随时更改这些IP而不另行通知,建议再次核对) 66.249.80.0/20 72.14.192.0/18 74.125.0.0/16 108.177.8.0/21 173.194.0.0/16 209.85.128.0/17 216.58.192.0/19 216.239.32.0/19 2001:4860:4000::/36 2404:6800:4000::/36 2607:f8b0:4000::/36 2800:3f0:4000::/36 2a00:1450:4000::/36 2c0f:fb50:4000::/36 172.217.0.0/19 172.217.32.0/20 172.217.128.0/19 172.217.160.0/20 172.217.192.0/19 172.253.56.0/21 172.253.112.0/20 108.177.96.0/19

步骤4:勾选复选框

勾选以下复选框:

-

自动检测外部IP(推荐)。

-

要求来自上述邮件网关的连接使用TLS加密。

注意

重要提示: 目前请勿勾选“拒绝所有非网关IP发来的邮件”。该选项将在本设置指南的最后一步启用。

当使用“拒绝所有非网关IP发来的邮件”功能时,建议包含谷歌的发送IP范围,以避免系统拒绝来自谷歌自身服务器的邮件。

如果您决定不勾选“拒绝所有非网关IP发来的邮件”,发件人可能会绕过 Mesh 或谷歌网关。

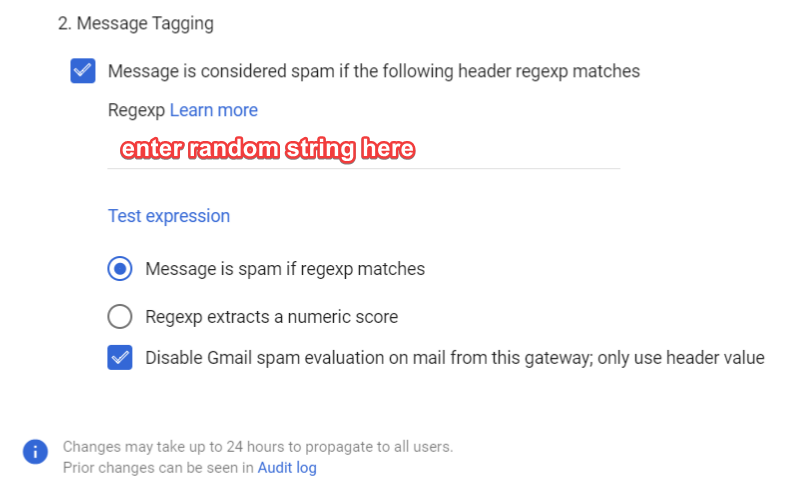

步骤5:创建正则表达式

勾选 "当邮件头匹配以下正则表达式时视为垃圾邮件"

-

在正则表达式文本框中输入任意字符串。

-

只要该字符串不会出现在邮件头中,具体内容无关紧要。

步骤6:禁用垃圾邮件评估

勾选 "对此网关发来的邮件禁用Gmail垃圾邮件评估;仅使用邮件头值"

当前设置应如下图所示:

|

步骤7:继续 Mesh 网关设置指南

下一步是继续 Mesh 网关设置指南,其中包含将内部邮件保留在谷歌基础设施中的详细说明。

提示

您已全部设置完成!

在Google Workspace中路由内部邮件

注意

若未完成此步骤,内部发送的邮件极有可能被 Mesh 作为仿冒邮件隔离。内部邮件应保留在Google租户内,不应通过 Mesh 网关传输。

创建邮件路由

-

进入应用->Google Workspace->Gmail。

-

滚动至"主机"部分,点击"添加路由"

-

为新路由命名,例如"内部邮件路由"。

-

在"指定邮件服务器"下选择"单台主机",并输入"aspmx.l.google.com",端口25。(若适用,您也可在此处改用

smtp.google.com选项,详见: https://support.google.com/a/answer/174125?hl=zh-Hans ). -

重要提示 :取消勾选"执行MX查询"。

-

确保勾选以下选项:

a. 要求通过安全(TLS)连接传输邮件(推荐)。

b. 要求CA签名证书(推荐)。

c. 验证证书主机名(推荐)。

-

点击保存。

应用路由规则

-

进入应用->Google Workspace->Gmail。

-

滚动至标有"路由"的部分。

-

点击“配置”或“添加另一条规则”。

-

为新路由命名,例如“内部邮件路由规则”。

-

勾选“内部-发送”复选框。

-

在第2部分,从下拉菜单中选择“修改消息”。勾选“更改路由”并选择您之前设置的主机。

-

滚动到底部并点击“显示选项”。

-

确保以下选项已勾选:

a. 用户

b. 群组

-

在C部分下,选择“仅影响特定信封发件人”,从选项中选择“模式匹配”,并在正则表达式字段中以“example.com”格式输入您的域名/客户域名。

-

点击保存。

禁用SPF/DKIM检查

SPF和DKIM检查由 Mesh 执行。通过我们的服务器后再次验证可能导致邮件在Gmail中被错误标记为垃圾邮件。

-

转到应用 -> Google Workspace -> Gmail。

-

进入“安全”部分。

-

选择“欺骗和身份验证”。

-

取消勾选“保护免受任何未经验证的邮件”和“自动应用未来推荐设置”。

-

点击保存。

继续 Mesh 网关设置指南

请返回本指南以完成剩余步骤:

https://docs.emailsecurity.app/help-center/mesh-gateway-for-google-workspace

提示

您已全部设置完成!

Mesh 适用于所有其他电子邮件平台的网关

本指南概述了如何安装 Mesh 面向组织的网关 非 Microsoft 365、Exchange或Google Workspace用户

提示:若您是首次在 Mesh 中配置客户(或即便非首次),建议先熟悉此检查清单⟶ 准备工作检查清单

提示

安装耗时:10-15分钟

步骤1:为 Mesh

创建放行规则 Mesh 为确保经 Mesh 过滤的邮件安全投递,需在邮件服务器上创建放行规则。请使用 对应区域的IP地址段 。

注意

重要提示: 若您正从其他安全邮件网关迁移,可能已存在连接器用于拒绝非指定IP段发送的邮件。

更改MX记录前需移除该设置,以避免经 Mesh 过滤的合法邮件被拒收。

步骤2:通过CSV导入用户

为使用户能接收隔离摘要并创建个人放行/阻止规则,需将用户信息填入用户表。

-

以客户身份登录,前往用户⟶导入与同步⟶手动

-

查看更多关于 用户填充与角色类型 .

步骤3:导入允许与阻止规则(可选)

您可以使用我们的 CSV模板 .

步骤4:更新您的MX记录

根据您所属的 服务区域

更新MX记录值。 MX记录具有区域专属性

,且不应存在其他记录。 若使用 MTA-STS

,请同步更新其中的MX条目。

重要提示 :在 Mesh 创建账户后,请至少等待15分钟再更新MX记录,以确保系统更新期间不会中断邮件投递。

步骤5:锁定服务器仅接收经 Mesh

过滤的邮件 为防止威胁绕过 Mesh 过滤,并确保来自我们MTA的邮件能送达您的邮件服务器,请将服务器配置为拒绝非 Mesh

IP段发出的邮件。

建议等待24小时再执行此步骤以确保DNS生效。

步骤6:启用出站邮件扫描(可选)

-

参阅 分步指南 启用出站邮件扫描功能。

注意

若您的租户以某种形式使用自动转发功能,请务必阅读上述指南。

|

提示

已完成设置。您的邮件现受 Mesh 网关保护。