认证

在必填字段中填写信息。

注意

标有

*

的字段为必填项。

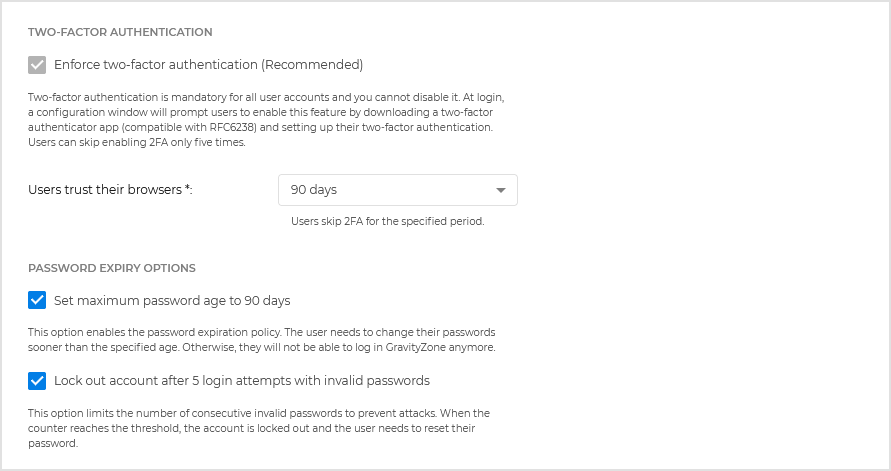

双因素认证

强制启用双因素认证(推荐)

双因素认证(2FA)为 GravityZone 账户增加额外安全层,除 控制中心 凭据。

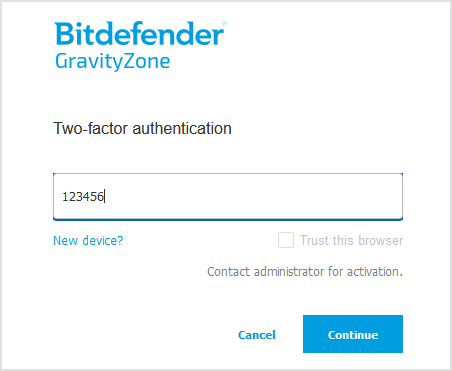

双因素认证(2FA)要求用户下载并安装Google Authenticator、Microsoft Authenticator或任何兼容标准 RFC6238 的基于时间的一次性密码(TOTP)验证器应用——可安装在智能手机或电脑等设备上。

验证器应用每30秒生成一个六位数代码。用户登录 控制中心 时,输入密码后还需提供该六位数验证码。

创建公司时默认启用双因素认证且不可更改。登录时会弹出配置窗口提示用户启用此功能。用户最多可 跳过5次 2FA设置。第六次登录时将强制要求配置,否则禁止登录。

用户信任浏览器 功能可指定 GravityZone 记住登录控制中心所用浏览器的时长:

-

选择 永不 则每次登录都需输入验证器六位数代码。

-

选择 1 至 90天 允许用户在该特定时间段内跳过输入六位数验证码,直接登录到 控制中心 。要启用此选项,用户还需勾选 信任此浏览器 复选框(位于 GravityZone 登录界面)。

默认情况下,一个浏览器对应一台设备(如计算机)。若用户从未被记录的浏览器登录,则需从验证器输入六位数验证码。关于 信任此浏览器 选项失效场景的详细信息,请参阅 此专题 .

注意

-

您可在 账户 页面查看用户账户的双重认证状态。

-

若用户因更换新设备(手机或电脑)或丢失密钥无法登录 GravityZone ,您可通过用户账户页面的 双重认证 模块重置其双重认证激活状态。更多详情请参考 用户账户 .

-

修改设备记忆周期将体现在 控制中心 .

-

在公共API方面,

skip2FA参数对应 信任此浏览器 选项,与createCompany及updateCompanyDetails方法配合使用。具体用法请参阅 createCompany 和 updateCompanyDetails .

密码过期选项

设置密码最长有效期为90天

此选项启用密码过期策略。用户需在指定期限前更改密码,否则将无法继续登录 GravityZone 。

5次无效密码尝试后锁定账户

此选项通过限制连续无效密码尝试次数来防范攻击。当计数器达到阈值时,账户将被锁定,用户需重置密码。

该策略适用于在 GravityZone .

当为某公司启用账户锁定选项时,系统将向该公司所有用户发送通知。

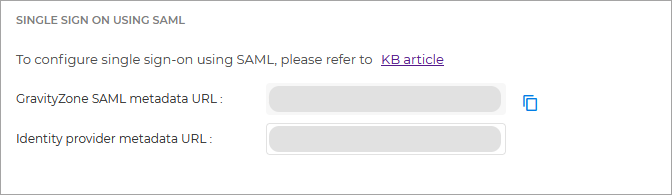

配置基于SAML的单点登录

GravityZone 支持服务提供商(SP)发起的单点登录(SSO),作为传统用户名密码登录的安全简易替代方案。

此方法需与第三方身份提供商(IdP)集成,通过SAML 2.0协议对GravityZone用户进行认证并授予其访问控制中心的权限。此类IdP包括AD FS、Okta和Azure AD。

以下是 GravityZone SSO的工作流程:

-

用户在 GravityZone 登录页面输入其电子邮件地址。

-

GravityZone 创建SAML请求并将其转发至身份提供商(IdP),同时将用户重定向至身份提供商认证页面。

-

用户需通过身份提供商进行认证。

-

身份提供商向 GravityZone 发送响应,该响应为采用X.509证书签名的XML文档。同时,身份提供商将用户重定向回 GravityZone .

-

GravityZone 获取响应后,通过证书指纹验证其有效性,并允许用户无需其他交互即可登录 控制中心 。

只要用户与身份提供商保持有效会话,即可持续自动登录 控制中心 。

为企业启用单点登录需执行以下步骤:

-

将身份提供商配置为使用 GravityZone 作为服务提供商。支持的身份提供商及配置详情请参阅 本文 .

-

在企业详情页面的 配置SAML单点登录 部分,在对应字段输入身份提供商元数据URL。

-

配置企业下属用户通过其身份提供商认证。详情参见 使用第三方身份提供商配置单点登录 .

如需禁用所管理企业的单点登录功能,请删除身份提供商元数据URL。

企业单点登录功能禁用后,用户将自动切换至通过 GravityZone 凭据。用户可通过点击 忘记密码? 链接(位于 控制中心 登录页面)获取新密码。

重新为公司启用SSO后,用户将继续使用 控制中心 的 GravityZone 凭据登录。您需要手动配置每个账户以再次启用SSO。

注意

点击屏幕右下角的 下一步 按钮继续至下一界面。

重要提示

您无法在 GravityZone .