配置Datto RMM与身份提供商的单点登录(SSO)

通过 Datto RMM应用 集成的Datto RMM支持与第三方身份提供商(如AD FS、Okta和Microsoft Entra ID)的单点登录(SSO)。

单点登录工作原理

通过单点登录,您可登录 Datto RMM应用 只需通过身份提供商验证即可。

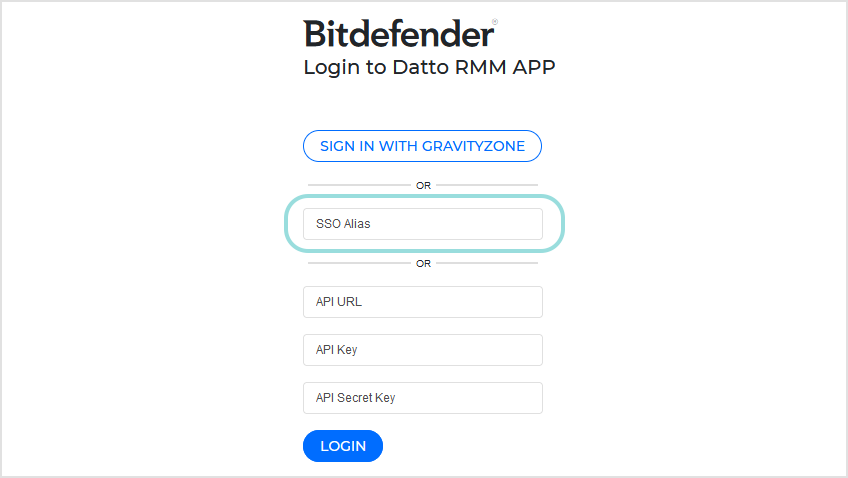

以下是 Datto RMM应用 :

-

您访问 Datto RMM应用 登录页面 并输入为您的Datto租户配置的SSO别名。

-

Datto RMM应用 会生成SAML请求,并将该请求和用户转发至为租户配置的身份提供商。

-

您将被重定向至身份提供商页面进行身份验证。

-

在身份提供商验证成功后,用户将被重定向回 Datto RMM应用 .

-

Datto RMM应用 获取响应并通过证书指纹进行验证。

随后, Datto RMM应用 将允许您无需其他交互即可登录。

启用SSO后,若在身份提供商处存在活跃会话,当您在登录页面输入别名时, 公司 页面。 Datto RMM应用 会直接跳转至

前提条件

要在 Datto RMM应用 中启用SSO,需满足以下条件:

-

您拥有可用的 Datto RMM应用 集成。

-

您在Okta、Microsoft Entra ID或AD FS中拥有具备SSO配置权限的活跃管理员账户。

-

必须使用受信任证书颁发机构(CA)签名的证书。出于安全考虑,SSO功能不接受自签名证书。

创建签名证书

首先,您必须配置签名证书,该证书将在后续配置身份提供商(IdP)时使用。此证书仅用于在身份提供商中建立对 Datto RMM应用 的信任。

创建证书请按以下步骤操作:

-

在文本编辑器中新建一个文件。

-

将以下字符串粘贴至文本文件中:

-----BEGIN CERTIFICATE----- MIIHKjCCBhKgAwIBAgIQDakW4DAZN+D7AGg9Hhx+9zANBgkqhkiG9w0BAQsFADBZMQswCQYDVQQGEwJVUzEVMBMGA1UEChMMRGlnaUNlcnQgSW5jMTMwMQYDVQQDEypEaWdpQ2VydCBHbG9iYWwgRzIgVExTIFJTQSBTSEEyNTYgMjAyMCBDQTEwHhcNMjUwODI1MDAwMDAwWhcNMjYwOTI1MjM1OTU5WjBwMQswCQYDVQQGEwJSTzETMBEGA1UEBwwKQnVjdXJlyJl0aTEYMBYGA1UEChMPQml0ZGVmZW5kZXIgU1JMMTIwMAYDVQQDEylhdXRob3JpemF0aW9uLXNlcnZpY2Uucm1tLmJpdGRlZmVuZGVyLmNvbTCCASIwDQYJKoZIhvcNAQEBBQADggEPADCCAQoCggEBAMHbWePDsBfXdDqYbhBCkfbRsmXKOX06U7mJvIistNWlfy7YKlI6LC/a7CM8zhFvPKd2wAap5broZHAsvIzj+jmSscQWRXXbtoY/bZKluk242CV9NYSmMdwKwDl08VDateaROzxeQiso25qbh8/s+Yf2dFavy7n5RToNpI/ZxNlij6gf8jWFqYMLWJ9n3cYclOnxjxNOX7G/lLPLtTYvUP7oX2VnDwTNIIOyk1BYlhLN5IPE9GapzsPElTY0+02uAppaB4H4PbSZu2l+BxWsKFEBp2ACktx3DKCDbth3ElUxX9AXuld9EbG0O7m0i7QEvj/nUw+K/qEUOBJPS4ypXlECAwEAAaOCA9UwggPRMB8GA1UdIwQYMBaAFHSFgMBmx9833s+9KTeqAx2+7c0XMB0GA1UdDgQWBBTQLM1NJS+hPZkCGEmTrHo/ykjHGTBjBgNVHREEXDBagilhdXRob3JpemF0aW9uLXNlcnZpY2Uucm1tLmJpdGRlZmVuZGVyLmNvbYItd3d3LmF1dGhvcml6YXRpb24tc2VydmljZS5ybW0uYml0ZGVmZW5kZXIuY29tMD4GA1UdIAQ3MDUwMwYGZ4EMAQICMCkwJwYIKwYBBQUHAgEWG2h0dHA6Ly93d3cuZGlnaWNlcnQuY29tL0NQUzAOBgNVHQ8BAf8EBAMCBaAwHQYDVR0lBBYwFAYIKwYBBQUHAwEGCCsGAQUFBwMCMIGfBgNVHR8EgZcwgZQwSKBGoESGQmh0dHA6Ly9jcmwzLmRpZ2ljZXJ0LmNvbS9EaWdpQ2VydEdsb2JhbEcyVExTUlNBU0hBMjU2MjAyMENBMS0xLmNybDBIoEagRIZCaHR0cDovL2NybDQuZGlnaWNlcnQuY29tL0RpZ2lDZXJ0R2xvYmFsRzJUTFNSU0FTSEEyNTYyMDIwQ0ExLTEuY3JsMIGHBggrBgEFBQcBAQR7MHkwJAYIKwYBBQUHMAGGGGh0dHA6Ly9vY3NwLmRpZ2ljZXJ0LmNvbTBRBggrBgEFBQcwAoZFaHR0cDovL2NhY2VydHMuZGlnaWNlcnQuY29tL0RpZ2lDZXJ0R2xvYmFsRzJUTFNSU0FTSEEyNTYyMDIwQ0ExLTEuY3J0MAwGA1UdEwEB/wQCMAAwggF/BgorBgEEAdZ5AgQCBIIBbwSCAWsBaQB3ANdtfRDRp/V3wsfpX9cAv/mCyTNaZeHQswFzF8DIxWl3AAABmOEN8UAAAAQDAEgwRgIhAOvYEyMncIK576q6pzJ/S2q27Ky8ApTnSMT4+9xEu0RaAiEArvW+KsHujIwqig0QO6Tog+QyPmizObm01J3d2+8TLjYAdQDCMX5XRRmjRe5/ON6ykEHrx8IhWiK/f9W1rXaa2Q5SzQAAAZjhDfF7AAAEAwBGMEQCICVDZaGSMtxQ8bmAkrxFQTeLPYGgYZwfll0JzrFlhZhdAiBx7KksvrUZUCs4lxZSVf+X/wV3/7kuLLhHpCP4Kq4hegB3AJROQ4f67MHvgfMZJCaoGGUBx9NfOAIBP3JnfVU3LhnYAAABmOEN8Y8AAAQDAEgwRgIhAMab3KpnJpCQat+7yUEYY6Y1JhAwwZ8ACuo6rRN/zlcrAiEA41Zf7hMNtKiEbLSfkf7b3E8ubzB8DZMyp+/ELU8fTaYwDQYJKoZIhvcNAQELBQADggEBABMFe7hsAlX4oNVbDMjQN50H7hod8z6men5fLGdqJVXJ1jgUS+B5AIqaPGbk+1XemgpSDwGn2NLhXqPgXLrHk/YKZ0GidO5abSY2iWFbhqcorB6zlyGqfMhjZOtUI4UoCOf4G4jEGrvpH3K6h47oIguZXQLzFQJykLsOQgP6tOdZYdPZKSgRc7KmA+Y0poWnf2st932KFGgx/UTUP9zU9nbk6zG30lZjHiYRDKTKoFMb9sFRxuyY2ncshHIt49HeEfjJmYIkytqOkYHXsfKmZpLZ0HW0IrG5rJNtaqG+8RkbmTLg9DHyed3kjH4VFBjLBap7xOP1DfrIcBl+6CIiKc0= -----END CERTIFICATE-----

警告

由于兼容性问题,请移除

-----BEGINCERTIFICATE-----和-----ENDCERTIFICATE-----若使用AD FS作为身份提供者。其他身份提供者(如Okta和Entra ID)接受甚至需要这些标签。

-

将文件保存为

bitdefender_authservice.cer

该证书有效期有限。请在到期日返回本文重新生成证书。

警告

2025年9月30日, Bitdefender 已更换原定于2025年10月1日过期的旧签名证书。新证书有效期至2026年9月26日。

请更新 Datto RMM应用 在身份提供者(IdP)中的SSO设置,并包含新证书以在2025年10月1日后继续使用SSO别名登录。

配置身份提供者

不同身份提供者的单点登录配置可能有所差异,但集成 Datto RMM应用 :

-

单点登录URL - 用于通过HTTP POST发送SAML断言的目标地址,也称断言消费者服务(ACS) URL。

必填值:

https://authorization-service.rmm.bitdefender.com/api/saml/assertionconsumerservice -

服务提供商实体ID - 作为SAML断言目标受众的应用唯一标识符,也称受众URL。

必填值:

https://authorization-service.rmm.bitdefender.com -

名称ID格式 - 指身份提供商支持的格式。服务提供商与身份提供商通过用户相关的名称标识符进行通信。

建议设置为 <用户邮箱> .

-

服务提供商颁发者 - 通常为实体ID,服务提供商利用此信息进行验证。

必填值:

https://authorization-service.rmm.bitdefender.com

注意

Datto RMM应用 不支持单点登出功能。

配置AD FS

要将AD FS配置为单点登录的身份提供商,请按以下步骤操作:

-

添加信赖方信任

-

创建声明规则

-

更新证书

添加信赖方信任

Datto RMM应用 与AD FS之间的连接通过信赖方信任定义。添加步骤如下: 登录安装AD FS的服务器。

-

启动AD FS管理应用程序。

-

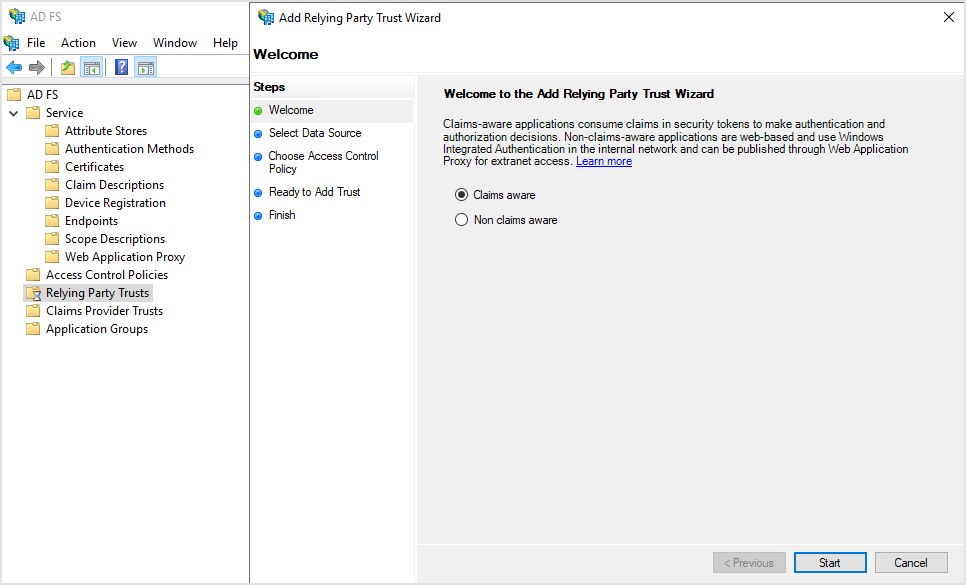

在应用程序中选择

-

信赖方信任 > > 在

-

添加信赖方信任向导 窗口的 欢迎 页面 页面,选择 声明感知 并点击 开始 .

-

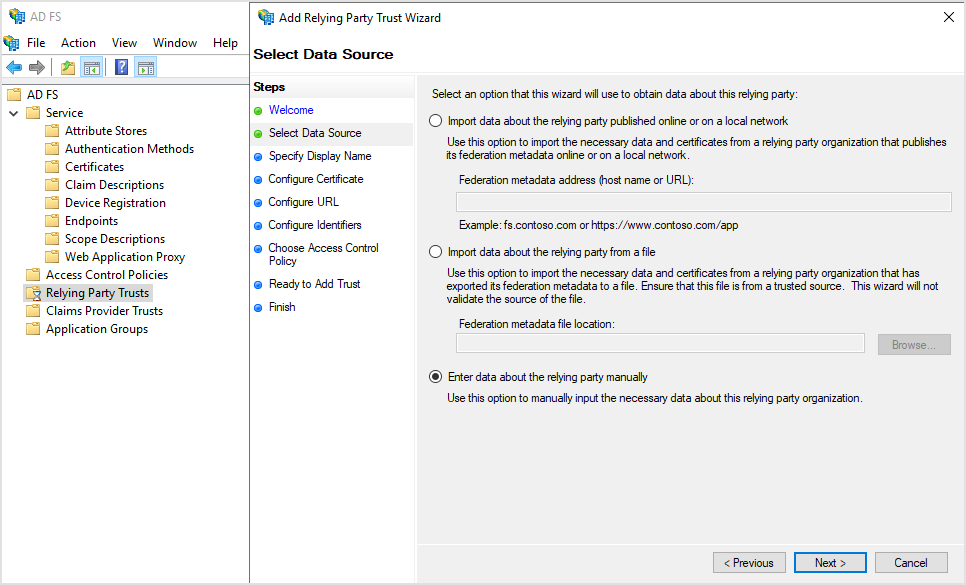

在 选择数据源 页面,选择 手动输入关于依赖方的数据 .

-

点击 下一步 .

-

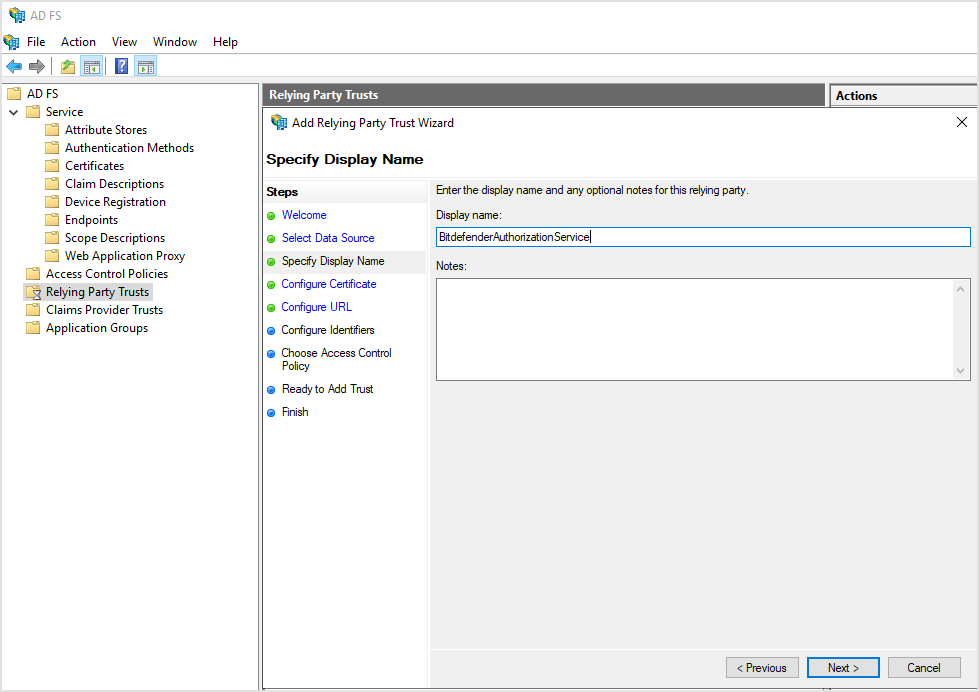

在 指定显示名称 页面,输入服务提供商的名称。例如,

Bitdefender授权服务.

-

点击 下一步 .

-

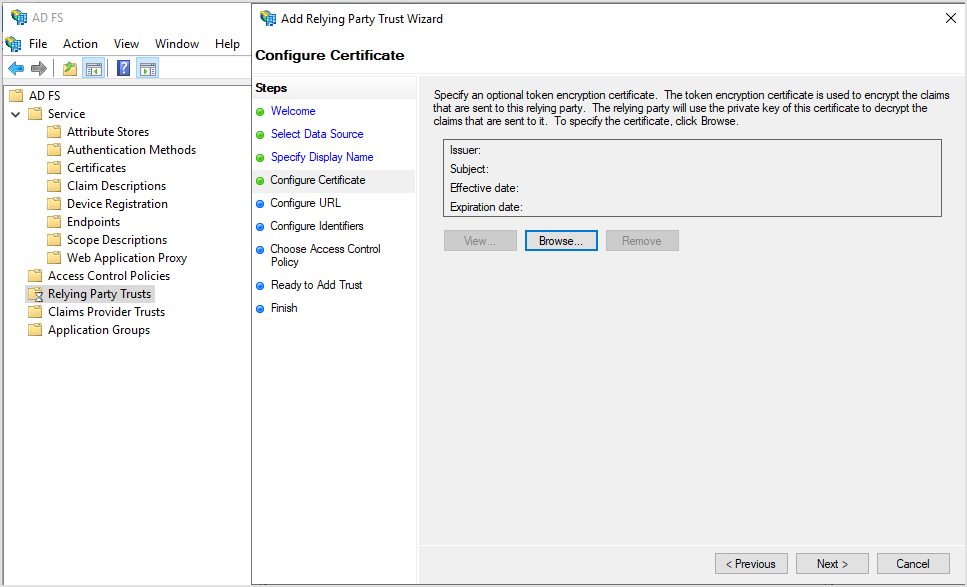

在 配置证书 页面,点击 下一步 .

-

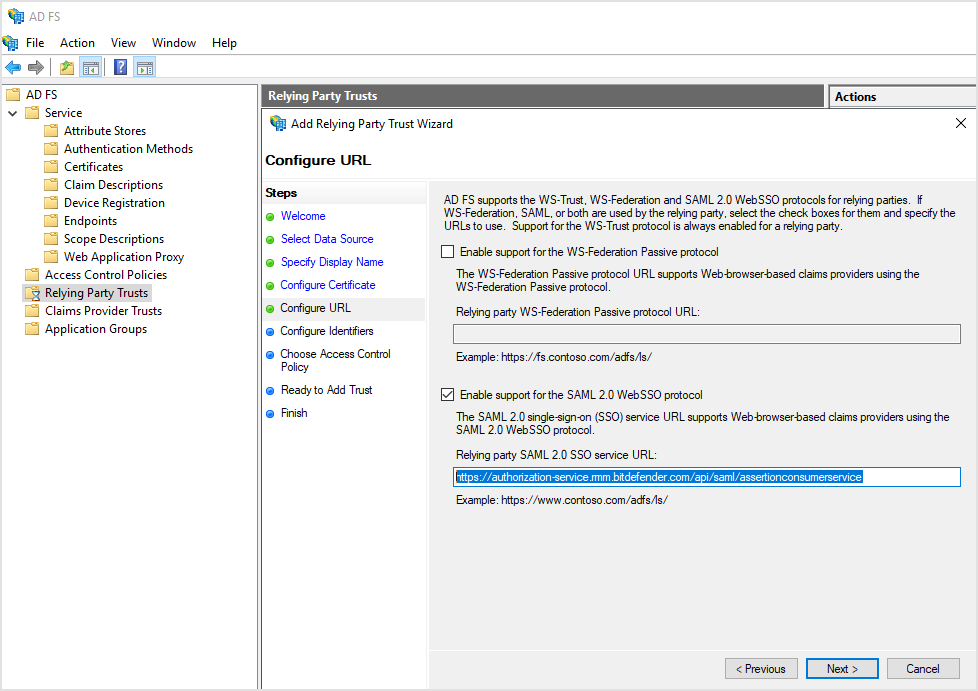

在 配置URL 页面,按照以下步骤操作:

-

选择 启用对SAML 2.0 WebSSO协议的支持 .

-

在 依赖方SAML 2.0 SSO服务URL 处输入以下URL:

https://authorization-service.rmm.bitdefender.com/api/saml/assertionconsumerservice -

点击 下一步 .

-

-

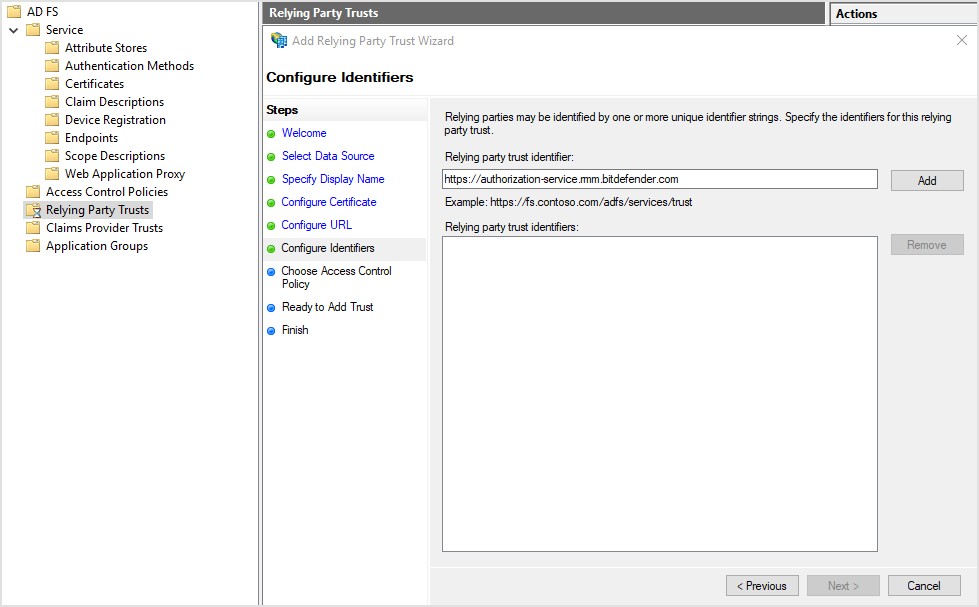

在 配置标识符 页面,为依赖方信任标识符输入以下URL:

https://authorization-service.rmm.bitdefender.com

-

点击 添加 ,然后 下一步 .

-

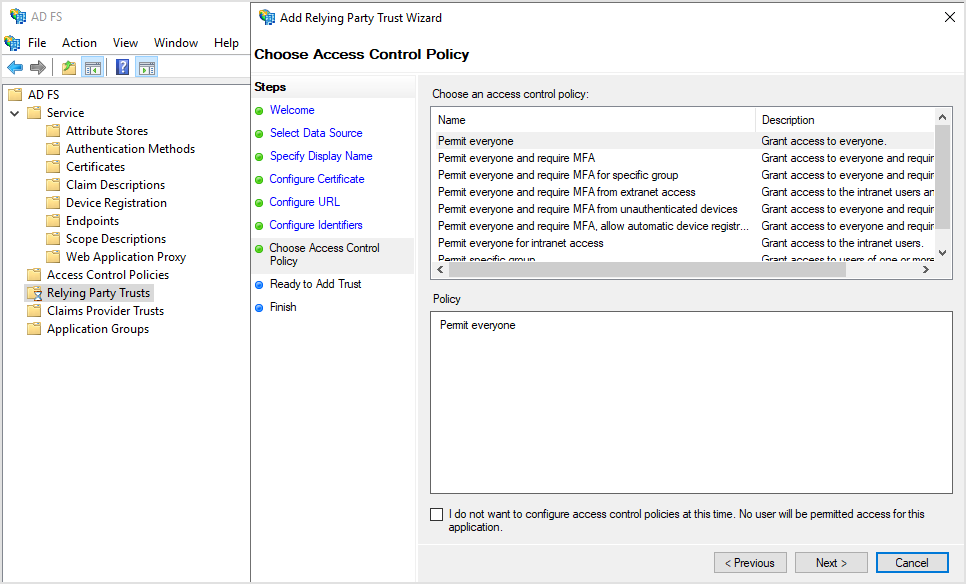

在 选择访问控制策略 页面,选择 允许所有人 .

-

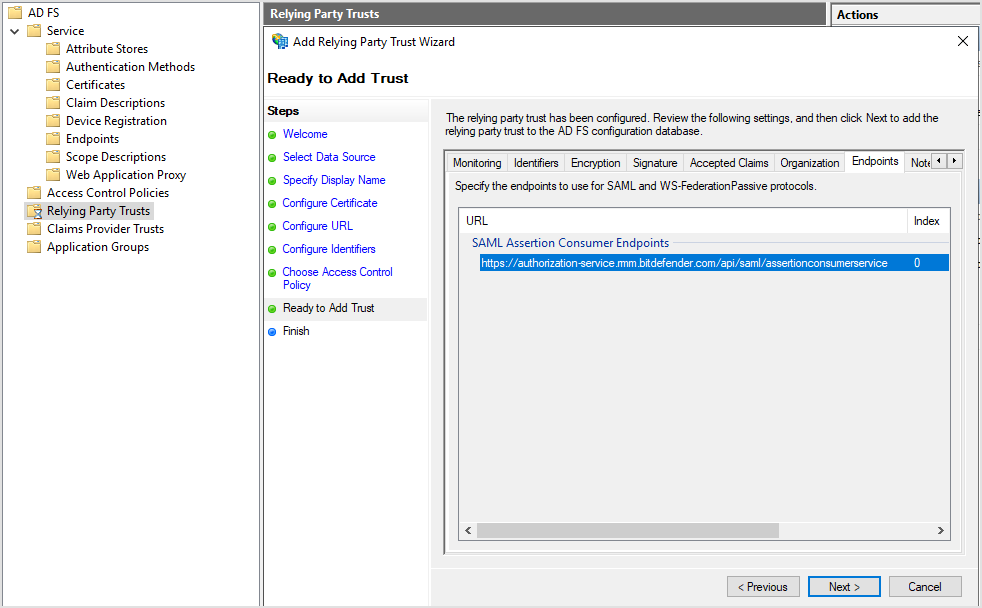

在 准备添加信任 页面,转到 端点 选项卡并验证以下URL是否已添加到 SAML断言消费者端点 :

https://authorization-service.rmm.bitdefender.com/api/saml/assertionconsumerservice绑定方式为POST

-

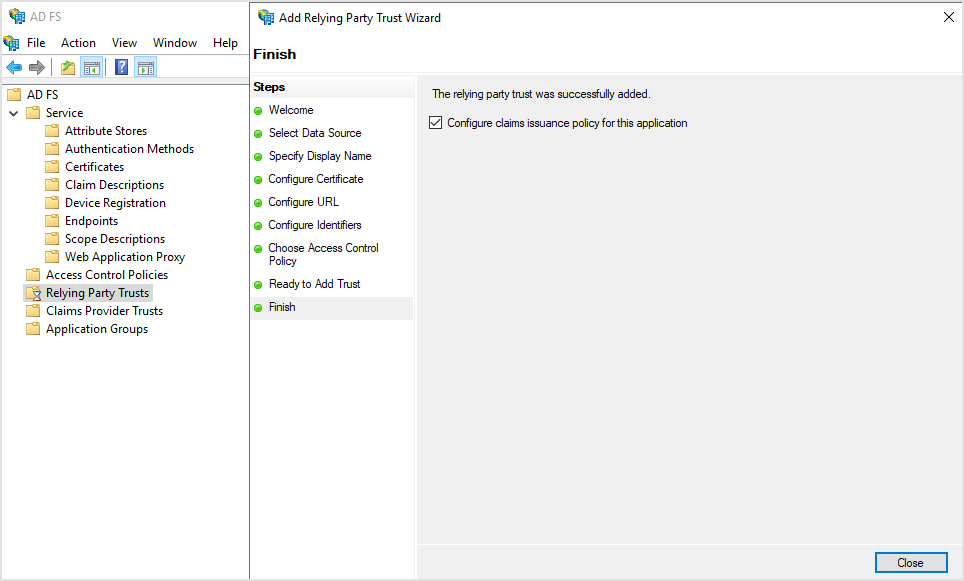

在 完成 页面,勾选 为此应用程序配置声明颁发策略 .

-

点击 关闭 .

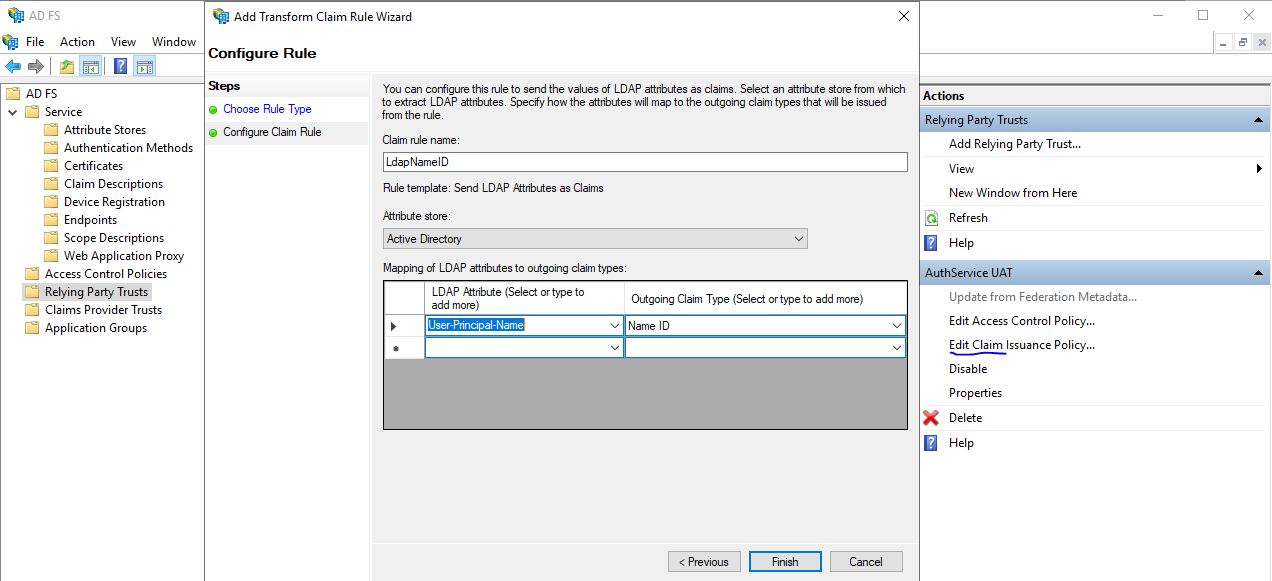

创建声明规则

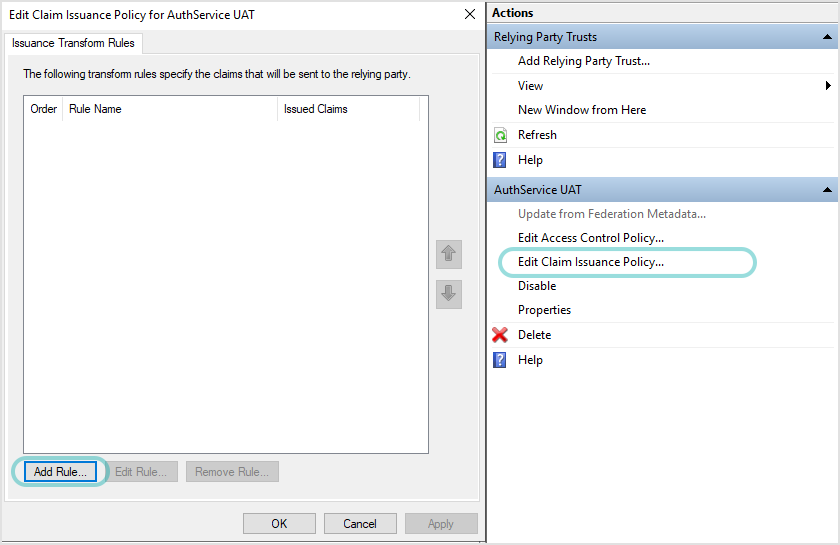

添加信赖方信任后,需创建声明规则:

-

在AD FS管理应用程序中,点击 编辑声明颁发策略...

-

点击 添加规则 以创建新规则。

-

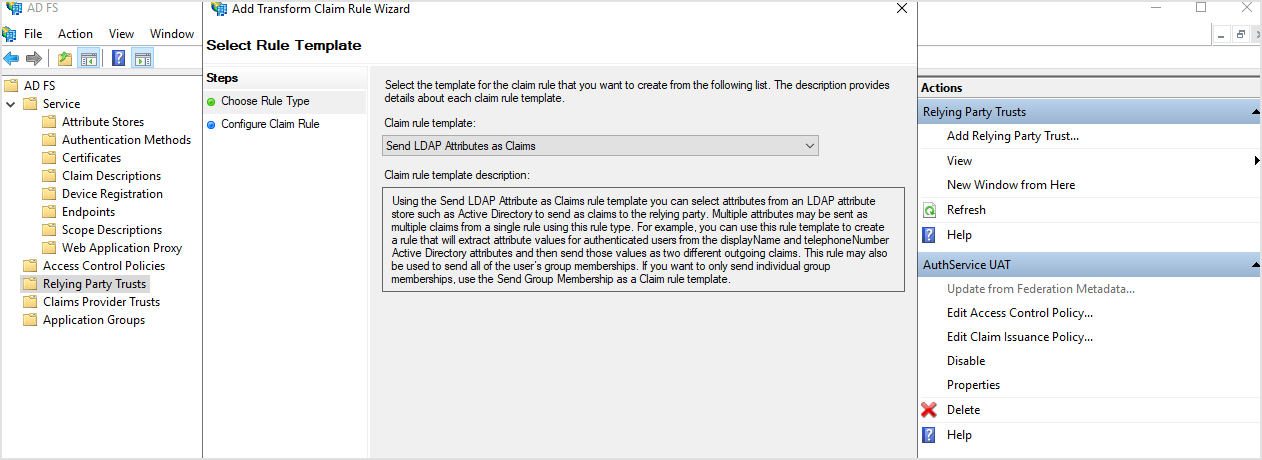

在 添加转换声明规则向导 中, 选择规则类型 页面,选择 将LDAP属性作为声明发送 作为声明规则模板。

-

点击 下一步 .

-

在 配置声明规则 页面,执行以下操作:

-

在 声明规则名称 框中,输入相关名称。例如,

LdapNameID. -

对于 属性存储 ,选择 Active Directory .

-

在下表中, LDAP属性(选择或输入以添加更多) 下,选择 用户主体名称 .

-

在 传出声明类型(选择或输入以添加更多) 下,选择 名称ID .

-

-

点击 确定 ,然后 应用 .

上传签名证书

Datto RMM应用 与AD FS的集成需要签名证书。要创建证书,请参考 创建签名证书 .

注意

要使证书在AD FS中有效,请确保已移除

-----BEGINCERTIFICATE-----

和

----ENDCERTIFICATE-----

标记。

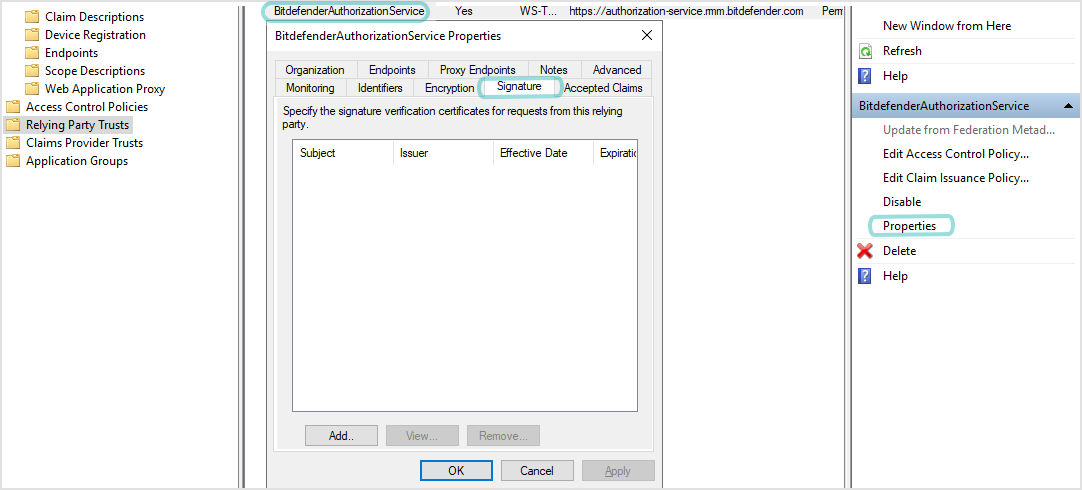

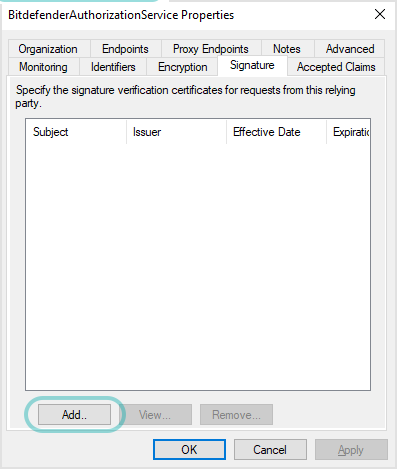

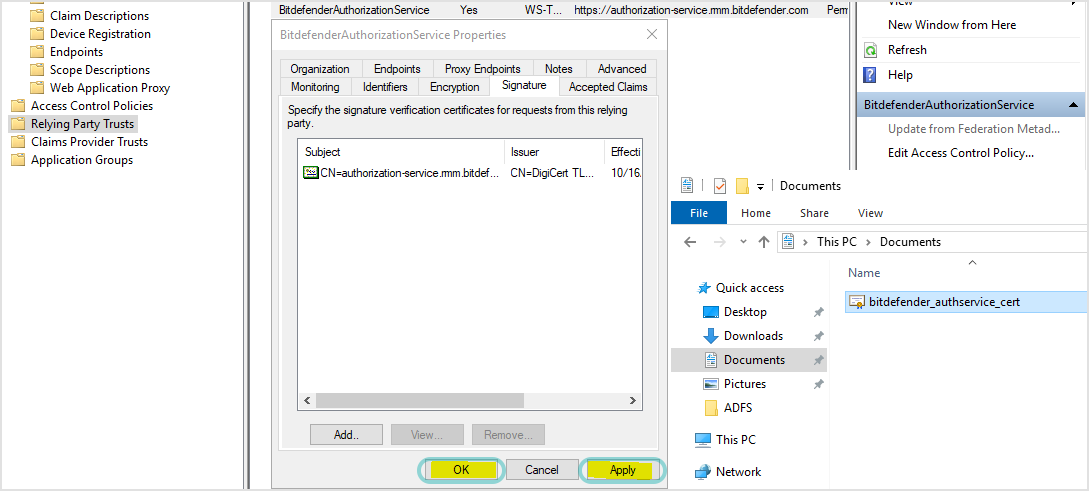

上传签名证书的步骤如下:

-

在AD FS管理应用程序的左侧菜单中,导航至 信赖方信任 .

-

在中央面板中,选择您创建的信赖方信任。

-

在 属性 窗口中,转到 签名 选项卡。

-

点击 添加 .

-

在新窗口中,从下拉菜单中选择 所有文件 (*.*) 并上传证书。

-

在 属性 窗口中,点击 添加 和 确定 .

配置Okta

您必须配置一个将Okta平台连接到 Datto RMM应用 .

配置应用程序的步骤如下:

-

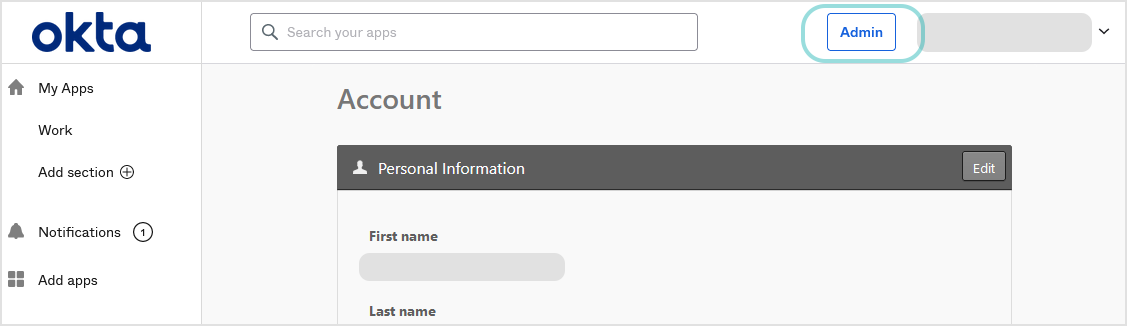

登录Okta管理员控制台。

-

如果未自动跳转,请点击用户名旁的 管理员 以访问应用程序配置设置。

-

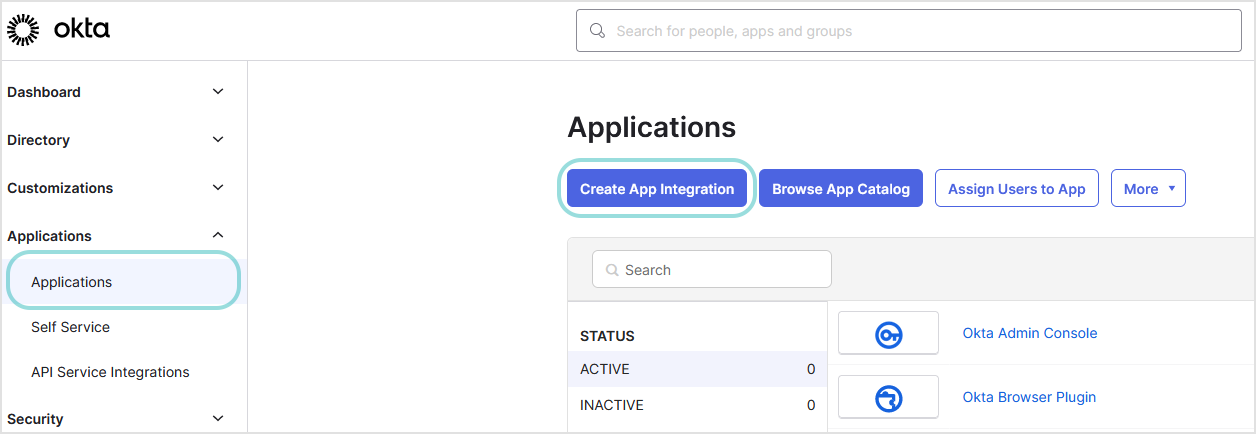

在左侧菜单中,进入 应用程序 版块并点击 创建应用集成 .

-

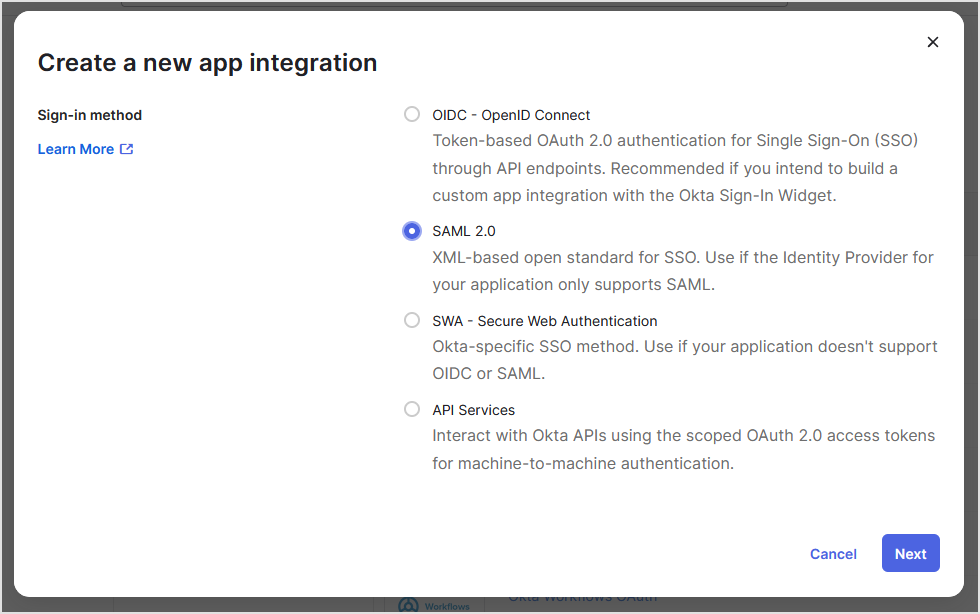

在 创建新应用集成 窗口中,选择 SAML 2.0 作为登录方式,然后点击 下一步 .

-

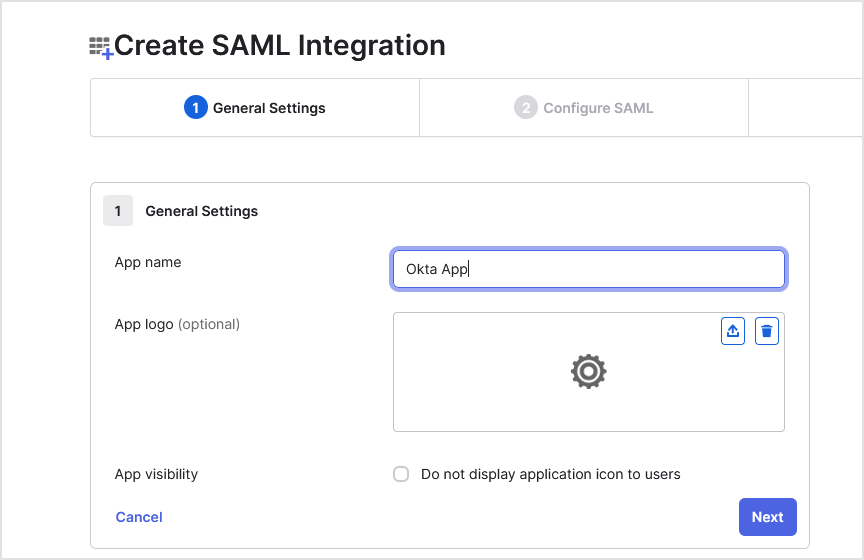

在 创建SAML集成 页面的 常规设置 选项卡下,按以下步骤操作:

-

输入应用名称(例如Datto应用)。

-

可选:上传徽标图片并设置应用可见性。

-

点击 下一步 .

-

-

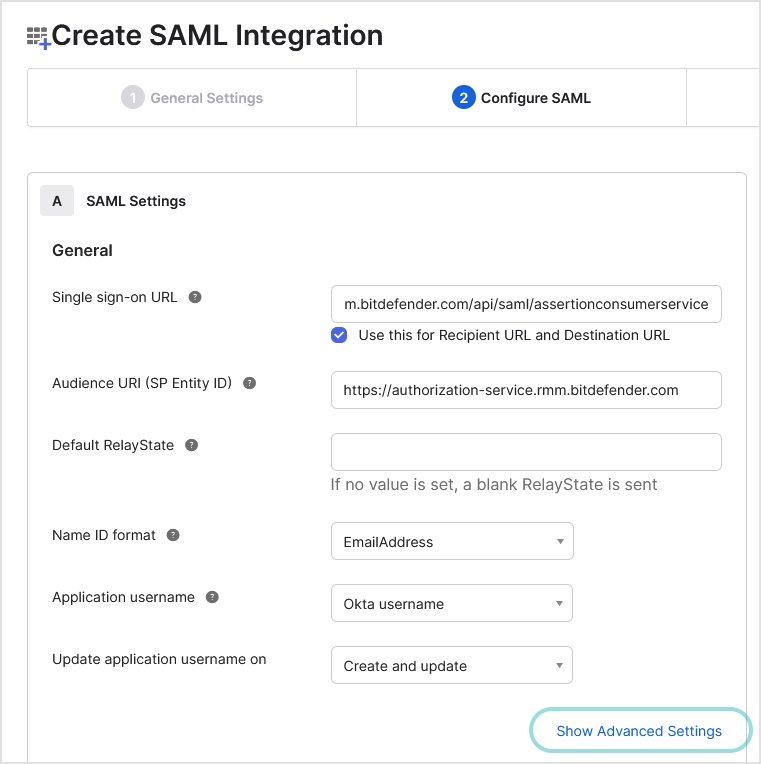

在 配置SAML 页面,按照以下步骤操作:

-

在 单点登录URL 处输入

https://authorization-service.rmm.bitdefender.com/api/saml/assertionconsumerservice同时勾选 将此用于收件人URL和目标URL .

-

在 受众URL(SP实体ID) 处输入

https://authorization-service.rmm.bitdefender.com -

对于 名称ID格式 ,选择 EmailAddress .

-

点击 显示高级设置 链接以添加更多配置详细信息。

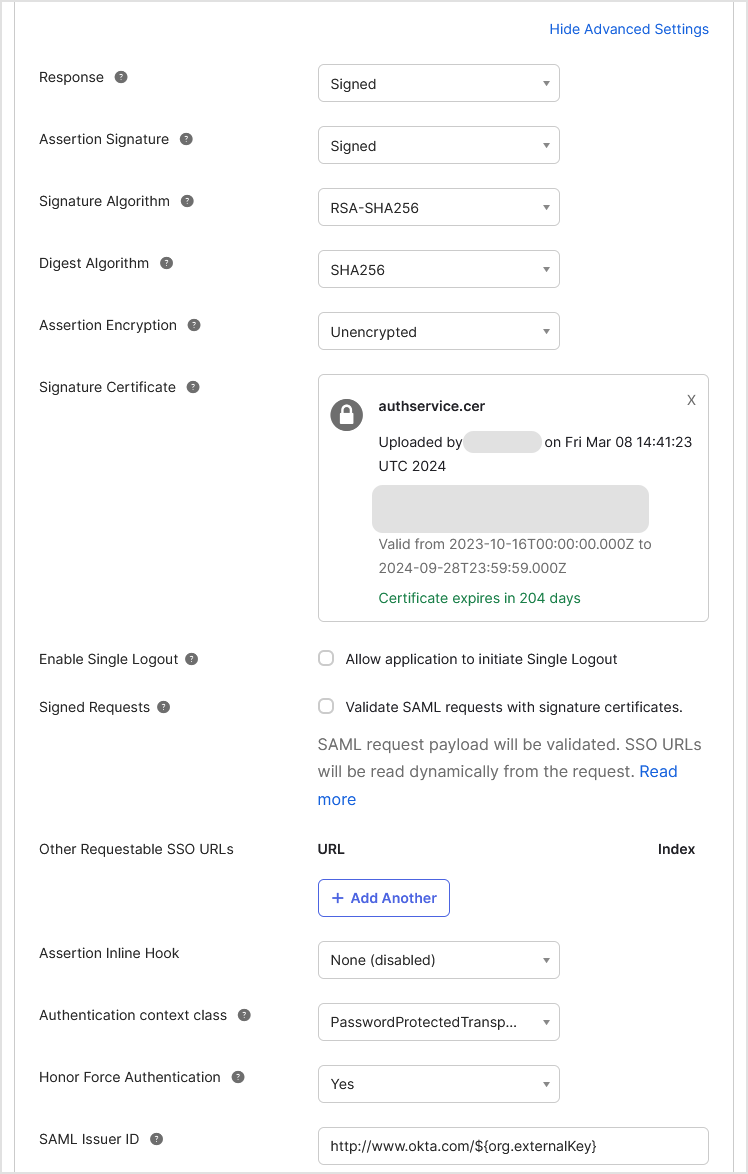

-

对于 响应 ,选择 已签名 .

-

对于 断言签名 ,选择 已签名 .

-

对于 签名算法 ,选择 RSA-SHA256 .

-

对于 摘要算法 ,选择 SHA256 .

-

对于 断言加密 ,选择 未加密 .

-

对于 签名证书 ,点击 浏览文件... 上传您先前在 创建签名证书 .

-

上传证书后, 启用单点注销 和 签名请求 生效。不要选择 允许应用程序发起单点注销 也不选择 使用签名证书验证SAML请求 .

-

在 SP颁发者 字段中输入

https://authorization-service.rmm.bitdefender.com -

对于 认证上下文类 ,选择 密码保护传输 .

-

对于 强制执行认证 ,选择 是 .

-

对于 SAML颁发者ID ,保留默认值:

http://www.okta.com/${org.externalKey}其余字段留空,包括 属性声明(可选) 和 组属性声明(可选) .

-

点击 下一步 .

-

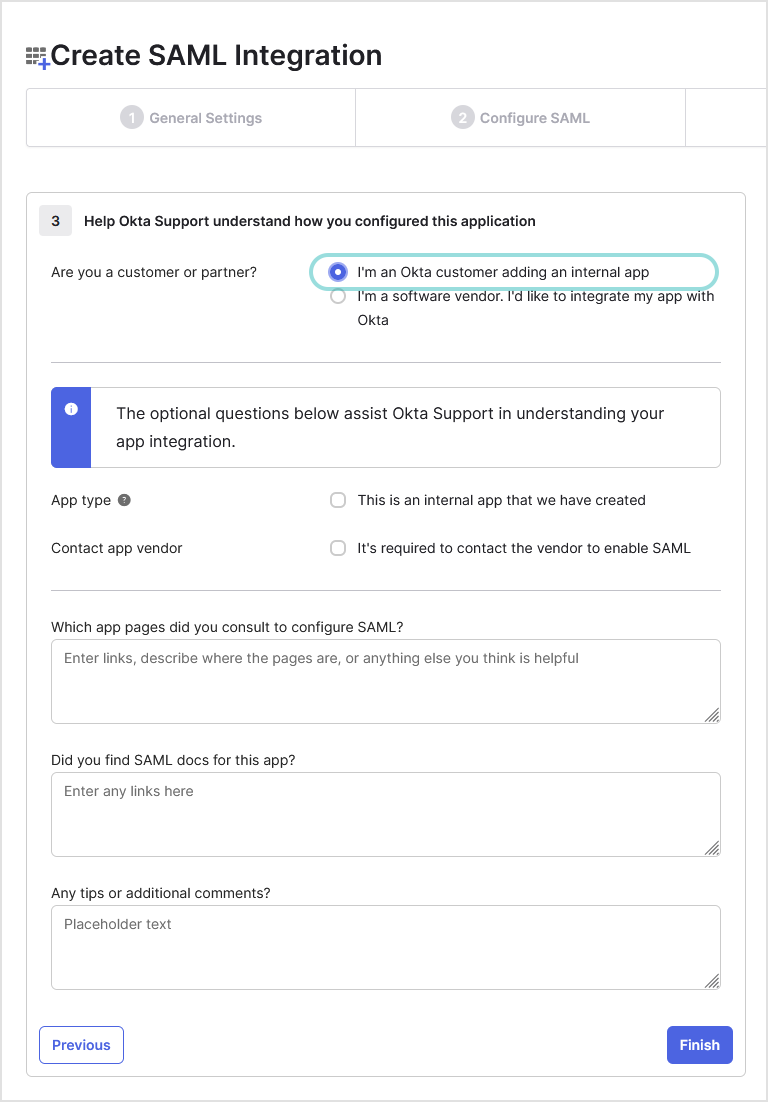

-

在 反馈 页面,选择 我是正在添加内部应用的Okta客户 .

-

点击 完成 .

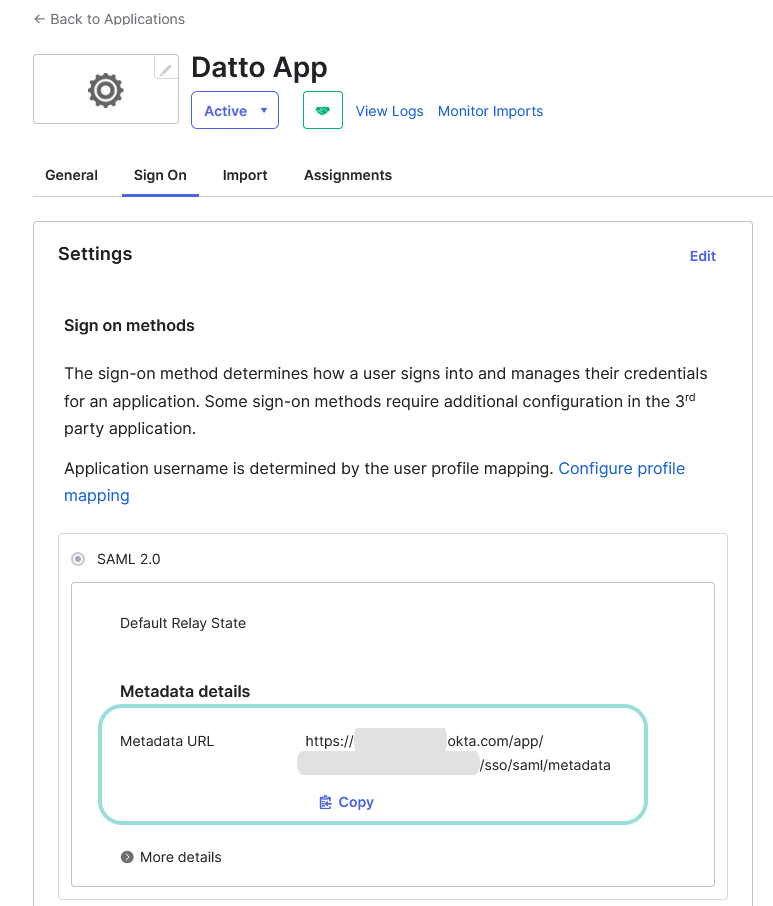

完成配置后,Okta会将您重定向至包含所创建应用详情的页面。请执行以下附加步骤:

-

在 登录标签页 中,点击 复制 按钮(位于 元数据详情 部分下方)。

这将复制包含元数据详情的XML文件URL,您需将其粘贴至 Datto RMM应用 以启用SSO。请妥善保存该URL以备后续使用。

-

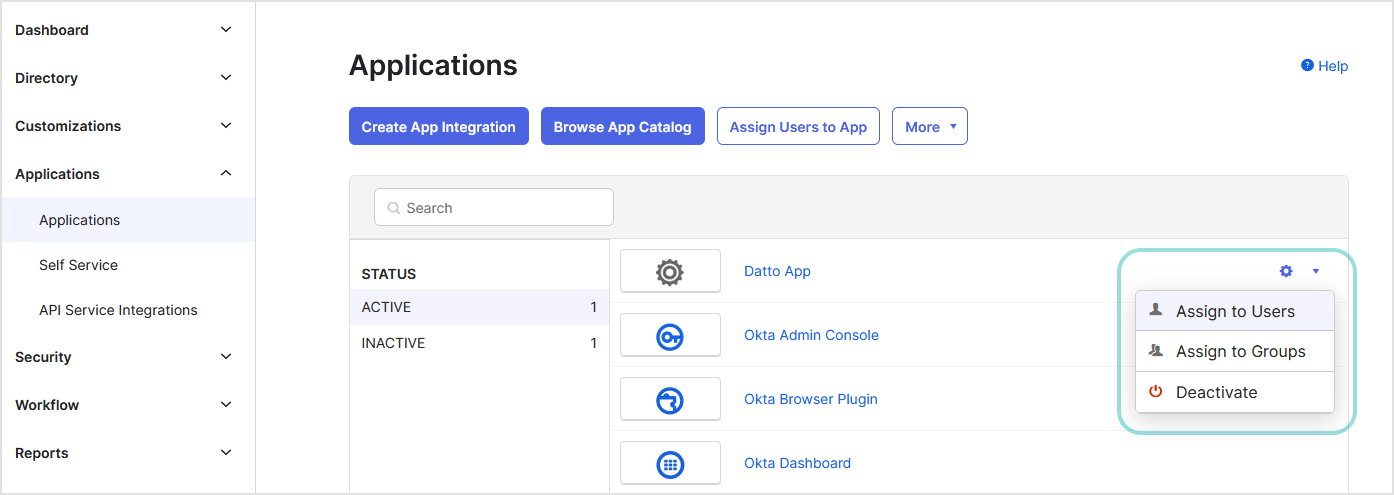

前往Okta的 应用程序 页面查看应用状态。该应用必须处于激活状态。

-

点击配置按钮可将应用分配给用户、用户组或停用该应用。

配置Microsoft Entra ID

您需配置一个非库应用程序,用于将Entra ID连接至 Datto RMM应用 。配置非库应用程序的步骤如下:

-

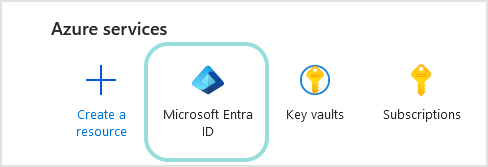

登录 Azure门户 .

-

在欢迎页面,导航至 Microsoft Entra ID .

-

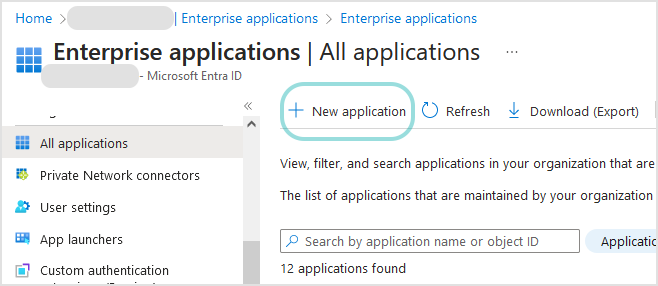

在左侧菜单中,选择 企业应用程序 .

-

在页面顶部,点击 + 新建应用程序 .

-

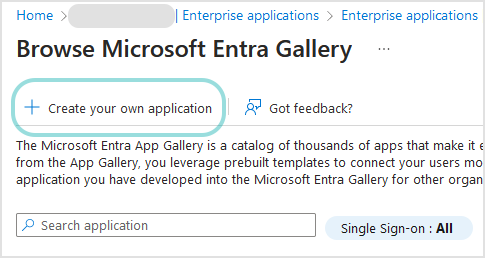

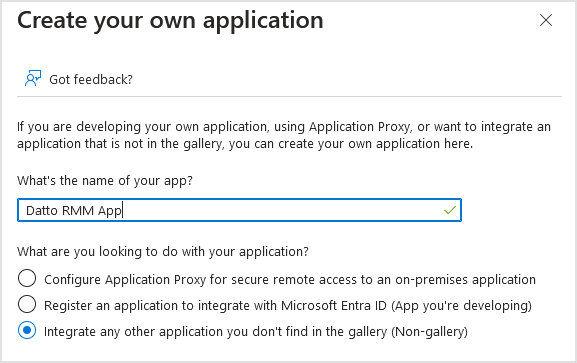

在 浏览 Microsoft Entra 应用库 部分,点击 + 创建自己的应用程序 .

-

在 创建自己的应用程序 部分,按以下步骤操作:

-

输入一个相关名称(例如 Datto RMM 应用)。

-

选择 集成未在应用库中找到的其他应用程序(非库应用) .

-

点击 创建 .

-

-

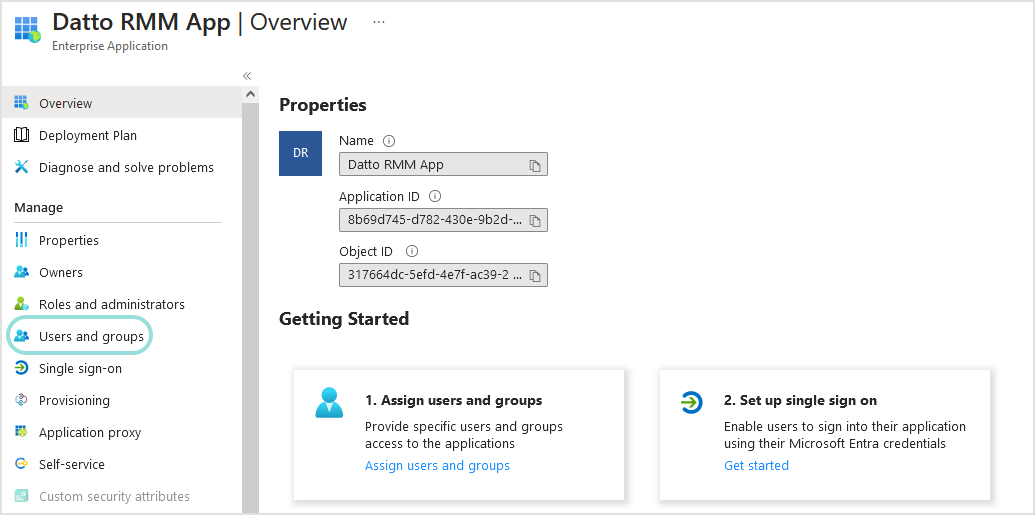

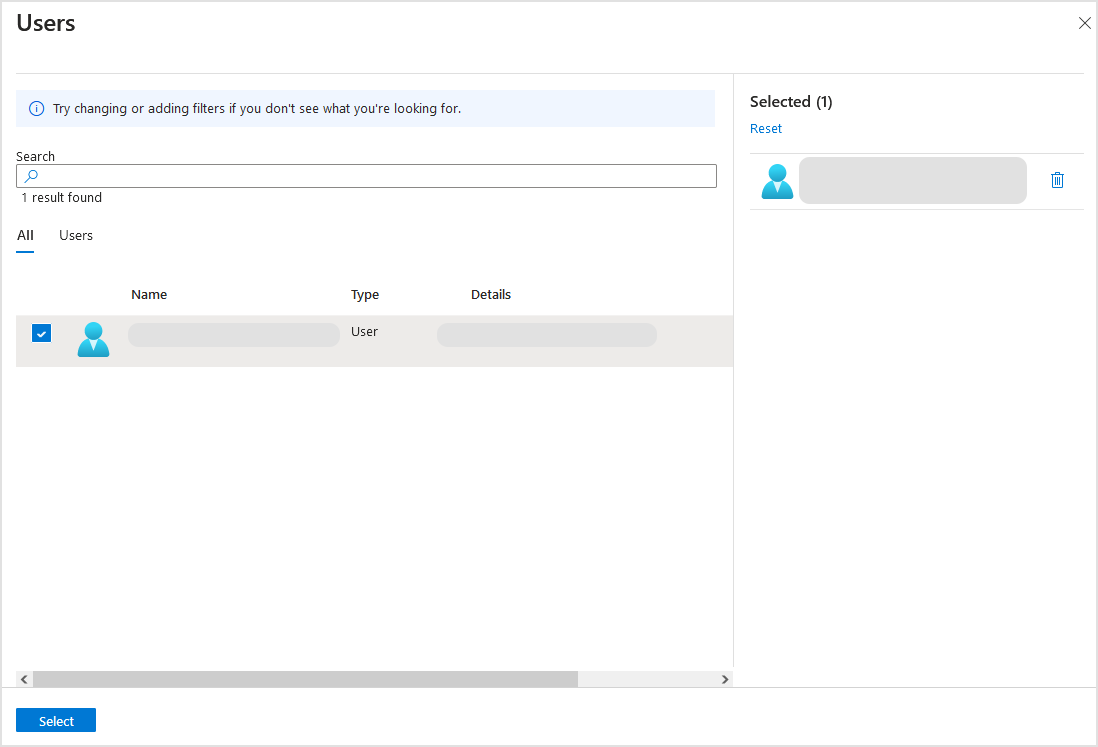

在应用程序的 概述 页面,导航至 用户和组 .

-

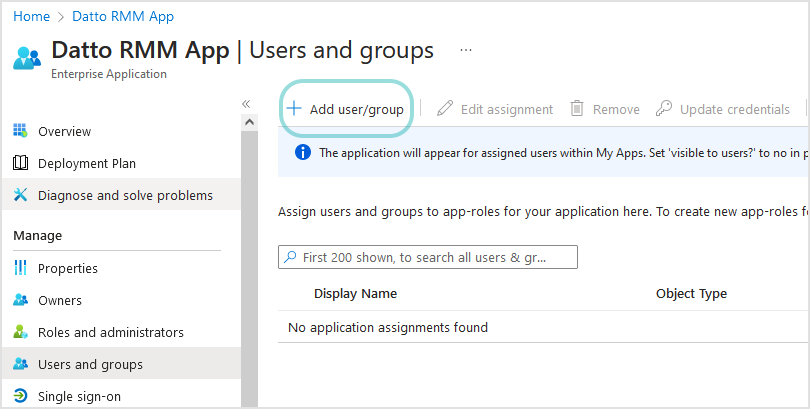

点击 + 添加用户/组 以分配用户或用户组到您的应用程序。

-

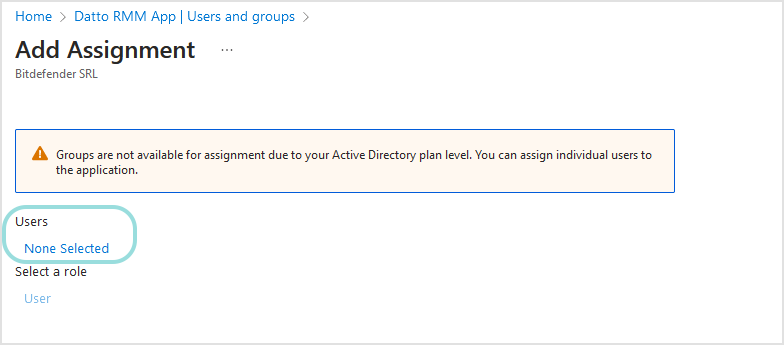

在 添加分配 页面,前往 用户和组 并点击 未选择 .

-

在右侧面板中,选择要分配给应用程序的用户并点击 选择 .

-

返回 添加分配 页面,点击 分配 以确认附加到应用程序的用户。

-

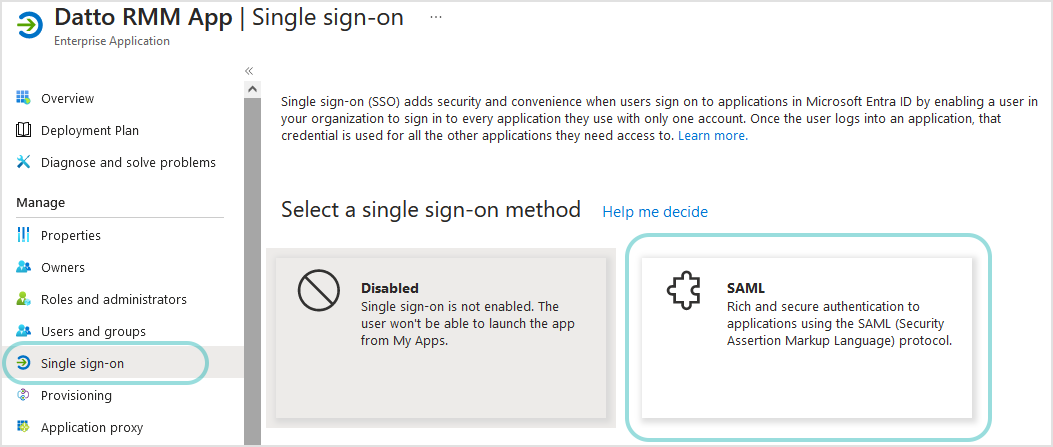

转到 单点登录 部分并点击 SAML .

-

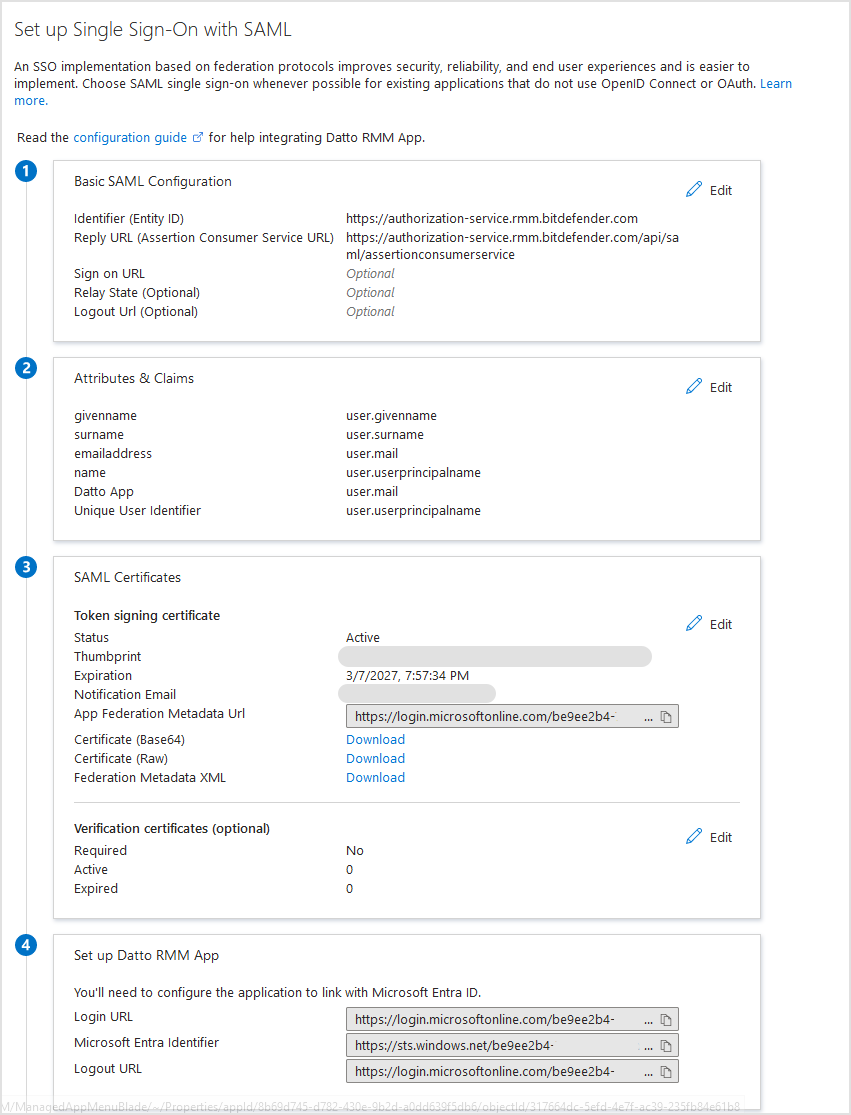

在 设置使用SAML的单点登录 页面,完成以下部分:

-

基本SAML配置

-

用户属性与声明

-

SAML签名证书

这些部分的选项详情如下。

-

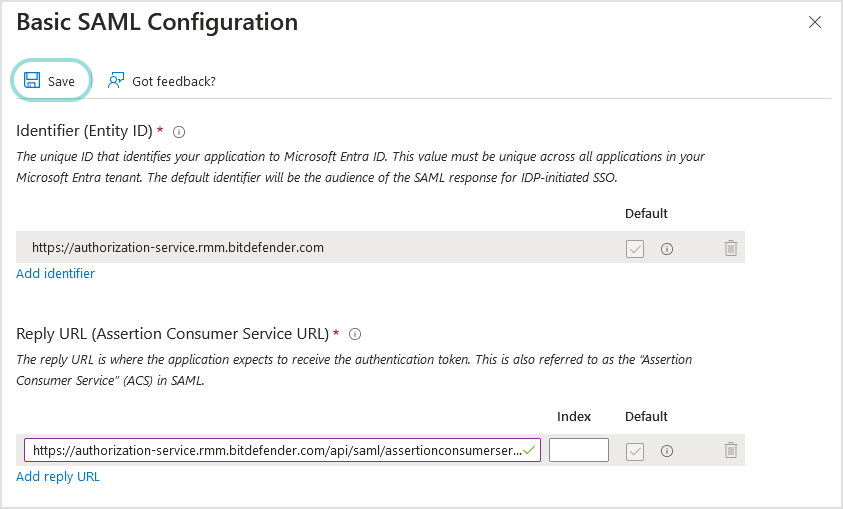

基本SAML配置

在 基本SAML配置 部分,按照以下步骤操作:

-

点击铅笔图标进行编辑。

-

配置以下字段:

-

标识符(实体ID) 。输入

https://authorization-service.rmm.bitdefender.com -

回复URL(断言消费者服务URL) 。输入

https://authorization-service.rmm.bitdefender.com/api/saml/assertionconsumerservice

-

-

点击 保存 .

返回设置页面。

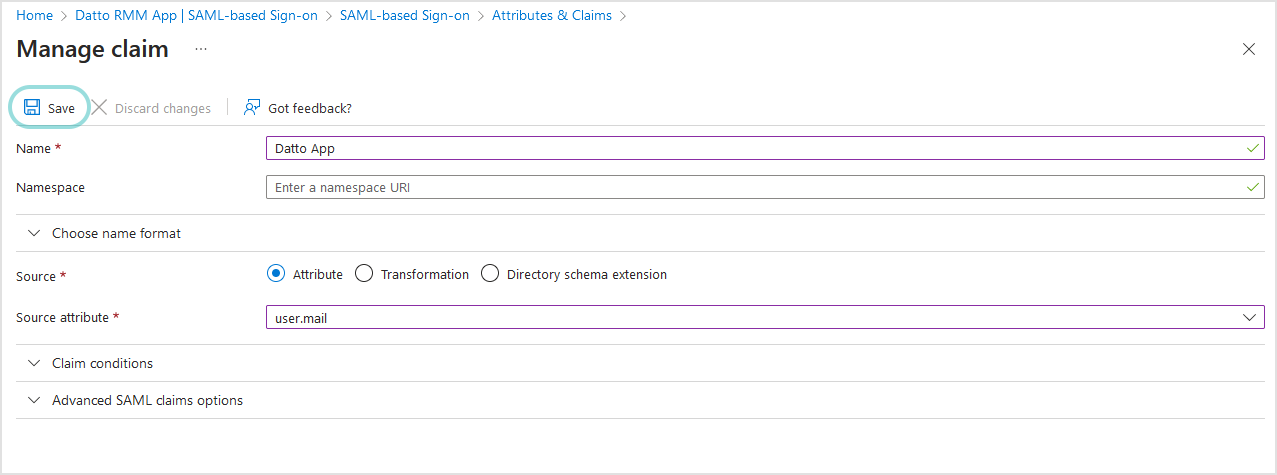

用户属性与声明

在 属性与声明 部分,按照以下步骤操作:

-

点击铅笔图标进行编辑。

-

在新页面中,点击 + 添加新声明 选项。

-

配置以下字段:

-

名称 。为此声明输入一个名称。

-

来源 。选择 属性 .

-

源属性 。从下拉菜单中选择 user.mail .

-

-

点击 保存 .

返回设置页面。

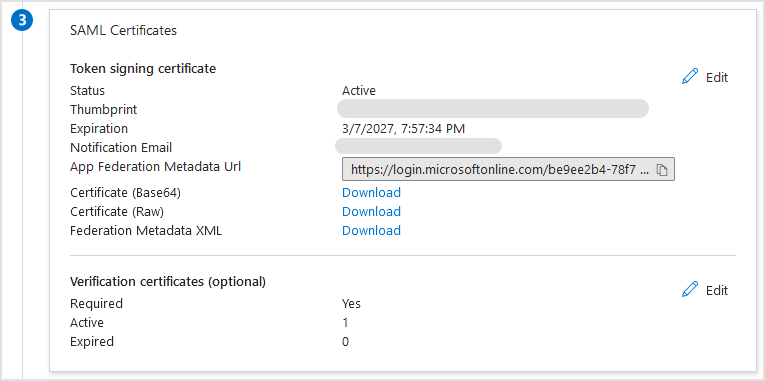

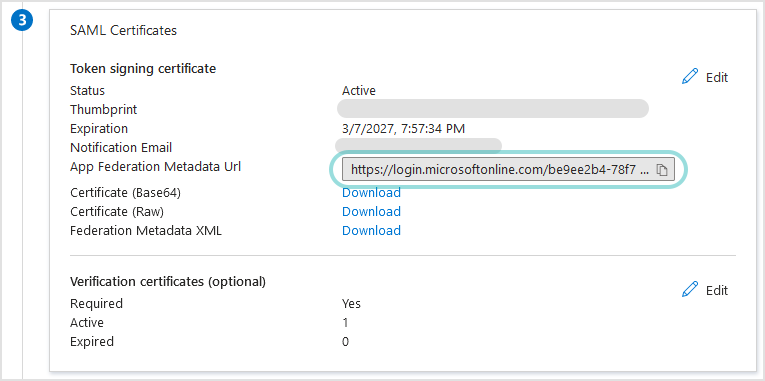

SAML证书

确保Microsoft Entra ID拥有受信任的SAML证书。自签名证书不能用于 Datto RMM应用 集成。

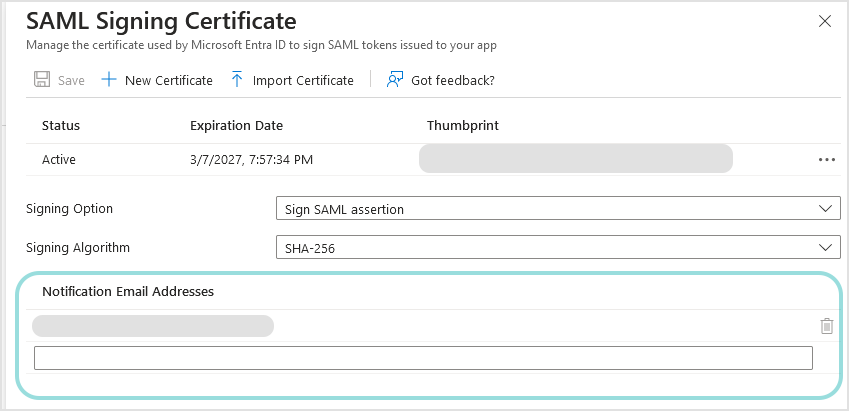

在 SAML证书 部分,按以下步骤操作:

-

对于 令牌签名证书 ,点击铅笔图标进行编辑。

-

在配置页面中输入用于证书到期提醒的电子邮件地址。

-

点击 保存 .

-

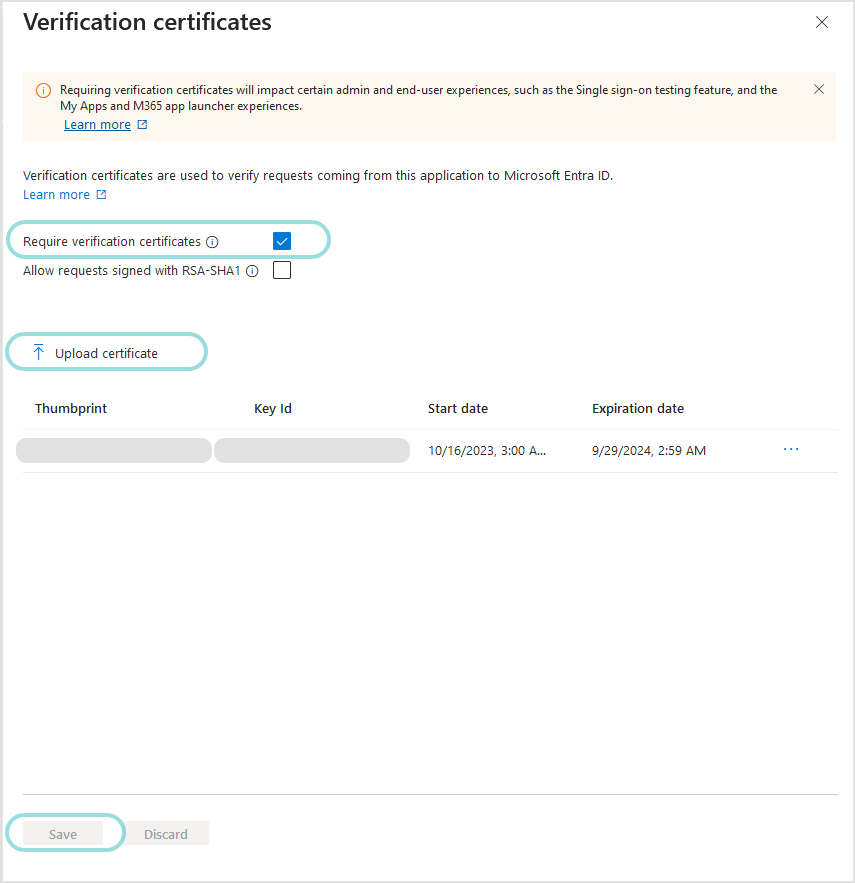

返回设置页面,进入 验证证书(可选) 并点击铅笔图标进行编辑。

-

在配置页面中勾选 需要验证证书 并点击上传先前在 创建签名证书 .

-

点击 保存 .

返回设置页面。

在 SAML签名证书 部分还会显示 应用联盟元数据URL .

这是 元数据URL ,您需要在配置单点登录时将其添加到 Datto RMM应用 中。

点击 复制到剪贴板 按钮复制该URL并粘贴到随手可及的位置,或在浏览器中保持此窗口开启,以便后续在 Datto RMM应用 .

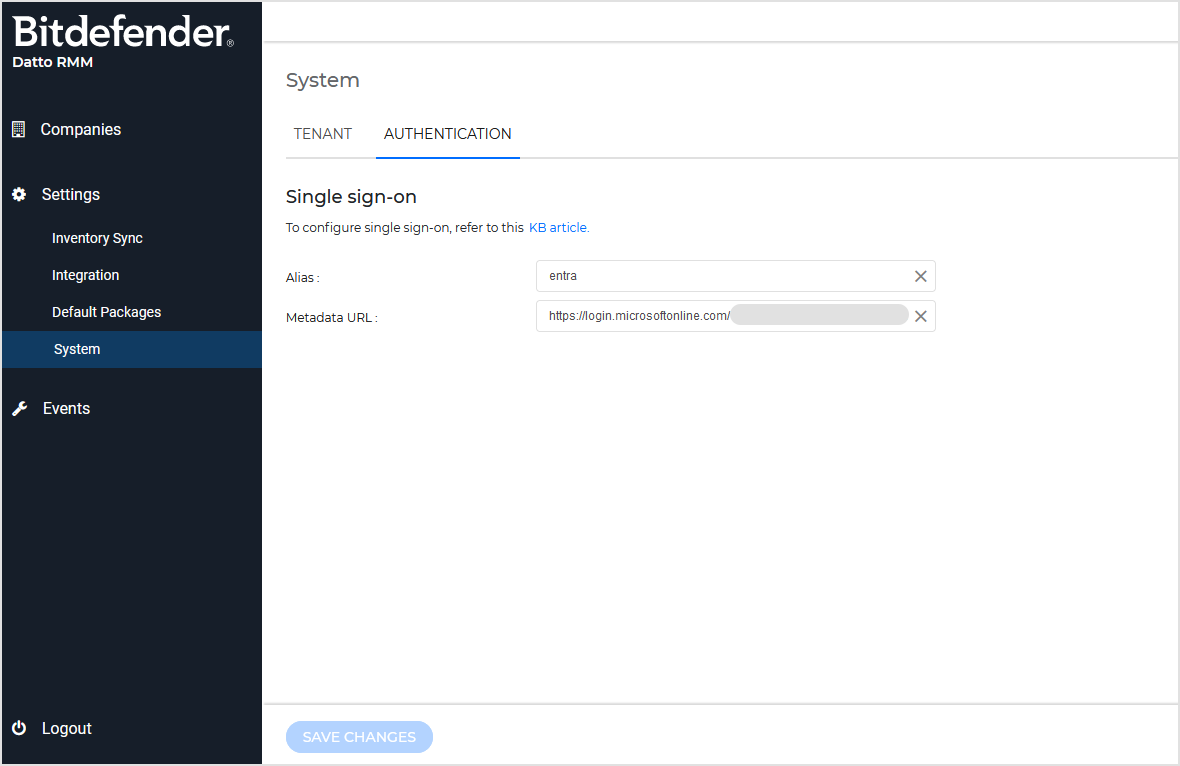

配置 Datto RMM应用

完成身份提供商的配置后,您需要在 Datto RMM应用 中启用单点登录。请按以下步骤操作:

-

在 Datto RMM应用 中,前往 系统 > 认证 .

-

在 管理单点登录 下方,输入以下详细信息:

-

在别名栏输入名称。

名称必须唯一(未被其他Datto租户使用),且至少包含五个字母数字字符。允许使用连字符(-)。

-

在元数据URL栏,输入您在身份提供者中配置对应应用时保存的链接。

-

-

要启用单点登录,请点击 保存更改 .

下次登录 Datto RMM应用 时仅需输入别名即可。

禁用单点登录

若要禁用 Datto RMM应用 的单点登录,请按以下步骤操作:

-

在Datto Companion应用中,前往 系统 > 认证 .

-

删除别名和元数据URL。

-

点击 保存更改 .

-

在确认窗口中点击 禁用 。