高级反漏洞利用

高级反漏洞利用 是一种实时检测漏洞利用的主动防护技术。基于机器学习,可防御包括内存无文件攻击在内的一系列已知和未知漏洞利用。

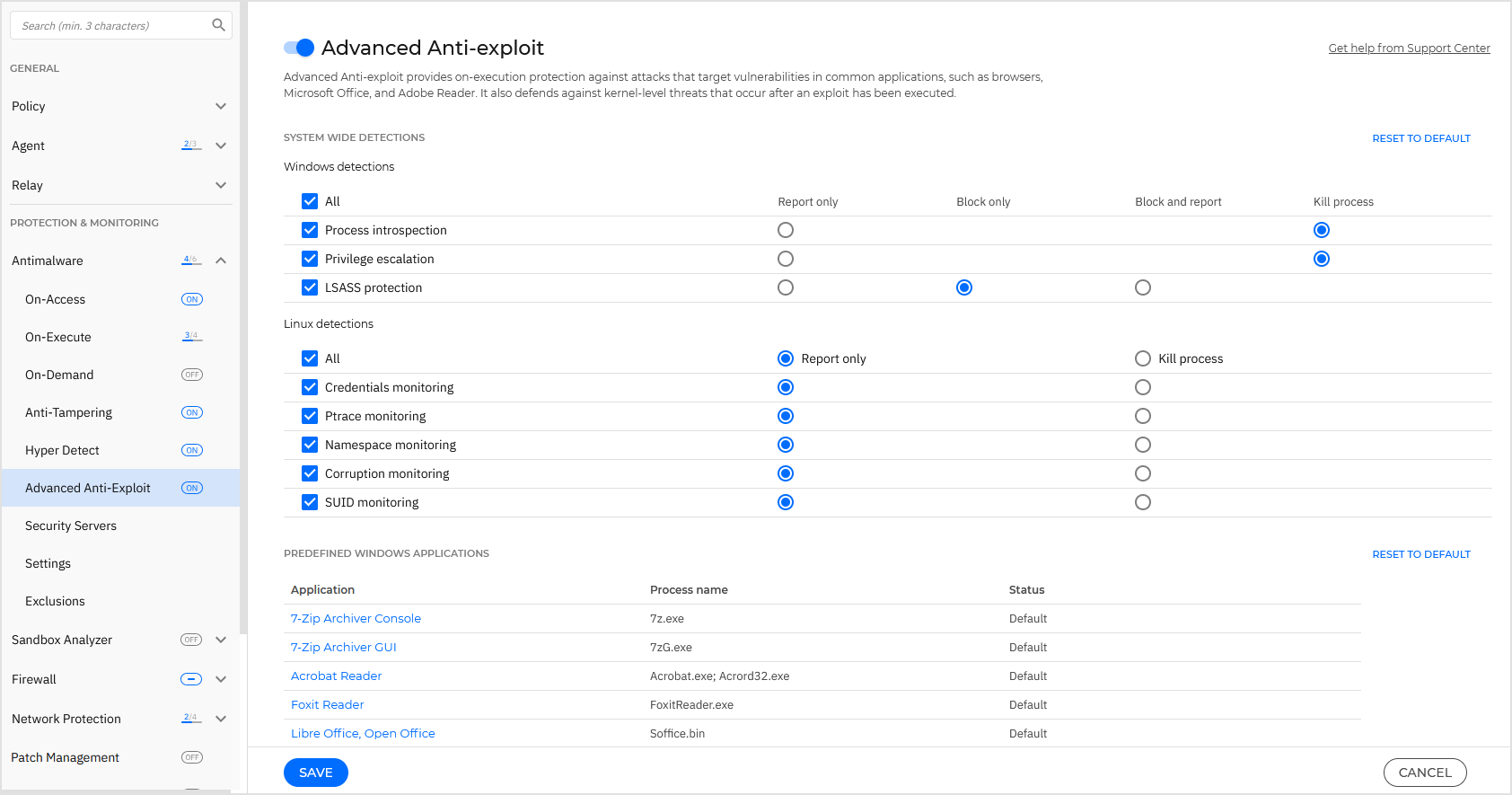

相关设置位于 反恶意软件 > 高级反漏洞利用 策略章节中。

对于 Linux 系统, 高级反漏洞利用 是一种预防性安全控制措施,旨在实时(执行时)识别并阻断零日漏洞和高级持续性威胁活动及相关进程。该模块能够执行内核完整性检查,并依赖 eBPF 和 KProbes 监控用户空间实现。

注意

该功能的可用性和运行情况可能因您当前订阅计划包含的许可证而异。

点击开关启用 高级反漏洞利用 .

高级反漏洞利用 默认以推荐设置运行。您可根据需要调整防护配置。

要恢复初始设置,请点击页面右上角的 恢复默认 选项。

GravityZone 将反漏洞利用设置分为三个部分:

-

系统级检测

本部分的防漏洞技术会监控作为漏洞攻击目标的系统进程。

有关可用技术及配置设置的更多信息,请参阅配置系统级缓解措施。

-

预定义应用程序

该 高级反漏洞利用 模块预配置了常见应用程序列表(如 Microsoft Office、Adobe Reader 或 Flash Player),这些程序最易遭受漏洞利用攻击。

有关可用技术及配置设置的更多信息,请参阅配置应用程序特定技术。

-

其他应用程序

在此部分,您可以按需添加并配置任意数量其他应用程序的防护。

有关可用技术及其配置设置的更多信息,请参阅“配置应用程序特定技术”。

点击标题可展开或折叠每个部分,从而快速定位需要配置的设置项。

配置系统级防护

在 系统级检测 部分中,您可以选择以下配置项:

|

技术 |

描述 |

操作系统 |

|---|---|---|

|

权限提升防护 |

阻止进程获取非授权权限及资源访问。 默认操作:终止进程 |

Windows |

|

进程内省 |

在创建子进程时对进程状态进行深度分析,检测潜在入侵指标。该分析可显示检测到的父进程及其生成的子进程概况。 默认操作:终止进程 |

Windows |

|

LSASS进程保护 |

防止LSASS进程泄露密码哈希值等安全信息。该功能监控系统应用程序读取LSASS进程内存的请求,并根据配置采取相应措施。 默认操作:仅拦截 推荐操作是 仅拦截 。该操作仅阻止应用程序访问LSASS内存的能力(不同于传统场景中直接阻止应用程序)。具体而言, 高级反漏洞利用 会拒绝应用程序读取LSASS内存的请求,且通常不会引起应用程序兼容性问题。 使用 拦截并报告 操作可拒绝应用程序访问LSASS内存并接收相关告警。此配置适用于需要查看和分析检测事件,但可能产生大量通知。 若选择 仅报告 报告操作会通知您应用程序尝试访问LSASS内存的行为。此配置可能会产生大量通知(包括任何请求超出所需权限的进程),需谨慎使用,因为LSASS内存并未受到主动保护。 您可以在安全代理本地控制台的 反漏洞利用 类别下查看被拦截事件。您可以在 配置配置文件 的 控制中心 部分添加与LSASS相关的排除项。被排除的进程将无法访问LSASS,但不再触发检测。 |

Windows |

|

凭据监控 |

检查进程行为以检测线程的意外凭据变更。 默认操作:仅报告 |

Linux |

|

Ptrace监控 |

监控调试机制的使用,以检测通过

默认操作:仅报告 |

Linux |

|

命名空间监控 |

检查进程行为以检测线程命名空间的意外变更。 默认操作:仅报告 |

Linux |

|

内存破坏监控 |

监控系统调用活动,以检测通过精心构造的系统调用进行内存破坏的尝试。 默认操作:仅报告 |

Linux |

|

SUID监控 |

报告所有尝试为文件设置SUID标志的行为。 默认操作:仅报告 |

Linux |

这些防漏洞利用技术默认启用。若要禁用任一技术,请取消其复选框。

可选地,您可以更改检测到威胁时自动执行的操作。从关联菜单中选择可用操作:

-

仅报告 : GravityZone 记录事件但不采取缓解措施。您可以在 高级反漏洞利用 通知、 已阻止应用程序 及 安全审计 报告中查看事件详情。

-

仅阻止 :在不通过 GravityZone 上报事件的情况下,阻止恶意进程访问未授权资源。

-

阻止并报告 :阻止恶意进程访问未授权资源,同时由 GravityZone 上报事件。您可以在 高级反漏洞利用 通知、 已阻止应用程序 及 安全审计 报告中查看事件详情。

-

终止进程 :立即结束被利用的进程。

配置应用专属技术

无论是预定义还是额外添加的应用程序,它们都共享同一套反漏洞利用技术。具体描述如下:

|

技术 |

描述 |

|---|---|

|

ROP模拟 |

通过返回导向编程(ROP)技术检测将数据内存页设置为可执行的尝试。 默认操作:终止进程 |

|

ROP堆栈枢轴 |

通过验证堆栈位置,检测利用ROP技术劫持代码流的尝试。 默认操作:终止进程 |

|

ROP非法调用 |

通过验证敏感系统函数的调用者,检测利用ROP技术劫持代码流的尝试。 默认操作:终止进程 |

|

ROP堆栈未对齐 |

通过验证堆栈地址对齐,检测利用ROP技术破坏堆栈的尝试。 默认操作:终止进程 |

|

ROP返回至堆栈 |

通过验证返回地址范围,检测利用ROP技术在堆栈上直接执行代码的尝试。 默认操作:终止进程 |

|

ROP使堆栈可执行 |

通过验证堆栈页面保护,检测利用ROP技术破坏堆栈的尝试。 默认操作:终止进程 |

|

Flash通用检测 |

检测Flash Player漏洞利用尝试。 默认操作:终止进程 |

|

Flash载荷检测 |

通过扫描内存中的Flash对象,检测在Flash Player中执行恶意代码的尝试。 默认操作:终止进程 |

|

VBScript通用检测 |

检测VBScript漏洞利用尝试。 默认操作:终止进程 |

|

Shellcode执行 |

检测利用shellcode创建新进程或下载文件的尝试。 默认操作:终止进程 |

|

Shellcode LoadLibrary |

检测利用shellcode通过网络路径执行代码的尝试。 默认操作:终止进程 |

|

反绕行 |

检测绕过安全检查创建新进程的尝试。 默认操作:终止进程 |

|

Shellcode EAF(导出地址过滤) |

检测恶意代码从DLL导出表中访问敏感系统函数的尝试。 默认操作:终止进程 |

|

Shellcode线程 |

通过验证新创建的线程来检测注入恶意代码的尝试。 默认操作:终止进程 |

|

反Meterpreter |

通过扫描可执行内存页面来检测创建反向shell的尝试。 默认操作:终止进程 |

|

过时的进程创建 |

检测使用过时技术创建新进程的尝试。 默认操作:终止进程 |

|

子进程创建 |

阻止任何子进程的创建。 默认操作:终止进程 |

|

强制启用Windows DEP |

强制启用数据执行保护(DEP)以阻止从数据页面执行代码。 默认:禁用 |

|

强制模块重定位(ASLR) |

通过重定位内存模块防止代码被加载到可预测位置。 默认:启用 |

|

新型漏洞防护 |

防范新出现的威胁或漏洞攻击。在实施更全面的变更前,该类别会通过快速更新提供防护。 默认值:启用 |

若要监控预定义应用之外的其他应用程序,请点击 添加Windows应用程序 按钮(位于 自定义Windows应用程序 .

配置应用程序的反漏洞攻击设置:

-

对于已有应用,点击应用名称;对于新应用,点击 添加Windows应用程序 按钮。

新页面将显示所选应用的所有技术及其设置。

重要提示

添加新监控应用程序时需谨慎。 Bitdefender 无法保证与所有应用程序的兼容性。建议先在非关键终端测试功能,再部署至整个网络。

-

添加新应用时,请在专用字段输入应用名称及其进程名称。多个进程名称间用分号(;)分隔。

-

需快速查看技术描述时,点击技术名称旁的箭头。

-

根据需要勾选或清除漏洞利用技术的复选框。

使用 全选 选项可一次性标记所有技术。

-

如需修改检测后的自动操作,请从关联菜单中选择:

-

终止进程 :立即结束被利用的进程。

-

仅报告 : GravityZone 仅记录事件而不采取缓解措施。可通过通知和报告查看事件详情。 高级反漏洞利用 通知及报告中。

默认情况下,预定义应用程序的所有技术均设置为缓解问题,而其他应用程序仅设置为报告事件。

要快速一次性更改所有技术的操作,请从 全部 选项关联的菜单中选择操作。

-

-

点击 保存 以确认现有应用程序的设置。

点击 添加 以确认新应用程序的设置。