配置 GravityZone 与AD FS的云单点登录

GravityZone 云服务支持与采用SAML 2.0认证标准的各类身份提供商(IdP)实现单点登录(SSO)。

本文说明如何配置 GravityZone 云服务与AD FS的单点登录。如需配置其他身份提供商的通用信息,请参阅 配置通过第三方身份提供商实现单点登录 .

前提条件与要求

-

您拥有一个 GravityZone 云管理员账户,用于管理用户、您公司及其他公司。

-

已配置Active Directory实例,其中用户账户的电子邮件地址需与 GravityZone .

-

AD FS服务需完成完整安装与配置。

-

您需持有AD FS的有效SSL证书及其指纹。

重要提示

-

作为 GravityZone 管理员,您可为所属公司及下属公司的用户配置单点登录。出于安全考虑,您无法为自身 GravityZone 账户启用SSO功能。

-

用户必须隶属于已启用SSO的公司。SSO激活期间,用户无法使用 GravityZone 凭据登录。

-

电子邮件地址在 GravityZone SSO中区分大小写。因此username[at]company.domain与UserName[at]company.domain及USERNAME[at]company.domain视为不同地址。若 GravityZone 中的电子邮件地址与身份提供商不匹配,用户尝试登录 控制中心 .

配置 GravityZone 云单点登录

为AD FS配置单点登录需完成以下步骤:

添加信赖方信任

通过信赖方信任定义 GravityZone 与AD FS之间的连接。

-

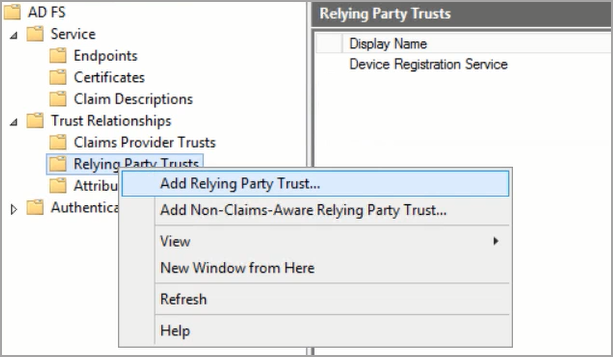

登录已安装AD FS的服务器。

-

打开 AD FS管理 应用程序。

-

选择 信任关系 > 信赖方信任 .

-

右键点击并选择 添加信赖方信任… .

-

在 添加信赖方信任向导 窗口中,按以下步骤操作:

-

在 欢迎 页面点击 开始 .

-

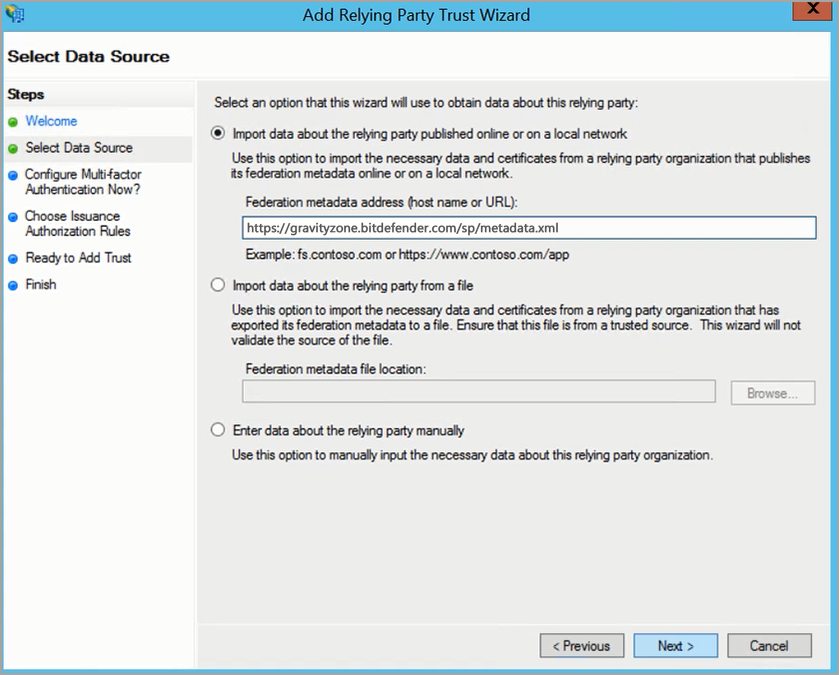

在 选择数据源 页面:

-

勾选选项 导入在线或本地网络发布的可信赖方数据 .

-

在 联合元数据地址(主机名或URL)框 ,输入服务提供商的地址:

https://gravityzone.bitdefender.com/sp/metadata.xml -

点击 下一步 .

-

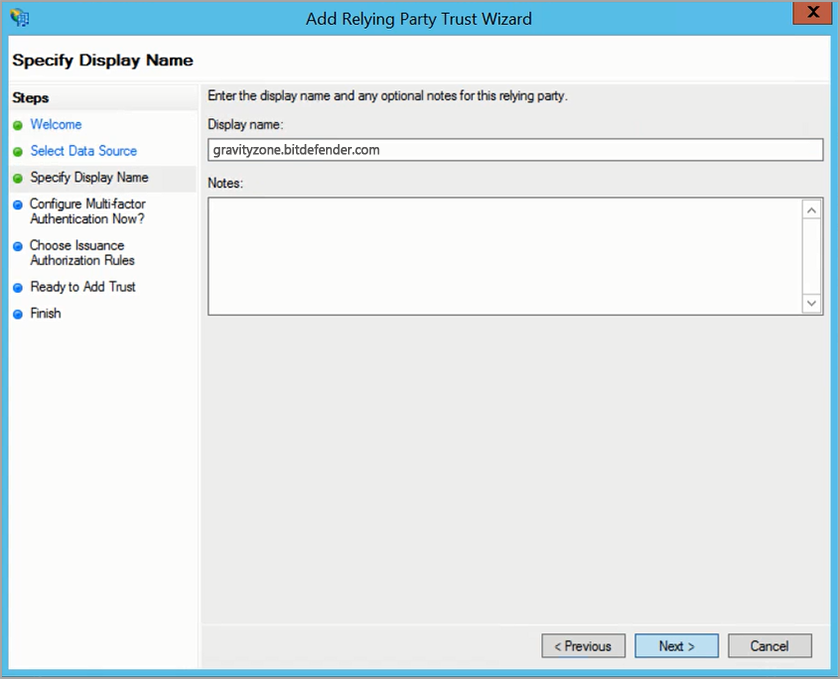

-

在 指定显示名称 页面,输入服务提供商的名称(

gravityzone.bitdefender.com)并点击 下一步 .

-

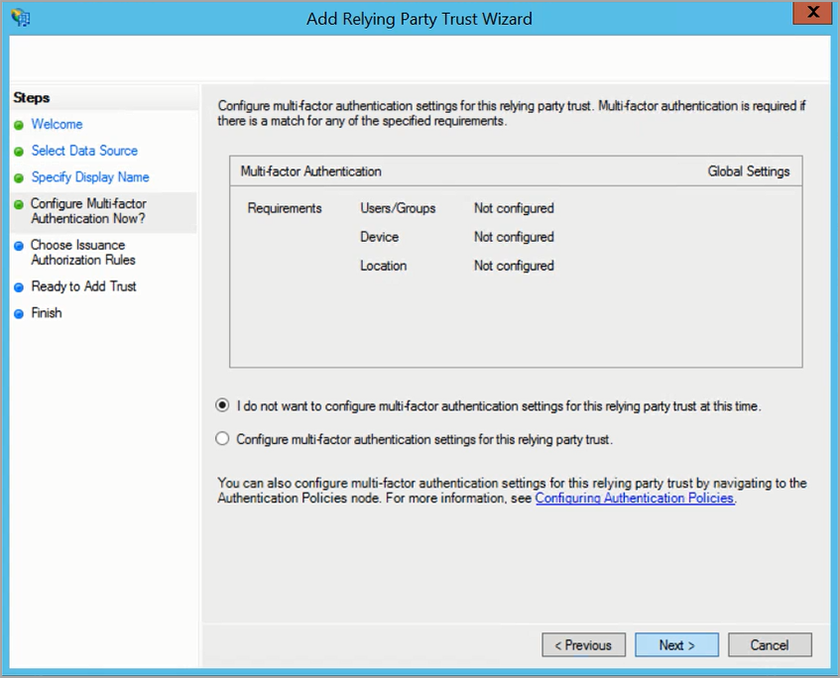

在 立即配置多因素认证? 页面,选择选项 此时我不想为此信赖方信任配置多因素认证设置 并点击 下一步 .

-

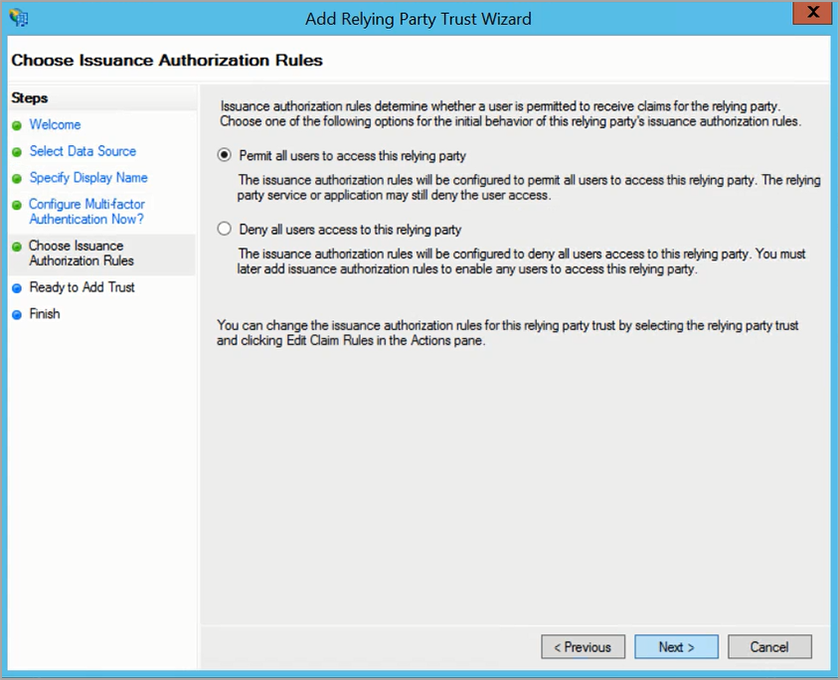

在 选择颁发授权规则 页面,选择选项 允许所有用户访问此信赖方 并点击 下一步 .

注意

此时您无需为用户配置单独访问以实现单点登录,因为您将从 GravityZone 控制中心管理他们 .

-

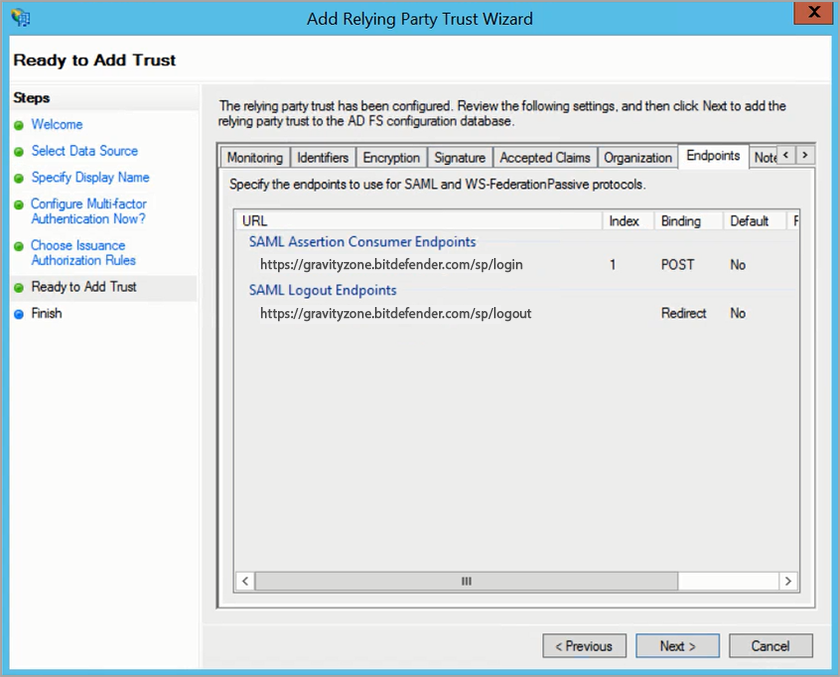

在 准备添加信任 页面:

-

转到 端点 选项卡并验证以下地址是否已添加:

-

对于SAML断言消费者端点:

https://gravityzone.bitdefender.com/sp/login,绑定方式为POST. -

对于SAML注销端点:

https://gravityzone.bitdefender.com/sp/logout,绑定方式为重定向.

-

-

点击 下一步 .

-

-

在 完成 页面,选择选项 向导关闭时为此信赖方信任打开编辑声明规则对话框 .

-

-

点击 关闭 .

创建声明规则

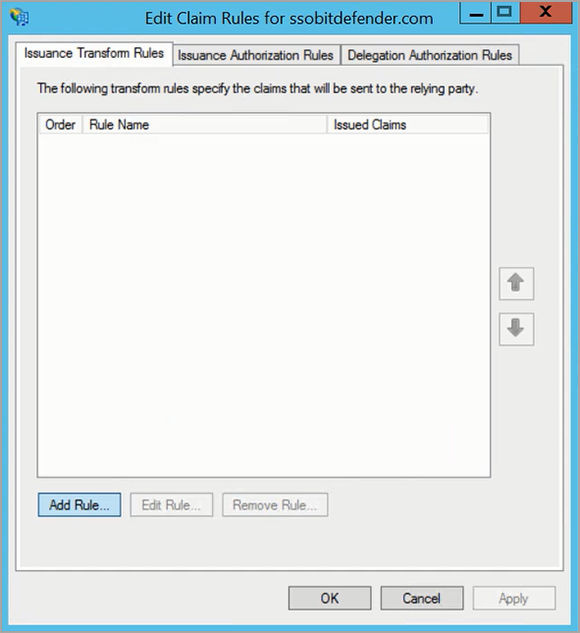

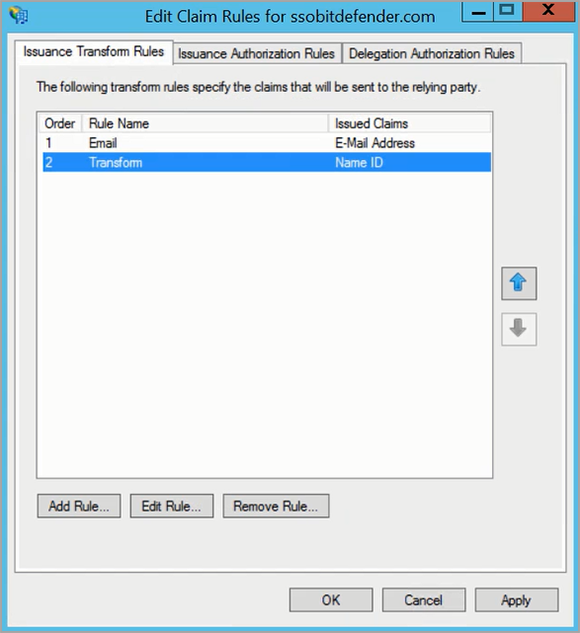

添加信赖方信任后,您需要创建声明规则。 编辑声明规则 创建信任后,该窗口会自动打开。

-

点击 添加规则 以创建新规则。

-

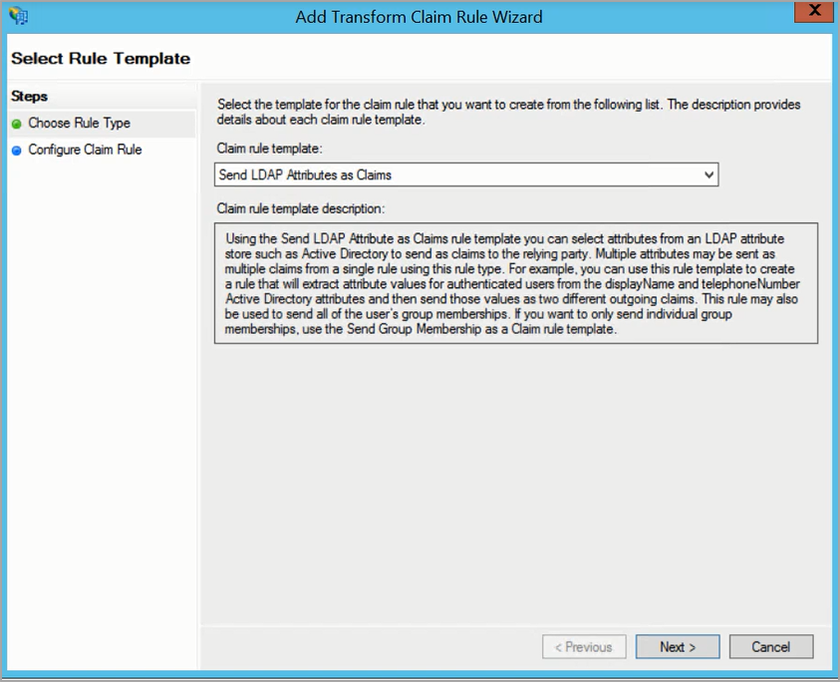

在 添加转换声明规则向导 中,按以下步骤操作:

-

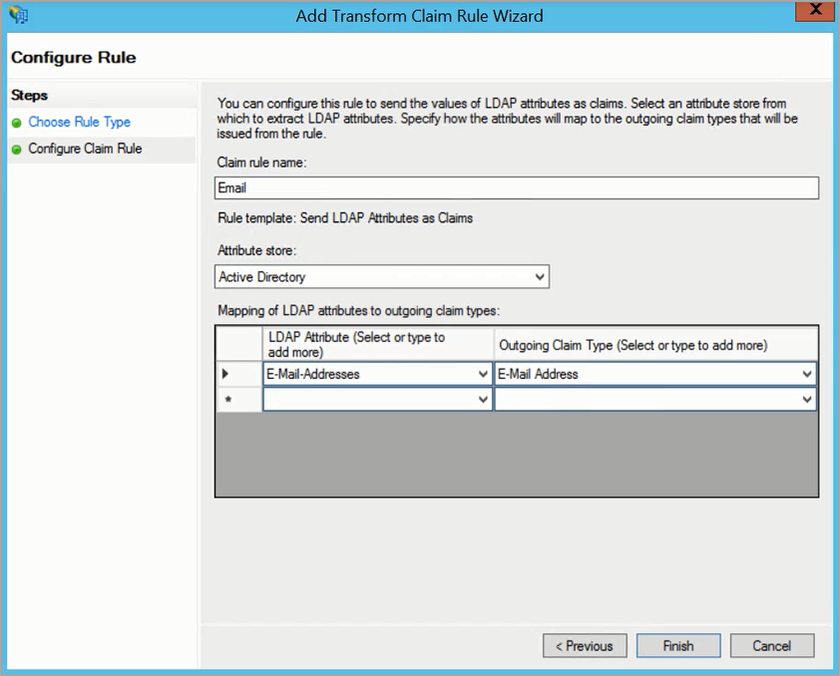

在 选择规则类型 页面,选择模板 将LDAP属性作为声明发送 并点击 下一步 .

-

在 配置声明规则 页面,进行如下配置:

-

在 声明规则名称 框中输入相关名称(例如 电子邮件 ).

-

对于 属性存储 ,选择 Active Directory .

-

在下方的表格中, LDAP属性(选择或输入以添加更多) ,选择 电子邮件地址 .

-

在 传出声明类型(选择或输入以添加更多) 下,选择 电子邮件地址 .

-

点击 完成 .

-

-

-

返回 编辑声明规则 窗口,点击 添加规则 以创建新规则。

-

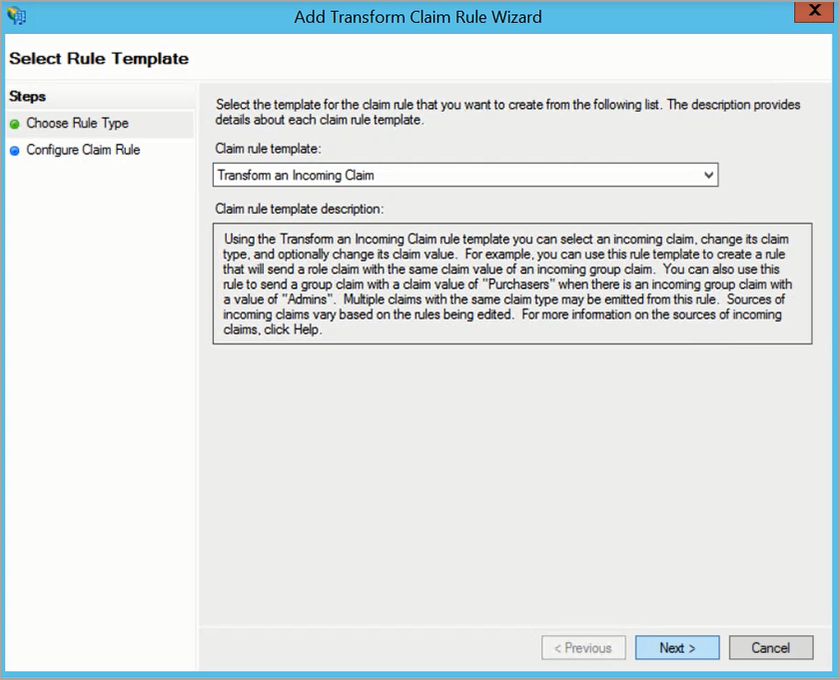

在 添加转换声明规则向导 中,按以下步骤操作:

-

在 选择规则类型 页面,选择模板 转换传入声明 并点击 下一步 .

-

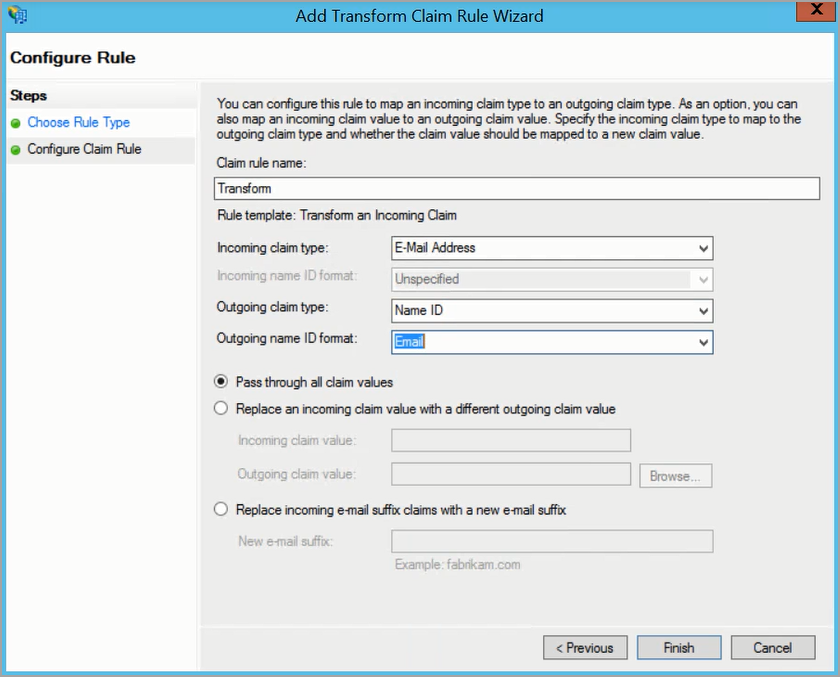

在 配置声明规则页面 上,进行以下配置:

-

在 声明规则名称框 中,输入相关名称(例如, 转换 ).

-

对于 传入声明类型 ,选择 电子邮件地址 .

-

对于 传出声明类型 ,选择 名称ID .

-

对于 传出名称ID 格式,选择 电子邮件 .

-

选择 传递所有声明值 .

-

点击 完成 .

-

-

-

点击 应用 并 确定 .

更新证书

AD FS默认配置使用自签名证书,有效期为非闰年(365天)。到期后可通过元数据URL自动或手动更新证书。

自动证书更新

若AD FS中启用了自动证书轮换功能,证书将自动更新。这意味着AD FS会监控依赖方信任的变更(包括证书变更),并在必要时进行更新。

在AD FS服务器上启用监控功能:

-

打开 管理工具 并启动 AD FS管理 应用程序(或运行 mmc.exe ).

-

在左侧菜单中导航至 信任关系 > 依赖方信任 .

-

在中央面板中,右键单击 GravityZone ( gravityzone.bitdefender.com )对应的条目,选择 属性 .

在 监控 选项卡中,确保 GravityZone 的SAML元数据URL(https://gravityzone.bitdefender.com/sp/metadata.xml)已显示。

-

勾选 监控依赖方 及 勾选 “自动更新信赖方”复选框。

-

点击 应用 ,然后 确定 .

AD FS将开始每隔24小时监控信赖方信任的变更。

手动更新证书

要通过 GravityZone SAML元数据URL在AD FS服务器上手动更新证书:

-

打开 管理工具 ,然后启动 AD FS管理 应用程序(或运行mmc.exe)。

-

在左侧菜单中,导航至 信任关系 > 信赖方信任 .

-

在中央面板中,右键单击 GravityZone ( gravityzone.bitdefender.com )对应的条目,选择 属性 .

-

在 监控 选项卡中,确保 GravityZone 确保GravityZone SAML元数据URL(https://gravityzone.bitdefender.com/sp/metadata.xml)已显示。若未显示,请输入元数据URL并点击 测试URL ,等待验证完成。

-

点击 确定 .

-

关闭 属性 窗口。

-

仍在 信任关系 界面时,右键点击 GravityZone (gravityzone.bitdefender.com)对应的条目并选择 从联合元数据更新 .

-

在 标识符 标签页中点击 更新 .

-

转到 加密 和 签名 标签页,检查 生效 和 过期 日期。

更新证书后,请验证通过SSO的登录功能是否正常工作。

在 GravityZone

配置身份提供商后,前往 GravityZone 控制中心 为公司启用SSO并更改用户认证方式。只有隶属于已启用SSO公司的用户才可选择通过身份提供商登录。

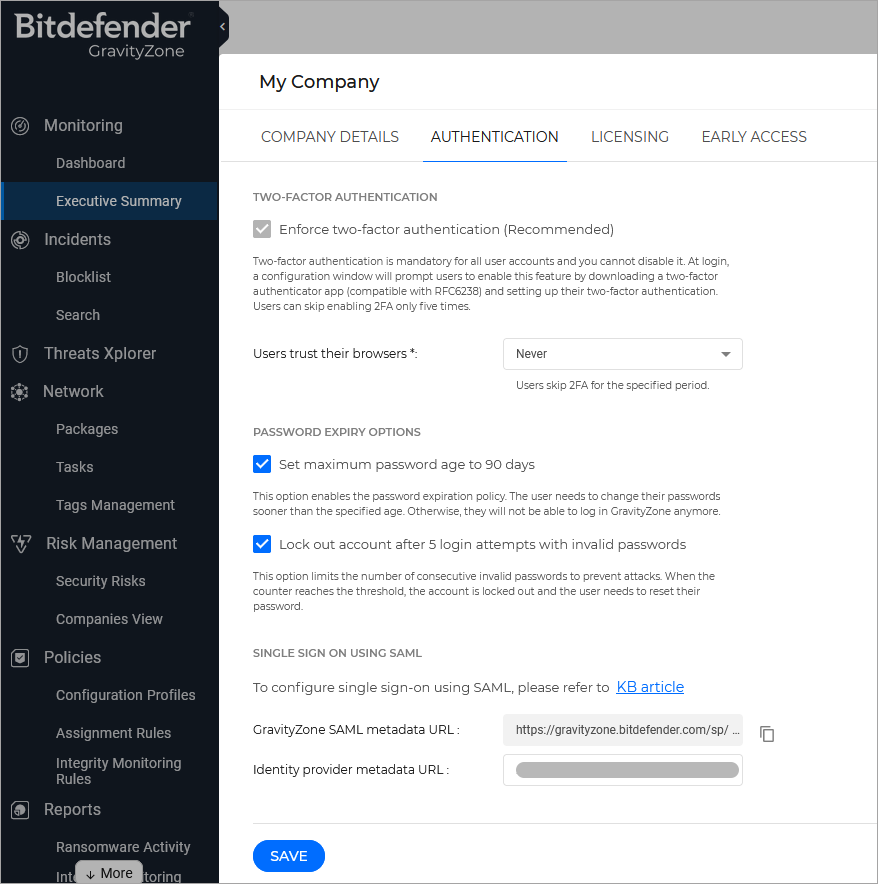

为您的公司启用SSO

按以下步骤为公司启用SSO:

-

在 控制中心 右上角点击

用户图标并选择

我的公司

.

用户图标并选择

我的公司

.

-

在 认证 选项卡下的 使用SAML的单点登录 部分,在对应字段输入身份提供商元数据URL。另一个 GravityZone 元数据URL字段不可编辑。

AD FS的身份提供商元数据URL格式为:

https://[:adfs_host]/FederationMetadata/2007-06/FederationMetadata.xml,其中[:adfs_host]为服务FQDN。 -

点击 保存 .

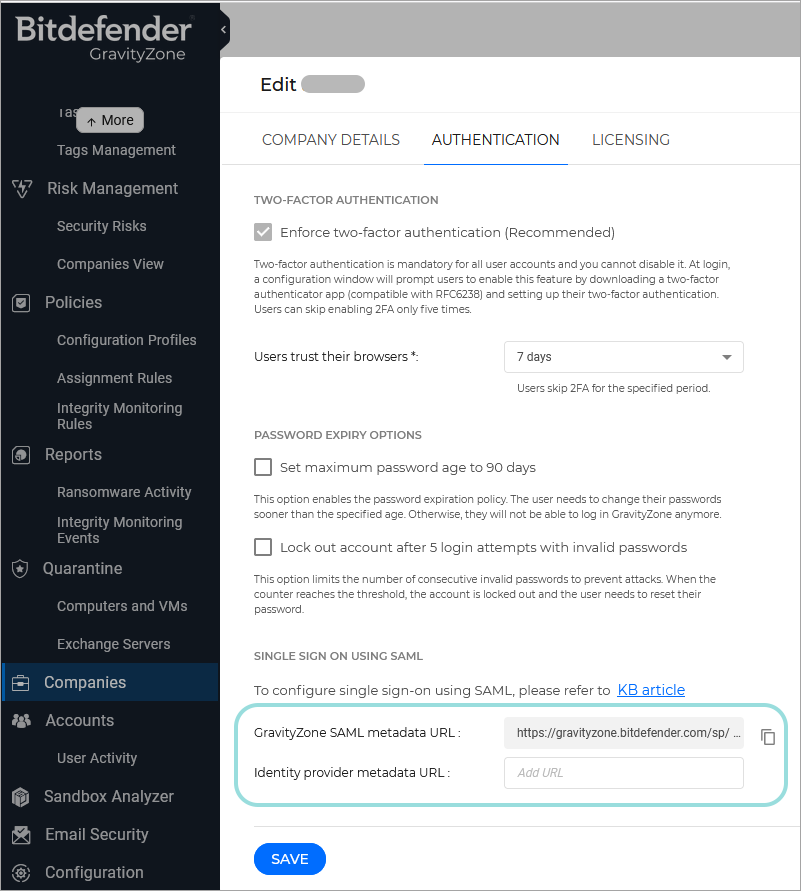

为托管公司启用单点登录

以下是为您管理的公司启用单点登录的方法:

-

登录 GravityZone 控制中心 .

-

从左侧菜单进入 公司 页面。

-

在表格中点击公司名称。

-

在 使用SAML配置单点登录 部分,在相应字段输入身份提供者元数据URL。另一个用于 GravityZone 元数据URL的字段不可编辑。

对于AD FS,身份提供者元数据URL格式为:

https://[:adfshost]/FederationMetadata/2007-06/FederationMetadata.xml,其中[:adfshost]是服务FQDN。 -

点击 保存 .

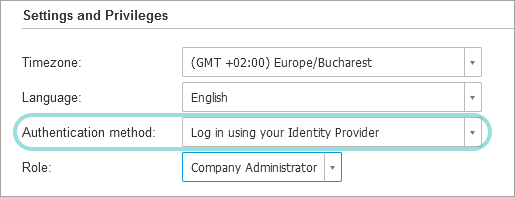

更改用户认证方式

为公司启用SSO后, GravityZone 该公司的用户账户即可更改其认证方式。

您可以按以下步骤逐个更改用户认证方式:

-

登录 GravityZone 控制中心 .

-

前往 账户 页面(通过左侧菜单)。

-

在表格中点击用户名称。

-

在 登录安全 下方,找到 认证方式 并选择 通过身份提供商登录 .

-

点击 保存 .

您可以为任意数量的 GravityZone 用户启用SSO,但不能为自己的管理员账户启用。

注意

若某个 GravityZone 用户账户的配置页面未显示 设置与权限 部分,则可能该公司尚未启用SSO。

测试 GravityZone 单点登录

完成身份提供商与 GravityZone ,您可按以下步骤测试单点登录功能:

-

从 GravityZone .

-

从AD FS注销。

-

输入为测试创建的有效电子邮件地址(非您的 GravityZone 管理员账户邮箱)。

-

点击 下一步 .

系统应将您重定向至身份提供者的认证页面。

-

通过您的身份提供者完成认证。

您将被重定向回 GravityZone ,片刻后应会自动登录至 控制中心 .

禁用 GravityZone 单点登录

如需为您的公司或您管理的公司禁用单点登录:

-

从该公司配置页面删除身份提供者元数据URL。

-

点击 保存 并确认操作。

用户可通过点击 重置密码 选项,在 控制中心 登录页面按指引操作获取新密码。

若要重新启用 GravityZone 单点登录功能(针对某公司),需在配置页面重新输入身份提供商并点击 保存 .

重新启用单点登录后,该公司下属用户仍将使用 控制中心 的 GravityZone 凭据登录。您需逐一手动配置每个账户,才能再次通过身份提供商登录。