Splunk

要建立Splunk与 GravityZone 的关联,请按以下步骤操作:

1. 验证先决条件

需安装以下软件:

-

Splunk通用接口模型应用 (仅限4x版本)

2. 安装Bitdefender Gravityzone for Splunk应用

该应用提供可视化看板,可分类查看来自GravityZone的所有信息,并通过多区域组件展示。您还可通过该应用进行信息检索或生成报告。

安装步骤如下:

-

下载 Bitdefender Gravityzone for Splunk 应用 安装包,地址位于 此处 .

-

登录 Splunk Enterprise。

-

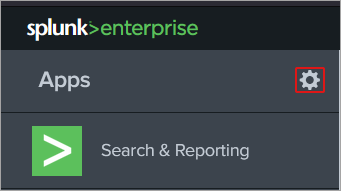

在主页上,点击屏幕左上角的 管理应用 按钮:

-

点击屏幕右侧的 从文件安装应用 按钮。

-

点击 浏览... .

-

选择从步骤1下载的安装包。

-

点击 上传 .

3. 安装 Bitdefender Gravityzone Splunk 插件

Bitdefender Gravityzone Splunk 插件通过提供源映射、数据提取和转换功能,为 Bitdefender Gravityzone Splunk 应用提供支持。它充当解析器角色,将所有从 Bitdefender 各来源收集的数据转换为与 Splunk 兼容的 CIM 格式。

安装步骤如下:

-

下载 Bitdefender Gravityzone Splunk 插件 安装包,地址位于 此处 .

-

登录 Splunk Enterprise。

-

在主页上,点击 管理应用 屏幕左上角的按钮:

-

点击 从文件安装应用 屏幕右侧的按钮。

-

点击 浏览... .

-

选择从步骤1下载的安装包。

-

点击 上传 .

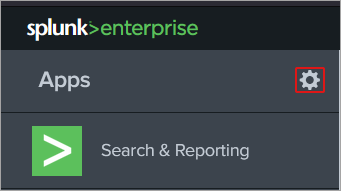

4. 在 GravityZone 控制中心

-

登录 GravityZone 控制中心 .

-

进入 我的账户 .

-

在 API密钥 部分,点击 添加 .

-

勾选 事件推送服务API 复选框并点击 保存 新生成的密钥将显示在API密钥表中。

-

点击 保存 以保存 我的账户 页面中的更改。

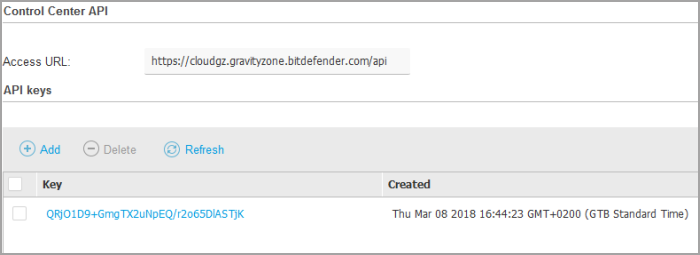

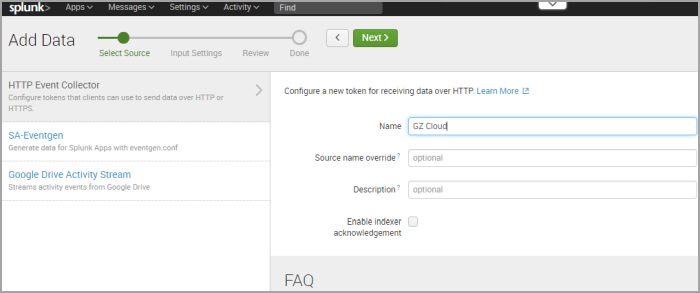

5. 在Splunk中为HTTP事件收集器启用新令牌

-

登录Splunk系统。

-

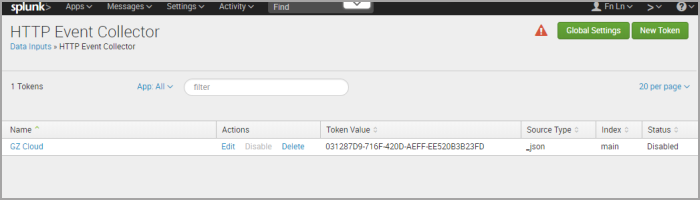

进入 设置 > 数据输入 > HTTP事件收集器 .

-

点击 新建令牌 .

-

在 添加数据 界面中,填写 名称 字段(如下图所示),然后点击 下一步 .

-

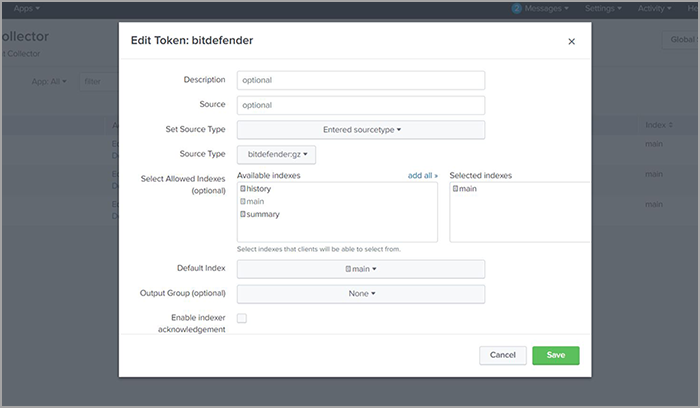

在 源类型 处,点击 选择 并选定

bitdefender:gz作为数据源。

-

在 索引 ,选择一个默认索引或创建新索引。HTTP事件收集器接收的事件将被插入到所选索引中。

-

点击 审核 .

-

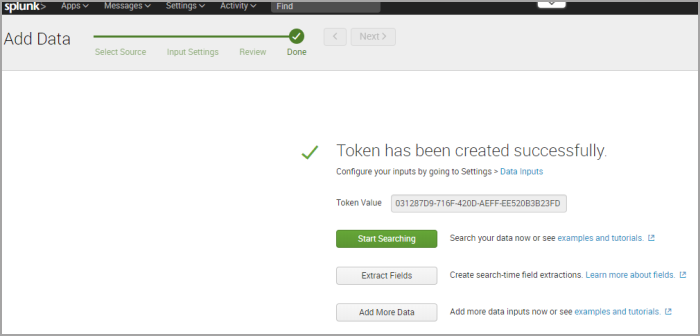

验证输入的数据后点击 提交 .

令牌已成功创建。复制令牌值并保存,后续启用集成时将需要此令牌。

-

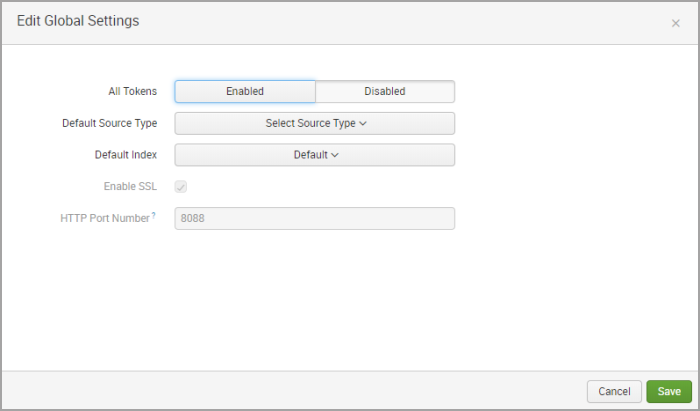

前往 设置 > 数据输入 > HTTP事件收集器 并点击 全局设置 .

-

在新窗口中, 所有令牌 部分下选择 启用 .

-

点击 保存 .

6.启用Splunk集成

在 GravityZone 控制中心创建事件推送服务密钥 并在Splunk中启用HTTP事件收集器后,需启用集成功能。这意味着需要开始将事件从 GravityZone 推送至Splunk。

-

通过Linux或Mac上的终端模拟器获取配置事件推送服务设置所需信息:

-

GravityZone API URL。

您可以在 我的账户 > 控制中心 API 中找到它,格式类似于

https://cloudgz.gravityzone.bitdefender.com/api. -

在 GravityZone .

标头值为Basic base64编码。

重要提示

要获取授权标头,请运行

echo命令 并在后面加上带冒号的API密钥(:).> echo -n '604821e87e4c7de3aa15d0e6a97f5ab362281dbf0763746671da2caf4b5cccd1:' | base64 -w 0

结果应类似以下内容:

NjA0ODIxZTg3ZTRjN2RlM2FhMTVkMGU2YTk3ZjVhYjM2MjI4MWRiZjA3NjM3NDY2NzFkYTJjYWY0YjVjY2NkMTo=

-

Splunk URL。

您可以在Splunk Cloud平台中找到它,格式类似:

https://prd-p-xlpxkqpw84k2.splunkcloud.com。如果您使用本地部署的Splunk,则URL已就绪。 -

HTTP事件收集器令牌。

-

-

运行以下命令(需要编辑的设置已加下划线):

> curl -k -X POST \https://cloudgz.gravityzone.bitdefender.com/api/v1.0/jsonrpc/push \ -H 'authorization: BasicNjA0ODIxZTg3ZTRjN2RlM2FhMTVkMGU2YTk3ZjVhYjM2MjI4MWRiZjA3NjM3NDY2NzFkYTJjYWY0YjVjY2NkMTo=' \ -H 'cache-control: no-cache' \ -H 'content-type: application/json' \ -d '{"params": {"status": 1, "serviceType": "splunk", "serviceSettings": {"url": "https://http-inputs-[hostname].splunkcloud.com:443/services/collector", "requireValidSslCertificate": false, "splunkAuthorization": "Splunk EA900DEB-22C8-402B-A7F9-A926C1633E7A"}, "subscribeToEventTypes": {"hwid-change": true,"modules": true,"sva": true,"registration": true,"supa-update-status": true,"av": true,"aph": true,"fw": true,"avc": true,"uc": true,"dp": true,"device-control": true,"sva-load": true,"task-status": true,"exchange-malware": true,"network-sandboxing": true,"malware-outbreak": true,"adcloud": true,"exchange-user-credentials": true,"exchange-organization-info": true,"hd": true,"antiexploit": true}}, "jsonrpc": "2.0", "method":"setPushEventSettings", "id": "1"}'

注意

GravityZone 在事件推送服务设置重新加载后,开始向Splunk发送事件。此过程每10分钟进行一次。

要立即开始发送事件,请运行以下命令(需要编辑的设置已加下划线):

> curl -k -X POST \https://cloudgz.gravityzone.bitdefender.com/api/v1.0/jsonrpc/push \ -H 'authorization: BasicR2U5SENZcWRVN2pJRFI5MHdOMGVFMXpiQjVTbmM1SE46' \ -H 'cache-control: no-cache' \ -H 'content-type: application/json' \ -d '{"params": {}, "jsonrpc": "2.0", "method": "getPushEventSettings", "id": "2"}'

返回结果应类似于:

{"id":"1","jsonrpc":"2.0","result":true}

测试Splunk集成

要测试集成,请运行以下命令(需要编辑的设置已加下划线):

> curl -k -X POST \https://cloudgz.gravityzone.bitdefender.com/api/v1.0/jsonrpc/push \ -H 'authorization: BasicR2U5SENZcWRVN2pJRFI5MHdOMGVFMXpiQjVTbmM1SE46' \ -H 'cache-control: no-cache' \ -H 'content-type: application/json' \ -d '{"params": {"eventType": "av"}, "jsonrpc": "2.0", "method": "sendTestPushEvent", "id": "3"}'

您还可以通过运行 GravityZone 创建的脚本,开始将事件从 Bitdefender 发送到Splunk。您可以在Linux或Mac上使用您喜欢的终端模拟器执行此操作。

-

从 此处 .

-

通过运行以下命令使脚本可执行:

chmod +x bdpusheventconfig.sh

-

使用以下命令运行脚本:

./bdpusheventconfig.sh -g [控制台地址] -k [API密钥] -t [服务类型] -u [服务URL] -a [Splunk认证令牌] -v -d [事件]

该脚本包含以下选项:

|

选项 |

说明 |

|

|

GravityZone API地址 |

|

|

GravityZone API密钥 |

|

|

服务类型:splunk 或 jsonRPC |

|

|

Splunk或RPC地址 |

|

|

Splunk授权令牌 |

|

|

验证服务SSL证书 |

|

|

连接Splunk Cloud免费试用版。在服务主机前添加'input-'并使用8088端口(若未指定端口)。 |

|

|

连接Splunk Cloud实例。在服务主机前添加'http-inputs-'并使用443端口(若未指定端口)。 |

|

|

帮助 |

这些选项与手动启用集成时使用的选项类似。

[events]列表指代一个或多个以空格分隔的事件,这些事件将从 GravityZone 至Splunk的事件。这些事件如下表所述:

|

事件类型标识符 |

描述 |

|

|

产品模块事件 |

|

|

安全服务器 状态事件 |

|

|

产品注册事件 |

|

|

过期的 更新服务器 事件(当 更新服务器 是 中继 ) |

|

|

反恶意软件 事件 |

|

|

反钓鱼事件 |

|

|

防火墙 事件 |

|

|

ATC /IDS事件 |

|

|

用户控制事件 |

|

|

数据保护事件 |

|

|

高级检测 事件 |

|

|

过载 安全服务器 事件 |

|

|

任务状态事件 |

|

|

Exchange恶意软件检测事件 |

|

|

沙盒分析器 检测 |

|

|

Active Directory集成问题 |

|

|

Exchange用户凭证 |

|

|

反漏洞利用事件 |

|

|

网络攻击防御 事件 |

|

|

端点移入(用于将端点从一家公司迁移至另一家公司) |

|

|

终端移出(用于将终端从一家公司迁移至另一家公司) |

|

|

硬件ID变更 |

|

|

安装代理 |

|

|

新事件 |

|

|

勒索软件活动检测 |

|

|

安全容器 更新可用 |

|

|

故障排查活动 |

|

|

卸载代理 |

要订阅所有事件,请使用值

全部

或逐一指定每个事件。若事件列表为空(未指定事件类型),则集成功能将被禁用。

示例

启用Splunk集成

./bdpusheventconfig.sh -g https://gz.example.com/api/v1.0/jsonrpc/push -k abcdefghijklmnopqrstuvwxyz123456 -t splunk -u https://splunk.example.com -a 11111111-2222-3333-4444-555555555555 -d 模块 sva 注册 supa更新状态 av aph fw avc uc dp sva加载 任务状态 交换恶意软件 网络沙箱 adcloud 交换用户凭证

./bdpusheventconfig.sh -g https://gz.example.com/api/v1.0/jsonrpc/push -k abcdefghijklmnopqrstuvwxyz123456 -t splunk -u https://splunk.example.com -a 11111111-2222-3333-4444-555555555555 -c 全部

配置json RPC服务

./bdpusheventconfig.sh -g https://gz.example.com/api/v1.0/jsonrpc/push -k abcdefghijklmnopqrstuvwxyz123456 -t jsonRPC -u https://rpc.example.com 模块 sva 注册 supa更新状态 av aph fw avc uc dp sva加载 任务状态 交换恶意软件 网络沙箱 adcloud 交换用户凭证

禁用Splunk集成

./bdpusheventconfig.sh -g https://gz.example.com/api/v1.0/jsonrpc/push -k abcdefghijklmnopqrstuvwxyz123456 -t splunk -u https://splunk.example.com -a 11111111-2222-3333-4444-555555555555 –c

有关推送事件服务的详细信息,请参阅 推送 部分。

有关基于 GravityZone 数据在Splunk中创建报告的详细信息,请参阅 基于 GravityZone 数据 .