将安全遥测数据从 GravityZone 发送至Splunk Enterprise

概述

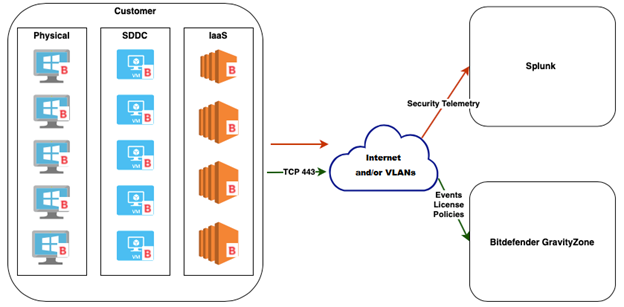

GravityZone 提供安全遥测数据(也称为“原始”或操作系统事件),使管理员能够通过Splunk Enterprise控制台进行分析、保存、过滤及构建自定义关联规则。

本主题描述如何将此类信息从 GravityZone 转发至Splunk Enterprise v8,并说明启用该功能的要求与配置步骤。 Bitdefender 将安全遥测数据转发至SIEM系统。

本主题面向技术读者,需具备Windows/Linux命令行及安全证书相关知识。

GravityZone 通过安装在Windows终端上的 Bitdefender终端安全工具 ( BEST )代理将安全遥测事件转发至SIEM系统。 Bitdefender GravityZone 仅负责事件提交的激活、配置及验证工作。

BEST 可发送以下类型的安全遥测事件:

-

进程(创建、终止)

-

文件(创建、读取、修改、移动、删除)

-

注册表(创建/删除键;修改/删除值)

-

用户(登录、登出)

-

网络连接

注意

您可以通过配置 GravityZone 控制中心 .

先决条件

对于 Bitdefender GravityZone :

-

该 安全遥测 选项适用于以下产品套件:

-

Bitdefender Cloud MSP Security(含ATS及 EDR 附加组件)

-

GravityZone Business Security Enterprise

注意

对于 GravityZone 本地部署,需要6.21.1-1或更高版本。

-

-

BEST Windows安全代理需6.6.25.362或更高版本

-

BEST Linux安全代理需7.1.0.200110或更高版本

-

GravityZone 用户权限要求: 公司管理员 或 自定义 用户需具备 管理网络 及 管理公司 权限

Splunk Enterprise要求:

-

Splunk Enterprise 8.1.3或更高版本

-

Splunk用户权限:管理员账户

-

可访问管理控制台

-

可访问HTTP事件收集器(默认端口:8088,也可使用443端口)

配置

要从 GravityZone 接收终端安全遥测事件至Splunk Enterprise,必须确保受管终端与Splunk之间建立可信连接。通过该通道,事件可实时转发,并可查询原始数据。

为此,可使用公共证书颁发机构(CA)签发的安全证书,亦可使用自签名证书。若为Splunk使用CA颁发的证书,请跳转至本主题的 配置 GravityZone 章节。若使用自签名证书,请完成完整配置流程。

配置Splunk

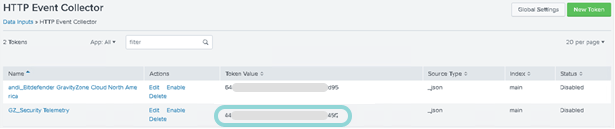

可使用现有Splunk HTTP事件收集器,或新建专用收集器负责接收来自 Bitdefender 代理的安全遥测数据。

HTTP事件收集器需满足以下配置:

-

源类型:_json

-

索引:main

-

全局设置:enableSSL=1

默认情况下, BEST 将通过8088端口向Splunk HTTP收集器发送安全遥测数据。

-

请按以下指南生成自签名证书以保护Splunk安装: 如何为Splunk Enterprise自签名证书 .

输出包含以下文件:

-

myServerCertificate.pem -

myServerPrivateKey.key -

myCACertificate.pem

-

-

将此前获得的所有文件合并为单一证书文件。

Windows命令:

type myServerCertificate.pem myServerPrivateKey.key myCACertificate.pem > myNewServerCertificate.pem

Linux命令:

cat myServerCertificate.pem myServerPrivateKey.key myCACertificate.pem > myNewServerCertificate.pem

创建完成后,

myNewServerCertificate.pem文件内容应按以下顺序包含:-

服务器证书:

myServerCertificate.pem -

私钥:

myServerPrivateKey.key -

证书颁发机构公钥:

myCACertificate.pem

-

-

配置Splunk使用新证书方案:

-

将上述过程中获得的所有证书移至新的Splunk文件夹。

例如:

$SPLUNK_HOME/etc/auth/mycerts/ -

通过编辑

$SPLUNK_HOME/etc/apps/splunk_httpinput/local/inputs.conf.配置Splunk使用新证书保护HTTP收集器模块。

inputs.conf文件需包含以下内容:[http] disabled=0 index=main enableSSL = 1 serverCert = $SPLUNK_HOME/etc/auth/mycerts/myNewServerCertificate.pem sslPassword = 创建证书时使用的密码

注意

首次编辑

inputs.conf时可明文填写密码。Splunk重启后将自动加密该字段。 -

通过图形界面重启Splunk。

注意

也可仅重启 splunkd 服务:

$SPLUNK_HOME/bin/splunk restart splunkd -

提取

myCACertificate.pem证书文件(位于Splunk目录$SPLUNK_HOME/etc/auth/mycerts/中),并将其导入需要提交安全遥测数据的终端设备。该证书需转换为Windows终端可导入的格式,存储路径为

证书(本地计算机)>受信任的根证书颁发机构>证书. -

验证导入的证书是否有效:

-

通过已存储该证书的终端设备浏览器访问

https://:8088/services/collector。注意

若链接访问异常,可参考 《向Splunk云平台HTTP事件收集器发送数据》 章节(位于 本文 .

-

点击锁形图标检查证书状态。

-

-

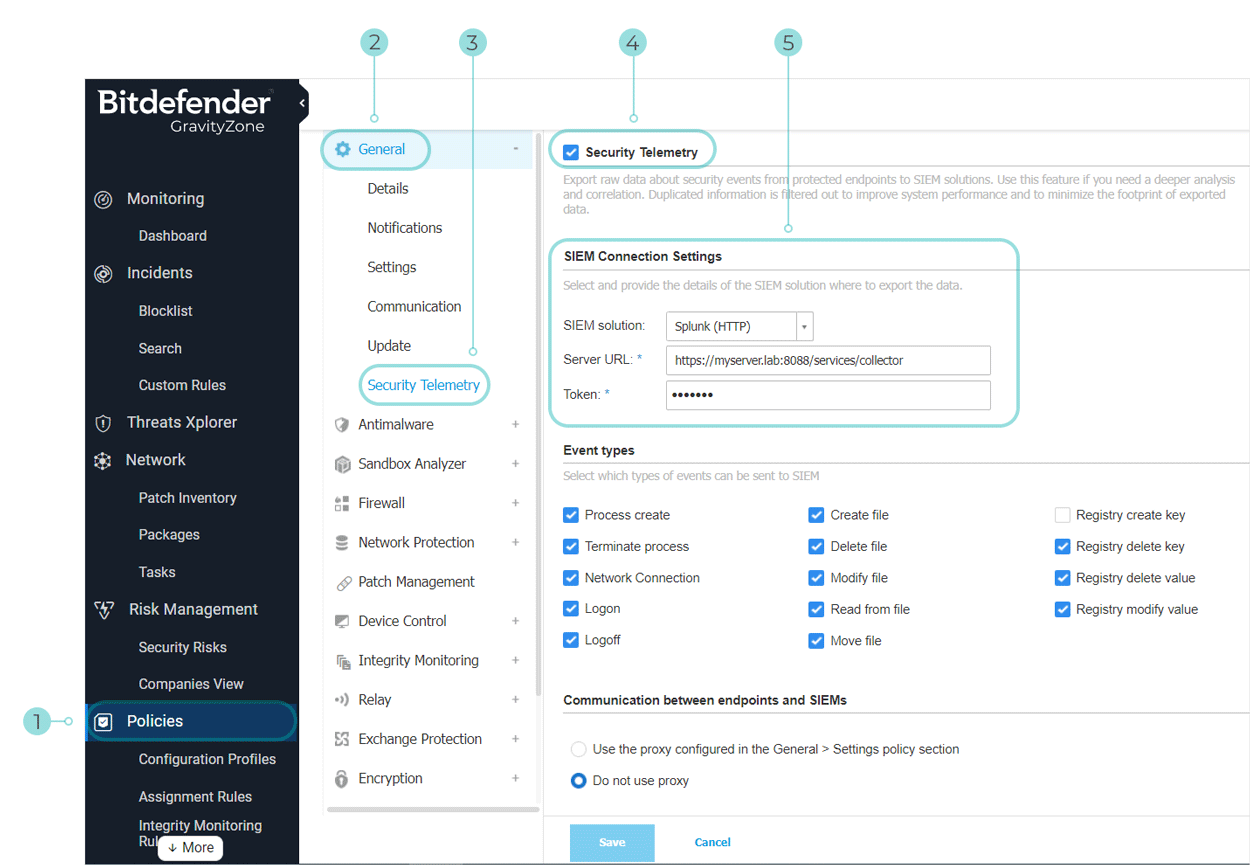

配置 GravityZone

-

使用新建HTTP事件收集器的令牌值连接至 GravityZone 控制中心 .

-

点击应用于托管终端的策略进行编辑。

-

导航至 常规>安全遥测 .

-

选择 安全遥测 选项。

-

在 SIEM连接设置 部分,输入SIEM服务器URL以及新生成的HTTP事件收集器的Splunk令牌。

Splunk服务器URL应遵循以下格式:

https://:8088/services/collector

-

若使用自签名证书,请勾选 绕过HTTP收集器的SSL证书验证 .

默认情况下, 控制中心 会检查服务器URL并根据公共CA验证服务器证书。使用自签名证书时, 控制中心 将返回错误,且 控制中心 与HTTP收集器之间的通信将无法建立,除非您选择此选项。

重要提示

此选项仅适用于HTTP收集器与 GravityZone 控制台之间的通信,不涉及终端。

控制中心 负责策略执行、收集器设置及事件选择。

-

点击 保存 .

备注

如需了解策略中安全遥测部分的详细配置信息,请参阅 此知识库文章 .

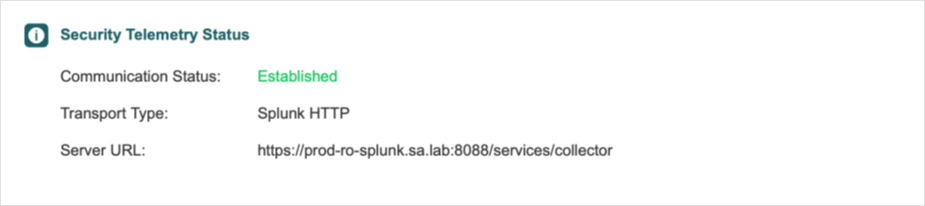

测试配置

验证配置步骤如下:

-

登录 GravityZone 控制中心 .

-

通过左侧菜单进入 网络 页面。

-

选择一台已设置为发送安全遥测数据的终端。

终端详情页面将打开。

-

检查 安全遥测状态 区域(位于 防护 标签页下)。通信状态应显示为 已建立 .

安全遥测事件 将从安装了 BEST 的受控终端直接转发至Splunk Enterprise 8。您可通过搜索原始数据及聚合不同字段来审查和分析告警。