沙盒分析器

沙盒分析器 通过自动深度分析未被 Bitdefender 反恶意软件引擎识别的可疑文件,提供针对高级威胁的强大防护层

注意

该模块适用于:

-

工作站版Windows

-

服务器版Windows

手动提交至 沙盒分析器 同样支持Linux终端。但当前策略设置仅影响自动提交行为,因此不适用于受保护的Linux终端 BEST .

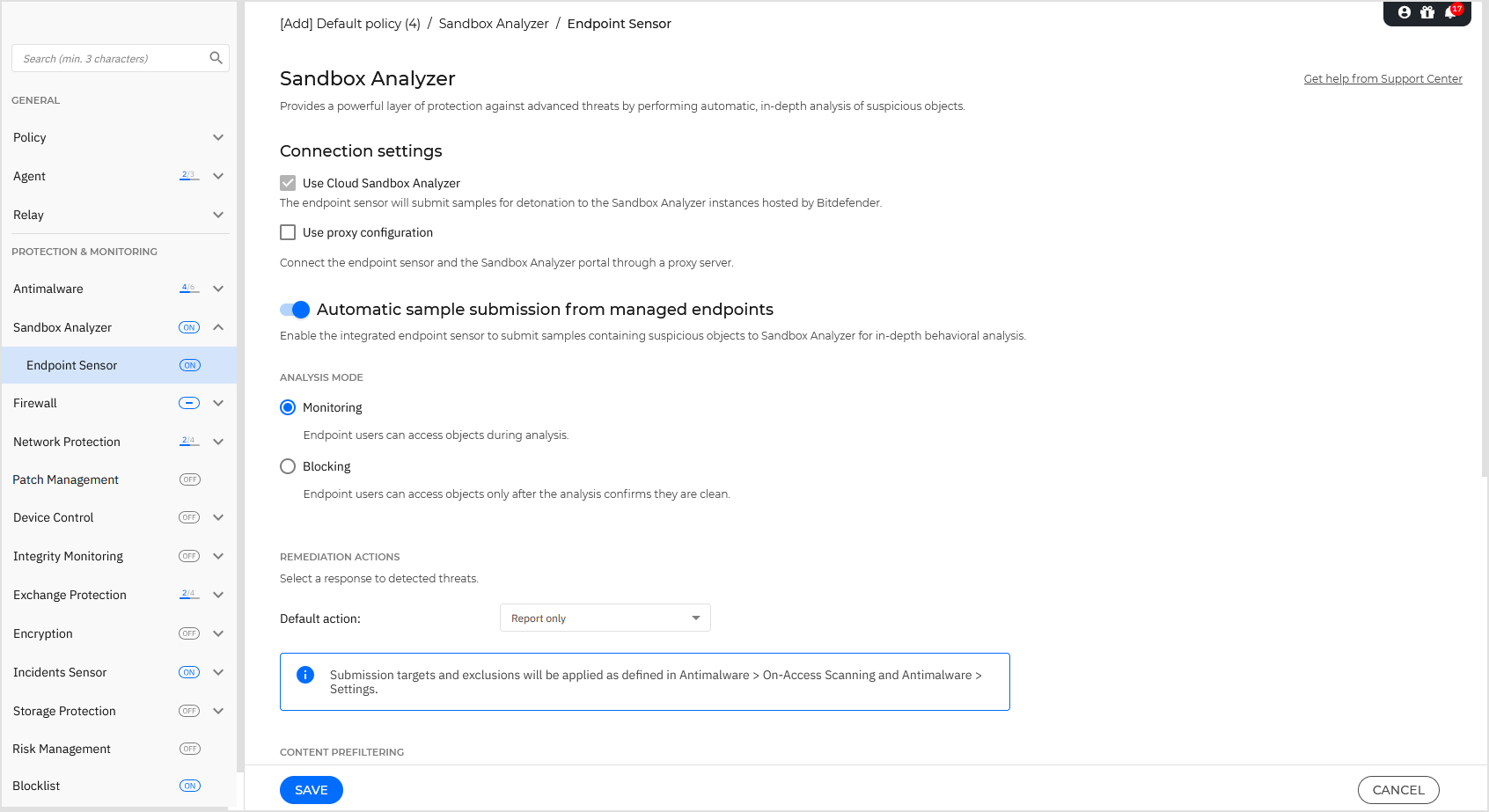

终端传感器

Bitdefender终端安全工具 可作为 沙盒分析器 的输入传感器,自动提交来自Windows终端的可疑样本。

要配置 沙盒分析器 的自动提交设置,请参阅以下部分:

-

连接设置 .

终端传感器默认配置为将样本提交至由 Bitdefender 托管的 沙盒分析器 实例(具体实例取决于您所在地区)。

若您的网络位于代理服务器或防火墙后方,可通过勾选 使用代理配置 复选框,配置代理以连接至 沙盒分析器 。

需填写以下字段:

-

服务器 - 输入代理服务器的IP地址或主机名。

示例:

-

IP地址:

198.51.100.10 -

主机名:

proxy-example.com注意

请勿使用以下格式

http://proxy-example.com或proxy-example.com:8080,这些格式无效。

-

-

端口 - 输入用于连接代理服务器的端口号。例如:

8080或3128. -

用户名 - 输入有权访问代理服务器的用户名。

-

密码 - 输入指定用户对应的密码。

沙盒分析器 支持通过具有中继角色的端点提交本地文件,这些端点可连接到不同 沙盒分析器 门户地址(具体地址取决于您所在地区)。有关中继配置设置的详细信息,请参阅 中继 .

注意

在 沙盒分析器 连接设置中配置的代理将覆盖所有具有中继角色的端点。

-

-

启用 从托管端点自动提交样本 选项。如需手动提交样本,请参阅 手动提交 .

重要提示

-

沙盒分析器 需启用实时扫描功能。请确保已启用 反恶意软件 > 实时防护 模块。

-

沙盒分析器 采用与 反恶意软件 > 实时防护 中相同的扫描目标和排除项。配置 实时防护 扫描设置时,请仔细检查 沙盒分析器 .

-

为避免误报(错误检测合法应用程序),可通过文件名、扩展名、路径等多种条件定义排除项。有关排除项的详细信息,请参阅 反恶意软件配置 .

除 反恶意软件 章节定义的排除项外,您也可在本页面 排除项 字段中指定(如下文所述)。

-

单个文件或压缩包的上传限制为50 MB。

-

-

选择 分析模式 ,提供两种选项:

-

监控模式 。用户可在沙箱分析期间访问文件,但建议在收到分析结果前不要执行该文件。

-

拦截 。在分析结果从 沙箱分析器 集群通过 沙箱分析器 门户返回终端前,用户无法访问该文件。分析结果应显示文件是安全的。

-

-

指定 修复操作 。当 沙箱分析器 检测到威胁时执行这些操作。每种分析模式都提供了默认操作。

首次访问此部分时,可执行以下操作:

-

在 监控 模式下,默认操作为 仅报告 .

-

在 拦截 模式下,默认操作为 移至隔离区 .

注意

最佳实践建议在此配置中使用修复操作。

沙箱分析器 提供以下修复操作:

-

修复 :拒绝访问受感染对象,将其移至隔离区,并尝试通过移除恶意代码及其创建的产物来清除系统。若无法清除,则删除受感染对象。

-

移至隔离区 :将受感染对象从其当前位置移至隔离文件夹。隔离对象无法执行或打开,因此感染风险消失。您可以在 隔离区 页面的 控制中心 .

-

仅报告 : 沙箱分析器 仅报告检测到的威胁,不对其采取任何其他操作。

注意

根据默认操作,备用操作可能不可用。

-

-

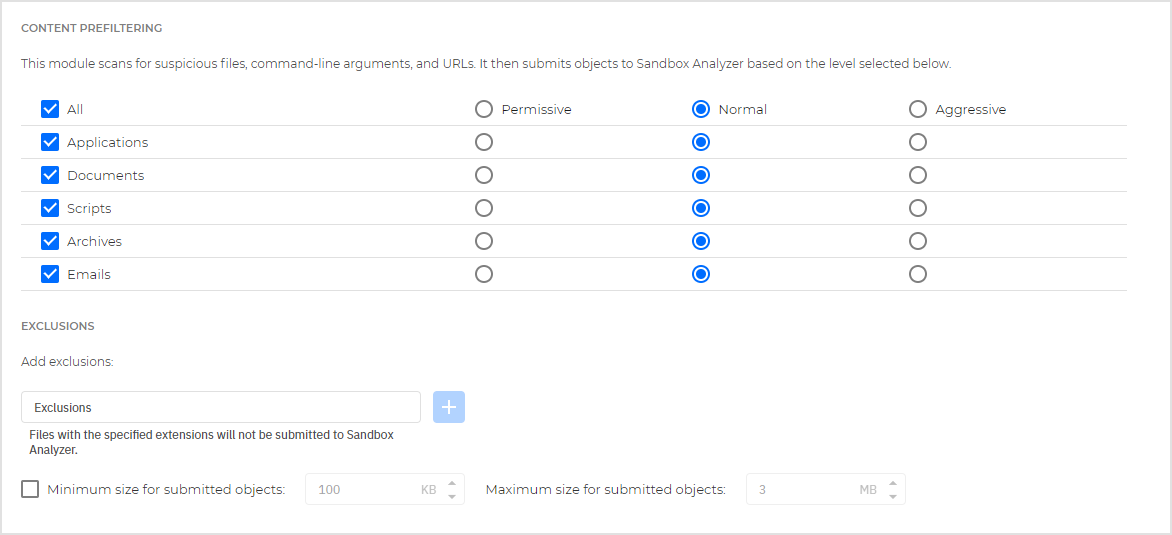

在 内容预过滤 下,自定义针对潜在威胁的防护级别。终端传感器内置内容过滤机制,用于判断可疑文件是否需要在 沙箱分析器 .

支持的对象类型包括:应用程序、文档、脚本、压缩文件和电子邮件。有关支持对象类型的更多详细信息,请参阅 沙箱分析器 对象 .

使用威胁列表顶部的总开关为所有对象类型选择统一的防护级别,或单独选择级别以微调防护。

将模块设置为特定级别将导致提交一定数量的样本:

-

宽松 。终端传感器自动仅将恶意概率最高的对象提交至 沙箱分析器 ,并忽略其余对象。

-

普通 。终端传感器在提交和忽略的对象之间找到平衡,并将恶意概率较高和较低的对象均发送至 沙箱分析器 。

-

激进模式 。终端传感器会向 沙盒分析器 提交几乎所有对象,无论其潜在风险如何。

排除项 。在此字段中,您可以定义不希望提交给 沙盒分析器

的提交对象大小 。要设置提交对象的大小限制:

-

勾选相应复选框。

-

输入1 KB至50 MB之间的任意值。

-