策略

策略页面定义了移动代理检测到威胁事件时采取的操作,以及为应用程序定义策略的功能。包含威胁策略、应用策略、钓鱼与内容策略、三星Knox策略等标签页。

威胁策略操作可针对默认组或用户定义的组进行设置。通过选择策略页面中的威胁策略标签页即可查看此信息。

要访问 策略 页面,请在导航窗格中点击 策略 。页面顶部将显示以下标签页:

-

威胁策略

-

应用策略

-

钓鱼与内容策略

-

三星Knox策略

威胁策略

威胁策略操作可针对默认组或用户自定义的组进行定义。通过选择策略页面中的威胁策略选项卡即可查看此信息。

威胁策略提供以下选项:

-

启用或禁用特定威胁分类的检测

-

决定管理员是否向用户发出警报

-

指定警报文本内容

-

指定要采取的保护措施(可在设备本地执行或与MDM相关)。若发送邮件,则同时通过短信或两种方式通知已登录的管理员。

点击部署将新威胁策略发送至当前激活的设备。与MDM或本地设备组集成时,每个组将作为 移动安全 控制台组创建并拥有独立的威胁策略。用户通过选定组下拉列表选择需修改的组。

注意

威胁数据采用动态管理并持续更新,而非每个版本固定不变。因此威胁字段及威胁值(如默认严重程度、分类甚至威胁列表本身)都可能在版本发布前发生变化。

启用威胁检测

管理员可选择启用或禁用特定威胁检测功能。如需禁用事件严重性,请点击保存并部署按钮。威胁策略选项卡会显示威胁描述及每个威胁对应的MITRE战术。点击信息框中的MITRE战术可查看潜在攻击者可能采用的战术。

复制威胁策略

将威胁策略复制至租户内的目标组时,会以其属性覆盖目标组原有策略。

-

威胁启用状态

-

严重程度

-

用户警报设置

-

设备操作

-

MDM操作*

-

缓解措施*

-

邮件或短信通知设置

注意

* MDM操作和缓解措施仅会复制至与源组MDM实例匹配的目标组。

指定目标组时,您可以:

-

搜索组名称

-

选择多个目标组

选定目标组并确认复制操作后,点击复制并部署按钮。

注意

若进行了任何更改,请确保点击源组(显示在“已选组”字段中)上的“保存并部署”按钮。

默认威胁策略

威胁的默认策略分为两类:

关于严重性

管理员可调整威胁严重性等级,以适应不同业务场景。可选级别包括:

-

严重

-

高危

-

低

-

普通

-

新威胁默认策略 - 移动安全控制台 中 对新威胁的默认策略类型是禁用状态,允许管理员在需要时启用。

-

初始默认威胁策略 - 初始默认威胁策略是应用安装时在设备上初始化的策略,包含恶意软件、钓鱼等关键威胁。用户自定义策略将在激活后不久下载。

该策略包含的关键威胁包括:

-

设备越狱/root破解

-

权限提升(EOP)

-

中间人攻击-ICMP重定向

-

中间人攻击-ARP欺骗

-

系统篡改

-

恶意接入点

-

中间人攻击

-

设备操作

设备操作无需与MDM集成(iOS断开Wi-Fi操作除外)。

-

要设置 设备操作 ,请在导航窗格中选择 策略 并勾选 威胁策略 选项卡。

-

找到目标威胁,点击设备操作列中的齿轮图标。

-

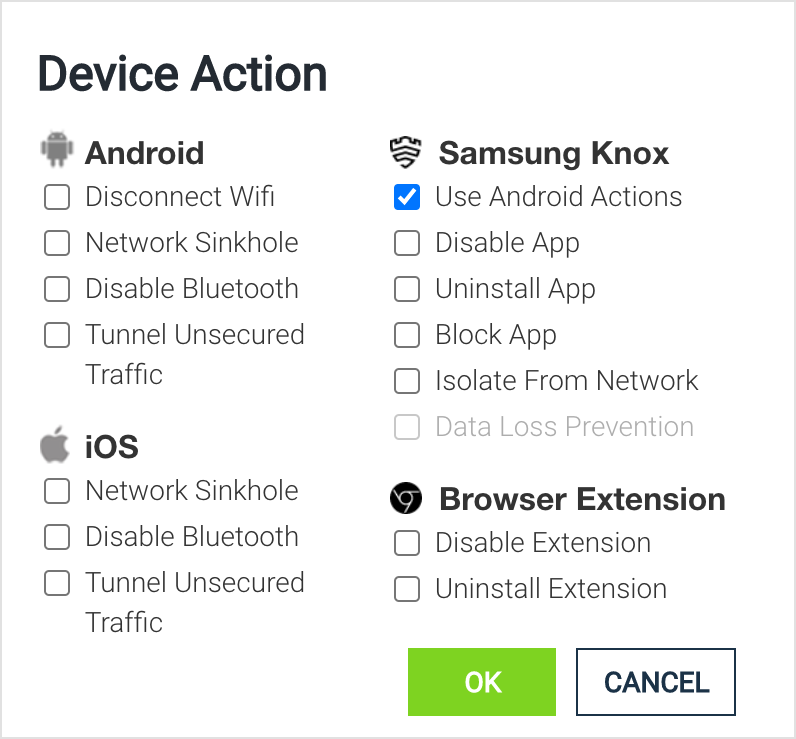

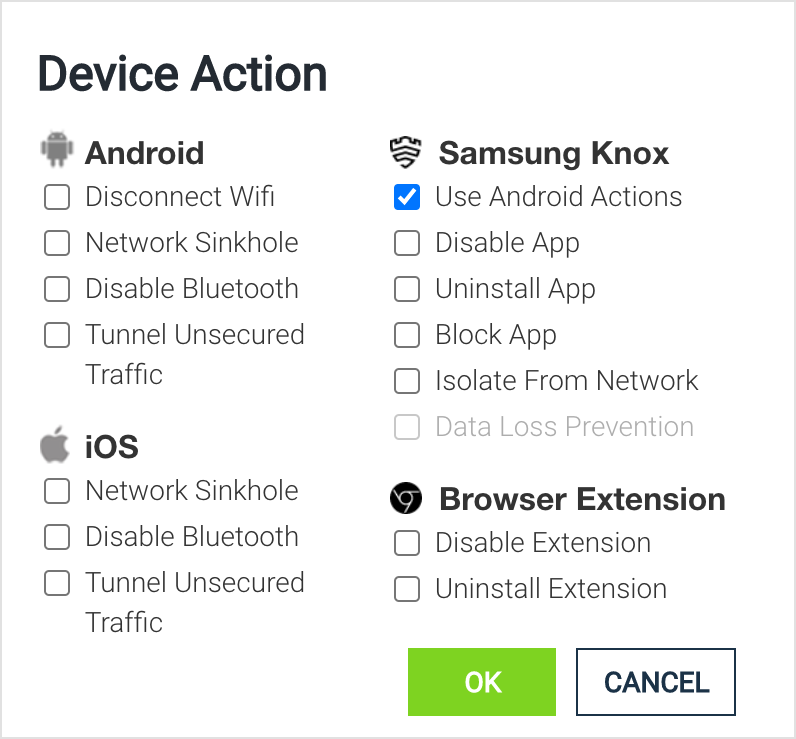

勾选所需设备操作复选框并点击确定。图示展示了针对Android、iOS、三星Knox和浏览器扩展设备提供的操作。

注意

针对已启用威胁的具体数据防泄露操作必须在三星Knox策略选项卡中定义。

以下章节描述Android、iOS和Knox的不同操作。

Android

-

断开Wi-Fi :禁用Wi-Fi适配器并回退至蜂窝数据(若启用)。用户可在安全后重新启用Wi-Fi适配器。

-

网络沉洞 :若在管理页面配置了网络沉洞设置,此处将显示该选项。该操作根据配置的IP网络/掩码和域名,阻止或放行指定网络范围/域名。

注意

此功能仅支持Android 10以上操作系统版本。

-

禁用蓝牙 :禁用蓝牙适配器并断开当前所有蓝牙连接。

注意

不支持在运行Android 10以上版本的设备上禁用蓝牙。

-

隧道化非安全流量 :选择后,将自动建立安全VPN隧道以处理非安全连接中的流量

注意

使用 网络沉洞 和 隧道化非安全流量 操作的最低支持Android版本为Android 10。

其中 断开Wi-Fi 与 禁用蓝牙 在Android 10以上版本的操作系统中不受支持。

iOS

-

启用VPN :当在管理页面配置了VPN设置时,此选项将启用。选择此选项可针对威胁启动已定义的VPN。

-

网络沉洞 :如果在管理页面配置了网络沉洞设置,此处将显示此选项。该操作会根据配置的IP网络/掩码和域名,阻止或允许已定义的网络范围/域名。

-

禁用蓝牙 :禁用蓝牙适配器并断开当前所有蓝牙连接。此功能仅支持MDM的移动安全应用。

-

隧道化不安全流量 :选择此选项后,将自动启动安全的VPN隧道以处理不安全连接上的流量。

-

断开Wi-Fi(可选) :某些MDM会显示iOS的断开Wi-Fi选项。选择后,将通过MDM向设备推送一个Wi-Fi配置文件,从而有效断开当前连接的SSID。如果无其他可用SSID,设备上的Wi-Fi将切换至下一个可用SSID或蜂窝数据。

三星Knox

-

使用Android操作 :此功能需与Knox操作设置配合使用。

-

禁用/卸载/阻止应用 :这些操作会移除或禁用设备上运行的应用。

注意

内置应用(如Chrome)无法卸载。

-

网络隔离 :此操作会禁用恶意但尚未卸载的应用的任何网络通信。

-

数据丢失防护 :要配置三星Knox高级版的数据丢失防护选项,请在导航窗格中点击“策略”,然后选择“三星Knox策略”选项卡。找到Android设备并点击该行的齿轮图标。弹出的窗口将允许选择在三星Knox设备上采取的数据丢失防护操作。勾选“数据丢失防护”复选框。

浏览器扩展:

-

禁用扩展 :此操作会禁用与威胁关联的扩展。

-

卸载扩展 :此操作会卸载与威胁关联的扩展。

为不安全流量设置安全VPN隧道

可以设置策略,为访问不安全通信链接的iOS和Android用户自动启动安全的VPN隧道。具体操作请按照策略页面中的步骤进行。

-

在导航窗格中,点击“策略”

-

点击“威胁策略”选项卡。

-

定位到目标设备,点击“设备操作”列中的齿轮图标

-

在Android或iOS选项下勾选“隧道加密非安全流量”复选框。

-

点击“确定”。

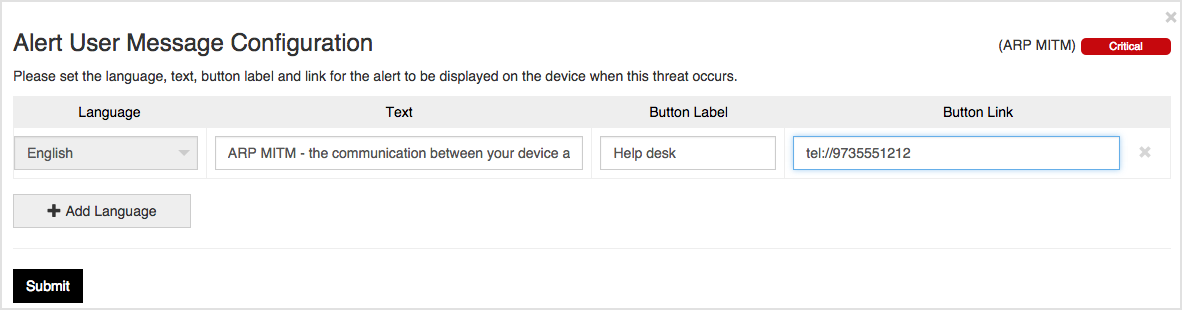

用户告警

通过点击“设置用户告警”列中的启用或禁用单选按钮,可为所有事件严重级别启用或禁用用户告警。管理员可选择告警使用的语言和文本内容。

可同时设置多种语言,但设备定义的语言将作为用户告警的显示语言。

选择要添加的语言及该事件对应的显示文本。“按钮标签”字段提供可点击的按钮,用户可跳转至网站或拨打电话。设置链接时,请在“按钮链接”字段输入有效URL,例如:

http://helpdesk.mycorp.com

或

tel://9735551212

以便点击时拨打电话号码。

移动安全应用支持在用户告警消息中使用可选变量。这些变量将插入到策略页面指定的告警文本中。

|

变量 |

定义 |

|---|---|

|

[wifi_ssid] [date] |

设备在遭受攻击时所连接的Wi-Fi网络名称。 攻击发生日期。 |

|

[ip] |

DNS、网关或网络代理的IP地址。 |

|

[app_name] [host_app_name] [profile_name] [os_version] |

检测到的恶意应用名称。 宿主应用名称。 配置文件名称。 操作系统版本。 |

|

[blocked_domain] |

被阻止的域名。 |

|

[sideloaded_developer] |

侧载应用开发者。 |

|

[nearby_ssids] [malicious_url] [category] |

这是检测到攻击时附近网络的标识符列表。 若威胁涉及恶意URL,该变量将提供该值。 此为威胁所属分类。 |

这是使用上述变量的MITM网络攻击用户告警消息示例。

移动安全应用检测到网络攻击。设备与名为[wifi_ssid]的网络间通信遭拦截。攻击者可劫持流量窃取凭据或向设备投放恶意软件。

注意

用户告警文本限1000字符,超出部分仅保存前1000字符。

MDM操作

要启用MDM操作项,请在需配置的威胁所在行,下拉MDM操作列选择检测到该威胁时应用于设备的分组。

移动安全 控制台通过MDM API安全通信,并按选定内容执行分配。 若要取消某威胁分类的MDM操作,请将威胁MDM操作改为'无操作'。

注意

断开Wi-Fi的MDM操作仅支持iOS设备。 安卓设备当前需通过'设备操作'请求执行此操作。

缓解操作

缓解操作列用于定义威胁修复后,可在客户MDM上执行的特定操作(当威胁不再对设备构成风险时)。例如检测到设备遭受ARP中间人攻击时,可阻止其访问企业资源;当设备接入安全网络后,管理员可自动恢复其访问权限。管理员也可选择将设备移至MDM上其他可用分组。由于某些威胁特性,并非所有威胁分类都支持缓解操作。

应用策略

管理员可创建应用策略。 这些策略有助于识别具有特定行为特征的应用,并允许管理员:

-

将应用加入白名单并标记为安全。

注意

标记为安全的应用不会触发威胁。

-

阻止应用并标记为恶意。

注意

标记为阻止的应用将被视为恶意软件,并执行管理员在威胁策略中设置的相应操作。

-

将不符合企业政策的应用程序标记为违规应用。

注意

如果威胁策略中设置了针对违规应用的操作,该操作将被执行。

-

当新应用匹配定义的策略时请求电子邮件通知。

要定义应用策略,需选择应用的不同特性,例如摄像头或位置访问权限。 当用户通过匹配特性构建应用策略时,页面会显示根据条件找到的匹配应用数量。

构建应用策略时,用户需选择一个或多个行为与应用特性。

|

分类 |

示例特性 |

|---|---|

|

广告商 |

该应用使用广泛的广告和测量SDK,包括AppLovin、Fyber、IAB开放测量、IronSource、Mintegral、Unity Ads、Vungle、AdMob、Apperhand、Apperian、Appsee、Greystrip、iAD、Kakao、SourMint(恶意广告SDK)、Mobclix、mobiSage和Pushwoosh,以及其他移动广告商SDK。 |

|

无障碍权限 |

该应用使用可能被滥用的特权权限。 |

|

Android应用商店 |

该应用被归类于广泛的Android应用商店分类中,包括医疗、美容、桌游、图书与参考、商业、卡牌游戏、赌场游戏、休闲游戏、漫画游戏、通讯、交友、金融、餐饮、健康与健身、家居、库与演示、生活方式、地图与导航、音乐与音频、音乐游戏、新闻与杂志、育儿、个性化、摄影、生产力、解谜游戏、竞速游戏、角色扮演游戏、购物、模拟游戏、社交、体育、体育游戏、策略游戏、工具、旅行与本地、问答游戏、视频播放器与编辑器、天气、文字游戏、动作游戏、冒险游戏、街机游戏、艺术与设计、汽车与车辆、教育、教育游戏、娱乐和活动。 此外,该应用未在Android应用商店中列出。 |

|

Android内容分类与评级 |

该应用包含10岁以上、12岁以上、青少年、17岁以上成人、18岁以上成人以及PEGI 12+和PEGI 18+分级的内容。 其内容涉及酒精、烟草、毒品、毒品相关、强烈或温和语言、轻度幻想、裸体、性暗示、性情境、性主题、暗示性主题、暴力、血液和其他毒品使用。 内容还涵盖多样且可能敏感的材料,建议谨慎处理。 |

|

音频/视频 |

该应用可访问截图、摄像头、相册和麦克风,还能录制视频、录制音频内容并更新相册。 |

|

行为 |

该应用请求了其类别中意外的权限和危险权限,显示出意外的高严重性发现,并声明了自定义URL方案。 |

|

云服务 |

该应用可访问多种云平台和存储服务,包括易受攻击的AWS和Google云实例,以及Amazon AWS、Box、Dropbox、Evernote、Facebook、Google Drive、Google存储、iCloud、Instagram、LinkedIn、OneDrive、Salesforce、SugarSync、Twitter和微博。 还能向Flurry和Google发送分析数据,并跨多个服务(包括Amazon AWS、Box、Dropbox、Facebook、Google Drive、Google存储、Office 365、OneDrive、Twitter和微博)更新存储内容。 |

|

通讯 |

该应用访问电子邮件、短信、外部服务器、内部网络地址和Wi-Fi连接信息,还能连接本地IP地址。它可以撰写和发送电子邮件、撰写和发送短信,甚至无需拨号器即可拨打电话。 它建立VPN隧道等网络连接,执行网络扫描,并可能通过代理服务器操作。该应用使用蓝牙共享,依赖Monkeysocks SDK,并通过未加密的HTTP或其他未加密的网络连接进行通信。 它还表现出有风险的SSL行为:可能遇到SSL通信问题、签署自己的SSL证书或跳过证书验证检查。用户数据也可能存储在易受攻击的cookie中。 |

|

崩溃报告 |

该应用可以向第三方服务(包括Bugsense、Crashlytics、Critterism和Flurry)发送崩溃日志和诊断报告。 |

|

健康数据 |

从设备访问个人健康数据。 |

|

iOS应用商店 |

该应用覆盖广泛的iOS分类,包括游戏(动作、冒险、街机、棋盘、卡牌、角色扮演、策略等)、杂志(艺术与摄影、商业与投资、娱乐、时尚、科学、运动休闲等)以及商业、金融、生活方式、教育、购物、旅行、工具、天气、照片与视频、社交网络等通用应用类型,同时被配置为TestFlight应用而未在iOS应用商店上架。 |

|

iOS内容与分级 |

该应用包含4+、9+、12+和17+年龄分级内容,涉及酒精/烟草/毒品相关内容,频繁强烈的粗俗语言、低俗幽默、性暗示、裸体、成人物质使用、成人暗示主题及写实暴力。其他元素包括赌博、温和或成人暗示主题、温和写实暴力、温和性内容与裸体,以及无限制网络访问。 |

|

iOS快捷指令 |

该应用可执行并安装iOS快捷指令,同时使用键盘扩展功能(包括捕获键盘输入的功能,某些情况下会将这些输入传输给第三方)。 |

|

位置信息 |

该应用访问常规及精确定位信息,可能以未加密形式传输位置数据或发送至远程服务器。 |

|

日志文件 |

向任意应用可读取的文件写入数据。 |

|

移动追踪器 |

该应用使用激进广告追踪器、未分类追踪器及多个命名移动追踪器(包括AbstractEmu、Adeco、AhRat、AppMeasurement、AppsFlyer、Bearclod恶意软件、cerberusC2s、CoulusCoelib、Crashlytics、CubeIQ、Cynos、Donot、EvilEye恶意软件、Fleckpe、Goontact、Gravy、GriftHorse、Joker恶意软件、Kochava、Mintegral、NewRelic、Nextalive、nodleio、PhoneSpy、Postlo间谍软件、Sense360、Speedspot、Starbolt、TangleBot、Triada恶意软件、Tutela、XcodeSpy、Xiaomi、xmodesocial和xnspy)。如需逗号分隔列表、项目符号列表或按恶意软件家族与分析追踪器分组的句子,我可另行准备。 |

|

隐私 |

该应用访问广告商用于识别设备的唯一追踪ID,以及恶意软件/钓鱼网站、通讯录、日历、通话记录、剪贴板内容、设备IMEI号、设备通知、设备序列号、本地设备信息、电话服务、唯一设备ID(UDID)、用户浏览记录和传输敏感数据的网站。其还在网络流量中暴露AI平台API密钥,泄露剪贴板信息及个人身份信息(PII)。 该应用通过窗口叠加、截取用户交互截图,并向远程服务器发送联系人、IMEI、视频、图像、登录相关内容和潜在敏感数据。同时向Uber传输位置和用户信息,篡改剪贴板内容并修改本地设备信息。 该应用使用Anthropic Claude、Cohere、DeepSeek、Hugging Face、OpenAI、ChatGPT、Gemini AI服务及内置OCR功能,具备语音识别能力,并能通过设备麦克风检测超声波信标追踪用户位置。 该应用包含BeiTaAd广告插件,可使用Glassbox SDK、Google Consent SDK、Luminati SDK、TestFairy SDK、Twilo API、Uber API和YouMi SDK,同时依赖管理悬浮窗权限及生成悬浮窗的API。 |

|

配置描述文件 |

该应用可配置密码策略、密码移除策略、SCEP有效载荷、VPN附加软件、VPN隧道、网页剪辑、身份偏好、APN基站与网络设置、CardDav有效载荷、设备限制、电子邮件账户、企业域、以太网接口、Exchange Active Sync、全局HTTP代理设置、LDAP目录服务、托管偏好、单点登录、MDM服务及带配置文件的Wi-Fi设置,还能安装带配置文件的信任证书。 |

|

临近警报 |

当用户接近特定位置时发送警报。 |

|

安全 |

该应用以多种方式与系统资源交互:访问外部服务器和最近任务、后台执行进程、加载动态和原生代码,可能阻止设备锁屏。可读取已安装应用列表、请求设备管理员权限、要求禁用安全模式下运行,甚至停止其他应用运行。某些情况下还可能无二进制保护运行。 该应用表现出多种高风险行为,包括含有内部私有框架代码、创建在任意设备状态下均可访问的未受保护文件、泄露源文件路径以及检测VirusTotal模拟器。它还可能依赖SparkCat OCR恶意软件或使用安全计算功能(如BPF)。 该应用利用可绕过或削弱平台控制的功能,包括苹果私有授权、绕过应用商店的空中下载更新方法、get-task-allow标志以及JSPatch、MonoTouch、PhoneGap和Signal等框架。此外,该应用通过未加密的网络连接进行通信,并能写入APN设置。 |

|

服务器位置 |

该应用可与以下国家/地区的服务器通信:阿富汗、奥兰群岛、阿尔巴尼亚、阿尔及利亚、美属萨摩亚、安道尔、安圭拉、南极洲、安提瓜和巴布达、阿根廷、亚美尼亚、阿鲁巴、澳大利亚、奥地利、阿塞拜疆、巴哈马、孟加拉国、巴巴多斯、白俄罗斯、比利时、伯利兹、百慕大、不丹、玻利维亚、博奈尔(圣尤斯特歇斯和萨巴)、波斯尼亚和黑塞哥维那、博茨瓦纳、布韦岛、巴西、英属印度洋领地、英属维尔京群岛、文莱达鲁萨兰国、保加利亚、布基纳法索、布隆迪、佛得角、柬埔寨、喀麦隆、加拿大、开曼群岛、乍得、智利、中国、圣诞岛、科科斯(基林)群岛、哥伦比亚、科摩罗、刚果、库克群岛、哥斯达黎加、科特迪瓦、克罗地亚、库拉索、CW、塞浦路斯、捷克共和国、丹麦、吉布提、多米尼克、多米尼加共和国、厄瓜多尔、埃及、萨尔瓦多、赤道几内亚、厄立特里亚、爱沙尼亚、埃塞俄比亚、法罗群岛、斐济、芬兰、法国、法属圭亚那、法属波利尼西亚、加蓬、冈比亚、格鲁吉亚、德国、加纳、希腊、格陵兰、格林纳达、瓜德罗普、关岛、危地马拉、根西岛、几内亚、几内亚比绍、圭亚那、海地、洪都拉斯、香港、匈牙利、冰岛、印度、印度尼西亚、伊朗、爱尔兰、马恩岛、以色列、意大利、日本、约旦、哈萨克斯坦、肯尼亚、基里巴斯、科威特、吉尔吉斯斯坦、拉脱维亚、莱索托、利比里亚、利比亚、立陶宛、卢森堡、澳门、马其顿、马达加斯加、马拉维、马来西亚、马尔代夫、马耳他、马绍尔群岛、马提尼克岛、毛里塔尼亚、马约特、墨西哥、密克罗尼西亚、摩纳哥、蒙古、蒙特塞拉特、摩洛哥、莫桑比克、纳米比亚、瑙鲁、尼泊尔、荷兰、新喀里多尼亚、新西兰、尼加拉瓜、尼日尔、尼日利亚、纽埃、诺福克岛、北马里亚纳群岛、挪威、巴基斯坦、帕劳、巴勒斯坦领土、巴拿马、巴布亚新几内亚、巴拉圭、秘鲁、菲律宾、皮特凯恩、波兰、葡萄牙、卡塔尔、罗马尼亚、俄罗斯联邦、卢旺达、圣巴泰勒米、圣赫勒拿(阿森松和特里斯坦-达库尼亚)、圣基茨和尼维斯、圣卢西亚、圣马丁(法属)、圣皮埃尔和密克隆、圣文森特和格林纳丁斯、萨摩亚、圣马力诺、圣多美和普林西比、沙特阿拉伯、塞尔维亚、塞拉利昂、新加坡、圣马丁(荷属)、斯洛伐克、斯洛文尼亚、所罗门群岛、索马里、南非、南乔治亚和南桑威奇群岛、韩国、南苏丹、西班牙、斯里兰卡、苏丹、苏里南、斯瓦尔巴和扬马延、斯威士兰、瑞典、瑞士、台湾、塔吉克斯坦、坦桑尼亚、泰国、中非共和国、朝鲜民主主义人民共和国、刚果民主共和国、福克兰群岛、法属南部领地、梵蒂冈、老挝人民民主共和国、美国本土外小岛屿、东帝汶、多哥、托克劳、汤加、特立尼达和多巴哥、突尼斯、土耳其、土库曼斯坦、特克斯和凯科斯群岛、图瓦卢、乌干达、乌克兰、阿拉伯联合酋长国、英国、美国、乌拉圭、乌兹别克斯坦、瓦努阿图、委内瑞拉、越南、维尔京群岛、瓦利斯和富图纳、西撒哈拉、也门、赞比亚和津巴布韦。 |

|

社交媒体连接 |

连接社交媒体并发送个人信息。 |

|

社交网络SDK |

该应用使用以下社交网络:亚马逊、Amity、AppAuth、DeepLinkKit、Fabric、Facebook、Gigya、Google、Kakao、Naver、Odnoklassniki、Pinterest、Schibsted、腾讯、TikTok、Twitter、U-Share、Vkontakte、微信、微博、Yandex。 |

|

方法替换 |

允许数据被操纵。 |

|

漏洞 |

该应用访问存在漏洞的Azure、Elasticsearch和Firebase云实例,并包含通用漏洞披露(CVE)数据库中列出的多项涉及隐私与安全类别的问题,涵盖关键、高、中、低不同CVSS评分的漏洞。 该应用暴露敏感信息,包括Azure硬编码凭证、Twilio凭证以及URL中嵌入的其他硬编码密钥。同时存在SSL通信缺陷,可能通过暴露的URL参数泄露私有数据,并显示出不安全数据处理迹象。 其依赖存在已知漏洞的组件,包括受CVE-2023-4863影响的libwebp、受CVE-2023-41064影响的WEBP版本,以及易受CVE-2023-4863攻击的Flutter构建版本。该应用还与已知恶意软件家族PROXYLIB和LumiApps存在关联。 此外,该应用利用MacDirtyCow漏洞利用程序,进一步表明其高风险行为。 |

创建应用策略请按以下步骤操作:

-

点击 + 添加策略 按钮。

-

为新策略输入唯一名称。

-

在 可用特征 列表中查找并选择特征:

-

展开主题后点击加号选择具体特征。

-

在搜索栏输入数值并点击加号匹配所需特征。

-

点击绿色加号可选择整个特征类别。

注意

所选特征将移至右侧 策略特征 列表,并默认添加到 所有特征 列表中。

-

-

使用右侧上下箭头可将特征从 所有特征 版块移至 任意特征 版块,反之亦然。

-

所有特征 :被策略标记的应用必须完全匹配 所有特征 版块中列出的全部特征。

-

任意特征 被策略标记的应用必须匹配 任意特征 章节中列出的至少一个特征(如果存在)。

-

被标记应用

-

定义应用策略后,点击匹配应用数量链接。

-

策略标记应用页面将显示所有符合该策略的应用。

-

若要扩展至不同策略的列表,可通过策略名称进行筛选。

以下是策略标记应用页面的可用列:

-

已审核

-

应用版本

-

策略名称

-

设备

-

隐私风险

-

安全风险

-

操作系统

-

状态

点击带三角形图标的列可筛选应用。针对每个显示的应用,可申请生成报告(如高管PDF报告、技术PDF报告、JSON报告及替代报告),并可将应用标记为组织允许、拒绝或不合规。

策略的允许、拒绝与不合规选项

必须向管理员报告设备应用违反组织策略的情况。管理员可在策略页面的应用策略选项卡中,将应用标记为用户企业的不合规(OOC)应用。用户会收到不合规应用通知,并被要求从设备卸载。 管理员可根据摄像头或麦克风使用等特定特征设置应用策略。 移动安全 控制台会显示符合所定义策略的应用。管理员可将应用指定为:

-

允许

-

拒绝

-

不合规

-

无或未指定

管理员可将应用标记为已审核以追踪审核进度。 通过管理员配置特定应用权限,可降低来自某些开发者或应用的潜在威胁。MDM加载、内部或侧载应用可被标记为安全应用,这些应用未检测到威胁。

当管理员拒绝特定应用时,系统会生成'可疑iOS应用'或'可疑安卓应用'威胁(类似标记为恶意软件);标记为不合规时则生成'不合规应用'威胁。

管理员可通过以下方式将应用标记为不合规:

-

整个应用包

-

被策略标记的应用程序的所有版本。

-

应用程序的特定版本范围,例如标明‘低于3.0’的版本为不合规。

-

从应用程序版本列表中选定的特定版本。

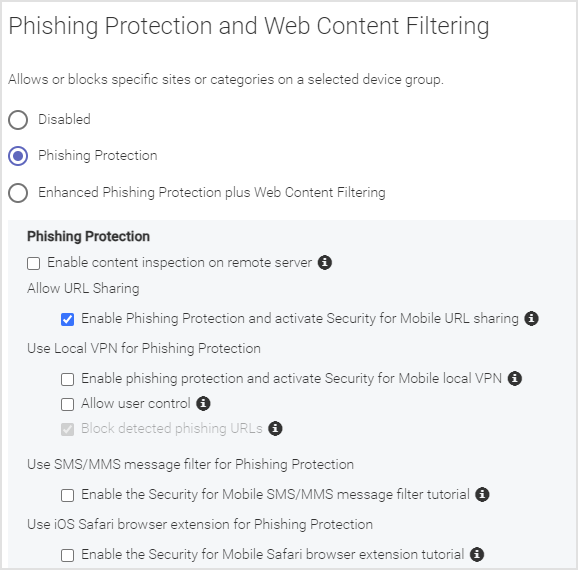

钓鱼和网页内容策略

钓鱼和内容策略设置允许管理员警告并保护用户免受以下情况:

-

访问有害网站和链接。

-

访问需要采取行动的网站和链接内容,例如阻止、生成威胁、提醒用户或这些操作的组合。

启用钓鱼保护

要启用无内容过滤的钓鱼保护,请点击策略导航菜单项。然后在钓鱼与内容策略选项卡中,选择钓鱼保护单选按钮。通过此选择,作为管理员,您可以在设备上设置以下功能: GravityZone MTD :

-

除了设备端检查外,启用远程服务器对URL的检查。

-

启用URL共享,以便用户在遇到网页链接(URL)时可以选择使用设备共享功能。例如,用户可以长按链接将其分享给 GravityZone MTD ,后者将分析URL的钓鱼风险并反馈链接是否安全或存在风险。

-

在 GravityZone MTD 中启用本地虚拟专用网络(VPN)以检查网页链接(URL)的安全性。

-

允许用户启用或禁用移动钓鱼保护(站点洞察)并在其设备上使用本地VPN。

-

如果启用了本地VPN,在检测到钓鱼链接时,可以选择以下选项:

-

警告用户。

-

提醒并阻止网页链接。

-

-

在 GravityZone MTD 中启用iOS的SMS/MMS消息过滤器。启用此选项允许终端用户通过教程激活此过滤功能。禁用此选项将隐藏 GravityZone MTD 中的教程并禁用所有终端用户的操作。

-

在 GravityZone MTD 中启用iOS Safari扩展教程。启用此选项允许终端用户通过教程激活此Safari浏览器扩展功能。禁用此选项将隐藏 GravityZone MTD 并为所有终端用户禁用其功能。

注意

这些值是为每个设备组设置的。用户无需启用此选项即可通过应用程序设置URL共享。但若要验证URL,则必须启用并部署此选项。

您可以设置自定义分类列表。有关此主题的更多信息,请参阅 关于自定义分类列表 。此外,您可以通过点击 访问控制 选项卡中的 管理列表 链接进入设置。

启用增强型钓鱼防护与内容过滤

要启用内容过滤和钓鱼防护,请点击策略导航菜单项。然后点击钓鱼与内容策略选项卡,并选择增强型钓鱼防护加内容过滤单选按钮。

通过选择增强型钓鱼防护加内容过滤,管理员可在装有 GravityZone MTD :

-

启用URL共享功能,使用户在遇到网页链接(URL)时可选择使用设备共享功能。例如,用户可长按链接将其分享至 GravityZone MTD ,系统将分析该URL的钓鱼风险并反馈链接是否安全。

-

在 GravityZone MTD 中启用本地虚拟专用网络(VPN)以检查网页链接(URL)的安全性。

-

允许用户自行启用或禁用移动钓鱼防护(站点洞察)并在其设备上使用本地VPN。

-

启用内容过滤和URL分类功能,使用推荐设置或为每个类别选择以下操作之一:

-

允许

-

警告

-

警告并创建威胁

-

阻止

-

阻止并创建威胁

-

静默阻止

注意

增强型钓鱼防护不存在为远程服务器上的URL启用内容检查的选项,因为此选项始终使用远程服务器。

-

-

在 GravityZone MTD 中启用iOS的短信/彩信消息过滤功能。启用此选项后,终端用户可按照教程激活该过滤功能。禁用此选项将隐藏 GravityZone MTD 中的教程,并为所有终端用户停用此功能。

-

在 GravityZone MTD 中启用iOS Safari扩展教程。启用此选项后,终端用户可按照教程激活Safari浏览器扩展功能。禁用此选项将隐藏 GravityZone MTD 中的教程,并为所有终端用户停用此功能。

关于钓鱼防护操作

下表详细说明了不同类别可用的操作信息。

|

操作 |

生成设备通知 |

允许列表网站选项 |

控制台显示威胁** |

阻止网站加载 |

|---|---|---|---|---|

|

允许 |

|

不适用 |

不适用 |

不适用 |

|

警报 |

|

|

|

|

|

警报并创建威胁 |

|

|

|

|

|

阻止 |

|

|

|

|

|

阻止并创建威胁 |

|

|

|

|

|

无警报阻止* |

|

|

|

|

*此选项主要用于其他网站中的框架,以避免过多警报。

**此功能需假设威胁策略已设置为启用这些威胁。

注意

受限域名将显示为不可访问。

为内容设置特定操作

要在内容过滤类别中设置特定操作:

-

点击括号 > 图标展开高级类别。

-

勾选所需操作对应的复选框。

-

点击操作下拉列表并选择所需操作。

-

点击应用按钮。

-

选择完所有所需操作后,请确保点击该组的保存并部署按钮。

类别与子类别

主要有两个内容类别:

-

安全/风险内容类别包含以下子类别:匿名工具、僵尸网络、加密货币挖矿、黑客攻击、非法软件、恶意软件、网络钓鱼、垃圾邮件、可疑域名、越狱/root工具、第三方应用商店

-

成人内容类别包含以下子类别:成人内容、裸体、色情、性教育、泳装与内衣、低俗内容

关于类别的动态特性

类别数据为动态管理,可能随版本更新而变化,而非静态固定。因此该子类别列表可能在版本发布前发生变动。

关于自定义分类列表

管理员可创建自定义分类列表(也称为访问控制列表)。该列表允许管理员覆盖默认分类及操作,可添加更多网站并指定类别与操作。一个自定义分类列表可被一个或多个组引用。

管理访问控制列表

要管理这些列表,请点击管理页面中的访问控制选项卡。在此选项卡中您可以:

-

输入URL并检查其分类。

-

查看哪些组正在使用自定义分类列表。

-

下载CSV示例文件以导入自定义分类列表。

-

以CSV格式导入或导出自定义分类列表。

-

导航至网络钓鱼与内容过滤策略设置。

-

创建、重命名、修改或删除自定义分类列表。

注意

CSV文件最大为1MB或1000条记录。域名或URL描述最多256个字符。若导入请求报错,请下载CSV示例文件。

描述站点时可输入完整URL或域名,但不得使用通配符或特殊字符。若使用则会被忽略。

要检测使用HTTPS/TLS的站点,站点必须仅包含域名。完整URL仅适用于HTTPS/非TLS站点。

在页面右侧的 网站类别检查器 框中,您可以输入URL或域名并点击检查按钮。界面将更新并显示该网站的类别,同时展示该URL被引用的其他列表。 “使用此列表的群组”部分显示引用此列表的群组。链接 前往钓鱼防护和内容过滤功能 将返回 策略页面 及 钓鱼与内容过滤 标签页以管理群组详情。

仅当 访问控制列表 未被任何群组引用时方可删除。 使用此列表的群组 部分显示引用此列表的群组。删除前必须解除该列表与所有群组的关联。

内容过滤威胁生成

当为某类别选择“警报并创建威胁”或“拦截并创建威胁”操作时,威胁日志页面会生成威胁记录

当为某类别选择 警报并创建威胁 或 拦截并创建威胁 操作时,系统会在 威胁日志 页面生成威胁记录。

-

风险网站-链接被点击

-

风险网站-链接被访问

注意

风险网站检测中链接的显示取决于隐私政策设置。

-

风险网站已拦截

若设置了安全/风险群组外的其他类别,则会生成以下威胁:

-

网站警告-链接被点击

-

网站警告-链接被访问

-

网站已拦截

从群组复制分类设置

若存在其他群组,您可将分类操作设置从其他群组复制至当前群组。若仅存在"默认群组",则该功能不可用。

禁用钓鱼保护

要禁用钓鱼保护和内容过滤,请点击 策略 导航菜单项。然后在 钓鱼与内容策略 选项卡中,选择 禁用 单选按钮。禁用后,该群组设备上将不再启用钓鱼保护功能。

处理设备上的服务器验证未完成消息

若设备用户收到"服务器验证未完成"通知,您必须确保已启用钓鱼保护对应的威胁检测。对于启用钓鱼保护的设备,威胁策略中必须启用以下威胁:

-

风险网站 - 链接点击

-

风险网站 - 链接访问

-

风险网站 - 已拦截

-

网站已拦截

-

网站已拦截 - 链接点击

-

网站已拦截 - 链接访问

三星 Knox GravityZone MTD 策略

三星 Knox 企业平台 (KPE) 是一款面向IT管理员的移动解决方案,旨在有效管理和增强企业环境中三星安卓手机、平板及Tizen手表的安全性。

与三星 Knox 的集成将 Knox 企业平台 (KPE) 的硬件能力与机器学习检测相结合,为用户提供最先进的防护。

移动安全 通过与三星 Knox 集成,利用三星 KPE for MTD API 提供高级检测、改进的基于群组的修复措施及全面的取证信息。

该 GravityZone MTD 在支持 Knox 的设备上利用 KPE for MTD API,相比其他平台实现更高级的威胁检测。通过使用三星 KPE for MTD 的特定数据,该应用与三星 Knox 协同可检测系统中更深层的异常行为,例如应用或进程试图获取特权提升及发起可疑网络连接。

设置 Knox KPE 许可证于 移动安全 控制台

管理员可手动输入三星Knox KPE许可证。每个租户对应一个许可证,设置步骤如下:

-

在 移动安全 控制台的导航窗格中点击 管理 ,然后选择 常规 标签页。

-

在三星Knox KPE许可证区域,将完整许可证密钥填入 许可证密钥 字段。

-

点击 保存 按钮。

为三星Knox设备定义策略

要设置三星Knox设备策略,请点击策略导航菜单,然后选择三星Knox策略标签页。

-

三星Knox策略标签页顶部区域显示:

-

选定群组 :点击方框可通过下拉菜单选择目标群组。

-

部署 :完成所有字段选择后点击此按钮,即可在设备上实施Knox策略。

-

-

在三星Knox策略标签页底部区域可配置以下选项:

-

启用Knox ——必须勾选此框才能激活该群组移动设备的高级检测、取证和修复功能,使其获得三星Knox高级特性支持。

-

数据防泄露 ——管理员可在此设置策略,当检测到威胁时限制移动设备访问或删除敏感数据。管理员需从设备入侵响应动作类别中选择操作。

-

蓝牙 :勾选蓝牙复选框将禁用所有蓝牙连接,直至修复操作完成且设备确认为安全状态。

-

Wi-Fi 勾选Wi-Fi复选框将断开Wi-Fi连接,直至修复操作完成且设备被判定为安全。

-

蜂窝网络 勾选蜂窝网络复选框将断开手机所有蜂窝连接(包括语音和短信功能)。

-

NFC 勾选近场通信(NFC)复选框将禁用短距离高频无线通信功能。选择NFC会阻止手机与4-10厘米范围内其他设备交换数据(如图片、联系人等小容量数据)。

-

Beam 勾选Beam复选框将禁用通过Wi-Fi连接向其他NFC兼容设备无缝共享大容量数据(如大型文件、影片等)的功能。

-

-

限制蓝牙共享 勾选此复选框将禁用手机应用通过蓝牙功能向其他设备共享数据的能力(即使应用未在使用)。此蓝牙共享功能允许零售商、餐厅等商户获取手机中与其服务或产品相关的信息。

-

限制剪贴板 勾选此复选框将禁用通过点击待复制字段旁的剪贴板图标来复制手机屏幕内容的功能。

-

限制SD卡传输 勾选此复选框将禁用将手机内存数据传输至SD卡的功能。

-

屏幕截图 勾选此复选框将禁止在设备上执行屏幕截图操作。

-

擦除设备数据 勾选此复选框将删除SD卡所有数据并清除全部应用数据。

-

-

完成所需操作选择后,点击 部署 按钮将所选项目应用到所有三星Knox设备。

数据防泄露

当检测到威胁时,可在设备上执行多项策略预设操作。按以下步骤在策略中选择数据防泄露措施:

注意

仅数据防泄露操作需要KPE许可证。

其他三星KNOX功能(如应用拦截)可通过 移动安全 许可证访问(需与受保护设备兼容)。

-

在 移动安全 控制台导航菜单中,点击 策略 及 威胁策略 选项卡。

-

找到目标威胁后,点击 设备操作 列中的齿轮图标,此时将弹出设备操作框。

-

在 设备操作 框中,勾选 三星Knox 旁 数据防泄漏 .

-

点击 确定 按钮将更改应用于三星Knox设备。

-

关闭该框后,点击右上角的 保存 并 部署 按钮,以实际向选定策略的设备部署 数据防泄漏 操作。

-

窗口顶部将显示提示消息,表明该策略已标记待部署。

注意

需在三星Knox策略选项卡中定义针对已启用威胁采取的具体数据防泄漏操作。

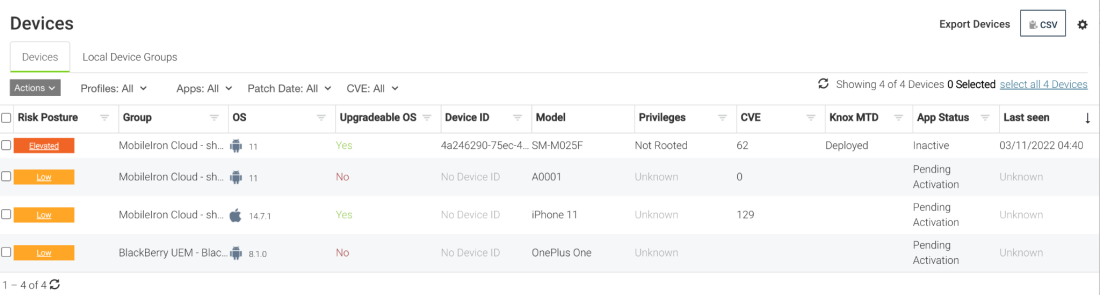

监控三星Knox设备

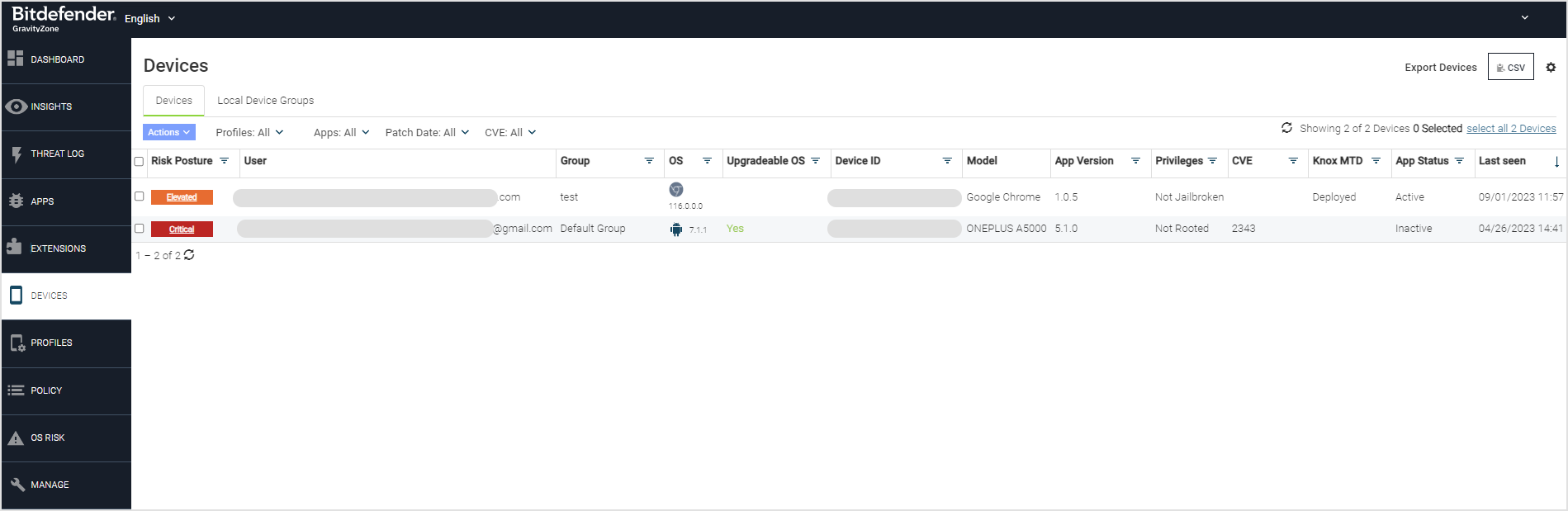

要查看设备窗口中三星设备的状态,请执行以下步骤:

-

在 移动安全 控制台中,从导航窗格点击 设备 .

-

在此窗口右上角点击齿轮图标。

-

要添加三星Knox设备信息,请勾选 Knox 复选框并点击 应用 .

-

新增的 Knox 列将被添加。

-

此窗口为每个独立设备显示以下信息。

-

风险状态 :标识手机被入侵时的风险状态,分为低风险、升高风险、严重风险或正常状态。管理员可通过下拉箭头筛选仅显示选定风险级别(严重、升高、低或正常)的设备。

-

应用版本 :此列显示应用版本号。

-

用户 :标识设备使用者。点击下拉箭头可搜索特定用户。

-

群组 :显示设备所属群组。点击下拉箭头可搜索特定群组,从而显示该群组所有设备。

-

操作系统 :判断设备是iOS还是Android系统及其软件版本。管理员可通过下拉箭头筛选仅显示iOS或Android设备,并可选择特定版本进行显示。

-

可升级系统 :显示设备是否可升级至最新软件版本。管理员可通过下拉箭头筛选仅显示可升级或不可升级的设备。

-

设备ID :显示设备唯一标识符。点击下拉箭头可搜索特定设备ID。

-

型号 :本列显示三星设备的实际型号。

-

应用版本 :本列显示应用的版本号。

-

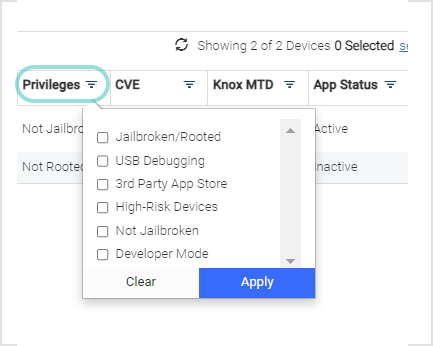

权限状态 :权限状态列允许管理员按以下权限类别筛选设备列表:

-

越狱/已Root :此状态表示设备已越狱(iOS)或已Root(Android)。越狱指iPhone通过提权手段解除了苹果对iOS设备施加的软件限制;已Root表示设备权限被修改,操作系统获得root访问权限可能导致设备存在安全隐患。

-

USB调试 :此状态表示设备当前处于恢复或维修状态。

-

第三方应用商店 :此状态表示指定应用是从第三方应用商店(而非官方认可的Apple Play或Google Play商店)下载的。

-

高风险设备 :此状态表示设备被识别为“高风险”设备,可能正被监控公司列为目标(无论当前是否处于被监控状态)。

-

未越狱 :此状态表示设备未进行越狱操作。

-

开发者模式 :此状态表示应用已被开发者加入白名单。

-

-

CVE漏洞 :此处显示适用于设备风险态势的通用漏洞披露(CVE)编号(若已记录相关CVE)。

-

Knox状态 :此处显示三星Knox设备是否启用了高级Knox安全保护。点击下拉箭头可选择在列表中显示“已激活”或“已部署”的设备。

-

运行状态 :本列显示设备状态为“活跃”、“非活跃”或“待激活”。点击下拉箭头可筛选列表中显示的设备状态类型。

-

最后出现时间 :本列显示该指定警报在设备上出现的日期和时间。

-

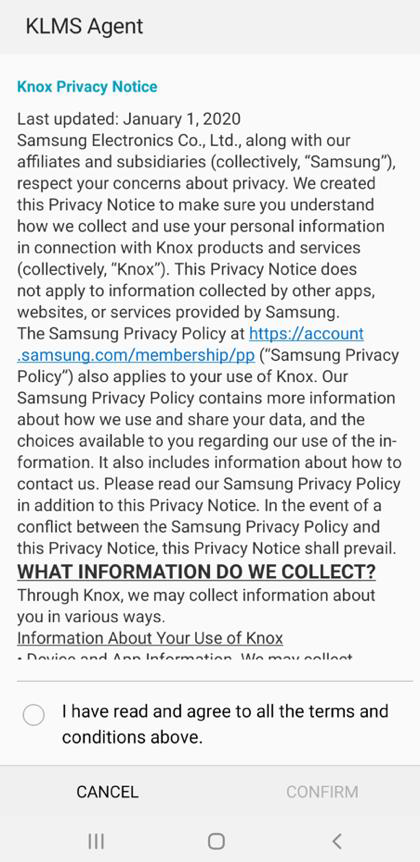

隐私声明与数据防泄露

对于启用了高级支持的三星Knox设备,下图展示了设备上显示的关于许可协议(含隐私声明和数据防泄露条款)的界面。

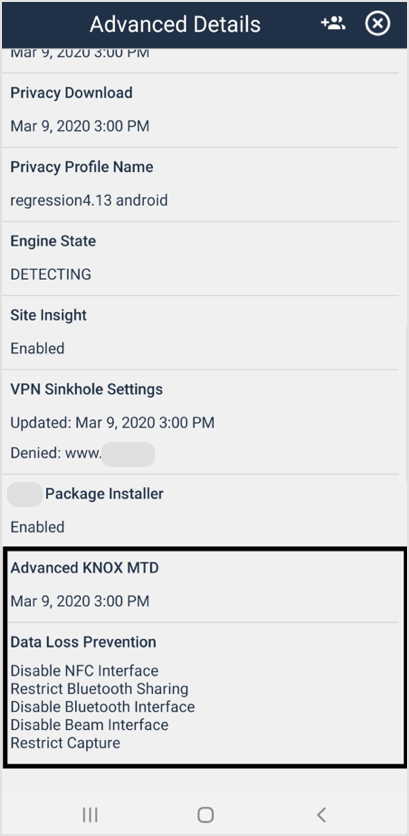

用户必须接受条款和条件,才能激活设备的高级Knox移动安全功能。 若发现移动设备存在安全隐患,下方界面将显示已激活的数据防泄露措施:

在启用了高级支持的三星Knox设备上,数据防泄露功能会显示在高级详情窗口中。该窗口会列出被禁用或限制的功能,包括:

-

禁用NFC接口 - 短距离高频无线通信功能被禁用。

-

限制蓝牙共享 - 手机应用程序通过蓝牙功能向其他设备共享数据的能力受限。在修复完成前,所有通过蓝牙设备的共享均受限制。

-

禁用蓝牙接口 - 在修复措施完成且设备确认为安全之前,所有蓝牙连接均被禁用。

-

禁用Beam接口 - 在修复完成前,禁止通过Wi-Fi连接向其他NFC兼容设备无缝共享大容量数据的能力。

-

限制截屏 - 在修复完成前,设备执行屏幕截图的功能被禁用。

威胁策略

可为默认组或用户自定义组定义威胁策略操作。通过选择策略页面中的威胁策略选项卡可查看此信息。

威胁策略包含以下选项:

-

启用或禁用特定威胁分类的检测。

-

决定是否向用户发出警报。

-

指定警报文本内容。

-

指定要采取的保护措施(本地设备操作或与MDM相关操作)。若发送邮件,可选择是否同时发送短信给已登录的管理员。

点击部署将新威胁策略发送至当前激活设备。与MDM或本地设备组集成时,每个组将作为 移动安全 控制台组创建并拥有独立威胁策略。用户通过下拉列表选择需修改的组。

启用威胁检测

管理员可选择性启用或禁用特定威胁检测。点击保存并部署按钮可禁用事件严重级别。威胁策略选项卡会显示威胁描述及对应MITRE攻击战术。点击信息框中的MITRE战术可查看潜在攻击者可能采用的战术。

复制威胁策略

将威胁策略复制到租户内的目标组会覆盖其原有属性。

-

威胁启用状态

-

严重级别

-

用户警报设置

-

设备操作

-

MDM操作*

-

缓解措施*

-

邮件或短信通知设置

注意

* MDM操作与缓解操作的值仅会复制到与源组MDM实例匹配的目标组。

指定目标组时,您可以:

-

搜索组名称

-

选择多个目标组

选择目标组并确认复制操作后,点击“复制并部署”按钮。

注意

注意:若进行了任何更改,请确保点击源组(显示在“已选组”字段中)的“保存并部署”按钮。

默认威胁策略

威胁默认策略分为两种类型:

-

新租户默认策略

移动安全控制台 对新威胁的默认策略类型 是禁用状态,允许管理员在需要时启用。

-

初始默认威胁策略

初始默认威胁策略是应用安装时在设备上初始化的策略。该策略包含恶意软件、钓鱼等关键威胁。用户个人策略将在激活后不久下载。

此策略包含的关键威胁包括:

-

设备越狱/root破解

-

权限提升(EOP)

-

中间人攻击-ICMP重定向

-

中间人攻击-ARP欺骗

-

系统篡改

-

恶意接入点

-

中间人攻击

-

关于严重级别

管理员可调整威胁严重级别,以适应不同业务场景。可选级别为:

-

严重

-

较高

-

低

-

普通

为不安全流量设置安全VPN隧道

可为访问不安全通信链路的iOS和Android用户设置策略,自动启动安全VPN隧道。具体操作请遵循策略页面中的步骤。

-

在导航窗格中点击“策略”

-

点击“威胁策略”标签页

-

定位目标设备,点击设备操作列的齿轮图标

-

在Android或iOS选项下勾选“隧道不安全流量”复选框

-

点击“确定”

用户告警

通过点击“设置用户告警”列的启用/禁用单选按钮,可为所有事件严重级别启用或禁用用户告警。管理员可选择告警使用的语言和文本内容。

防护动作

防护动作通过设备或MDM集成方式实施

设备动作

设备动作无需与MDM集成(iOS断开Wi-Fi动作除外)

-

要设置 设备动作 ,请在导航窗格中选择 策略 ,并选择 威胁策略 标签页

-

定位目标威胁,点击设备操作列的齿轮图标

-

勾选所需设备动作的复选框并点击确定。图示展示了为Android、iOS、三星Knox及浏览器扩展设备提供的动作选项。

以下章节详述Android、iOS和Knox的不同动作。

Android

-

断开Wi-Fi - 禁用Wi-Fi适配器并回退至蜂窝数据(如已启用)。用户可在安全后重新启用Wi-Fi适配器。

-

网络沉洞 - 若在管理页面配置了网络沉洞设置,此处将显示该选项。该动作根据配置的IP网络/掩码和域名,阻止或放行指定网络范围/域名。

-

禁用蓝牙 - 禁用蓝牙适配器并断开当前所有蓝牙连接

-

隧道传输未加密流量 - 选择此项后,系统将自动建立安全VPN隧道以处理未加密连接中的流量。

iOS

-

启用VPN - 当管理页面中配置了VPN设置时启用此选项。选择该选项可针对威胁启动预设的VPN。

-

网络沉洞 - 若管理页面中配置了网络沉洞设置,此处将显示该选项。该操作会根据配置的IP网络/掩码和域名来阻止或放行指定网络范围/域名。

-

禁用蓝牙 - 禁用蓝牙适配器并断开当前所有蓝牙连接。此功能仅支持 GravityZone MTD 移动设备管理平台。

-

隧道传输未加密流量 - 选择此项后,系统将自动建立安全VPN隧道以处理未加密连接中的流量。

-

断开Wi-Fi(可选) - 部分移动设备管理平台会显示iOS断开Wi-Fi选项。选择后,将通过MDM向设备推送Wi-Fi配置文件,强制断开当前连接的SSID。若无可用的SSID,设备Wi-Fi将自动切换至下一个可用SSID或蜂窝数据。

三星Knox

-

使用Android操作 - 此功能需配合Knox操作设置使用。

-

禁用/卸载/阻止应用 - 这些操作会移除或禁止应用在设备上运行。

注意

Chrome等内置应用无法卸载。

-

网络隔离 - 对尚未卸载的恶意应用禁用所有网络通信。

-

网络沉洞 - 若管理页面中配置了网络沉洞设置,此选项可用。该操作会根据配置的IP网络/掩码和域名来阻止或放行指定网络范围/域名。

-

数据防泄漏 - 要配置三星Knox高级版的数据防泄漏选项,请在导航窗格中点击策略,选择三星Knox MTD策略标签页。找到Android设备并点击该行的齿轮图标,弹出窗口将显示可供选择的三星Knox设备数据防泄漏操作。勾选数据防泄漏复选框。

浏览器扩展:

-

禁用扩展 - 这将禁用与威胁相关联的扩展程序。

-

卸载扩展程序 - 这将卸载与威胁相关联的扩展程序。

MDM操作

要启用MDM操作项,请在需配置威胁的同一行中,下拉MDM操作列下的列表,选择检测到该特定威胁时应用于设备的群组。

移动安全 控制台通过MDM API安全通信,并按选定内容执行分配。 若要取消针对某威胁分类的MDM操作,请将威胁MDM操作改为'无操作'。

注意

仅iOS设备支持将'断开Wi-Fi'作为MDM操作。 对于Android设备,当前需通过'设备操作'请求执行此操作。

缓解操作

当威胁被修复且不再对设备构成风险时,管理员可定义在客户MDM上执行的具体操作。 例如,检测到设备遭受ARP中间人攻击时,可阻止其访问企业资源。 当设备接入安全网络后,管理员可自动恢复其访问权限。 '缓解操作'列即用于此功能。 要撤销针对已缓解威胁所采取的操作,请选择'移除'。 管理员还可将设备移至MDM上的其他群组。 由于某些威胁特性,并非所有威胁分类都支持缓解操作。